news

news COVID-19 によって引き起こされたサイバー脅威の状況の限られた変化

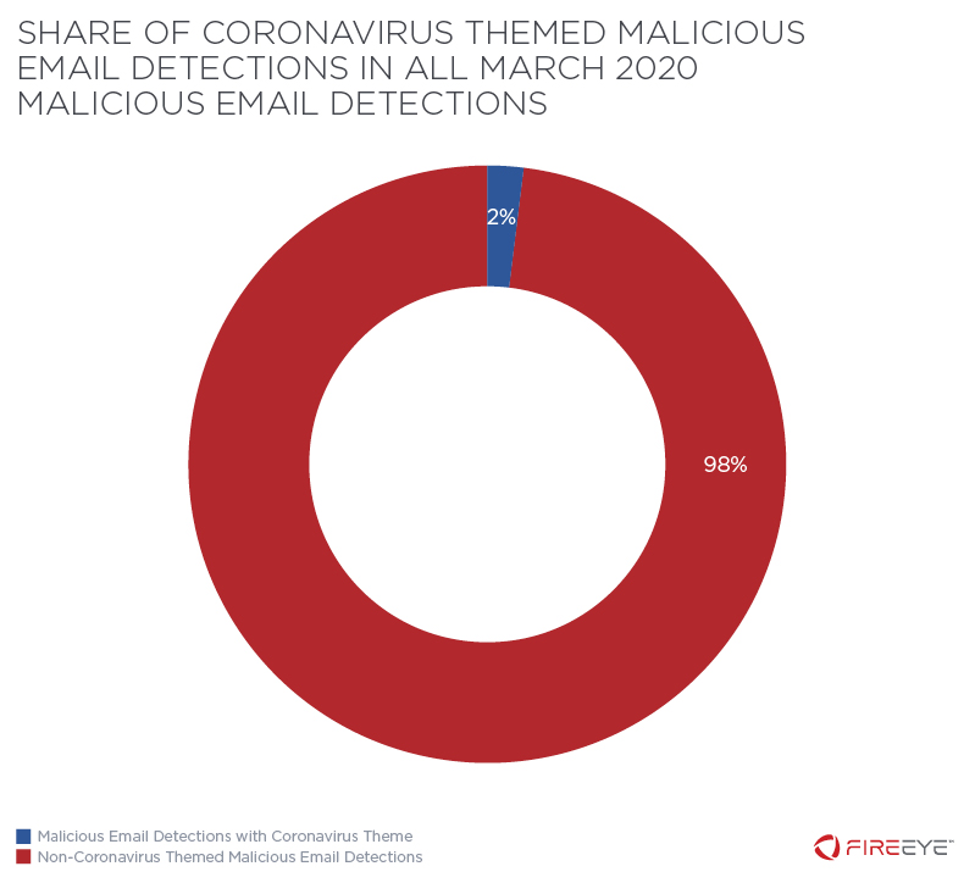

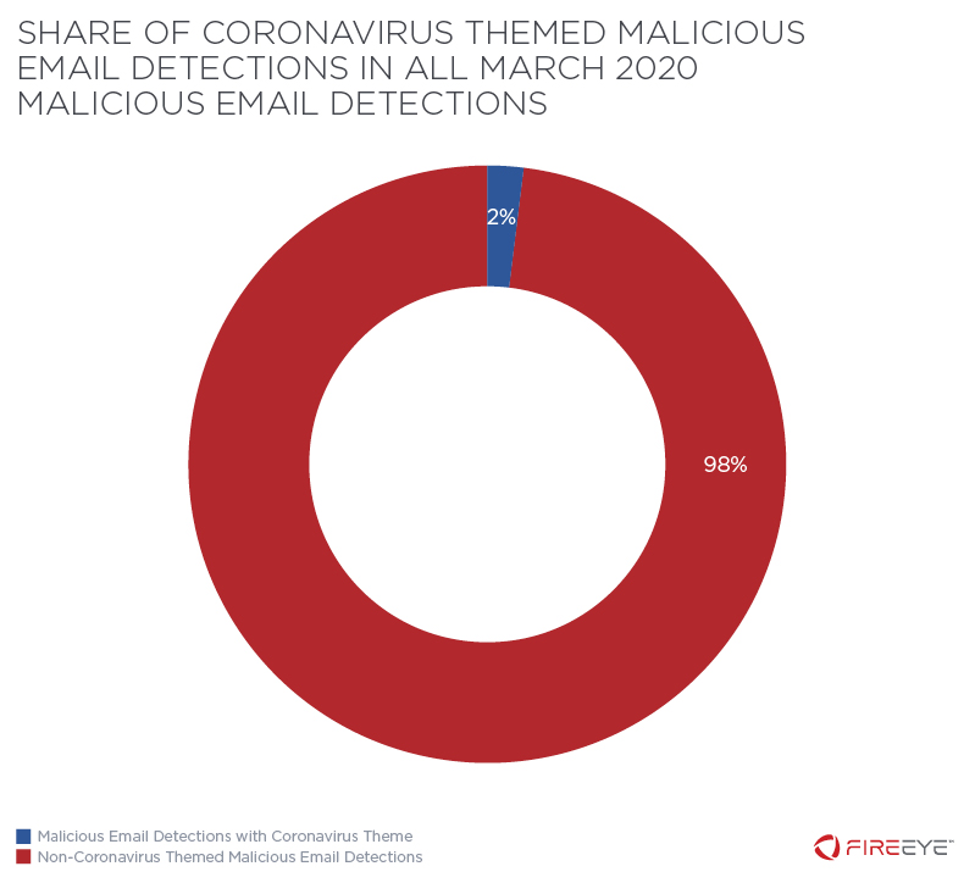

COVID-19 は私たちの社会と経済に多大な影響を与えましたが、サイバー脅威の状況への影響は限定的なままです。ほとんどの場合、私たちが常に追跡してきた攻撃者は、危機以前と同じように行動しています。いくつかの新しい課題がありますが、それらは...

news

news  news

news  news

news  news

news  news

news  news

news  news

news  news

news  news

news  news

news