Japan CERT は、マルウェア Emotet の新しい 64 ビット版を検出するEmoCheck ユーティリティの新バージョンをリリースしました。

Emotetの2022年4月のアップデートに対応しました。

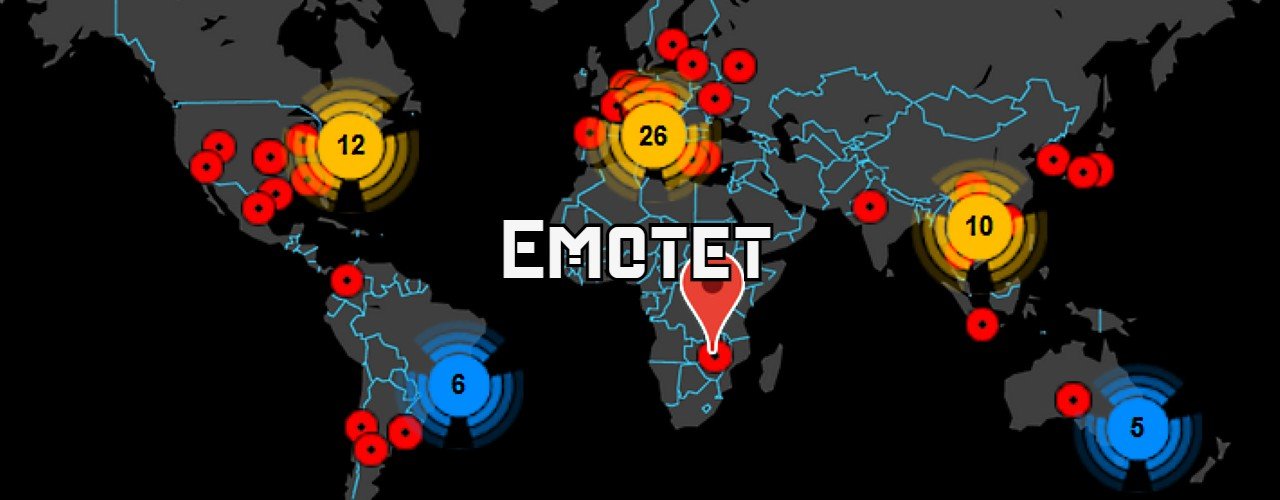

Emotetは、Word/Excel文書、Windowsショートカット、ISOファイル、パスワードで保護されたZIPファイルなどの悪意のある添付ファイルを持つフィッシングメールを使用して、電子メールで拡散する最も活発に分布するマルウェアの1つです

フィッシングメールは、返信用チェーンメール、出荷通知、税務書類、会計報告書、忘年会の招待状など、ユーザーを騙して添付ファイルを開かせるために巧妙な誘い文句を使用しています。

デバイスが感染すると、Emotetはユーザーの電子メールを盗み見、次の返信連鎖型フィッシング攻撃に使用し、コンピュータにさらなるマルウェアのペイロードをダウンロードします。

さらにマルウェアはデータの盗難やランサムウェア攻撃につながるため、被害が拡大する前にEmotetマルウェアの感染を迅速に検出することが極めて重要です。

EmoCheckが64ビット版向けにアップデート

2020年、Japan CERT(コンピュータ緊急対応チーム)は、Emotetに感染していないかコンピュータをスキャンするEmoCheckという無料ツールをリリースしました。

もし検出された場合、マルウェア感染へのフルパスを表示し、削除できるようにします。

しかし、2022年4月初旬にEmotetは、バージョンを 64 ビットに切り替えたため、新しい64ビット版Emotetを検出できなくなりました。

JPCERTは、新しい64ビット・バージョンをサポートするEmoCheck 2.2をリリースし、以下に示すように、これらを検出することができるようになりました。

- Emotetマルウェアの感染を検出するEmoCheck

- マルウェア「Emotet」の感染を検知するEmoCheck

Emotetに感染しているかどうかを確認するには、Japan CERTのGitHubリポジトリからEmoCheckユーティリティをダウンロードすることができます。

ダウンロードしたら、ダウンロードした内容に応じて、emocheck_x64.exe (64ビット版) または emocheck_x86.exe (32ビット版) をダブルクリックします。

EmoCheck は Emotet トロイの木馬をスキャンし、マルウェアが検出された場合、それが実行されているプロセス ID とマルウェア DLL の場所を表示します。

Emotet は現在、C: \Users[username]⇄AppData⇄Local の下のランダム フォルダーにインストールされています。

EmotetマルウェアはDLLですが、拡張子はDLLではなく、.bboや.qvpといったランダムな3文字の拡張子が付きます。

インストールされたEmotetマルウェアの感染例は、以下のとおりです。

- Emotet が %LocalAppData% の下にインストールされています。

- Emotet は %LocalAppData% の下にインストールされます。

EmoCheck を実行し、感染していることが判明した場合は、直ちにタスク マネージャを開き、リストされたプロセス (通常は regsvr32.exe) を終了させる必要があります。

その後、信頼できるアンチウイルス・ソフトウェアでコンピュータをスキャンし、他のマルウェアがすでにデバイスにインストールされていないことを確認する必要があります。

このツールは、Windows の管理者にとって便利で、ログイン時に実行することで、ネットワーク上の Emotet 感染を検出することができます。

Comments