ESET マルウェア研究者は、数万回インストールされている Android 画面録画アプリに隠された新しいリモート アクセス トロイの木馬 (RAT) を Google Play ストアで発見しました。

「iRecorder – スクリーンレコーダー」アプリは、2021 年 9 月に初めてストアに追加されましたが、ほぼ 1 年後の 2022 年 8 月にリリースされた悪意のあるアップデートによってトロイの木馬化された可能性があります。

このアプリの名前により、要求が画面録画ツールの期待される機能と一致したため、感染したデバイス上の音声を録音したりファイルにアクセスしたりする許可を求めることが容易になりました。

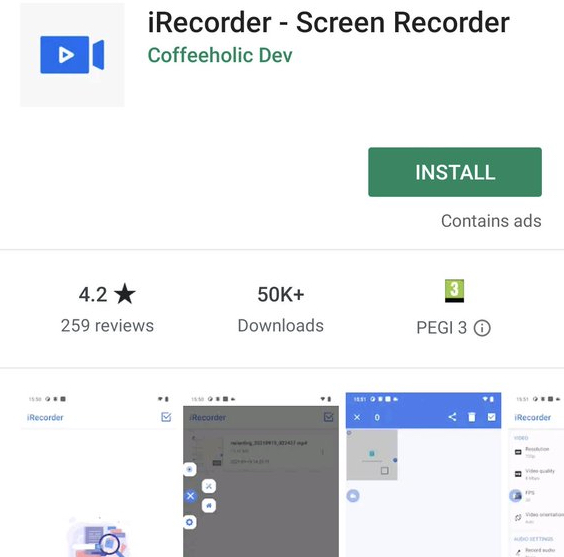

削除される前、このアプリは Google Play ストアで 50,000 を超えるインストールを蓄積し、ユーザーをマルウェア感染にさらしていました。

ESETマルウェア研究者のLukas Stefanko氏は、「iRecorderの悪意のある動作に関する当社の通知を受けて、Google PlayセキュリティチームはiRecorderをストアから削除した」 と述べた。

「ただし、このアプリは代替の非公式 Android マーケットでも見つかる可能性があることに注意することが重要です。iRecorder の開発者は Google Play で他のアプリケーションも提供していますが、それらには悪意のあるコードは含まれていません。」

ESET によって AhRat と名付けられた問題のマルウェアは、 AhMythとして知られるオープンソースの Android RAT に基づいています。

感染したデバイスの位置追跡、通話記録、連絡先、テキスト メッセージの盗用、SMS メッセージの送信、写真の撮影、バックグラウンド オーディオの録音など、幅広い機能を備えています。

ESETは詳しく調査した結果、悪意のある画面録画アプリ自体は、周囲の音の録音を作成して盗み出すことと、特定の拡張子のファイルを盗むことだけに使用されており、スパイ活動の可能性を示唆しているため、RATの機能のサブセットのみを使用していることを発見しました。

AhMyth ベースの Android マルウェアが Google Play ストアに侵入するのは、これが初めての例ではありません。 ESETはまた、2019年に、ラジオストリーミングアプリを装ってGoogleのアプリ審査プロセスを2度騙した、AhMythをトロイの木馬化した別のアプリの詳細を公開した。

「以前、オープンソースの AhMyth は、APT36 としても知られるトランスペアレント トライブによって使用されていました。このグループは、 ソーシャル エンジニアリング技術を広範に使用し、南アジアの政府機関や軍事組織をターゲットにすることで知られるサイバースパイ活動グループです」とステファンコ氏は述べた。

「それにもかかわらず、現在のサンプルが特定のグループのものであるとは考えられません。また、それらが既知の高度持続的脅威 (APT) グループによって生成されたという兆候はありません。」

Comments