.crit {

font-weight:bold;

color:red;

}

.article_section td {

font-size: 14px!important;

}

今日はマイクロソフトの 2022 年 12 月の月例パッチで、積極的に悪用されているバグを含む 2 つのゼロデイ脆弱性と合計 49 の欠陥に対する修正が含まれています。

本日のアップデートで修正された 49 件の脆弱性のうち 6 件は、最も深刻なタイプの脆弱性の 1 つであるリモート コード実行を可能にするため、「緊急」に分類されています。

各脆弱性カテゴリのバグ数は次のとおりです。

- 19 権限昇格の脆弱性

- 2 セキュリティ機能バイパスの脆弱性

- 23 リモートでコードが実行される脆弱性

- 3 情報漏えいの脆弱性

- 3 サービス拒否の脆弱性

- 1 なりすましの脆弱性

上記の数には、12 月 5 日に以前に修正された 25 件の Microsoft Edge の脆弱性は含まれていません。

2 つのゼロデイが修正されました

今月のパッチ チューズデーでは、2 つのゼロデイ脆弱性が修正されています。1 つは積極的に悪用され、もう 1 つは公開されています。

Microsoft は、脆弱性が一般に公開されているか、公式の修正プログラムがない状態で積極的に悪用されている場合、その脆弱性をゼロデイとして分類します。

本日のアップデートで修正された、活発に悪用され公開されているゼロデイ脆弱性は次のとおりです。

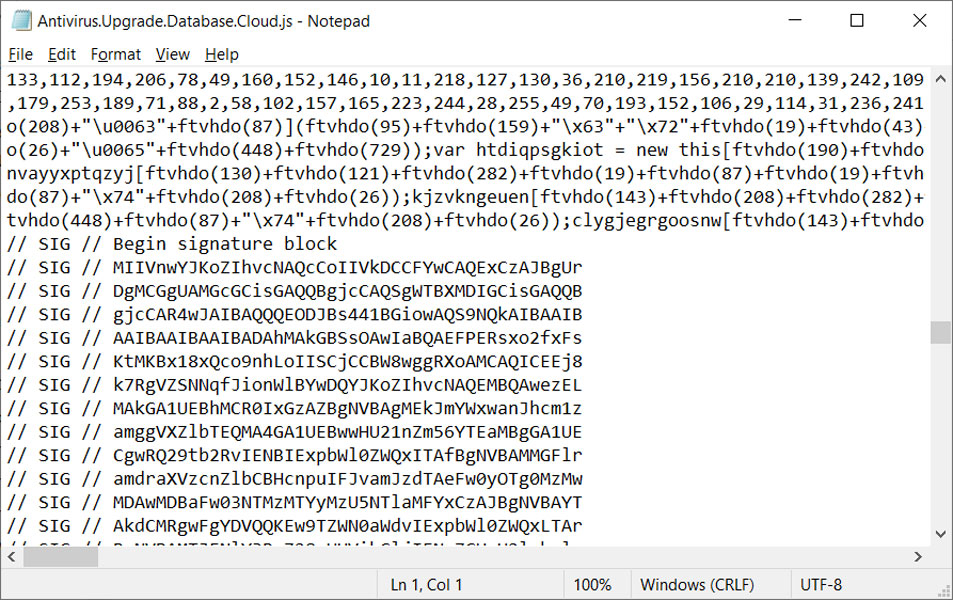

CVE-2022-44698 – Windows SmartScreen セキュリティ機能バイパスの脆弱性 ウィル・ドーマンによって発見されました。

「攻撃者は、Mark of the Web (MOTW) 防御を回避する悪意のあるファイルを作成することができ、その結果、MOTW タグ付けに依存する Microsoft Office の保護されたビューなどのセキュリティ機能の整合性と可用性が制限的に失われます。」

攻撃者は、不正な形式の署名を使用して署名された悪意のあるスタンドアロン JavaScript ファイルを作成することにより、この脆弱性を悪用しました。

出典:

この方法で署名すると、 SmartCheck がエラーになり、 Mark of the Web セキュリティ警告が表示されなくなり、悪意のあるスクリプトが実行され、マルウェアが自動的にインストールされる可能性があります。

攻撃者は、 QBot トロイの木馬や Magniber Ransomware を広めるキャンペーンなど、多数のマルウェア配布キャンペーンでこの脆弱性を積極的に悪用しました。

公開されているその他の脆弱性は次のとおりです。

CVE-2022-44710 – Luka Pribanić によって発見された DirectX グラフィックス カーネルの特権昇格の脆弱性。

「この脆弱性の悪用に成功するには、攻撃者が競合状態に勝つ必要があります。この脆弱性の悪用に成功した攻撃者は、SYSTEM 権限を取得する可能性があります。」

他社からの最近のアップデート

2022 年 12 月に更新プログラムをリリースしたその他のベンダーは次のとおりです。

- シスコは、 Cisco IP Phone 7800 および 8800 電話のセキュリティ アップデートをリリースしました。

- Citrix は、Citrix ADA および Gateway の「重大」で積極的に悪用されている RCE の欠陥に対するセキュリティ更新プログラムをリリースしました。

- フォーティネットは、 FortiOS の SSL-VPN 脆弱性を積極的に悪用するためのセキュリティ アップデートをリリースしました。

- Google はAndroid の 12 月のセキュリティ アップデートをリリースしました。

- SAP は、 2022 年 12 月のパッチ デイアップデートをリリースしました。

2022 年 12 月の月例パッチのセキュリティ更新プログラム

以下は、2022 年 12 月の月例パッチ更新で解決された脆弱性とリリースされたアドバイザリの完全なリストです。各脆弱性とその影響を受けるシステムの完全な説明にアクセスするには、 ここで完全なレポートを表示できます。

| 鬼ごっこ | CVE ID | CVE タイトル | 重大度 |

|---|---|---|---|

| 。ネットフレームワーク | CVE-2022-41089 | .NET Framework のリモートでコードが実行される脆弱性 | 重要 |

| アズール | CVE-2022-44699 | Azure Network Watcher エージェントのセキュリティ機能バイパスの脆弱性 | 重要 |

| クライアント サーバー ランタイム サブシステム (CSRSS) | CVE-2022-44673 | Windows クライアント サーバー ランタイム サブシステム (CSRSS) の特権昇格の脆弱性 | 重要 |

| マイクロソフト Bluetooth ドライバー | CVE-2022-44675 | Windows Bluetooth ドライバーの特権昇格の脆弱性 | 重要 |

| マイクロソフト Bluetooth ドライバー | CVE-2022-44674 | Windows Bluetooth ドライバーの情報漏えいの脆弱性 | 重要 |

| マイクロソフト ダイナミクス | CVE-2022-41127 | Microsoft Dynamics NAV および Microsoft Dynamics 365 Business Central (オンプレミス) のリモートでコードが実行される脆弱性 | 致命的 |

| Microsoft Edge (Chromium ベース) | CVE-2022-4192 | Chromium: CVE-2022-4192 自動字幕起こしで無料後に使用 | わからない |

| Microsoft Edge (Chromium ベース) | CVE-2022-4193 | Chromium: CVE-2022-4193 ファイル システム API でのポリシー適用が不十分 | わからない |

| Microsoft Edge (Chromium ベース) | CVE-2022-4190 | Chromium: CVE-2022-4190 ディレクトリのデータ検証が不十分 | わからない |

| Microsoft Edge (Chromium ベース) | CVE-2022-4191 | Chromium: CVE-2022-4191 サインイン後に無料で使用 | わからない |

| Microsoft Edge (Chromium ベース) | CVE-2022-4194 | Chromium: CVE-2022-4194 アクセシビリティで解放後に使用 | わからない |

| Microsoft Edge (Chromium ベース) | CVE-2022-41115 | Microsoft Edge (Chromium ベース) の更新プログラムの特権昇格の脆弱性 | 重要 |

| Microsoft Edge (Chromium ベース) | CVE-2022-44688 | Microsoft Edge (Chromium ベース) のなりすましの脆弱性 | 適度 |

| Microsoft Edge (Chromium ベース) | CVE-2022-4195 | Chromium: CVE-2022-4195 セーフ ブラウジングにおける不十分なポリシー適用 | わからない |

| Microsoft Edge (Chromium ベース) | CVE-2022-44708 | Microsoft Edge (Chromium ベース) の特権昇格の脆弱性 | 重要 |

| Microsoft Edge (Chromium ベース) | CVE-2022-4181 | Chromium: CVE-2022-4181 フォームで解放後に使用 | わからない |

| Microsoft Edge (Chromium ベース) | CVE-2022-4180 | Chromium: CVE-2022-4180 Mojo で解放後に使用 | わからない |

| Microsoft Edge (Chromium ベース) | CVE-2022-4174 | Chromium: CVE-2022-4174 V8 での型の混乱 | わからない |

| Microsoft Edge (Chromium ベース) | CVE-2022-4182 | Chromium: CVE-2022-4182 Fenced Frame での不適切な実装 | わからない |

| Microsoft Edge (Chromium ベース) | CVE-2022-4179 | Chromium: CVE-2022-4179 Use after free in Audio | わからない |

| Microsoft Edge (Chromium ベース) | CVE-2022-4178 | Chromium: CVE-2022-4178 Mojo で解放後に使用 | わからない |

| Microsoft Edge (Chromium ベース) | CVE-2022-4175 | Chromium: CVE-2022-4175 カメラ キャプチャで解放後に使用 | わからない |

| Microsoft Edge (Chromium ベース) | CVE-2022-4177 | Chromium: CVE-2022-4177 Use after free in Extensions | わからない |

| Microsoft Edge (Chromium ベース) | CVE-2022-4187 | Chromium: CVE-2022-4187 DevTools でのポリシーの適用が不十分 | わからない |

| Microsoft Edge (Chromium ベース) | CVE-2022-4185 | Chromium: CVE-2022-4185 Navigation の不適切な実装 | わからない |

| Microsoft Edge (Chromium ベース) | CVE-2022-4188 | Chromium: CVE-2022-4188 CORS での信頼できない入力の検証が不十分 | わからない |

| Microsoft Edge (Chromium ベース) | CVE-2022-4189 | Chromium: CVE-2022-4189 DevTools でのポリシーの適用が不十分 | わからない |

| Microsoft Edge (Chromium ベース) | CVE-2022-4186 | Chromium: CVE-2022-4186 ダウンロードでの信頼できない入力の不十分な検証 | わからない |

| Microsoft Edge (Chromium ベース) | CVE-2022-4183 | Chromium: CVE-2022-4183 ポップアップ ブロッカーでのポリシーの適用が不十分 | わからない |

| Microsoft Edge (Chromium ベース) | CVE-2022-4184 | Chromium: CVE-2022-4184 Autofill での不十分なポリシー適用 | わからない |

| Microsoft グラフィックス コンポーネント | CVE-2022-26805 | Microsoft Office Graphics のリモートでコードが実行される脆弱性 | 重要 |

| Microsoft グラフィックス コンポーネント | CVE-2022-26804 | Microsoft Office Graphics のリモートでコードが実行される脆弱性 | 重要 |

| Microsoft グラフィックス コンポーネント | CVE-2022-47213 | Microsoft Office Graphics のリモートでコードが実行される脆弱性 | 重要 |

| Microsoft グラフィックス コンポーネント | CVE-2022-44697 | Windows グラフィックス コンポーネントの特権昇格の脆弱性 | 適度 |

| Microsoft グラフィックス コンポーネント | CVE-2022-41121 | Windows グラフィックス コンポーネントの特権昇格の脆弱性 | 重要 |

| Microsoft グラフィックス コンポーネント | CVE-2022-44671 | Windows グラフィックス コンポーネントの特権昇格の脆弱性 | 重要 |

| Microsoft グラフィックス コンポーネント | CVE-2022-47212 | Microsoft Office Graphics のリモートでコードが実行される脆弱性 | 重要 |

| Microsoft グラフィックス コンポーネント | CVE-2022-26806 | Microsoft Office Graphics のリモートでコードが実行される脆弱性 | 重要 |

| Microsoft グラフィックス コンポーネント | CVE-2022-47211 | Microsoft Office Graphics のリモートでコードが実行される脆弱性 | 重要 |

| Microsoft グラフィックス コンポーネント | CVE-2022-41074 | Windows グラフィックス コンポーネントの情報漏えいの脆弱性 | 重要 |

| Microsoft グラフィックス コンポーネント | CVE-2022-44679 | Windows グラフィックス コンポーネントの情報漏えいの脆弱性 | 重要 |

| Microsoft グラフィックス コンポーネント | CVE-2022-44680 | Windows グラフィックス コンポーネントの特権昇格の脆弱性 | 重要 |

| マイクロソフトオフィス | CVE-2022-44692 | Microsoft Office Graphics のリモートでコードが実行される脆弱性 | 重要 |

| マイクロソフト オフィス ワンノート | CVE-2022-44691 | Microsoft Office OneNote のリモートでコードが実行される脆弱性 | 重要 |

| マイクロソフト オフィス アウトルック | CVE-2022-24480 | Android の権限昇格の脆弱性に関する Outlook | 重要 |

| マイクロソフト オフィス アウトルック | CVE-2022-44713 | Microsoft Outlook for Mac のなりすましの脆弱性 | 重要 |

| マイクロソフト オフィス SharePoint | CVE-2022-44690 | Microsoft SharePoint Server のリモートでコードが実行される脆弱性 | 致命的 |

| マイクロソフト オフィス SharePoint | CVE-2022-44693 | Microsoft SharePoint Server のリモートでコードが実行される脆弱性 | 致命的 |

| マイクロソフト オフィス ビジオ | CVE-2022-44696 | Microsoft Office Visio のリモートでコードが実行される脆弱性 | 重要 |

| マイクロソフト オフィス ビジオ | CVE-2022-44695 | Microsoft Office Visio のリモートでコードが実行される脆弱性 | 重要 |

| マイクロソフト オフィス ビジオ | CVE-2022-44694 | Microsoft Office Visio のリモートでコードが実行される脆弱性 | 重要 |

| Microsoft Windows コーデック ライブラリ | CVE-2022-44668 | Windows Media リモートでコードが実行される脆弱性 | 重要 |

| Microsoft Windows コーデック ライブラリ | CVE-2022-44667 | Windows Media リモートでコードが実行される脆弱性 | 重要 |

| Microsoft Windows コーデック ライブラリ | CVE-2022-44687 | Raw Image Extension のリモートでコードが実行される脆弱性 | 重要 |

| 役割: Windows Hyper-V | CVE-2022-41094 | Windows Hyper-V の特権昇格の脆弱性 | 重要 |

| 役割: Windows Hyper-V | CVE-2022-44682 | Windows Hyper-V サービス拒否の脆弱性 | 重要 |

| システム内部 | CVE-2022-44704 | Microsoft Windows Sysmon の特権昇格の脆弱性 | 重要 |

| Windows 証明書 | ADV220005 | 悪意を持って使用されている Microsoft 署名付きドライバーに関するガイダンス | なし |

| Windows 連絡先 | CVE-2022-44666 | Windows 連絡先のリモートでコードが実行される脆弱性 | 重要 |

| Windows DirectX | CVE-2022-44710 | DirectX グラフィックス カーネルの特権昇格の脆弱性 | 重要 |

| Windows エラー報告 | CVE-2022-44669 | Windows エラー報告の特権昇格の脆弱性 | 重要 |

| Windows FAX 作成フォーム | CVE-2022-41077 | Windows FAX 作成フォームの特権昇格の脆弱性 | 重要 |

| Windows HTTP 印刷プロバイダー | CVE-2022-44678 | Windows 印刷スプーラーの特権昇格の脆弱性 | 重要 |

| Windows カーネル | CVE-2022-44707 | Windows カーネル サービス拒否の脆弱性 | 重要 |

| Windows カーネル | CVE-2022-44683 | Windows カーネルの特権昇格の脆弱性 | 重要 |

| Windows PowerShell | CVE-2022-41076 | PowerShell のリモートでコードが実行される脆弱性 | 致命的 |

| Windows 印刷スプーラー コンポーネント | CVE-2022-44681 | Windows 印刷スプーラーの特権昇格の脆弱性 | 重要 |

| Windows プロジェクト ファイル システム | CVE-2022-44677 | Windows Projected File System の特権昇格の脆弱性 | 重要 |

| Windows セキュア ソケット トンネリング プロトコル (SSTP) | CVE-2022-44670 | Windows セキュア ソケット トンネリング プロトコル (SSTP) のリモートでコードが実行される脆弱性 | 致命的 |

| Windows セキュア ソケット トンネリング プロトコル (SSTP) | CVE-2022-44676 | Windows セキュア ソケット トンネリング プロトコル (SSTP) のリモートでコードが実行される脆弱性 | 致命的 |

| Windows SmartScreen | CVE-2022-44698 | Windows SmartScreen のセキュリティ機能バイパスの脆弱性 | 適度 |

| Linux 用 Windows サブシステム | CVE-2022-44689 | Linux 用 Windows サブシステム (WSL2) カーネルの特権昇格の脆弱性 | 重要 |

| Windows ターミナル | CVE-2022-44702 | Windows ターミナルのリモートでコードが実行される脆弱性 | 重要 |

Comments