産業用モノのインターネット (IIoT) と運用技術 (OT) が進化し、成長し続けるにつれて、最高情報セキュリティ責任者 (CISO) の責任も増します。 CISO は現在、クラウドに接続された機械、倉庫システム、数百台のワークステーションに散在するスマート デバイスからのリスクを軽減する必要があります。これらのセキュリティ リスクの管理には、製造、 石油およびガス施設、公益事業、輸送、市民インフラなどの安全を確保する必要性が含まれます。

アナリストは、2025 年には世界中で約215 億台の IoT デバイスが接続され、攻撃対象領域が大幅に増加すると予測しています。組み込みデバイスにはパッチが適用されていないことが多いため、CISO は、情報技術 (IT) で見られるものとは決定的に異なる IIoT/OT リスクを軽減するための新しい戦略を必要としています。この違いは、取締役会 (BoD) とリーダーシップ チームによって理解される必要があります。コストのかかる生産停止、怪我や人命の損失を伴う安全上の問題、法的責任につながる環境破壊など、これらはすべて潜在的に破滅的なシナリオであり、IIoT と OT がサイバー脅威管理の中心に位置付けられています。

進化する脅威の状況

IIoT と OT はどちらもサイバー フィジカル システム (CPS) と見なされます。つまり、デジタル世界と物理世界の両方を網羅しています。これにより、どの CPS も、環境汚染や運用の混乱を引き起こそうとする攻撃者にとって望ましい標的になります。最近の歴史が示すように、そのような攻撃はすでに進行中です。例としては、中東の化学施設に対する重大な安全上の問題を引き起こすことを意図したTRITON 攻撃や、 ウクライナの電力網への攻撃などがあります。 2017 年、 NotPetyaと呼ばれるランサムウェアは、強力な Maersk 海運会社を麻痺させ、世界の輸送能力の 5 分の 1 近くをほぼ停止させました。それはまた、国営石油会社ロスネフチを攻撃するためにロシアにブーメランする前に、製薬大手のメルク、フェデックス、および多くのヨーロッパ企業にも広がりました。

2019 年、Microsoft は、 IoT スマート デバイス (VOIP 電話、オフィス プリンター、ビデオ デコーダー) を企業ネットワークへのエントリ ポイントとして使用し、そこから権限を昇格させようとする、ロシア政府が支援する攻撃を観測しました。攻撃者は、分散型サービス拒否 (DDoS) 攻撃を使用して、 建物のアクセス制御システムを侵害し、企業ネットワークに侵入することさえありました。ここで、コンピューターシステムは、トラフィックの猛攻撃で圧倒され、クラッシュします。

現在のモデル

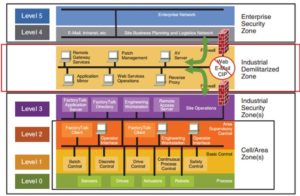

1990 年代以来、 Purdue エンタープライズ リファレンス アーキテクチャ(PERA)、別名 Purdue モデルは、エンタープライズおよび産業用制御システム (ICS) ネットワーク機能を編成 (および分離) するための標準モデルでした。 PERA は企業をさまざまな「レベル」に分割し、それぞれがシステムのサブセットを表します。各レベル間のセキュリティ制御は、「非武装地帯」 (DMZ) とファイアウォールに代表されます。

従来のアプローチでは、レベル 4、5 (およびインターネット) からレベル 3 への下方アクセスが制限されていました。上に向かって、レイヤー 2 または 3 のみがレイヤー 4 および 5 と通信でき、最下位の 2 つのレベル (機械とプロセス) は組織の OT 内でデータと通信を保持する必要があります。

しかし、IIoT の時代では、データはもはや Purdue モデルで規定されているような階層的な方法では流れません。エッジ コンピューティングの台頭に伴い、スマート センサーとコントローラー (レベル O、1) がファイアウォールをバイパスしてクラウドと直接通信するようになり、システムが危険にさらされる新たなリスクが生じています。

このモデルをレベル 4 および 5 のゼロ トラスト原則で最新化することで、組織の IIoT/OT をクラウド時代に完全に準拠させることができます。

新しい戦略

結果主導のサイバー インフォームド エンジニアリング(CCE) は、IIoT/OT によってもたらされる固有のリスクに対処するために、アイダホ国立研究所 (INL) によって設計された新しい方法論です。サイバーセキュリティに対する従来のアプローチとは異なり、CCE は結果をリスク管理の最初の側面と見なし、潜在的な影響を積極的に設計します。 CCE に基づいて、組織 (パブリックまたはプライベート) が優先する必要がある4 つのステップがあります。

- 「重要な」プロセスを特定する:安全性、運用、または環境に損害を与える可能性がある重要な「失敗してはならない」機能の保護に集中します。

- デジタル資産をマッピングする:敵に悪用される可能性のあるすべてのデジタル経路を調べます。接続されたすべての資産 (IT、IoT、ビル管理システム (BMS)、OT、スマート パーソナル デバイス) を特定し、ベンダー、メンテナンス担当者、リモート ワーカーなど、誰が何にアクセスできるかを理解します。

- 可能性のある攻撃経路にスポットライトを当てる:脆弱性を分析して、考えられるソーシャル エンジニアリング スキームや施設への物理的アクセスなど、重要なプロセスにつながる攻撃経路を特定します。

- 緩和と保護:最も重大な結果をもたらすサイバー リスクを「エンジニアリング アウト」できるオプションを優先します。ゼロ トラスト セグメンテーション ポリシーを実装して、IIoT および OT デバイスを他のネットワークから分離します。インターネットからアクセス可能なエントリ ポイントの数を減らし、攻撃パスの可能性がある脆弱性にパッチを適用します。

実際の言葉で主張する

あなたの経営陣と取締役会は、新しいソフトウェアまたはハードウェアの投資収益率 (ROI) を確認することに既得権を持っています。通常、彼らが望んで期待する ROI のタイプは、収益の増加です。しかし、セキュリティ ソフトウェアの収益は、多くの場合、四半期決算書では確認できません。つまり、サイバーセキュリティの専門家は確かな事例を提示する必要があります。 IIoT/OT サイバーセキュリティ ソフトウェアに投資することで、役員会に持ち込むことができるいくつかの簡単な利点を以下に示します。

- 安全性または環境コストの防止:化学、鉱業、石油、輸送、またはその他の産業施設でのセキュリティ障害は、IT 侵害よりも深刻な結果を引き起こす可能性があります。人命が失われる可能性があり、有毒物質の除去、法的責任、およびブランドの損傷から発生するコストは数億に達する可能性があります.

- ダウンタイムを最小限に抑える: NotPetya とLockerGogaの攻撃が示したように、ダウンタイムは、工場の従業員から株主に至るまで、すべての人に影響を与える実際の経済的損失を引き起こします。

- IP の盗難を阻止する:製薬業界、エネルギー生産、防衛、ハイテクなどの企業は、研究開発に何百万ドルも費やしています。知的財産が国家や競合他社に盗まれることによる損失も、数百万単位で測定できます。

- 規制上の罰金を回避する:製薬、石油/ガス、運輸、 医療などの業界は厳しく規制されています。そのため、IIoT/OT のセキュリティ侵害が環境への損害や人命の損失を引き起こした場合、彼らは多額の罰金を科される可能性があります。

今後の方法

今日の CISO にとって、デジタル資産を保護することは、IT、OT、IIoT、BMS などのすべてのデジタル セキュリティに説明責任を負うことを意味します。これには、人、プロセス、テクノロジーを取り入れた統合アプローチが必要です。開始するのに適したチェックリストには、次のものが含まれます。

- IT チームと OT チームが、組織をサポートするという共通の目標を受け入れることができるようにします。

- IT セキュリティ担当者をオンサイトに配置して、OT プロセスがどのように機能するかを理解できるようにします。

- 可視性がサイバーセキュリティ チームの安全性と効率性の向上にどのように役立つかを OT 担当者に示します。

- OT と IT を統合して、共有ソリューションを見つけます。

攻撃者が IT 環境と OT 環境の両方を行き来するようになったため、Microsoft はAzure Defender for IoTを開発して、 Azure SentinelおよびAzure Sphereとシームレスに統合し、企業全体で脅威を簡単に追跡できるようにしました。 Azure Defender for IoT は以下を利用します。

- 新しいグリーンフィールド デバイスと従来の管理されていない IoT/OT デバイスの両方の自動アセット ディスカバリ。

- IIoT/OT リスクを特定し、不正な変更を検出し、軽減策に優先順位を付けるための脆弱性管理。

- 高度な脅威をより迅速かつ正確に検出するための IIoT/OT 対応の行動分析。

- Azure Sentinel および他の SIEM、チケット発行、CMDB などのサードパーティ ソリューションとの統合。

Azure Defender for IoT を使用すると、リスクを確認して軽減し、それらのリスクを取締役会に提示することが容易になります。 Microsoft は、サイバーセキュリティの研究に年間 10 億米ドル以上を投資しています。これが、Azure が他のどのクラウド プロバイダーよりも多くのコンプライアンス認定を受けている理由です。

IIoT/OT セキュリティ ソフトウェアの事例を説明する際には、平易な言葉と具体的な例が役に立ちます。組織は、運用リスクとして許容できるもの、さらに重要なことに、許容できないものを定義する必要があります。例: 「私たちは人命や安全に対するリスクを許容しません」; 「生態系に恒久的なダメージを与えない」; 「仕事を犠牲にするダウンタイムはありません。」ダウンタイム、怪我、環境責任、またはブランドの失墜から生じる損害の可能性を考えると、IIoT/OT 向けのサイバーセキュリティ ソフトウェアへの投資は、経済的および倫理的な意味があります。

Microsoft セキュリティ ソリューションの詳細については、 当社の Web サイト を参照してください。 セキュリティ ブログをブックマークして、セキュリティに関する専門家の記事を入手してください。また、 @MSFTSecurityをフォローして、サイバーセキュリティに関する最新ニュースと更新情報を入手してください。

参考: https ://www.microsoft.com/en-us/security/blog/2020/10/21/addressing-cybersecurity-risk-in-industrial-iot-and-ot/

Comments