Mandiant Intelligence のコンサルタントは、サイバー脅威インテリジェンス(CTI) プログラムを開始して成熟させる際に最適なチーム構成は何かという質問を顧客から定期的に受けます。質問は簡単に思えるかもしれませんが、答えは複雑で、多くの場合、何層にもわたって展開する必要があります。たとえば、知識、スキル、および能力 (KSA) にわたる適切なチーム構成は、CTI プログラムの現在の使命、ビジョン、および目標と、それ自体が短期的および中期的に進化すると考えられる場所と一致している必要があります。いったん決定されると、重要業績評価指標 ( KPI ) と CTI 中心のメトリクスは、採用と人材の保持、データとツールの調達、利害関係者へのアウトリーチ、およびその他の側面に関するリソースの優先順位付けの決定をサポートすることができます。アプローチ」。

Mandiant の Intelligence Services (MIS) グループは、業界をリードする CTI 機能を構築してきた 10 年以上の経験を持っています。当社の専門家は、世界中のさまざまな業種の組織と協力して、CTI を運用環境に効果的に採用および統合しています。何年にもわたって、脅威の状況と顧客の CTI の成熟度に多くの変化が見られましたが、同じ時間枠で CTI の規律が大幅に進化しているにもかかわらず、CTI アナリストに必要な KSA を特定するための作業がほとんど行われていないことがわかりました。根本的には、情報通信技術 (ICT) の進歩、サイバー セキュリティ技術の進化、およびそれに続くサイバー攻撃者によるサイバー オペレーションとトレード クラフトの使用の変化により、CTI アナリストに対する KSA の要件が広範かつ詳細に拡大しています。

切望されていたギャップを埋めるために、Mandiant は困難な作業を行うことを決定し、 Mandiant サイバー脅威インテリジェンス (CTI) アナリスト コア コンピテンシー フレームワークを開発して、非常に有能な実務家のプールを拡大できるようにしました。

Mandiant Cyber Threat Intelligence (CTI) アナリスト コア コンピテンシー フレームワークには、次の 3 つの主な目標があります。

- 組織がチームまたは個人の成長分野を特定し、適切な開発ロードマップを決定し、社内、社外、または実地訓練の機会を調整して、CTI スキルの向上を確保できるようにします。

- CTI アナリスト志望者が研究を調整するための道しるべを提供します。

- ネットワーク防御担当者が CTI アナリストの役割と責任を理解して分野間のコラボレーションを改善するのを支援します。

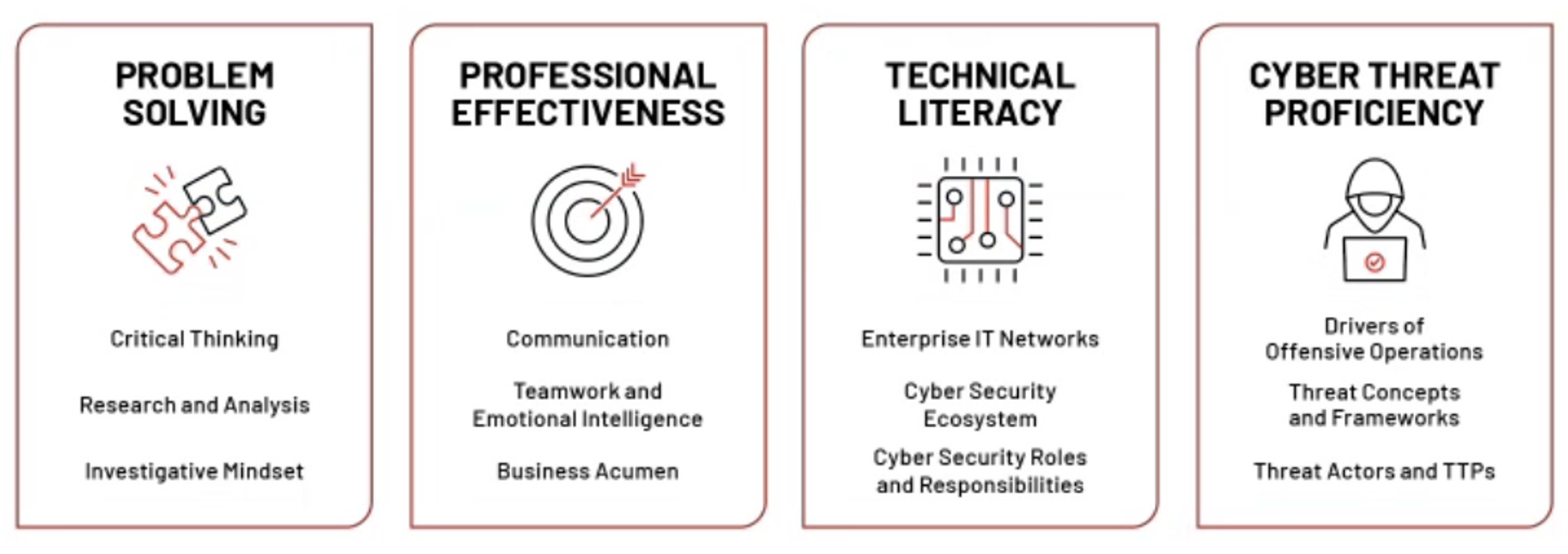

このフレームワーク (図 1 を参照) では、コンピテンシーを 4 つの基本的な柱 (問題解決、専門的有効性、テクニカル リテラシー、サイバー脅威能力) にグループ化しています。次に、各コンピテンシーは 1 つまたは複数の一連のスキルに分割され、一部のコンピテンシーは他のものより規範的です。

CTI アナリストの役割、責任、経験、教育、およびトレーニングによって、各コンピテンシーにおけるアナリストの深さが大きく左右されます。すべてのアナリストがすべてのコンピテンシーでロックスターである必要はありません。彼らの仕事の役割は、高度な習熟度が必要な分野を決定します。たとえば、マルウェアからインテリジェンスを抽出して忠実度の高い侵害インジケーター (IOC) を生成し、検出シグネチャを作成することに重点を置いているテクニカル アナリストは、テクニカル リテラシーとサイバー脅威能力の能力において平均以上のスキルを必要とします。基本的な前提条件の知識と経験のために、一部の能力が他の能力よりも開発に時間がかかることは、何の価値もありません。

Mandiant では、アナリストを技術面と戦略面の 2 つの陣営にグループ分けし、両方の役割の補完的な性質を理解して、各タイプのアナリストをペアにして、脅威の活動、攻撃者の意図、攻撃者の意図に関する最終的なインテリジェンス評価を作成する際に協力するよう努めています。相対的な能力、または潜在的な影響。理想的な候補者は、技術的スキルと戦略的スキルの両方に優れていますが、多くのアナリストは、ある役割が他の役割よりも深く、優先されます。

- 当社のテクニカル アナリストには、敵対者のサイバー オペレーションとトレードクラフト、フォレンジック アーティファクト、マルウェアとネットワーク トラフィックの分析、運用インフラストラクチャ、検出シグネチャを開発する能力などを完全に理解している必要があります。

- 一方、当社の戦略的脅威アナリストは、脅威アクター、動機、地政学的な野心と一致する国家目標を達成するためにサイバー作戦がどのように使用されているか、および運用の傾向などについて、他のスキルの中で完全に理解する必要があります。戦略アナリストは、従来のインテリジェンス分析のトレードクラフトに重点を置いています。

Mandiant Cyber Threat Intelligence (CTI) アナリスト コア コンピテンシー フレームワークを今すぐダウンロードしてください。

謝辞

フレームワークをレビューし、創造的な意見を提供し、CTI 分野における今日の現実を確実に反映するように支援してくれた Joe Slowik、Jake Williams、Andreas Sfakianakis、Tom Winston、Katie Nickels、および Jorge Orchilles に感謝します。さらに、フレームワークの開発に耳を傾けてくれた Mandiant の従業員にも感謝します。最後に、このフレームワークは、2015 年に Intelligence and National Security Alliance (INSA) が、2012 年にカーネギー メロン大学が、このフレームワークを説明するための重要な足がかりを作成するために行った優れた作業がなければ実現できませんでした。

参照: https://www.mandiant.com/resources/blog/cti-analyst-core-competencies-framework

Comments