セキュリティ研究者は、北朝鮮に関心を示す個人を標的にすることで知られる、Earth Kitsune として追跡されている比較的新しい高度な脅威アクターからのキャンペーンで使用された、WhiskerSpy と呼ばれる新しいバックドアを発見しました。

この攻撃者は、試行錯誤を重ねた方法を使用して、北朝鮮を支持する Web サイトへの訪問者から被害者を選び出しました。これは、水飲み場攻撃として知られる戦術です。

この新たな作戦は、2019 年から Earth Kitsune の活動を追跡しているサイバーセキュリティ企業 Trend Micro の研究者によって昨年末に発見されました。

水飲み場攻撃

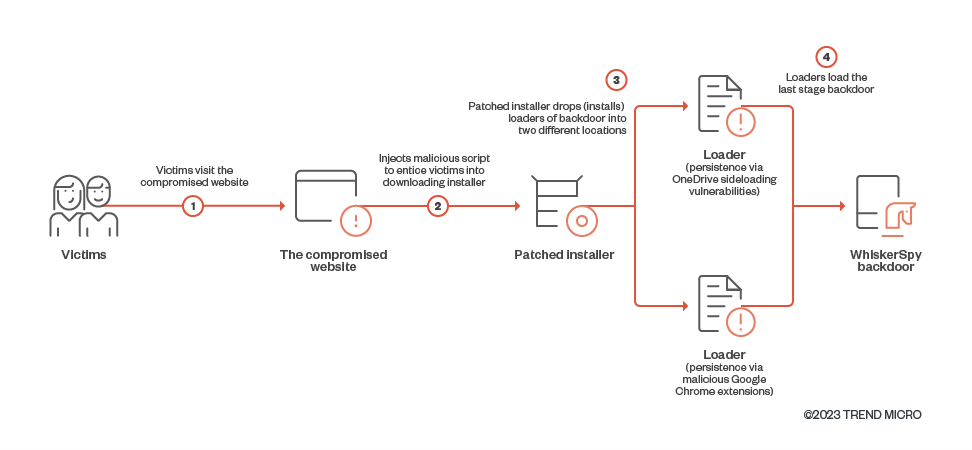

Trend Micro によると、訪問者が Web サイトでビデオを見ようとしたときに、WhiskerSpy が配信されました。攻撃者は Web サイトを侵害し、メディアを実行するためのビデオ コーデックをインストールするよう被害者に要求する悪意のあるスクリプトを挿入しました。

疑惑を回避するために、攻撃者は正規のコーデック インストーラーを改変し、最終的に被害者のシステムに「これまでに見られなかったバックドア」をロードしました。

出典:トレンドマイクロ

研究者によると、攻撃者は、中国の瀋陽からの IP アドレスを持つ Web サイトへの訪問者のみを標的にしていました。名古屋、日本;そしてブラジル。

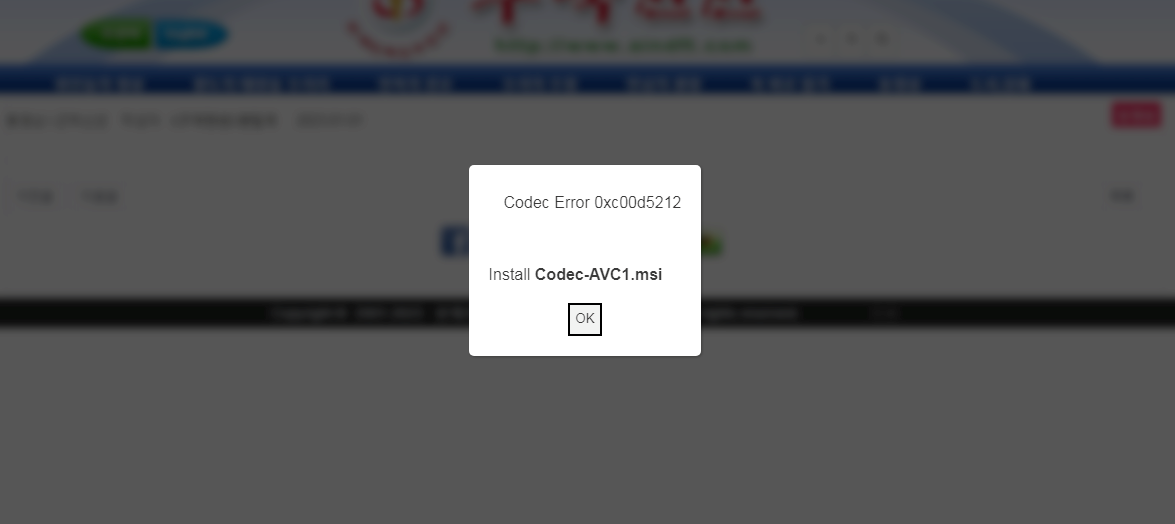

ブラジルは、VPN 接続を使用した水飲み場攻撃のテストにのみ使用された可能性が高く、実際の標的は中国と日本の 2 つの都市からの訪問者でした。関連する被害者には、以下の偽のエラー メッセージが表示され、ビデオを見るためにコーデックをインストールするよう促されます。

実際には、このコーデックは、被害者のコンピューター シェルコードにインストールされる MSI 実行可能ファイルであり、一連の PowerShell コマンドをトリガーして、WhiskerSpy バックドアを展開します。

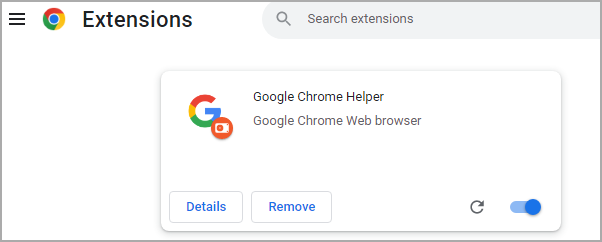

拡張機能の役割は、ブラウザが起動するたびにペイロードを実行できるようにすることです。

永続性を実現するもう 1 つの方法は、OneDrive ディレクトリに悪意のあるファイル (偽の「vcruntime140.dll」) をドロップできる OneDrive サイドローディングの脆弱性を利用することです。

ウィスカスパイの詳細

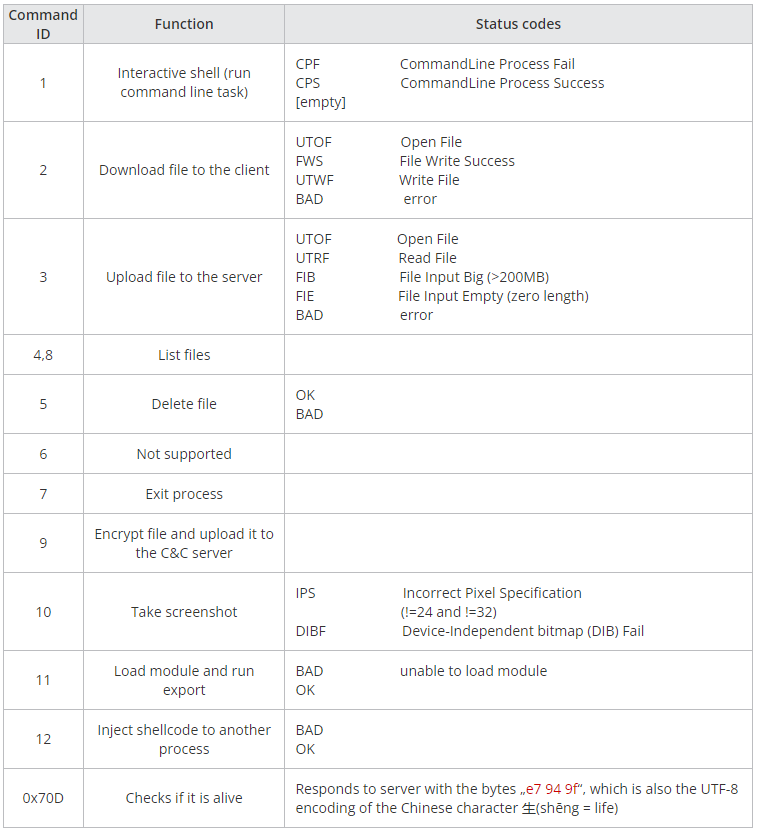

WhiskerSpy は、最新の「Earth Kitsune」キャンペーンで使用された主なペイロードであり、リモート オペレーターに次の機能を提供します。

- インタラクティブシェル

- ダウンロードファイル

- ファイルをアップロードする

- ファイルを削除する

- リストファイル

- スクリーンショットを撮ります

- 実行可能ファイルをロードし、そのエクスポートを呼び出します

- シェルコードをプロセスに挿入する

バックドアは、暗号化に 16 バイトの AES キーを使用して、コマンド アンド コントロール (C2) サーバーと通信します。

WhiskerSpy は定期的に C2 に接続してステータスの更新を行います。サーバーは、シェル コマンドの実行、別のプロセスへのコードの挿入、特定のファイルの抽出、スクリーンショットの取得など、マルウェアへの指示で応答する場合があります。

Trend Micro は、C2 通信に HTTP ではなく FTP プロトコルを使用する以前のバージョンの WhiskerSpy を発見しました。この古い亜種は、実行時にデバッガの存在もチェックし、適切なステータス コードで C2 に通知します。

注目すべきは、この水飲み場攻撃がアース キツネによるものであるという研究者の確信度は中程度ですが、手口と標的は以前にこのグループに関連していた活動と同様です。

Comments