一見無害な Microsoft OneNote ファイルは、ハッカーがマルウェアを拡散し、企業ネットワークを侵害するために使用する一般的なファイル形式になっています。悪意のある OneNote フィッシングの添付ファイルが Windows に感染するのをブロックする方法は次のとおりです。

Microsoft OneNote ファイルが、マルウェアを配布するフィッシング攻撃の最適なツールになるまでの経緯を少し説明するには、まず、ここまでの経緯を説明する必要があります。

攻撃者は何年もの間、Microsoft Word および Excel ドキュメントのマクロを悪用して、Windows デバイスにマルウェアをダウンロードおよびインストールしてきました。

Microsoft が最終的に Word および Excel Office ドキュメントのデフォルトでマクロを無効にした後、攻撃者は ISO ファイルやパスワードで保護された ZIP アーカイブなど、あまり一般的ではない他のファイル形式を使用してマルウェアを配布し始めました。

これらは、Windows のバグにより、ISO イメージ内のファイルが Mark-of-the-Web (MoTW) セキュリティ警告を回避することができたため、一般的なファイル形式であり、一般的な 7-Zip アーカイブ ユーティリティは、ZIP アーカイブから抽出されたファイルに MoTW フラグを伝達しませんでした。

しかし、 7-ZipとWindows の両方がこれらのバグを修正した後、ユーザーがダウンロードした ISO および ZIP ファイルのファイルを開こうとすると、Windows は再び恐ろしいセキュリティ警告を表示するようになり、攻撃者は攻撃に使用する別のファイル形式を見つけました。

ソース:

12 月中旬以降、攻撃者は別のファイル形式でマルウェアを配布するようになりました – Microsoft OneNote の添付ファイルです。

Microsoft OneNote を選ぶ理由

Microsoft OneNote の添付ファイルは「 .one 」ファイル拡張子を使用しており、マクロや脆弱性を介してマルウェアを配布しないため、興味深い選択肢です。

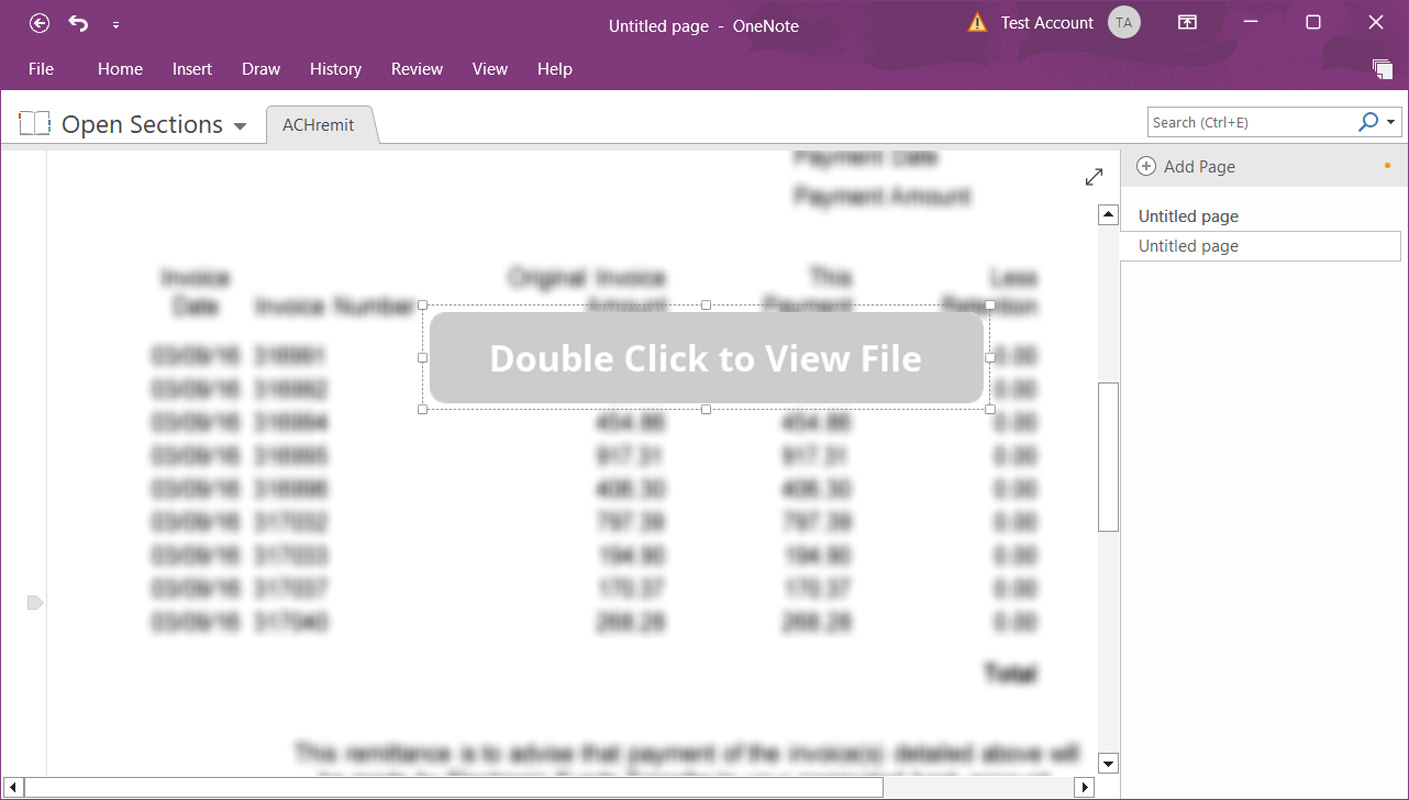

代わりに、攻撃者は、以下に示すように、設計要素を「ダブルクリック」してファイルを表示するようにというメッセージを含む、保護されたドキュメントのように見える複雑なテンプレートを作成します。

ソース:

ただし、上記の添付ファイルからはわかりませんが、「ダブルクリックしてファイルを表示」は、下の図のように、ボタン レイヤーの下にある一連の埋め込みファイルを実際に隠していることです。

ソース:

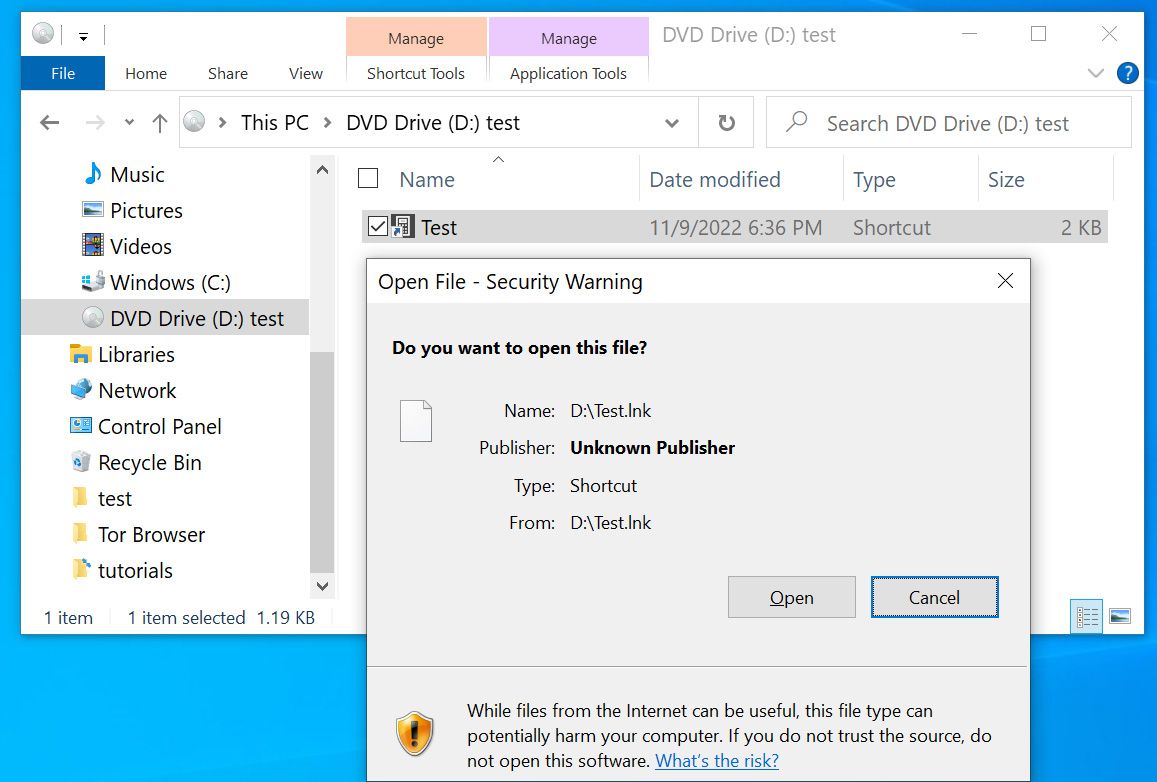

ボタンをダブルクリックすると、埋め込まれたファイルがダブルクリックされ、ファイルが起動します。

Microsoft Office マクロを悪用した以前のフィッシング攻撃からわかるように、埋め込みファイルをダブルクリックするとセキュリティ警告が表示されますが、ユーザーは通常、警告を無視してファイルの実行を許可します。

残念なことに、1 人のユーザーが誤って悪意のあるファイルを企業ネットワーク全体で実行できるようにするだけで、本格的なランサムウェア攻撃の標的にされてしまいます。

また、これは理論上の話ではありません。一部の Microsoft OneNote QakBot キャンペーンでは、最終的に侵害されたネットワークでBlackBasta などのランサムウェア攻撃につながったことをセキュリティ研究者が発見したためです。

悪意のある Microsoft OneNote ファイルをブロックする方法

悪意のある Microsoft OneNote の添付ファイルが Windows に感染するのを防ぐ最善の方法は、安全なメール ゲートウェイまたはメール サーバーで「 .one 」ファイル拡張子をブロックすることです。

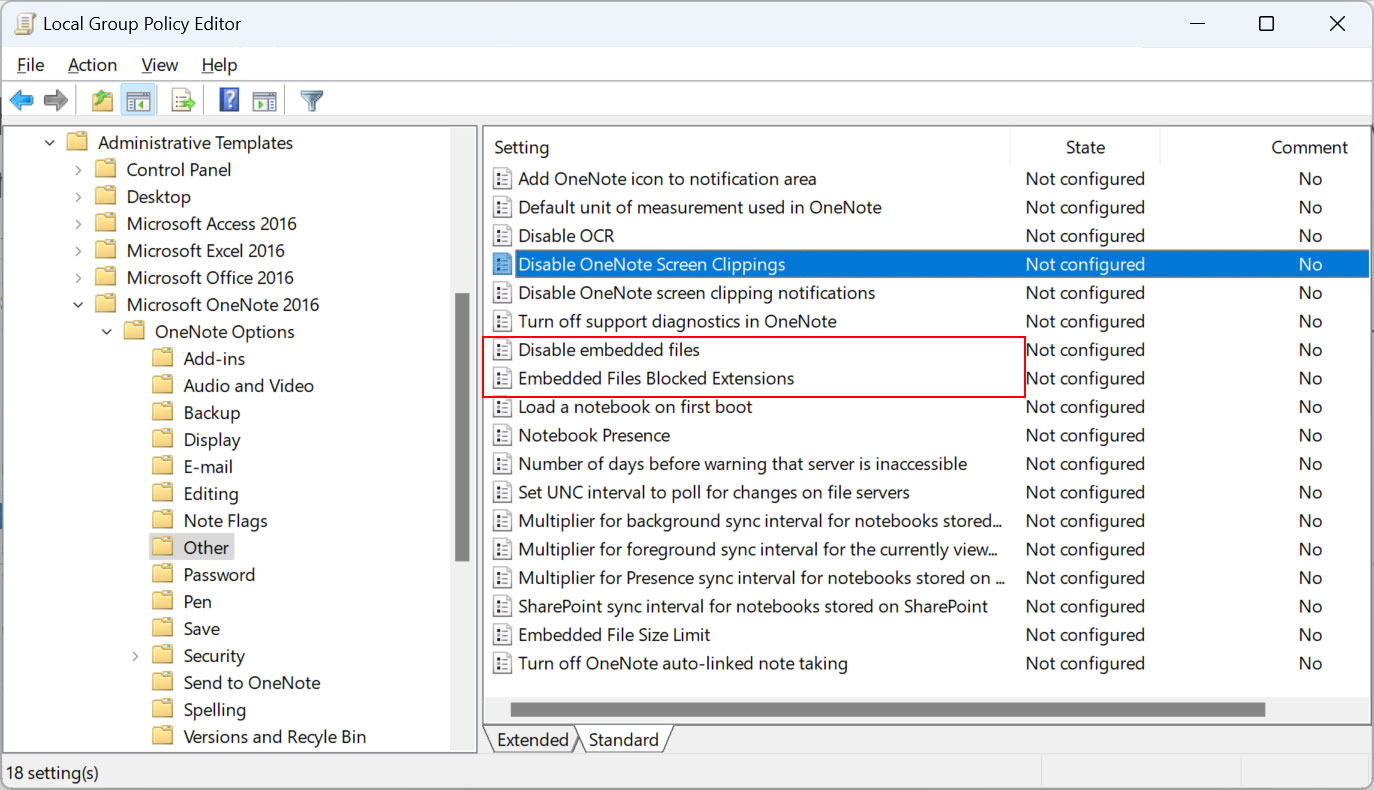

ただし、ご使用の環境でそれが不可能な場合は、Microsoft Office グループ ポリシーを使用して、Microsoft OneNote ファイルに埋め込まれた添付ファイルの起動を制限することもできます。

まず、 Microsoft 365/Microsoft Office グループ ポリシー テンプレートをインストールして、Microsoft OneNote ポリシーの使用を開始します。

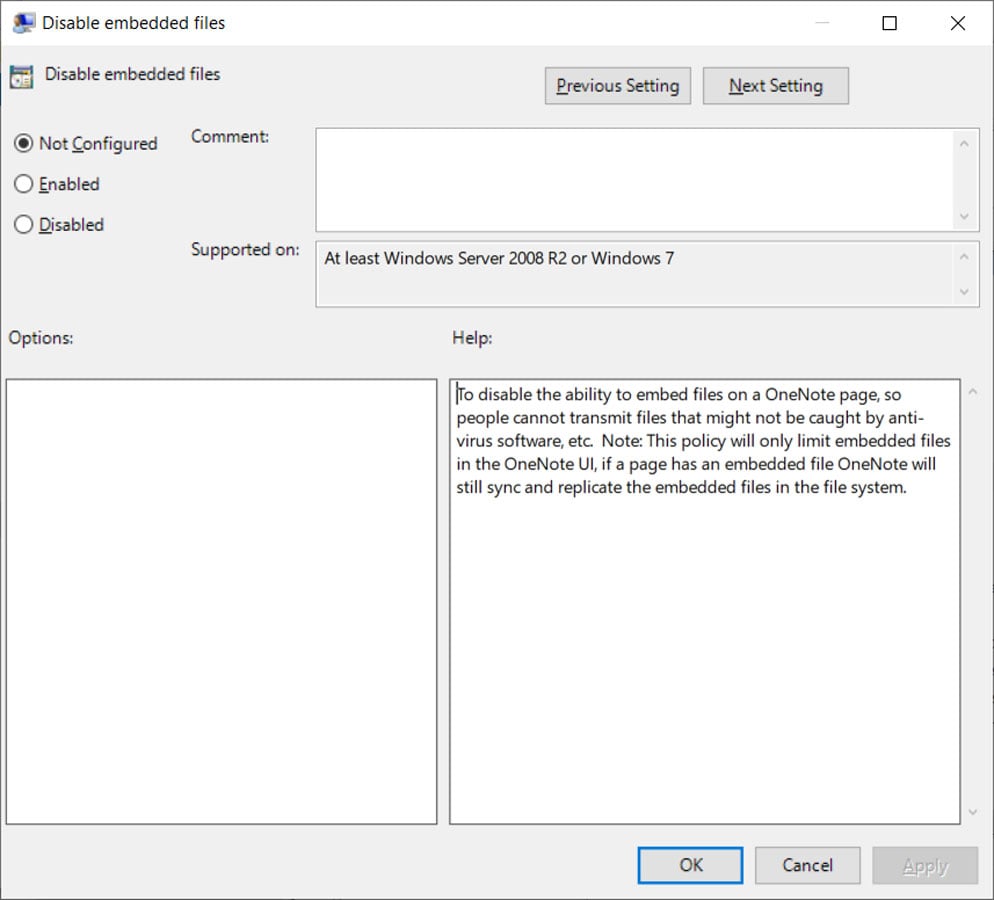

ポリシーがインストールされると、以下に示すように、「埋め込みファイルを無効にする」および「埋め込みファイルのブロックされた拡張子」という名前の新しい Microsoft OneNote ポリシーが表示されます。

ソース:

‘埋め込みファイルを無効にする‘ グループ ポリシーは、すべての埋め込み OneNote ファイルが起動されないようにするため、最も制限が厳しいものです。埋め込みの OneNote 添付ファイルを使用するユース ケースがない場合は、このオプションを有効にする必要があります。

グループ ポリシーの説明には、「OneNote ページにファイルを埋め込む機能を無効にして、ユーザーがウイルス対策ソフトウェアなどで検出されない可能性のあるファイルを送信できないようにする」と記載されています。

ソース:

有効にすると、次の Windows レジストリ キーが作成されます。 Microsoft Office のバージョンによってパスが異なる場合があることに注意してください。

Windows レジストリ エディタ バージョン 5.00

[HKEY_CURRENT_USERSOFTWAREPoliciesMicrosoftoffice.0onenoteoptions]

“disableembeddedfiles”=dword:00000001

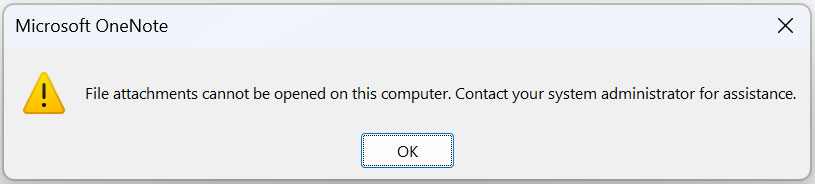

現在、ユーザーが Microsoft OneNote ドキュメントに埋め込まれた添付ファイルを開こうとすると、次のエラーが表示されます。

ソース:

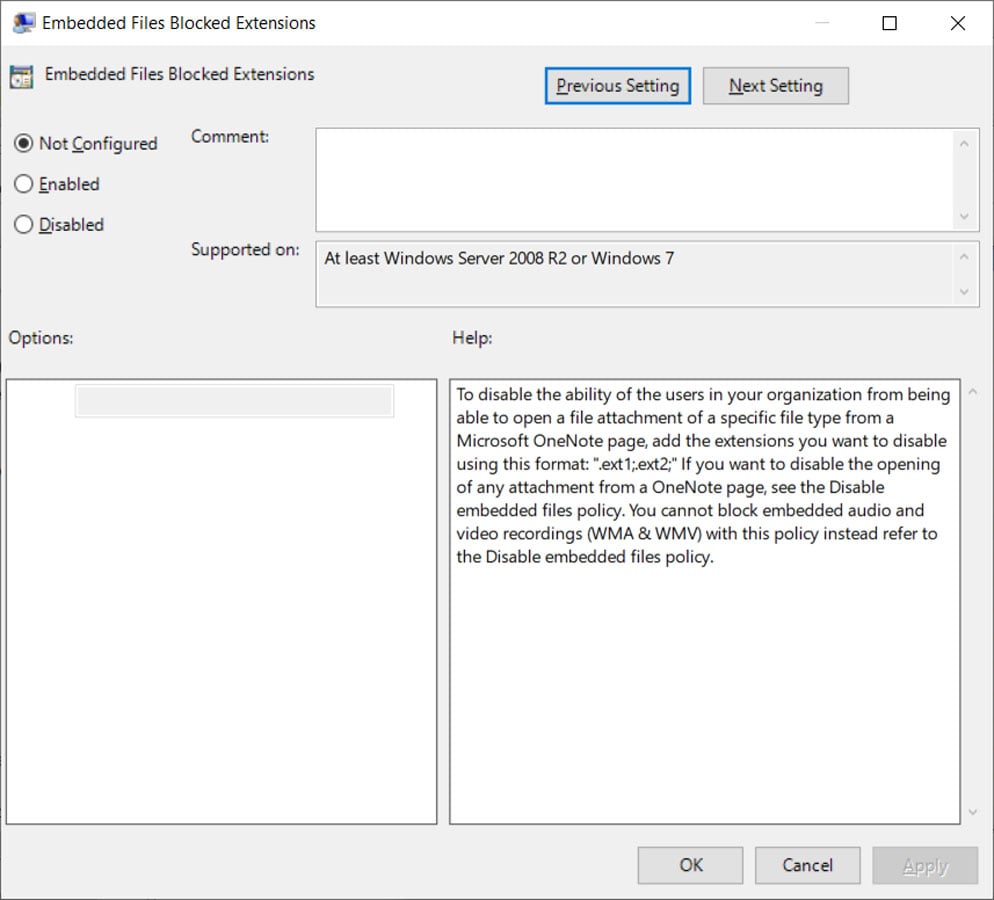

制限が緩いが、潜在的に危険なオプションは、’ Embedded Files Blocked Extensions ‘ グループ ポリシーです。これにより、Microsoft OneNote ドキュメントで開くのをブロックする埋め込みファイル拡張子のリストを入力できます。

“組織内のユーザーが Microsoft OneNote ページから特定のファイルの種類の添付ファイルを開くことができないようにするには、次の形式を使用して無効にする拡張子を追加します: ‘.ext1;.ext2;’, ” ポリシーの説明を読み取ります。

「OneNote ページから添付ファイルを開くことを無効にする場合は、埋め込みファイルを無効にするポリシーを参照してください。このポリシーでは、埋め込まれたオーディオとビデオの録音 (WMA & WMV) をブロックすることはできません。代わりに、埋め込みファイルを無効にするポリシーを参照してください。」

ソース:

有効にすると、次の Windows レジストリ キーが、入力したブロックされた拡張子のリストと共に作成されます。

Windows レジストリ エディタ バージョン 5.00

[HKEY_CURRENT_USERSOFTWAREPoliciesMicrosoftoffice.0onenoteoptionsembeddedfileopenoptions]

“blockedextensions”=”.js;.exe;.bat;.vbs;.com;.scr;.cmd;.ps1″

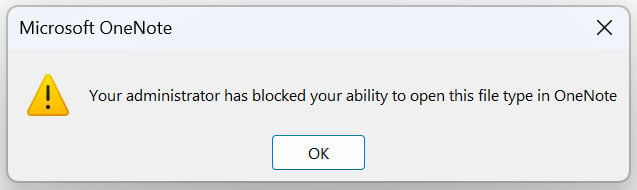

これで、ユーザーが Microsoft OneNote ドキュメントでブロックされたファイル拡張子を開こうとすると、次のエラーが表示されます。

ソース:

ブロックする推奨ファイル拡張子は、.js 、 .exe 、 .com 、 .cmd 、 .scr 、 .ps1 、 .vbs 、および.lnkです。ただし、攻撃者が悪用する新しいファイル拡張子を発見すると、このリストは他の悪意のあるファイル タイプによってバイパスされる可能性があります。

環境の要件により、ファイルの種類をブロックすることが常に完璧な解決策とは限りませんが、Microsoft OneNote ファイルの悪用を制限するために何もしないと、さらに悪い結果になる可能性があります。

したがって、サイバー攻撃を防ぐために、環境内で OneNote の添付ファイル、または少なくとも埋め込みファイルの種類の悪用をブロックすることを強くお勧めします。

Comments