今日の攻撃者は、障壁ではなく機会を見ています。ハイブリッド ワークスペースの採用が急がれる中で、企業ネットワークを保護する古いファイアウォールが時代遅れになるにつれて、ゼロ トラスト セキュリティの実装は、公共と民間の両方のすべての部門で不可欠になっています。この前例のない変化の時期に、Microsoft Security は、成長と成功のビジョンを恐れることなく追求できるよう支援することをお約束します。

効果的なゼロ トラスト アプローチは、複雑なデジタル資産全体で全体的に運用する必要があるため、Microsoft セキュリティ ソリューションは、人、データ、およびビジネスを保護するために統合された全体として機能します。当社は、企業全体のセキュリティを簡素化および強化できる独自の立場にあり、既存のサードパーティ製品と簡単に統合することもできます。このブログでは、この不確実な時代に組織が自信を持って前進し続けるのに役立つ包括的なゼロ トラスト戦略を実装するための 4 つのガイドラインを見ていきます。

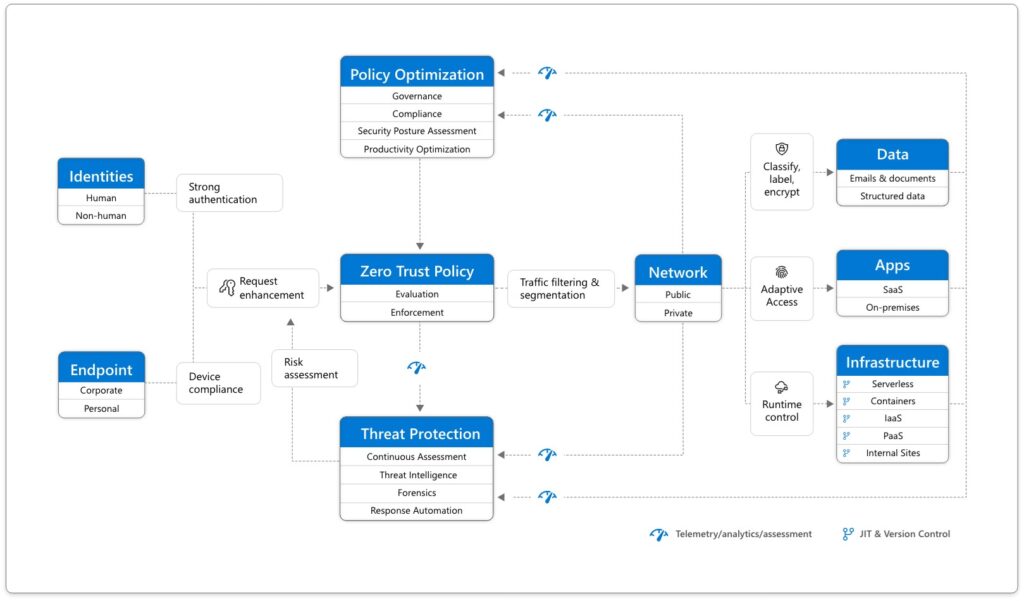

図 1. Microsoft ゼロ トラスト アーキテクチャ。

1. 包括的なカバレッジでゼロ トラストを構築する

名前が意味するものとは裏腹に、ゼロ トラスト アプローチは、組織が従業員にすべてのデータ、アプリ、インフラストラクチャにわたってより大きな自由を与えることを可能にします。 Microsoft の委託により Forrester Consulting が実施した最近の調査で、 The Total Economic Impact™ (TEI) of Zero Trust Solutions From Microsoftは、物流会社のプリンシパル アーキテクトが、Microsoft の包括的なゼロ トラスト実装によって、どのように自分のデバイスを持ち込むことができたかを説明しました。 (BYOD) プログラムを会社の最前線の季節労働者に提供し、効率の向上につなげています。 「以前は、季節労働者は、[現場訪問を行う] 際にフルタイムの従業員とペアを組まなければなりませんでした。しかし今では、彼らは自分で出かけることができます。」

インタビュー対象者は、「ゼロ トラスト アーキテクチャを実装することで、組織は従業員のエクスペリエンス (EX) を改善し、生産性を向上させた」と述べています。また、「 Microsoft エンドポイント マネージャーですべてのエンドポイントを管理することで、デバイスのパフォーマンスと安定性が向上した」とも述べています。これにより、ユーザーのデバイスにインストールされるエージェントの数が減り、デバイスの安定性とパフォーマンスが向上するという追加効果がありました。 「一部の組織では、これにより起動時間が 30 分から 1 分未満に短縮される可能性があります」と調査は述べています。さらに、ゼロトラストへの移行により、セキュリティの負担がユーザーから離れました。 シングル サインオン(SSO)、 多要素認証(MFA) の実装、 パスワードレス認証の活用、VPN クライアントの排除により、摩擦がさらに軽減され、ユーザーの生産性が向上しました。

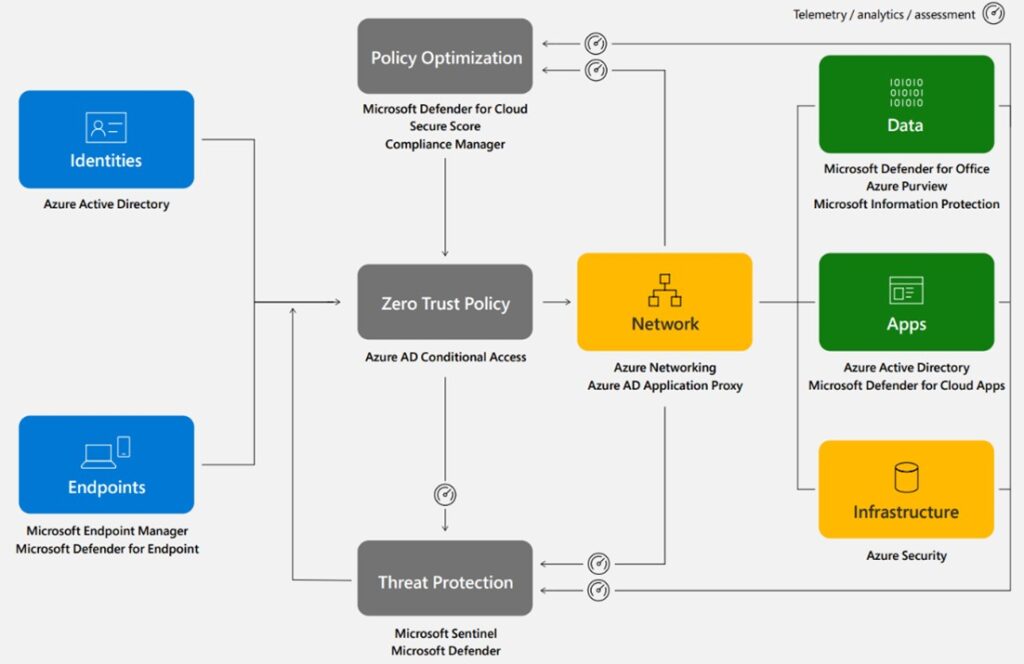

図 2. Microsoft ゼロ トラスト ソリューションと機能。

2. AIとインテグレーションでゼロトラストを強化

Forrester の調査では、「既存のソリューションは、今日の巧妙な攻撃者や大量のサイバー脅威から防御するために必要な、忠実度の高いシグナル、包括的な可視性、およびエンドツーエンドの自己修復機能を提供できなかった」ことも判明しています。インタビューを受けた組織については、「以前のソリューションでは、データに対する脅威の影響、ネットワーク上でのユーザーの正確な活動、または効果的な修復のためのタイムラインに関するテレメトリを提供できませんでした。」また、組織は複数のベンダーのセキュリティ ソリューションに依存していたため、「トリアージと分析作業のためにテレメトリ情報を統合することは困難であり、時間がかかりました。」

Microsoft Sentinelは、アラートの検出、脅威の可視化、プロアクティブなハンティング、および脅威への対応のための単一のソリューションを提供することにより、脆弱なセキュリティ サイロの問題を解決します。クラウドネイティブのセキュリティ情報およびイベント管理 (SIEM) およびセキュリティ オーケストレーション、自動化、および対応 (SOAR) ソリューションとして、Microsoft Sentinel は AI を使用して、ユーザーのニーズに合わせて自動的にスケーリングすることにより、セキュリティ インフラストラクチャのセットアップとメンテナンスを不要にします。 Microsoft Sentinel はサービス間コネクタを使用してすぐに利用できるため、 Microsoft 365 Defender 、 Microsoft Azure Active Directory (Azure AD)、 Microsoft Defender for Identity 、およびMicrosoft Defender for Cloud Appsとリアルタイムで簡単に統合できます。 .

真に包括的なゼロ トラストの実装には、複数のプラットフォームにわたる機能が必要です。 Microsoft Sentinel には、Cisco、Salesforce Service Cloud、Google Workspace、VMware ESXi、Thycotic などの 30 の新しいすぐに使えるデータ コネクタも含まれています。これらのデータ コネクタには、取り込まれたデータを Microsoft Sentinel の正規化された形式に変換するパーサーが含まれており、セキュリティの監視、ハンティング、インシデントの調査、対応のシナリオ全体でエンド ツー エンドの結果をより適切に関連付けることができます。 Microsoft Sentinel は定型的なタスクを自動化し、アラート疲労を 90% 削減するため、セキュリティ チームは最も重大な脅威に集中できます。

たとえば、マイクロソフトのセキュリティ オペレーション センター (SOC) は、ゼロ トラストの価値を遵守することで、あらゆるデバイスやユーザーが侵害される可能性があると想定しています。つまり、毎月約 6,000 億件のセキュリティ イベントを精査することになります。しかし、Microsoft Sentinel と、機械学習、脅威インテリジェンス、データ サイエンスを活用するその他のセキュリティ ツールを利用しているため、毎月 6,000 億件のイベントを約 10,000 件のアラートにフィルターすることができます。また、 Microsoft Defender for Endpoint Automated Investigation and Response (AIR)機能を使用して、低レベルのマルウェア インスタンスやその他の迷惑アラートを見つけて修正します。 Microsoft Defender for Endpoint AIR 機能は、デバイスをクリーンアップし、サービスを削除し、ファイルを消去し、問題が修復されたときに通知することもできます。これにより、SOC のノイズが削減され、毎月 10,000 件のアラートが調査のために管理可能な 3,500 件にまで縮小されます。これらの数を減らすことは、私たちとあなたが本当の脅威に焦点を合わせるのに役立ちます.

3. 簡素化してコンプライアンスと ID およびアクセス管理 (IAM) を容易にする

Forrester の調査に参加した 5 つの組織は、「IT 環境が複雑であるため、環境を監査したり、ガバナンス ポリシーを効果的に実装したりすることが困難であった」ため、規制要件への準拠に苦労していました。おなじみですか?幸いなことに、ゼロ トラスト要件は、一部のコンプライアンス要件を超える場合があります。つまり、組織は、以前よりも状況が改善されていることに気付くことがあります。

Microsoft 365 コンプライアンス センターの機能であるMicrosoft コンプライアンス マネージャーは、直感的な管理と継続的な評価により、この一般的な問題を解決します。これには、データ リスクのインベントリの作成から、制御の実装、規制と認定の最新状態の維持、監査人への報告までが含まれます。 Compliance Manager の機械学習と分析は、国際標準化機構(ISO)、米国国立標準技術研究所(NIST)、サイバーセキュリティおよびインフラストラクチャ セキュリティ エージェンシーからの要件に基づいて、法律、規制、および内部の義務に対応するために関連データを整理するのにも役立ちます。 (CISA)、および一般データ保護規則(GDPR)。必要なアクションの完了に向けた進捗状況を自動的に測定し、データ保護と規制基準に関するコンプライアンス スコアを提供するとともに、改善の実行に役立つワークフロー機能と組み込みのコントロール マッピングを提供します。

コンプライアンスをさらに容易にするために、新しいMicrosoft Sentinel: ゼロ トラスト (TIC 3.0) ワークブックは、再設計されたユーザー インターフェイス、新しいコントロール カード レイアウト、多数の新しい視覚化、 Microsoft Defender for Cloudとのより優れた統合を特徴としており、コンプライアンス体制の逸脱を監視します。各 TIC 3.0 コントロール ファミリー。新しいワークブックは、TIC 3.0 コントロールに合わせてログ クエリ、Azure リソース グラフ、メトリック、およびポリシーを表示するためのメカニズムも提供します。これにより、ガバナンス チームとコンプライアンス チームは、25 以上の Microsoft 製品にわたってゼロ トラスト要件を設計、構築、監視、対応できるようになります。

Microsoft はまた、進化する規制に準拠するのに役立つ 300 を超える事前構築済みのリスク評価テンプレートと、セキュリティ、人事、法務、およびコンプライアンスの適切な担当者がリスクが特定されるとすぐに調査できるようにする統合ワークフローを提供しています。ある製造会社のディレクターは、次のように説明しています。また、Azure AD とMicrosoft 365 E5によって、当社のセキュリティ機能が本当に強化されました。」 Secure Score は、Microsoft 365 のすべてのワークロードを一元的に可視化することで、セキュリティ体制を簡素化します。これは、改善の可能性を特定し、組織のステータスを長期にわたってベンチマークするのに役立ちます。組み込みのガイダンスにより、各推奨事項を評価し、どの攻撃ベクトルが優先され、どのように軽減できるかを判断できます。

Forrester の調査に参加した組織は、「レガシー インフラストラクチャにより、IAM チームが組織のセキュリティ要件とユーザーのニーズを満たすことが困難になった」とも述べています。 Azure Active Directory の統合により、これらの企業はサインインを合理化し、会社全体にアプリケーションを簡単に展開できるようになりました。また、SSO を有効にしてユーザー プロビジョニングを自動化することもできました。これらの効率の向上により、IAM チームは、追加のゼロ トラスト ポリシーを実装することで、セキュリティの向上に集中できるようになりました。 Azure AD を採用することで、IAM チームは、IAM インフラストラクチャの管理、ユーザーのプロビジョニングとプロビジョニング解除、ベンダーの管理、およびアプリケーションのダウンタイムと修復への対処に費やす時間も削減しました。

4. 最高の保護を探す

信頼できるゼロ トラスト ソリューションを探す場合、セキュリティ プロバイダーが前年比で 40% 以上の成長を遂げ、100 億米ドル以上の収益を上げていることを知っていると安心できます。 シーメンスのデジタル ID 担当サービス オーナー リードである Thomas Mueller-Lynch 氏は次のように述べています。それがマイクロソフトを選んだ理由です。」

Microsoft Securityは、5 つの Gartner Magic Quadrantと8 つの Forrester Wave™ カテゴリでリーダーであり、 MITRE Engenui t y® ATT&CK Evaluationで最高位にランクされています。マイクロソフトは、IDC MarketScape の最新のエンドポイント セキュリティのリーダーにも選ばれました。セキュリティ、コンプライアンス、ID を統合することで、生産性を向上させ、Windows や macOS から Linux、iOS、Android、アマゾン ウェブ サービス (AWS) に至る環境全体を保護することができます。 Microsoft Security は、ゼロ トラストの 3 つの柱すべてに対応するビルトイン インテリジェンス、簡単な統合、簡素化された管理のために、恐れることなく前進するために必要な包括的なソリューションを提供します。

もっと詳しく知る

Microsoft セキュリティ ソリューションの詳細については、当社の Web サイト を参照してください。セキュリティ ブログをブックマークして、セキュリティに関する専門家の記事を入手してください。また、 @MSFTSecurityをフォローして、サイバーセキュリティに関する最新ニュースと更新情報を入手してください。

Comments