イスラエル最大の製油所運営会社BAZANグループのウェブサイトは、脅威アクターが同グループのサイバーシステムをハッキングしたと主張しているため、世界のほとんどの地域からアクセスできなくなっている。

ハイファ湾に本拠を置く BAZAN グループ (旧称 Oil Refineries Ltd) は、年間 135 億ドル以上の収益を上げ、1,800 人以上の従業員を雇用しています。

同社は年間約980万原油トンの総石油精製能力を誇る。

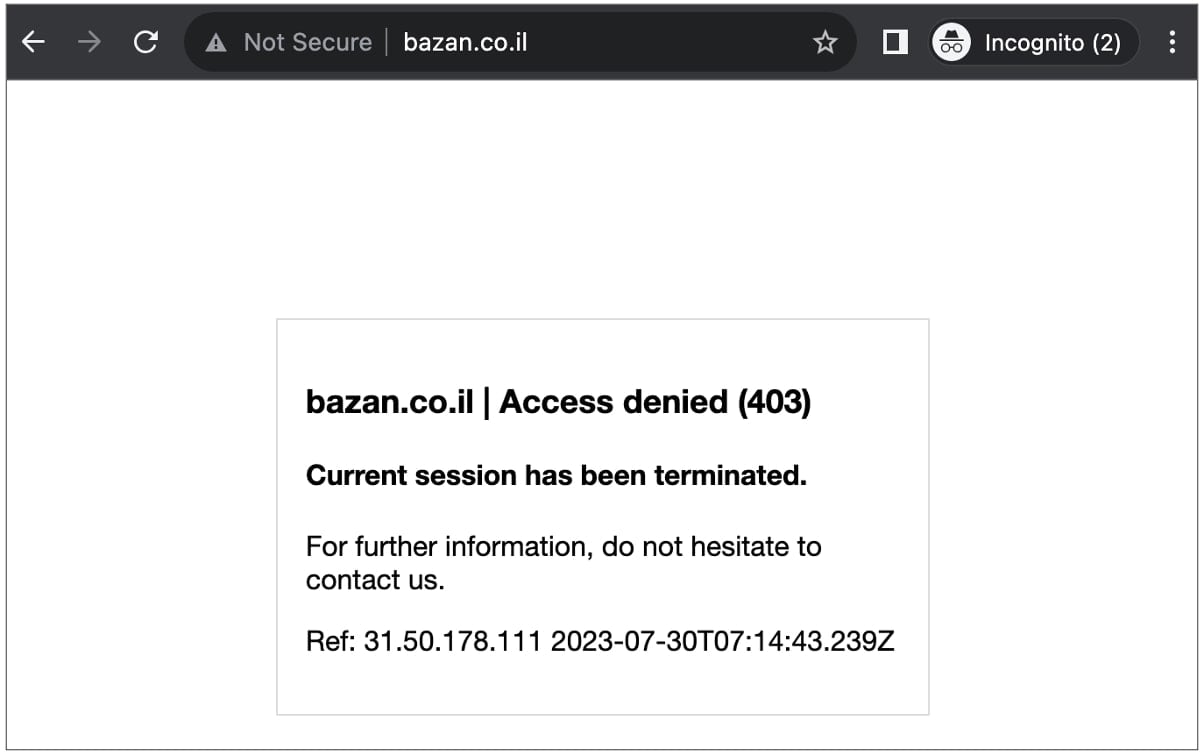

BAZANのウェブサイトがインターネットから遮断される

週末にかけて、BAZAN グループの Web サイトbazan.co.ilおよびeng.bazan.co.ilへの受信トラフィックが、 HTTP 502 エラーでタイムアウトするか、同社のサーバーによって拒否されます。

石油精製所のウェブサイトが世界中からのほとんどの訪問者にとってアクセスできないようになっていると確認した。

私たちのテストでは、おそらく進行中のサイバー攻撃を阻止する目的で BAZAN によって地域ブロックが課された後、この Web サイトはイスラエル国内からアクセスできました。

()

サイバーアベンジャーズが犯行声明を出す

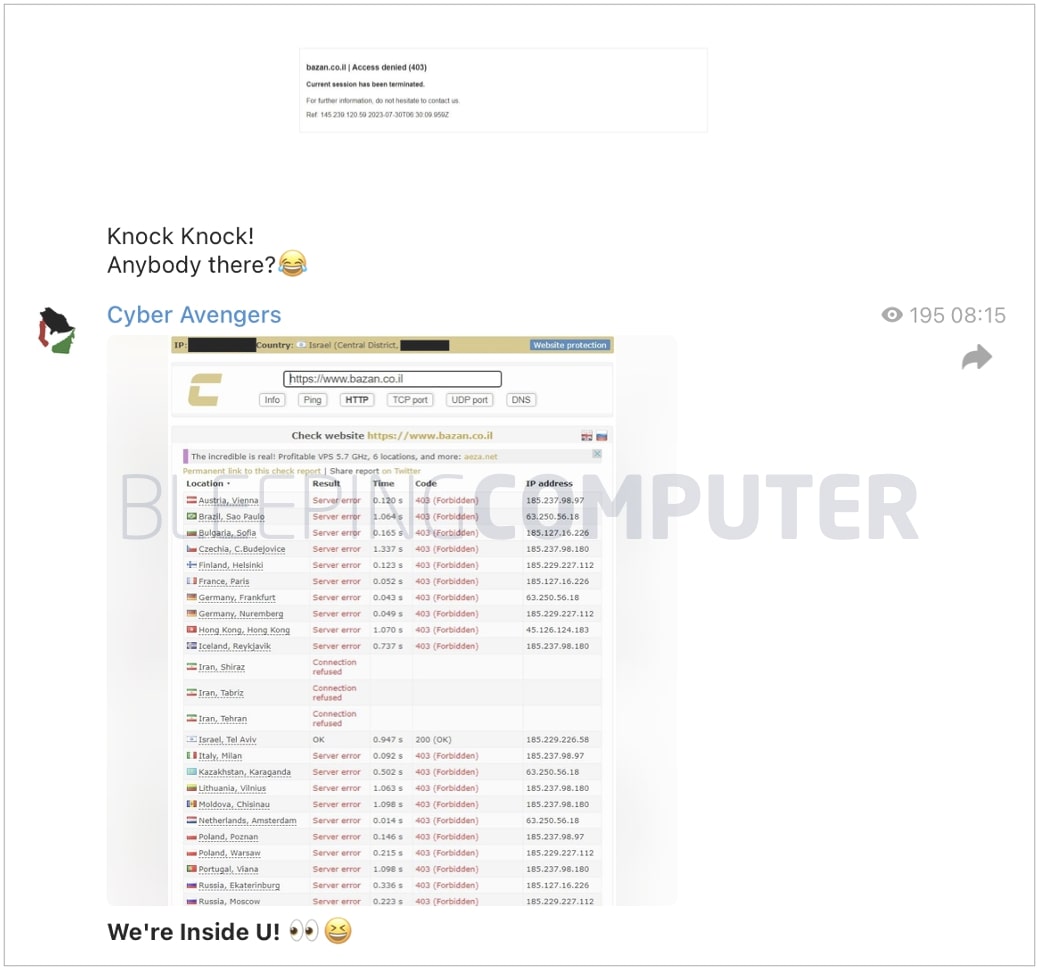

Telegram チャンネルで、イランのハクティビスト グループ「サイバー アベンジャーズ」、別名「CyberAv3ngers」が、BAZAN のネットワークに侵入した犯行声明を出しました。

土曜の夕方、同グループはさらに、産業用制御システムの監視と操作に使用されるソフトウェアアプリケーションであるBAZANのSCADAシステムのスクリーンショットと思われるものを流出させた。

これらには、「フレア ガス回収ユニット」、「アミン再生」システム、石油化学の「スプリッター セクション」、およびPLCコードの図が含まれます ( に示されています)。

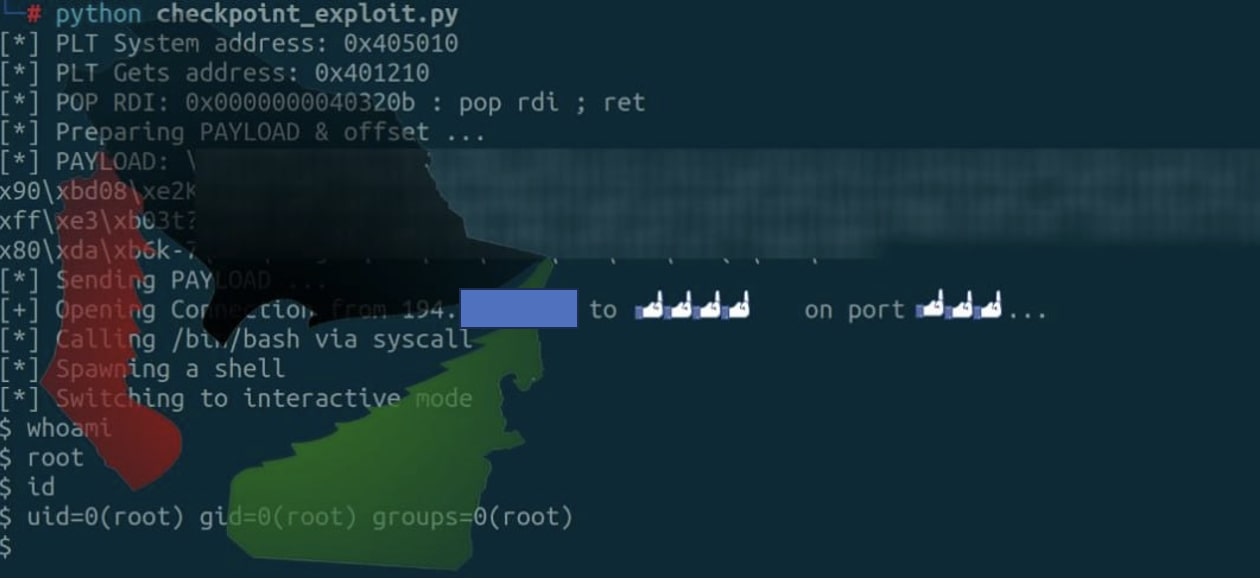

ハクティビストグループは、石油化学大手である同社のチェックポイントファイアウォールを標的としたエクスプロイトによって同社に侵入したと述べている。

ファイアウォール デバイスに属するとされる IP アドレス (194.xxx.xxx.xxx) は、実際にOil Refineries Ltd.に割り当てられており、公的記録によって確認できます。この記事の執筆時点では、テストで IP アドレスにアクセスすると、「Forbidden」というエラー メッセージが返されます。

「2020 年以来、私たちはあなたをたくさん爆破してきましたが、最悪の事態はまだ来ていません」と脅威アクターが投稿した Telegram メッセージには書かれています。

「あなたの最近の行動や行動が、私たちにショットのほんの一部を表示する動機となりました。」

サイバーアベンジャーズのメンバーは、メッセージで破壊したと主張する社内キオスクの画像も共有しました。

最後に、サイバーアベンジャーズは、パイプラインの故障によって引き起こされた2021年のハイファ湾石油化学工場火災の責任は自分たちにあると自慢している。

2020 年には、同じ攻撃者グループが 150 台以上の産業用サーバーを標的にして、 イスラエルの 28 の鉄道駅を攻撃したと主張しました。

攻撃者によるこれらの主張の真実性を独自に検証することはできませんでした。

私たちは、Bazan Group とその利害関係者、Israel Corp. および Israel Petrochemical Enterprises Ltd. の両方に、出版前に開発に関するさらなる情報を求めて連絡を取り(日曜日はイスラエルでは勤務日です)、返答を待っています。

Comments