ユーザーは、システムや Web サイトで再利用する脆弱で推測しやすいパスワードを作成することがよくあります。その結果、従来のパスワードは、ビジネスに不可欠な認証システムのセキュリティにおいて最も脆弱なリンクであることがよくあります。

ただし、パスフレーズは、認証用に優れたタイプのパスワードを提供します。これにより、人間は覚えることができる強力なパスワードを作成できます。

さらに、正規表現 (正規表現) を使用して、確実なパスフレーズを効果的に開発し、これらに弱い要素が含まれないようにすることができます。方法を見てみましょう。

パスフレーズが優れたパスワード形式である理由

まず、パスフレーズとは?

パスフレーズを使用すると、一般的なパスワードよりも強力で覚えやすいパスワードを簡単に作成できます。

そのため、パスフレーズは独自の手法を使用して作成されたパスワードです。これは、どちらも強力なパスワードと見なされる 2 つのパスワードの実例で最もよく説明できます。

- 従来のパスワード – l$RhO3M65KJjp

- パスフレーズ – kingbigpossessoreffects

上記の 2 つの例からわかるように、どちらも強力なパスワードです。誰かがパスワードを覚えている可能性はほとんどありませんが、パスフレーズは強力ですが、はるかに人間が判読でき、記憶しやすいものです。

ユーザーがパスワードに加えてパスフレーズを作成できるようにすることで、パスフレーズ技術を使用して強力で覚えやすいパスワードを作成する柔軟性が提供されます。また、複数のシステムで古くて脆弱な再利用されたパスワードを使用するという型を破るようにユーザーを促します。

Active Directory パスフレーズの問題点

現在、ほとんどの組織がオンプレミスの ID およびアクセス管理認証ソリューションとして Microsoft の Active Directory Domain Services を使用しているため、パスワード セキュリティを強化しようとしている管理者に課題が生じています。最新のパスワード セキュリティに必要ないくつかの重要な要素が欠けています。

Active Directory のパスワード セキュリティの制限:

- コンテキスト固有のパスワードを禁止することはできません

- 段階的なパスワードのブロックがない

- ネイティブの侵害されたパスワードの検出は含まれていません

- カスタム パスワード フィルター .DLL がないと、パスワード辞書の単語を簡単にブロックできません

- パスフレーズのサポートを強化する方法がない

パスワードで使用されるコンテンツ固有の単語をブロックできないことに注目しましょう。これは何を意味するのでしょうか?攻撃者は、ブルート フォース パスワードやパスワード スプレー攻撃を試みる際に、会社名やその他の関連する単語を使用することがよくあります。

たとえば、会社名が Wacky Widgets の場合、攻撃者は、一部のユーザーがパスワードまたはパスフレーズの一部として「wacky」または「widgets」という単語を使用すると想定します。これは、攻撃者がエンド ユーザーのように考え、環境で使用されているパスワードをクラックする可能性がある方法の一例にすぎません。

さらに、ユーザーは企業固有のパスワードでこれらを使用する可能性が高いため、企業固有の製品名、ソリューション、またはサービスにまで及びます。

Active Directory で効果的な正規表現クエリを使用する

正規表現とは

正規表現パターンは、テキスト文字列の文字またはセクションを照合するために使用される検索パターンを定義する一連の文字です。

これらの正規表現パターンは、パスワードでよく見られるパターンなど、特定のパターンを見つけて照合するための強力な方法です。

環境内のユーザー パスフレーズに対して、正規表現クエリを使用してどのようなチェックを行うことができますか?正規表現クエリの可能性は無限大です。ただし、例として、 正規表現は、Active Directory 環境で次のパスフレーズ要素を識別およびフィルタリングするのに役立ち、環境で使用されるパスフレーズを定義するためのカスタム要件で使用できます。 Active Directory に展開できる効果的な正規表現ソリューションを次に示します。

- 繰り返し

- 先読みと後ろ向き

- 辞書の単語をブロックする

- 連続文字をブロック

- 特定のパスフレーズ形式を強制する

それぞれの例を見て、正規表現クエリを使用してこれらの各要素をフィルタリングする方法を見てみましょう。

- 繰り返し文字のブロック繰り返し文字をブロックする簡単な方法は、次のように任意の文字を括弧で囲み、 と一致させることです。

(.)

- 先読みと後ろ向き

以下を使用して、文字列内の現在の位置の前方または後方の特定の文字セットを検索できます。

Ahead: (?=abc) Behind: (?!abc)

- 辞書の単語をブロックする正規表現を効果的に使用して、パスフレーズから特定の単語または文字列をブロックできます。上記の例を使用して、会社名などの特定の単語をパスフレーズからブロックおよび除外する場合は、次のように実行できます。

^(?!.*wackywidgets).*$特定の単語の複数の組み合わせをブロックしたい場合は、正規表現でも行うことができます。たとえば、パスワードの複数の組み合わせを除外するには、次を使用できます。

^(?!.*[pP][aA@][sS$][sS$][wW][oO0][rR][dD]).*$

- 連続文字をブロックパスフレーズで連続する文字をブロックしたい場合は、次の正規表現文字列を使用してそれを行うことができます。

^(?!.*(.)).*$

- 特定のパスフレーズ形式を強制するパスフレーズを使用する場合、多くの組織は特定のパスフレーズ特性を強制したいと考えるでしょう。これらには、シリーズで使用する必要がある単語の数と、各単語に含まれる必要がある文字数が含まれる場合があります。 6 文字の各単語を一致させたい場合は、次のようにします。

w{6,}以下は、1 つのスペースが後に続く 6 文字の単語に一致します。

w{6,}s+3 つの単語で大文字と小文字を許可し、パスフレーズで数字、特殊、およびすべてのケースの使用を許可する場合は、次のようにします。

^S{6,}s+S{6,}s+S{6,}$

Specops パスワード ポリシーが正規表現を使用する方法

ご存知のように、Active Directory は、ユーザーが危険なパスワード要素を使用するのを防ぐためにネイティブに提供されるツールと機能に制限があります。 カスタム パスワード フィルター .dll を使用できますが、これには開発経験と、ソリューションを維持するために必要なライフサイクル メンテナンスが必要です。

Specops パスワード ポリシーは、Active Directory のネイティブ機能を追加機能で強化する堅牢なパスワード セキュリティ ソリューションであり、組織が最新のパスワード セキュリティの推奨事項を実装できるようにします。

Specops パスワード ポリシーは、組織が環境内でパスフレーズの使用を効果的に実装および促進できるようにするだけでなく、正規表現の力を使用して Active Directory で強力なパスワード フィルタリングを作成し、脆弱または脆弱なパターンまたはフレーズを一致させることも可能にします。多くの手動コード。

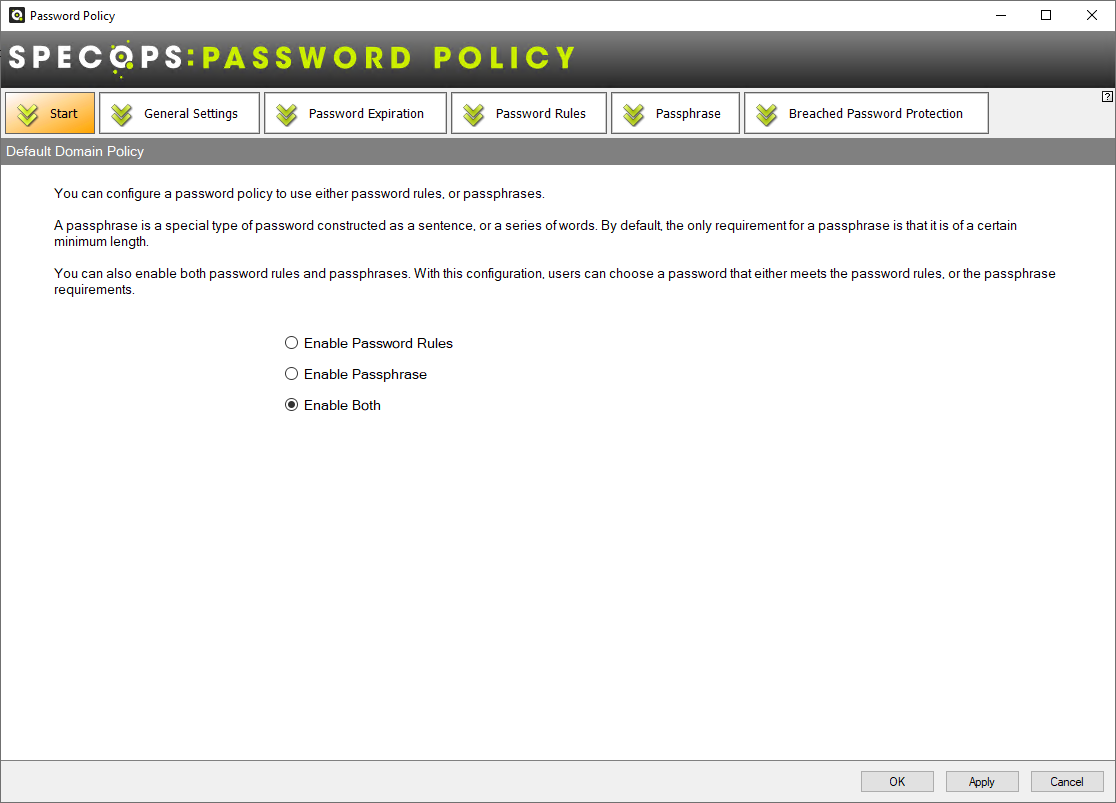

Specops パスワード ポリシーにより、ユーザーは強力なパスワード、パスフレーズ、またはその両方を使用できます。

ソース: Specops

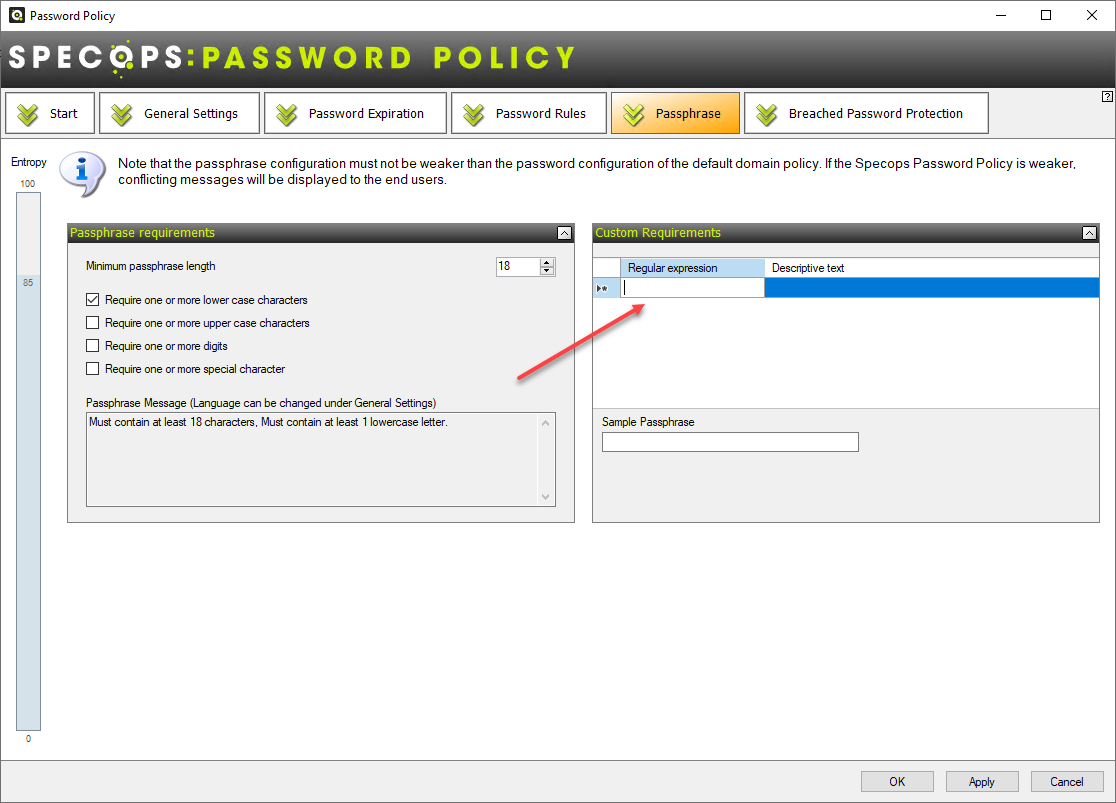

環境でパスフレーズを使用する場合、管理者は、ユーザーが作成したパスフレーズで特定の要素を使用から除外したい場合があります。

たとえば、管理者は正規表現を使用して特定のパスフレーズ コンポーネントを除外し、パスフレーズ構成タブで特定の特性を適用できます。

ソース: Specops

カスタム要件セクションには、さまざまな正規表現クエリを格納して、組織でのパスフレーズ要素の使用を強制および除外できます。

今後の AD でのパスフレーズと正規表現の使用

パスフレーズは、環境内で強力なパスワードを作成するための優れた方法を提供します。その強みは、パスフレーズの長さと一意の ID にあります。ただし、管理者は、セキュリティを強化するために、パスフレーズから特定の用語または単語を制御および除外できるようにしたいと考えています。

パスフレーズに関するこれらのカスタム パラメーターは、正規表現クエリを使用して実現できます。 Specops Password Policy は、正規表現を使用して特定のパスフレーズ要素を要求または除外するなど、環境内で強力なパスワードとパスフレーズの使用を強化するための堅牢なツールと機能を提供します。

Comments