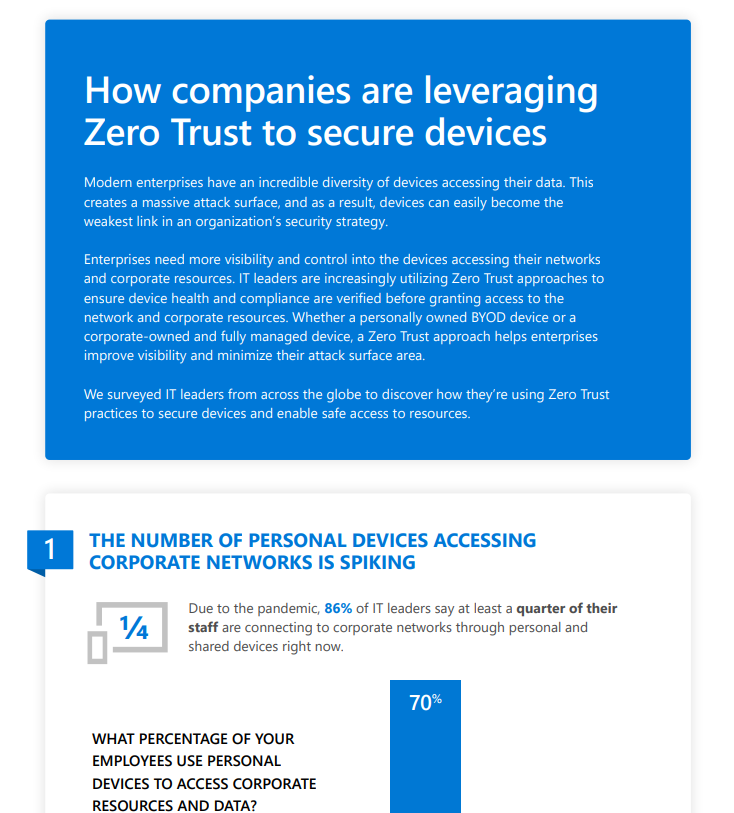

組織は、ネットワークにアクセスするデバイスの多様性が大幅に増加していることを認識しています。従業員が個人のデバイスを使用し、記録的な数の新しい場所から企業リソースにアクセスしているため、IT リーダーは攻撃対象領域が増加していることに気付きます。彼らはゼロ トラスト セキュリティ モデルに目を向けて、必要な可視性を確保し、さまざまなデバイスを使用して企業ネットワークの外部からアクセスされるデータを保護しています。

世界中の IT リーダーを対象に調査を行い、ゼロ トラスト プラクティスを使用してデバイスを保護し、セキュリティで保護されていないデバイスから企業ネットワークへのアクセスを有効にしている方法を特定しました。

- これまで以上に多くの個人用デバイスが企業リソースにアクセスしています。リモート ワークへの大幅な移行に対応して、IT リーダーは、個人のデバイスを使用してネットワークにアクセスする従業員が増えていると報告しています。その結果、個人用デバイスのセキュリティと制御を向上させるデバイス管理ソリューションを優先しています。

- ネットワークにアクセスするデバイスは監視されますが、多くの場合、アクセスの決定から除外されます。ほとんどの IT リーダーは、デバイスの正常性とコンプライアンスを監視していると報告していますが、大多数は現在、アクセスの意思決定にそのステータスを使用していません。無許可の危険なデバイスを防止することは、最新の環境で企業データを保護するために重要です。

- 個人のデバイスは、リスクにさらされる可能性が高くなることが広く認められています。 IT リーダーの 92% 以上が、個人用デバイスの急増によって攻撃対象領域が拡大していることに同意しています。しかし、セキュリティで保護されていないデバイスからのアクセスを管理する準備ができていると言う人はほとんどいません。

デバイスがセキュリティ戦略の最も弱いリンクにならないようにする方法を検討している場合は、エンドポイントのゼロ トラスト展開ガイダンスを確認してください。

Microsoft セキュリティ ソリューションの詳細については、当社の Web サイトをご覧ください。 セキュリティ ブログをブックマークして、セキュリティに関する専門家の記事を入手してください。また、 @MSFTSecurityをフォローして、サイバーセキュリティに関する最新ニュースと更新情報を入手してください。

Comments