Googleは、ハッカーが今年悪用した3件目のゼロデイ脆弱性に対処するため、Chrome Webブラウザのセキュリティアップデートをリリースした。

「Google は、CVE-2023-3079 のエクスプロイトが存在することを認識しています」とセキュリティ情報には記載されています。

悪用の詳細は不明

同社は、このエクスプロイトとそれが攻撃にどのように使用されたかについての詳細を公開しておらず、情報は欠陥の重大度とその種類に限定されている。

技術情報を差し控えるのは、新たなセキュリティ問題が見つかった場合の Google の通常の姿勢です。これは、攻撃者が詳細を使用して追加のエクスプロイトを開発する可能性があるため、ほとんどのユーザーが安全なバージョンに移行するまでユーザーを保護するためです。

「大多数のユーザーが修正で更新されるまで、バグの詳細とリンクへのアクセスは制限されたままになる可能性があります。また、他のプロジェクトが同様に依存しているがまだ修正されていないサードパーティのライブラリにバグが存在する場合も、制限を維持します。」 – グーグル

CVE-2023-3079 は重大度の高い問題であると評価されており、2023 年 6 月 1 日に Google の研究者 Clément Lecigne によって発見されました。これは、ブラウザ内でコードを実行する役割を担う Chrome の JavaScript エンジンである V8 における型の混乱です。

型の混乱のバグは、エンジンが実行時にオブジェクトの型を誤って解釈すると発生し、悪意のあるメモリ操作や任意のコードの実行につながる可能性があります。

Google が今年 Chrome で修正した最初のゼロデイ脆弱性はCVE-2023-2033でした。これも V8 JavaScript エンジンの型混乱のバグです。

数日後、Google は Chrome の緊急セキュリティ アップデートをリリースし、ブラウザの 2D グラフィックス ライブラリ Skia に影響を与える積極的に悪用されている脆弱性CVE-2023-2136にパッチを適用しました。

ゼロデイ脆弱性は、主に政府、メディア、その他の重要な組織内の要人を狙った、国家主導の高度な攻撃者によって悪用されることがよくあります。したがって、すべての Chrome ユーザーは、利用可能なセキュリティ アップデートをできるだけ早くインストールすることを強くお勧めします。

最新の Chrome バージョンでは、新しいゼロデイを修正するとともに、内部監査とコード ファジング分析で発見されたさまざまな問題にも対処しています。

Google によると、このアップデートは今後数日または数週間以内に展開されるため、段階的に配布され、すべての人に同時に届くわけではありません。

Chromeブラウザをアップデートする

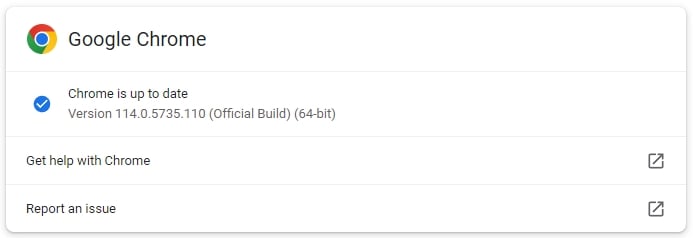

悪用されているセキュリティ問題に対処する最新バージョンへの Chrome 更新手順を手動で開始するには、Chrome 設定メニュー (右上隅) に進み、[ヘルプ] → [Google Chrome について] を選択します。

アップデートを完了するには、アプリケーションを再起動する必要があります。

利用可能なセキュリティ アップデートは、次回ブラウザを起動したときにユーザーの介入なしに自動的にインストールされるため、[バージョン情報] ページをチェックして最新バージョンを実行していることを確認してください。

悪用された脆弱性を解決する新しい安定チャネル リリースは、Windows 用のバージョン 114.0.5735.110、Mac および Linux 用のバージョン 114.0.5735.106 です。

Comments