過去数か月の暗号通貨の価値の下落にもかかわらず、クリプトジャッカー (侵害されたデバイスのコンピューティング能力を目的に使用するために攻撃者が配布するトロイの木馬化されたコイン マイナー) は蔓延し続けています。過去数か月間、Microsoft Defender ウイルス対策は、毎月数十万台のデバイスでクリプトジャッカーを検出しました。これらの脅威も進化し続けています。最近のクリプトジャッカーは、検出を回避するために生活オフ ザ ランド バイナリ (LOLBin) を利用してステルス性を高めています。

Microsoft Defender ウイルス対策は、ますます複雑化して回避する脅威に対して高度な保護を提供するために、Intel® Threat Detection Technology (TDT) との統合を含む、さまざまなセンサーと検出テクノロジを使用します。マルウェアは難読化されており、セキュリティ ツールを回避できます。

このシリコンベースの脅威検出を使用して、Defender は CPU パフォーマンス監視ユニット (PMU) からの信号を分析し、実行時にマルウェア コード実行の「フィンガープリント」を検出し、最終的な実行ポイントである CPU でマルウェアに関する独自の洞察を取得します。ハードウェア レベルでの監視、CPU 使用率のパターンの分析、およびソフトウェア レベルでの脅威インテリジェンスと機械学習の使用を組み合わせることで、テクノロジーはクリプトジャッキングから効果的に防御できます。

このブログ投稿では、クリプトジャッカーの監視と観察の詳細と、Intel TDT と Microsoft Defender ウイルス対策の統合がこの複雑な脅威を検出してブロックする方法について説明します。

現在のクリプトジャッカーの状況を見る

ユーザーの知らないうちに、または同意なしに、デバイスに暗号通貨の採掘を強制する方法はたくさんあります。クリプトジャッカーが使用する最も一般的な 3 つのアプローチは次のとおりです。

- 実行可能ファイル:これらは通常、望ましくない可能性のあるアプリケーション (PUA) またはデバイスに配置された悪意のある実行可能ファイルであり、システム リソースを使用して暗号通貨をマイニングするように設計されています。

- ブラウザベース:これらのマイナーは通常、JavaScript (または同様のテクノロジ) の形式であり、Web ブラウザで機能を実行し、ホストされている Web サイトでブラウザが開いている限りリソースを消費します。これらのマイナーは通常、所有者の知らないうちに、または同意なしに、正当な Web サイトに挿入されます。また、攻撃者が所有する Web サイトや、ユーザーがアクセスする可能性のある評判の悪い Web サイトにマイナーが意図的に含まれている場合もあります。

- ファイルレス: これらのクリプトジャッカーは、デバイスのメモリでマイニングを実行し、正当なツールと LOLBin を悪用して持続性を達成します。

実行可能およびブラウザーベースのアプローチには、比較的簡単に検出してブロックできるファイルシステムまたは Web サイトに存在する悪意のあるコードが含まれます。一方、ファイルレス アプローチは、ローカル システム バイナリまたはプリインストールされたツールを悪用して、デバイスのメモリを使用してマイニングします。このアプローチにより、攻撃者は特定のコードやファイルに依存することなく目的を達成できます。さらに、ファイルレスのアプローチにより、クリプトジャッカーは黙って配信され、検出を回避できます。これらにより、ファイルレス アプローチは攻撃者にとってより魅力的になります。

新しいクリプトジャッカーはファイルレス アプローチを使用しますが、マイニング アルゴリズムに依存するハードウェアの関与は、クリプトジャッキング アクティビティを検出する方法の 1 つになります。

最近のクリプトジャッキング キャンペーンにおける LOLBin の悪用

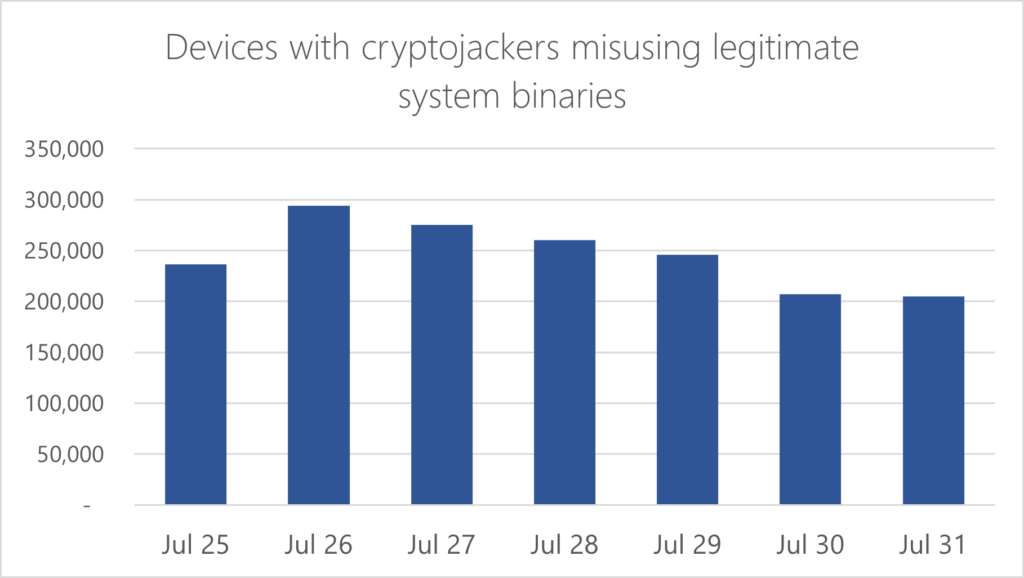

Microsoft Defender ウイルス対策は、Intel TDT との統合を含む、さまざまなセンサーと高度な検出方法を通じて、毎日 200,000 を超えるデバイスで正当なシステム バイナリを利用するクリプトジャッカーを検出します。

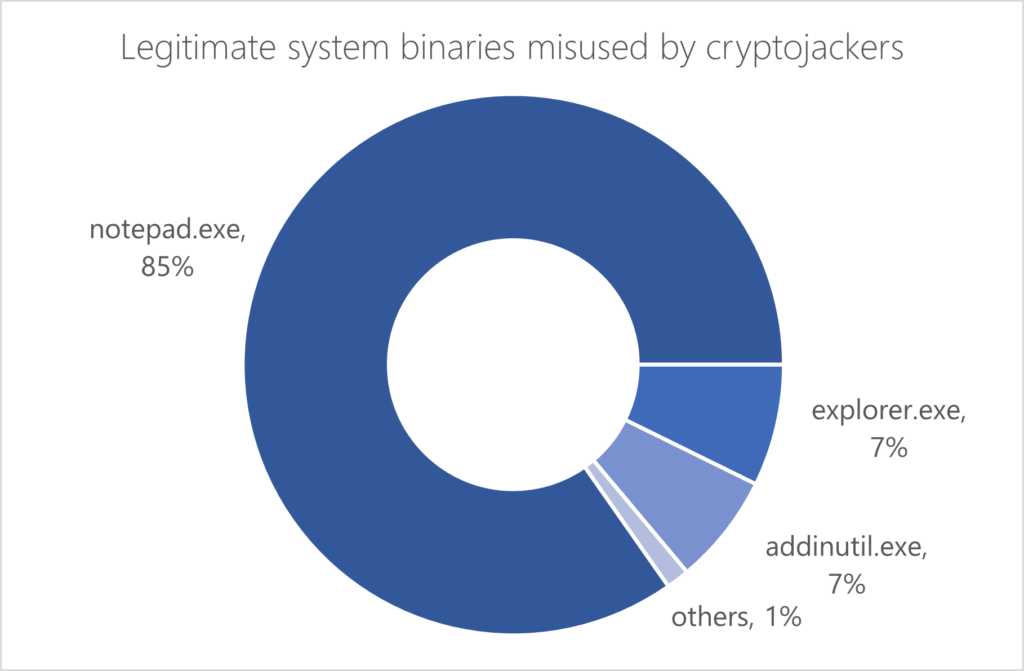

攻撃者は、観察されたキャンペーンでいくつかの正当なシステム ツールの中で、 notepad.exeの悪用を強く支持しています。

私たちは、 notepad.exeやその他のいくつかのバイナリを悪用してそのルーチンを実行する、興味深いクリプトジャッキング キャンペーンを分析しました。このキャンペーンでは、 Mehcryptとして知られるクリプトジャッカーの更新版が使用されました。この新しいバージョンは、すべてのルーチンを 1 つのスクリプトにパックし、攻撃チェーンの後半にあるコマンド アンド コントロール (C2) サーバーに接続します。これは、スクリプトを実行して C2 にアクセスする旧バージョンからの大幅な更新であり、悪意のあるアクションを実行する追加のコンポーネントをダウンロードします。

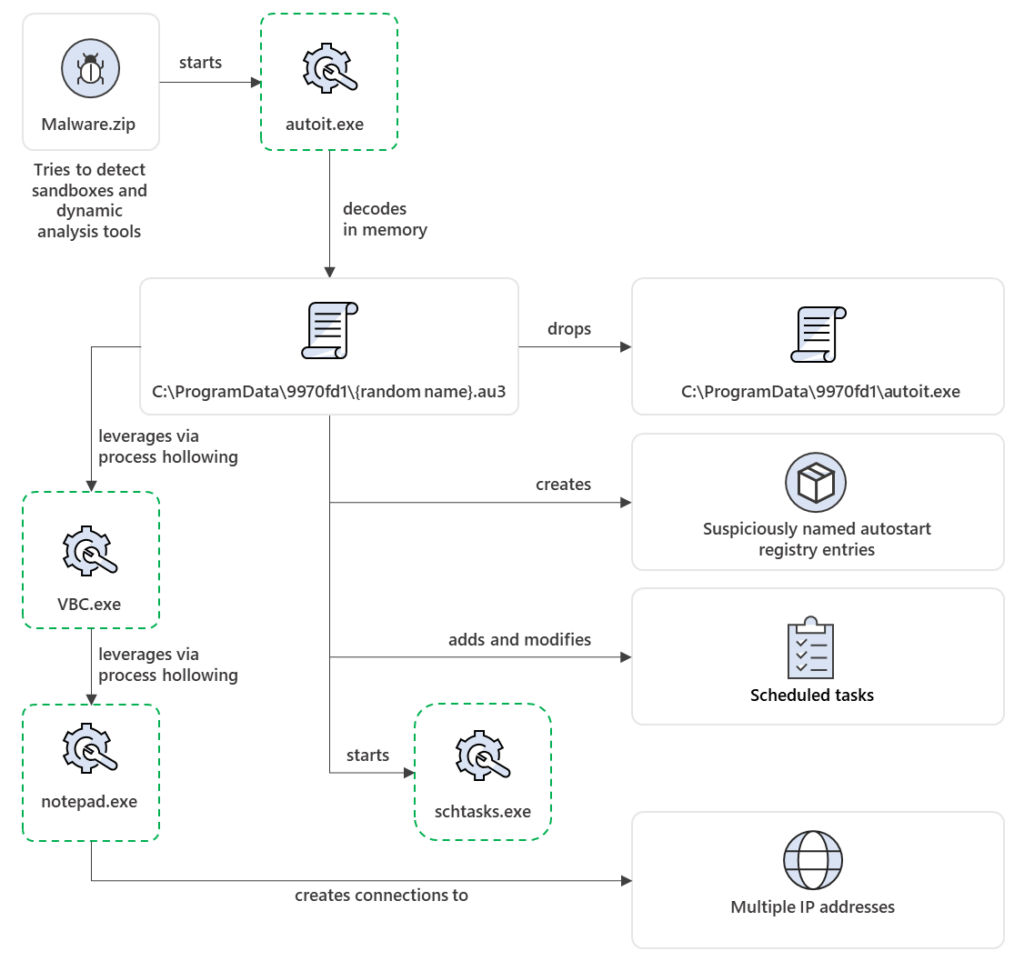

この脅威は、 autoit.exeと、非常に難読化されたランダムな名前の .au3 スクリプトを含むアーカイブ ファイルとして届きます。アーカイブ ファイルを開くと、メモリ内の .au3 スクリプトをデコードする autoit.exe が起動します。実行されると、スクリプトは難読化のいくつかのレイヤーをさらにデコードし、デコードされた追加のスクリプトをメモリに読み込みます。

次に、スクリプトは自身とautoit .exeをC:ProgramData内のランダムな名前のフォルダーにコピーします。このスクリプトは、元のファイルを削除するスケジュールされたタスクを作成し、自動起動レジストリ エントリを追加して、デバイスが起動するたびにスクリプトを実行します。

永続化メカニズムを追加した後、スクリプトはプロセスハロウイングを介して悪意のあるコードをVBC.exeにロードし、C2 サーバーに接続してコマンドをリッスンします。 C2 の応答に基づいて、スクリプトはクリプトジャッキング コードをnotepad.exeに読み込みます。同様に、プロセス ハロウイングを介します。

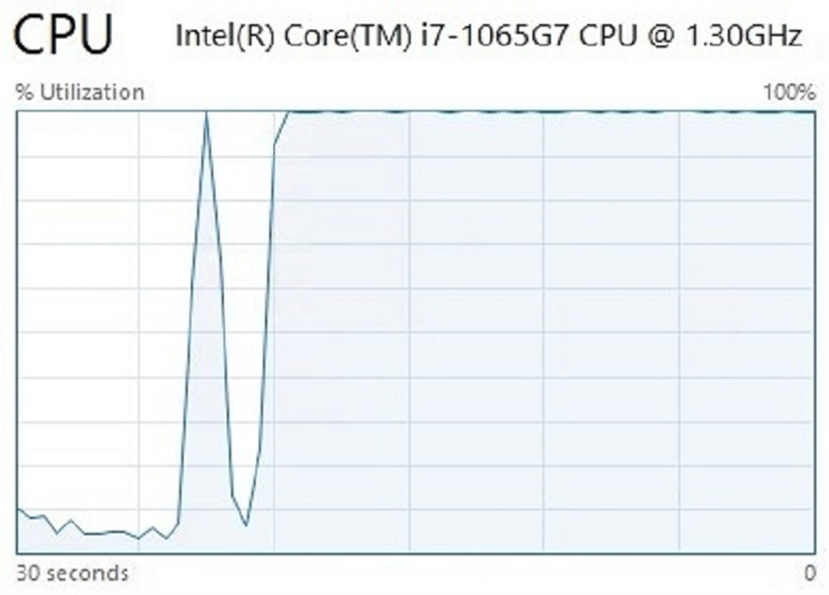

この時点で、脅威がnotepad.exeに挿入された悪意のあるコードを介してクリプトジャッキング操作を開始すると、CPU 使用率の大幅な上昇が観察されます。

この高い CPU 使用率の異常は、Intel TDT と Microsoft Defender ウイルス対策の両方によってリアルタイムで分析されます。 Intel TDT の機械学習ベースの CPU テレメトリと、システム バイナリへのプロセス インジェクションなどのその他の疑わしいアクティビティの相関関係に基づいて、Microsoft Defender ウイルス対策はプロセスの実行をブロックし ( Behavior:Win32/CoinMiner.CN!tdt )、Microsoft Defender for Endpoint はアラートを生成します。 .

高度な脅威検出テクノロジーにより、クリプトジャッキング活動を阻止

回避的なクリプトジャッカーを検出するために、 Microsoft Defender ウイルス対策とIntel TDT が連携して、ハードウェアとソフトウェアの脅威データを監視し、関連付けます。 Intel TDT は CPU からの信号を活用し、これらの信号を分析して、機械学習を使用してクリプトジャッキング アクティビティをモデル化したパターンを検出します。次に、Microsoft Defender ウイルス対策はこれらのシグナルを使用し、脅威インテリジェンスと機械学習技術を適用して、ソフトウェア レベルでアクションを識別してブロックします。

Intel TDT は、機械学習推論を Intel の統合グラフィックス プロセッシング ユニット (GPU) にオフロードして継続的な監視を可能にするなど、いくつかのパフォーマンスの改善と最適化を追加しました。この機能は、第6 世代以降の Intel Core™ プロセッサーおよび Intel vPro® ブランドのプラットフォームで利用できます。設計上、Microsoft Defender ウイルス対策は、該当する場合にこれらのオフロード機能を活用します。

業界のパートナーシップに加えて、Microsoft の脅威ランドスケープの一貫した監視は、Microsoft Defender ウイルス対策や Microsoft Defender for Endpoint などの製品にフィードされる脅威インテリジェンスを強化し、知識がリアルタイムで顧客保護に変換されます。

スリヤラジ・ナタラジャン、アンドレア・レリ、アミトラジット・バネルジー

Microsoft 365 Defender 研究チーム

Comments