フランスのHôpital de Cannes – Simone Veil(CHC-SV)は、ランサムウェア集団Lockbit 3.0から身代金の要求を受け、身代金の支払いを拒否すると発表した。

4月17日、この840床の病院はサイバー攻撃による深刻な業務中断を発表し、すべてのコンピュータをオフラインにし、緊急ではない処置や予約の再スケジュールを余儀なくされた。

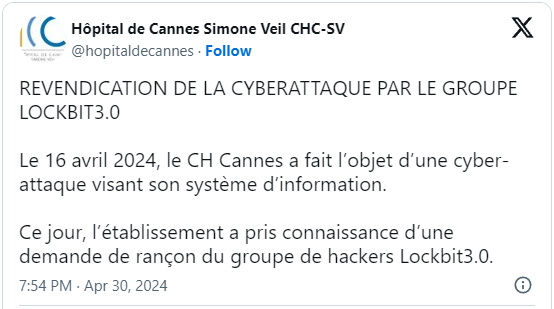

昨日、同病院はランサムウェア『Lockbit 3.0』による身代金要求があったことを『X』上で発表し、それを国家憲兵隊と国家情報システム安全保障局(ANSSI)に転送した。

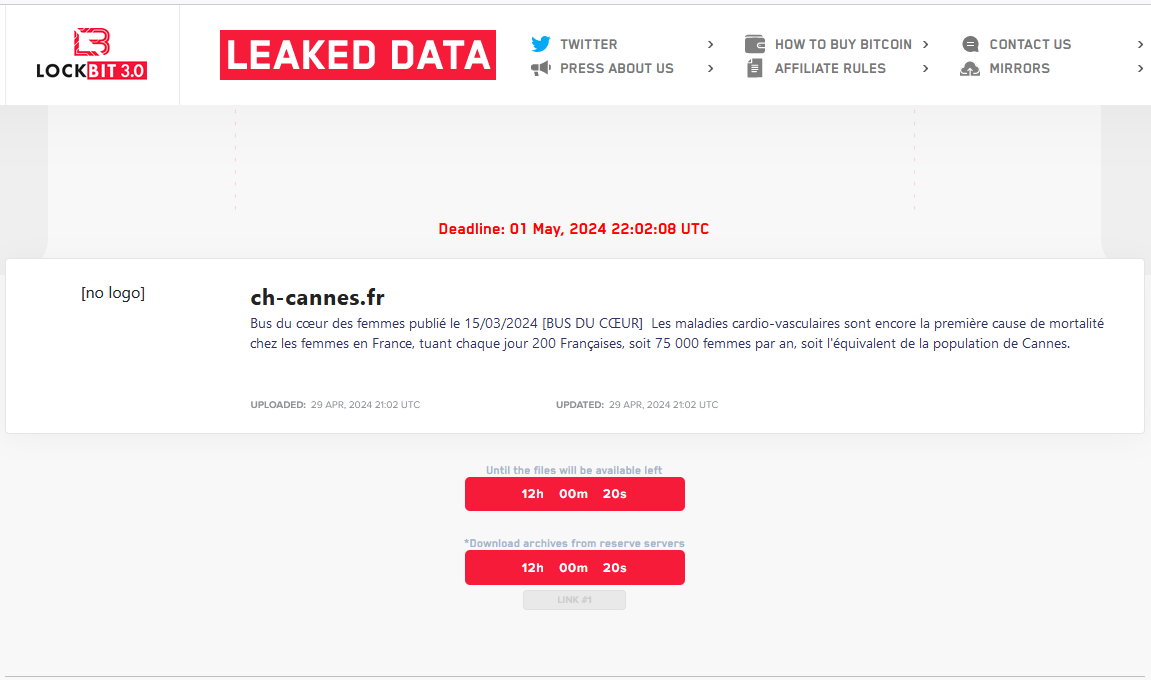

同時に、LockBit ランサムウェアグループは、ダークウェブ上の恐喝ポータルに CHC-SV を追加し、攻撃中に盗まれたファイルの最初のサンプルパックを今日中に漏らすと脅した。

医療機関は、身代金は支払わないとツイートし、脅威行為者がデータの流出を開始した場合、影響を受けた個人に通知すると約束した。

“当病院に属する可能性のあるデータが流出した場合、流出した可能性のあるファイルを詳細に確認した後、当病院の患者および関係者に、盗まれた情報の性質について伝えます。”

一方、同病院のITスタッフは、影響を受けたシステムを通常の運用状態に戻すべく、現在も奮闘中である。

傷ついてもなお冷酷

FBIが「Operation Cronos」によってLockBitランサムウェア・アズ・ア・サービスの活動を妨害し、2024年2月中旬に復号化ツールを同時にリリースしたことは、脅威グループに悪影響を与えた。

関係者はプロジェクトに対する信頼を失い、一部のメンバーは特定や訴追を恐れて身を隠すことを選んだ。

この混乱にもかかわらず、ランサムウェア・プロジェクトはわずか1週間後に再始動を行い、新しいデータ流出サイトを立ち上げ、更新された暗号化装置と身代金メモを使用した。

医療提供者への攻撃に関するロックビットの方針は常によくても泥沼で、グループのリーダーは、患者のケアに影響を与える攻撃を行う関連会社に対して宣言された制限を実施しなかった。

CHC-SVへの攻撃は、医療サービスの中断を避けるというデリケートな問題を脅威グループが完全に無視していることを確認するものとなった。

Comments