サイバー犯罪者を応援することはめったにないが、子供の搾取者をターゲットにした新しいマルウェアキャンペーンは、被害者を気の毒に思わせない。

2012年以来、脅威者は政府機関を装ったさまざまなマルウェアやランサムウェアを作成し、感染したWindowsユーザーにCSAMを閲覧していることを警告している。このマルウェアは、被害者に対し、情報が法執行機関に送信されるのを防ぐために「ペナルティ」を支払う必要があると告げる。

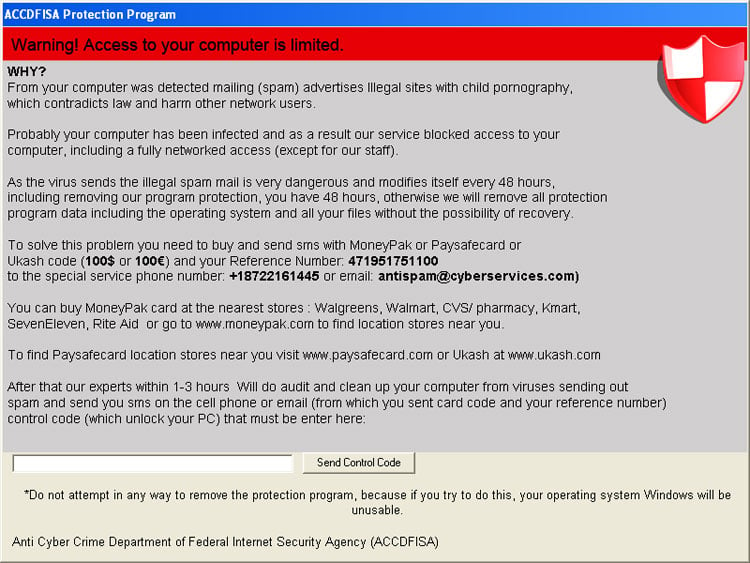

Anti-Child Porn Spam ProtectionまたはACCDFISAと呼ばれる最初の “現代的な “ランサムウェア作戦の1つは、当初Windowsデスクトップをロックし、後のバージョンでファイルを暗号化することと組み合わせたこの恐喝戦術を使用していた。

ソースは こちら:

その後すぐに、Harasom、Urausy、Revetonトロイの木馬など、CSAMの視聴に対して罰金を科す法執行機関のふりをする他のマルウェア・ファミリーが登場した。

意外なヒーロー

先週、サイバーセキュリティ研究者のMalwareHunterTeamは、同様の恐喝戦術を用いた「CryptVPN」[VirusTotal]と呼ばれるマルウェア実行ファイルのサンプルを共有した。

しかし今回は、罪のない人々をターゲットにしているのではなく、マルウェア開発者は児童ポルノを積極的に探している人々をターゲットにしています。

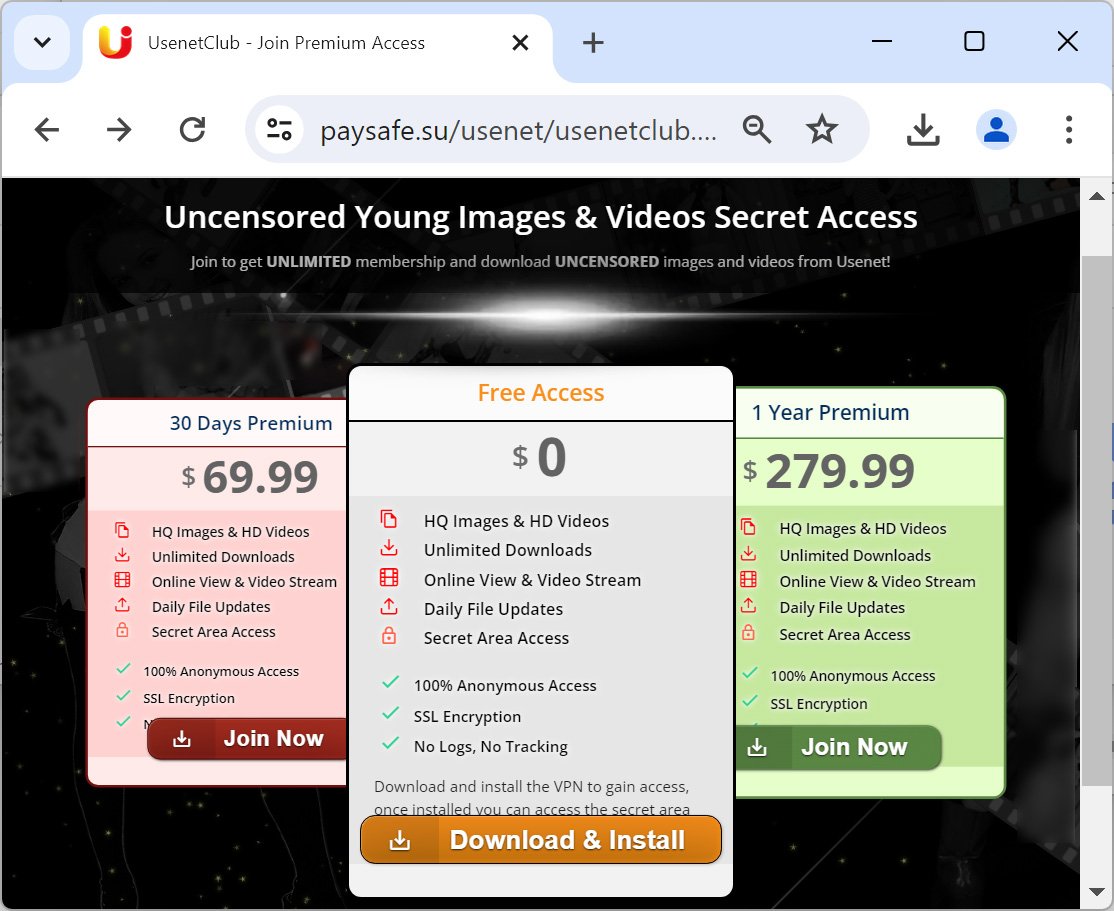

このマルウェアを調査した結果、脅威行為者がUsenetClubになりすますウェブサイトを作成し、Usenetからダウンロードした画像や動画に「無修正」でアクセスするための購読サービスを提供していることがわかりました。

Usenetは、人々が購読する「ニュースグループ」で様々なトピックについて議論できるオンライン・ディスカッション・プラットフォームである。ユーズネットは、さまざまな問題についての有効な議論に使われる一方で、児童ポルノの発信源としても知られている。

脅威行為者によって作成された偽サイトは、UsenetClubのふりをして、サイトのコンテンツに3つの購読層を提供している。最初の2つは月額69.99ドルから年額279.99ドルの有料購読。

しかし、3つ目のオプションは、無料の「CryptVPN」ソフトウェアをインストールし、サイトへのアクセスに使用した後、無料アクセスを提供すると主張している。

ソースは こちら:

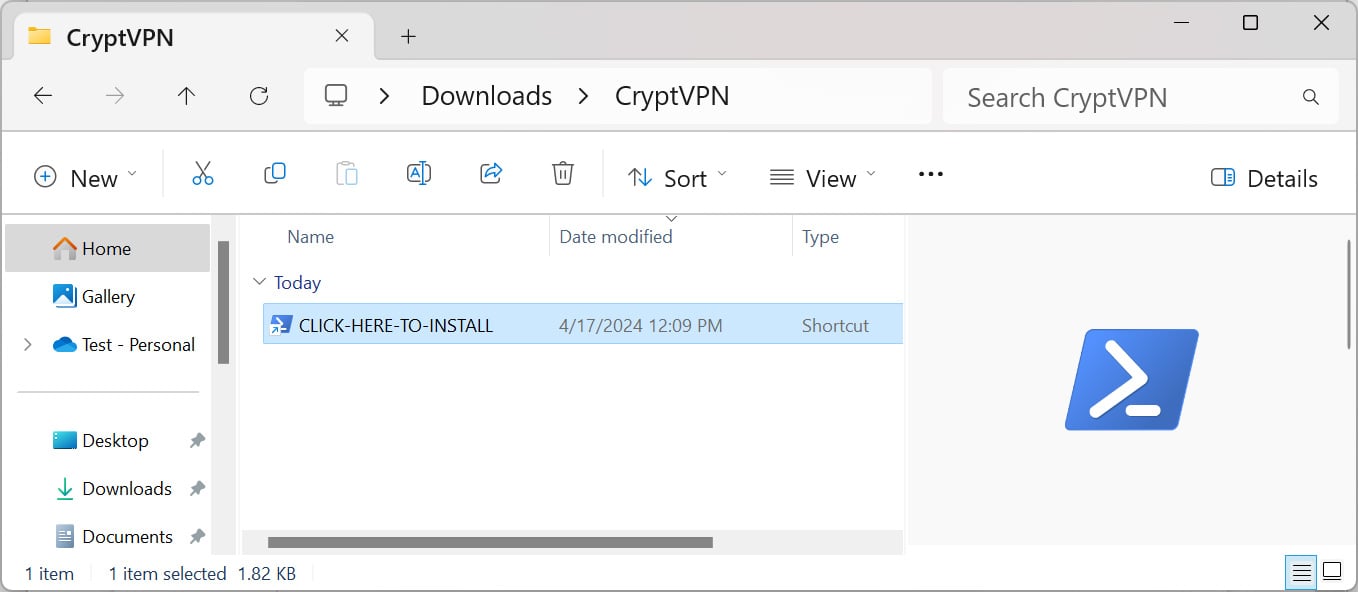

Download & Install」ボタンをクリックすると、サイトからCryptVPN.zipファイルがダウンロードされ、解凍すると「CLICK-HERE-TO-INSTALL」というWindowsショートカットが含まれる。

ソースは こちら:

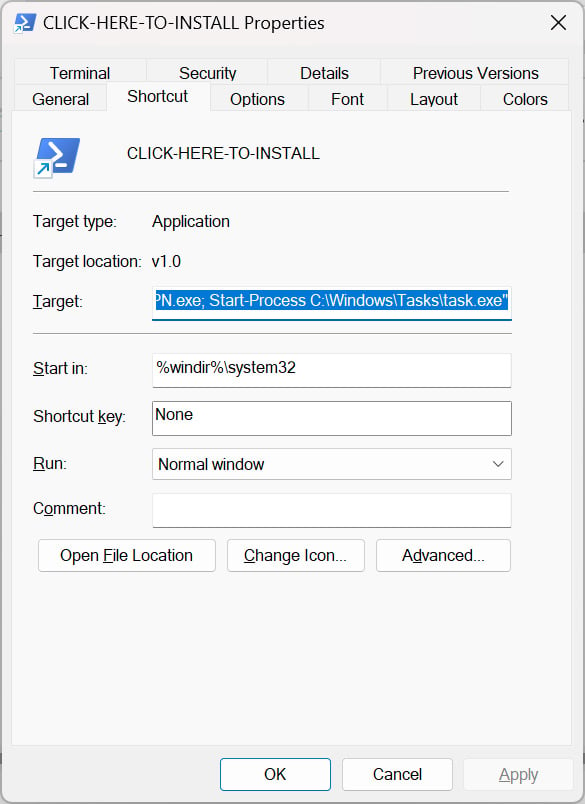

このファイルは、CryptVPN.exe実行ファイルをダウンロードし、C:˶WindowsTasks.exeに保存し、実行するための引数付きPowerShell.exe実行ファイルへのショートカットです。

ソースは こちら:

このマルウェアの実行ファイルはUPXでパックされていますが、解凍すると、作者がこのマルウェアを「PedoRansom」と呼んでいることを示すPDB文字列が含まれています。

C:■Usersuser■ソース■PedoRansom■x64■Release■PedoRansom.pdb

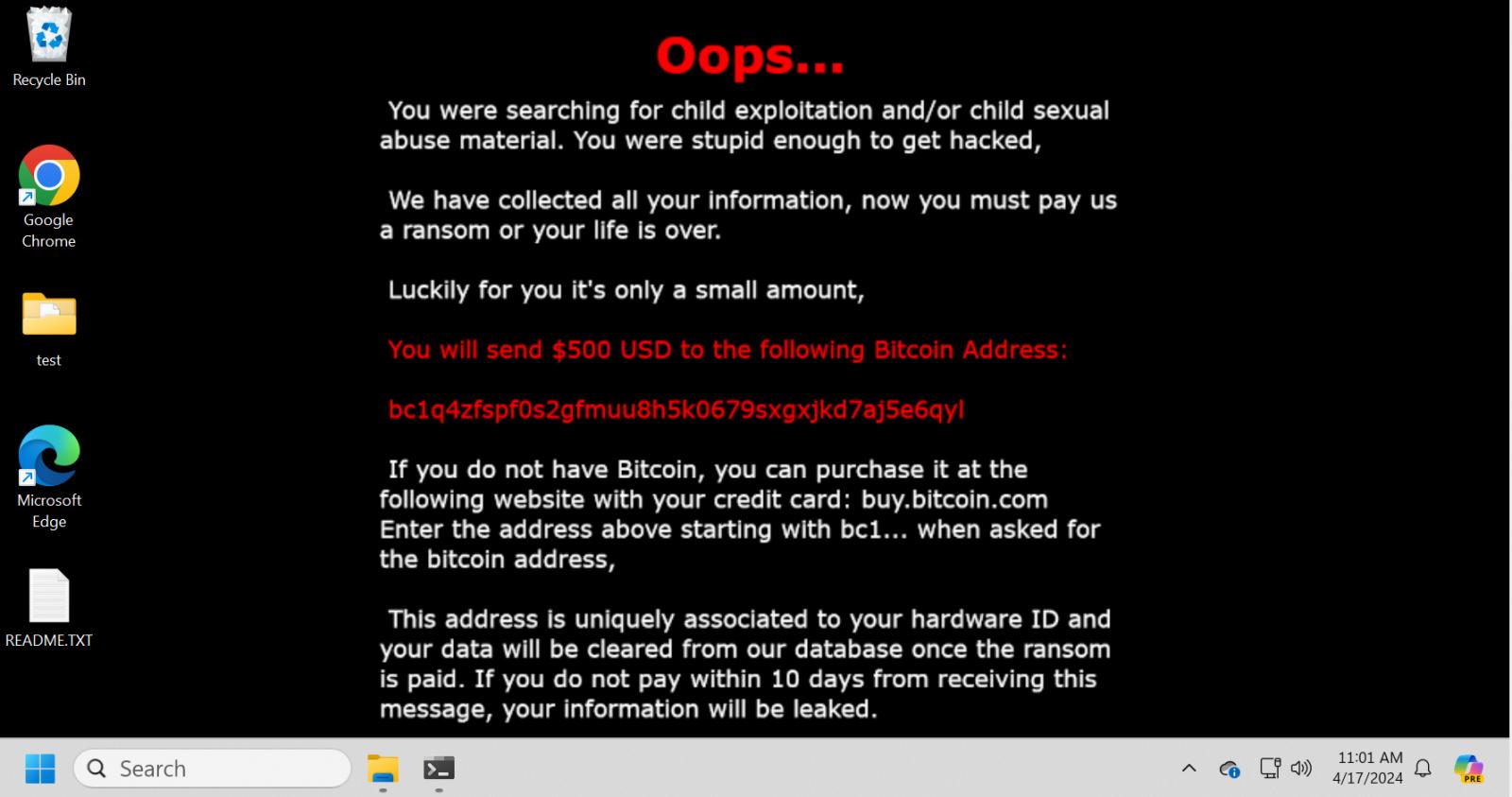

このマルウェアが行うことは、ターゲットの壁紙を恐喝要求に変更し、同様の恐喝脅威を含むREADME.TXTという名前の身代金メモをデスクトップにドロップするだけなので、特別なことは何もありません。

ソースは こちら:

“あなたは児童搾取および/または児童性的虐待の資料を検索していた。あなたはハッキングされるほど愚かでした。

“我々はあなたの情報をすべて収集した。今すぐ身代金を支払わなければ、あなたの人生は終わる”。

恐喝はさらに、10日以内にbc1q4zfspf0s2gfmuu8h5k0679sxgxjkd7aj5e6qylのビットコインアドレスに500ドルを支払わなければ情報が流出すると述べている。

このビットコインアドレスは、現時点で約86ドルの支払いしか受けていません。

脅威行為者は、長い間「セクストーション」戦術を使用してきました。一般的に、多数の人々に大量の電子メールを送り、恐喝要求を支払うように怖がらせようとします。

このような手口は、初期のキャンペーンではスパマーが毎週5万ドル以上を恐喝するなど、当初は非常にうまく機能していました。

しかし、時が経ち、このような詐欺の受信者が賢くなるにつれ、セクストーション・キャンペーンはかつてのような収益を生み出さなくなった。

今回のキャンペーンは少し工夫が凝らされており、この種のコンテンツを求める多くの人を怖がらせるだろうが、この恐喝要求を支払う人はあまり見られないだろう。

Comments