最近のデルのデータ流出の背後にいる脅威行為者は、彼らが偽の会社としてアクセスしたパートナーポータルAPIを使用して、4900万人の顧客レコードの情報をスクレイピングしたことを明らかにした。

昨日、デルがデータ流出で個人データが盗まれたことを警告する通知を顧客に送り始めたことが 報じられた。

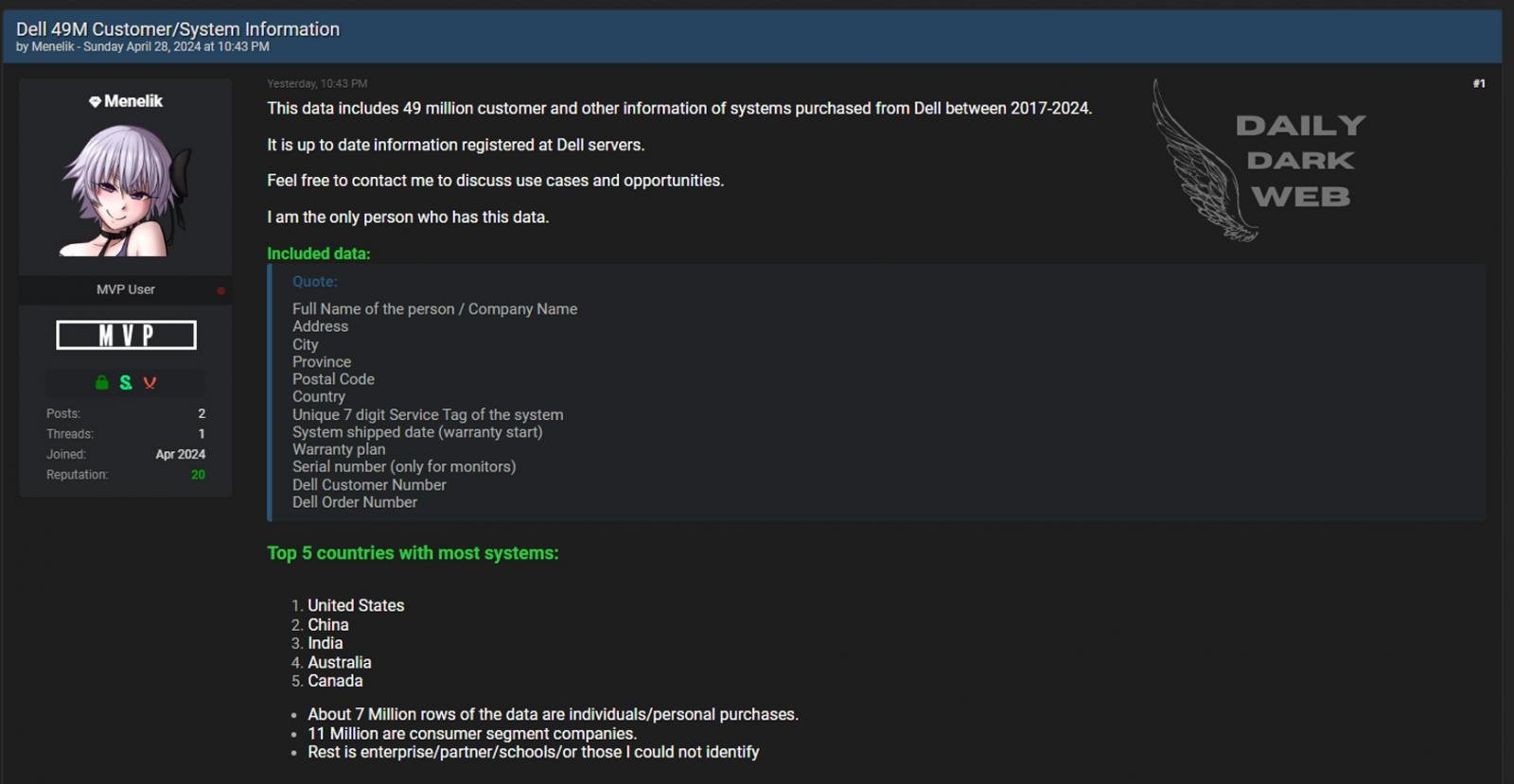

このデータ流出には、保証情報、サービスタグ、顧客名、設置場所、顧客番号、注文番号などの顧客注文データが含まれていた。

Menelikとして知られる脅威行為者は、4月28日にBreachされたハッキングフォーラムにデータを売りに出し、モデレーターはすぐにその投稿を削除した。

ソースはこちら:デイリーダークウェブ

Menelik氏は今朝、注文情報を調べるために使用できるパートナー、再販業者、小売業者向けのポータルを発見した後、データを盗むことができたと語った。

メネリックによると、偽の会社名で複数のアカウントを登録することでポータルにアクセスでき、認証なしで2日以内にアクセスできたという。

「パートナーとして登録するのはとても簡単です。申請書に記入するだけです」とメネリックは語った。

「会社の詳細とパートナーになりたい理由を入力すれば、あとは承認されるだけで、この “認可された “ポータルサイトにアクセスできるようになる。私はこの方法で自分のアカウントを作りました。全プロセスにかかる時間は24~48時間です」。

ポータルへのアクセス権を得たメネリクは、7桁のサービスタグを生成するプログラムを作成し、3月からポータルページに送信して、戻ってきた情報をスクレイピングしたと語った。

このポータルサイトには料金制限がなかったため、Dellが試行をブロックすることなく、1分あたり5,000件のリクエストを3週間にわたって発生させ、4,900万件の顧客レコードの情報を収集することができたと、この脅威者は主張している。

メネリック氏によると、盗まれた顧客レコードには以下のハードウェアの内訳が含まれている:

- モニター22,406,133

- エイリアンウェア・ノートブック447,315

- クロームブック198,713

- Inspironノートブック11,257,567

- Inspironデスクトップ1,731,767

- LatitudeノートPC4,130,510

- Optiplex:5,177,626台

- Poweredge:783,575台

- プレシジョンデスクトップ798,018

- Precisionノートブック486,244

- Vostroノートブック148,087

- Vostroデスクトップ37,427

- Xpsノートブック1,045,302

- XPS/Alienwareデスクトップ399,695

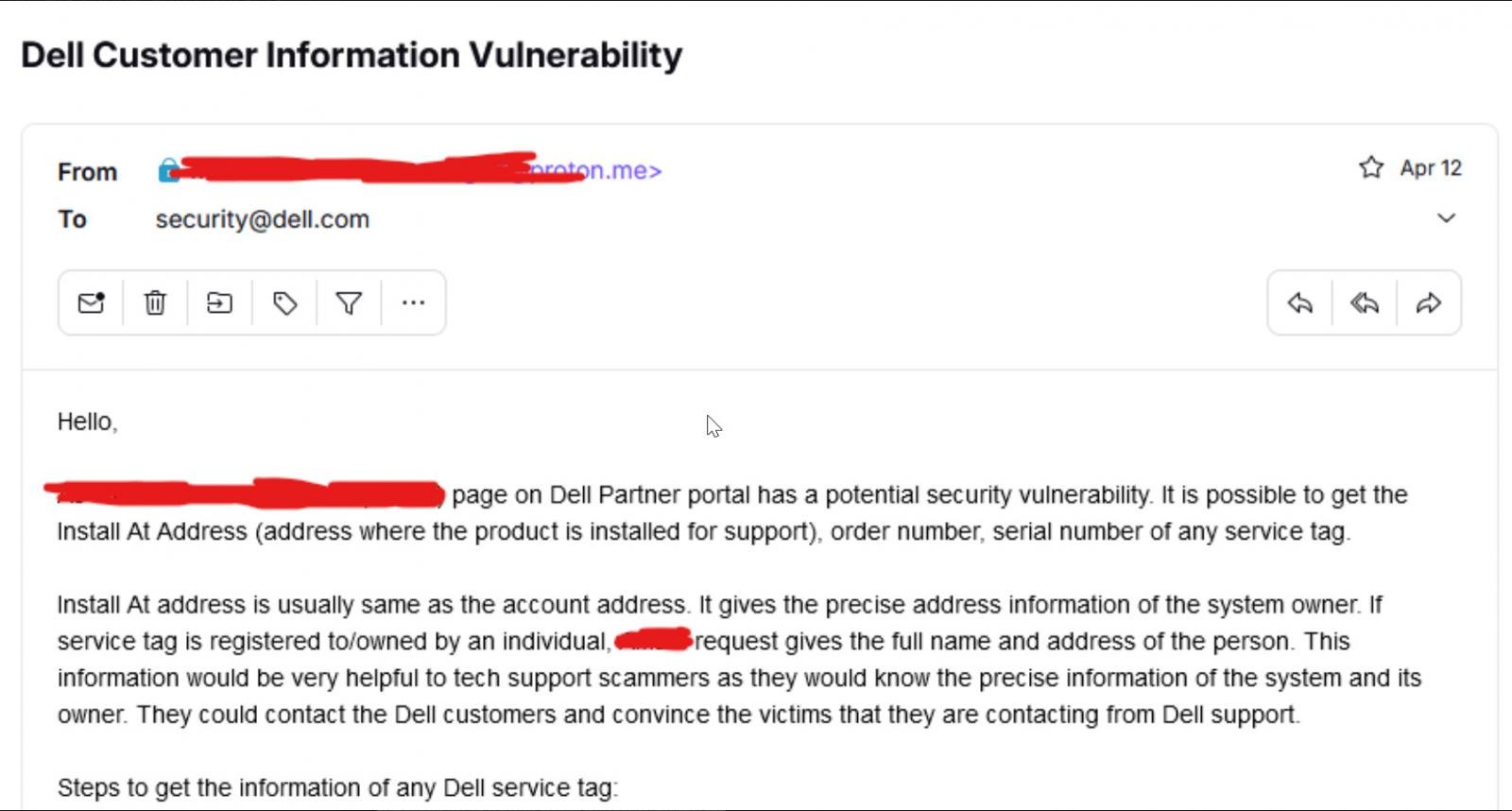

脅威行為者は、4月12日と14日にDellに電子メールを送り、同社のセキュリティ・チームにバグを報告し、電子メールを共有したと述べている。 しかし、脅威行為者は、同社に連絡する前に4900万件のレコードを収穫したことを認めている。

ソースはこちら:メネリック

脅威行為者によると、Dellは電子メールに返信せず、バグを修正したのは約2週間後で、盗まれたデータがハッキング・フォーラムBreach Forumsで初めて売りに出された頃だったという。

デルは脅威行為者の電子メールを受け取ったことを確認したが、それ以上の質問には答えなかった。

しかし同社は、脅威行為者の電子メールを受け取る前に、すでに活動を検知していたと主張している。

「この脅威者は犯罪者であり、我々は法執行機関に通知していることを肝に銘じておこう」とデルは語った。

“私たちは、現在進行中の捜査や法執行機関による捜査の完全性を損なう可能性のあるいかなる情報も開示していません。”

“脅威行為者の電子メールを受信する前に、デルはすでにインシデントを認識し、調査し、当社の対応手順を実施し、封じ込め措置を講じていました。また、サードパーティのフォレンジック会社に調査を依頼しています。”

TechCrunchは、MenelikがこのAPIを使ってデルの顧客データをスクレイピングしたことを最初に報じた。

データ漏洩で悪用されるAPI

簡単にアクセスできるAPIは近年、企業にとって巨大な弱点となっており、脅威行為者はこれを悪用して機密データをスクレイピングし、他の脅威行為者に販売している。

2021年、脅威行為者はフェイスブックのAPIバグを悪用し、5億以上のアカウントに電話番号をリンクさせた。このデータはハッキングフォーラムでほぼ無料で流出し、アカウントを必要とし、ダウンロードに2ドルを支払うだけだった。

同年12月には、脅威行為者がTwitter APIのバグを悪用し、数百万件の電話番号と電子メールアドレスをTwitterアカウントにリンクさせ、ハッキング・フォーラムで販売した。

さらに最近では、昨年Trello APIの欠陥を悪用し、メールアドレスを1500万件のアカウントにリンクさせ、再びハッキング・フォーラムで売りに出された。このデータは後にHave I Been Pwnedと共有され、情報漏えいで晒された人々に通知を出した。

これらの事件はすべてデータのスクレイピングを伴うが、APIへのアクセスが容易で、同一ホストからの1秒あたりのリクエスト数に適切なレート制限がないため、許可された。

Comments