2022 年後半の LastPass のセキュリティ侵害は、セキュリティ コミュニティに衝撃を与えました。通常、パスワード マネージャーは最も安全で信頼できるプラットフォームと見なされています。多数のサービスへの資格情報を保持しているため、顧客の保管庫での侵害は壊滅的な結果をもたらす可能性があります.

完璧なサービスはありません。それはパスワード マネージャーにも当てはまります。さらに身を守るために何ができるでしょうか?

強力なサービス パスワードを選択し、秘密鍵を入念に保護し、多要素認証を確実に使用することから、脆弱性を最小限に抑えるために組織が実行できる手順があります。

LastPass の侵害で何が起こったのか?

2022 年 12 月、攻撃者が LastPass のバックアップ データを盗みました。この侵害には、ソース コード データと、URL などの暗号化されていないメタデータやパスワードなどの暗号化されたデータを含む顧客のボールトが含まれていました。 LastPass の使用に関するプレス リリースのデータによると、この違反は少なくとも3,000 万人のユーザーと 85,000 の企業に影響を与えています。

この違反は、攻撃者がソース コードと技術データを含むクラウドベースのストレージ環境にアクセスしたときに発生しました。脅威アクターは、盗んだデータを別の LastPass 従業員に対して利用して、攻撃者がストレージ ボリュームへのさらなるアクセスを取得し、データを復号化するために使用しました。

最終的に、これは攻撃者が暗号化された顧客の保管庫を含む大量のデータを盗むことにつながりました。

あなたの組織は何ができますか?

機密データをクラウド サービスに信頼することは、組織に適切に適合するものを見つけるためにかなりの調査を必要とするものです。オンプレミス ソリューションも、本質的により安全というわけではありません。

過重労働の IT 管理者が誤ってソリューションを誤って構成したり、攻撃者に認証情報を紛失したり、オンプレミス ソリューションの更新を忘れたりする可能性は十分にあり得ます。

クラウド サービスの利点は、上記のすべての課題に専念するチームです。

多くの IT 部門は、同様のグループをオンプレミスのパスワード管理ソリューションに割り当てるために、より多くのリソースを必要としています。 IT 組織がクラウドベースのサービスを使用すると仮定すると、データをより適切に保護するにはどうすればよいでしょうか?

ゼロ知識パスワード管理アーキテクチャの使用を保証する

クラウドベースのパスワード管理ソリューションを選択する場合、サービスにはデータを復号化する方法がないようにする必要があります。通常、この「秘密鍵」は、顧客が所有し、オンライン サービスには存在しない暗号化キーを介して行われます。この「秘密鍵」により、データが失われた場合でも、攻撃者がデータを回復できないことが保証されます。

この暗号化は、データの暗号化に使用される秘密鍵、データがどの程度保護されているか、およびクラウド プロバイダー側で使用される暗号化のレベルに左右されます。

顧客としてできることは、合理的な時間内に解読できない、十分に複雑なランダム生成パスワードを作成することです。

秘密鍵を保護することは、侵害が発生した場合に脅威アクターが組織のデータを解読できないようにするために不可欠です。

管理者アカウントの保護

当然のことながら、すべてのサービスには、オンライン サービスを構成するための管理者アクセスが必要です。通常、管理者アカウントは、保存されているすべてのデータにアクセスできます。

強力なパスワード ポリシーを使用して、このアカウントをフィッシングやブルート フォース パスワード試行から保護することで、攻撃者が会社のパスワード ボールトにアクセスするのを防ぐことができます。

管理者アカウントには、デフォルトのユーザー名や侵害されたパスワードの使用を含めるべきではありません。 NIST は、侵害されたパスワード リストに対してパスワードをチェックすることを推奨しています。

多要素認証の強制

強力なパスワードと組み合わせて、適切な多要素認証を適用すると、組織の機密データへのアクセスの試みを無効にするのに大いに役立ちます.適切な MFA セットアップには、ハードウェア キーなどの堅牢な方法や、指紋などの生体認証方法を使用する必要があります。

多くの場合、MFA はアドオンと見なされますが、セキュリティ意識の高い組織は MFA ポリシーを全員に適用します。パスワードが盗まれたとしても、MFA を侵害するための時間と労力は利益に値しないため、通常、MFA は攻撃者を阻止します。

強力なパスワード ポリシーによるリソースへのアクセスの保護

会社の機密データの保護の根底にあるのは、 堅牢なパスワード ポリシーです。オンラインの復号化キー、管理者アカウント、およびオンライン リソースにアクセスするすべてのデバイス アカウントには、強力なパスワード ポリシーが不可欠です。

侵害されたパスワードを再利用しない適切なパスワード ポリシーを組織が持つようにすることで、侵害が発生した場合でも会社はうまくいきます。

Specops パスワード ポリシーでリソースを保護する

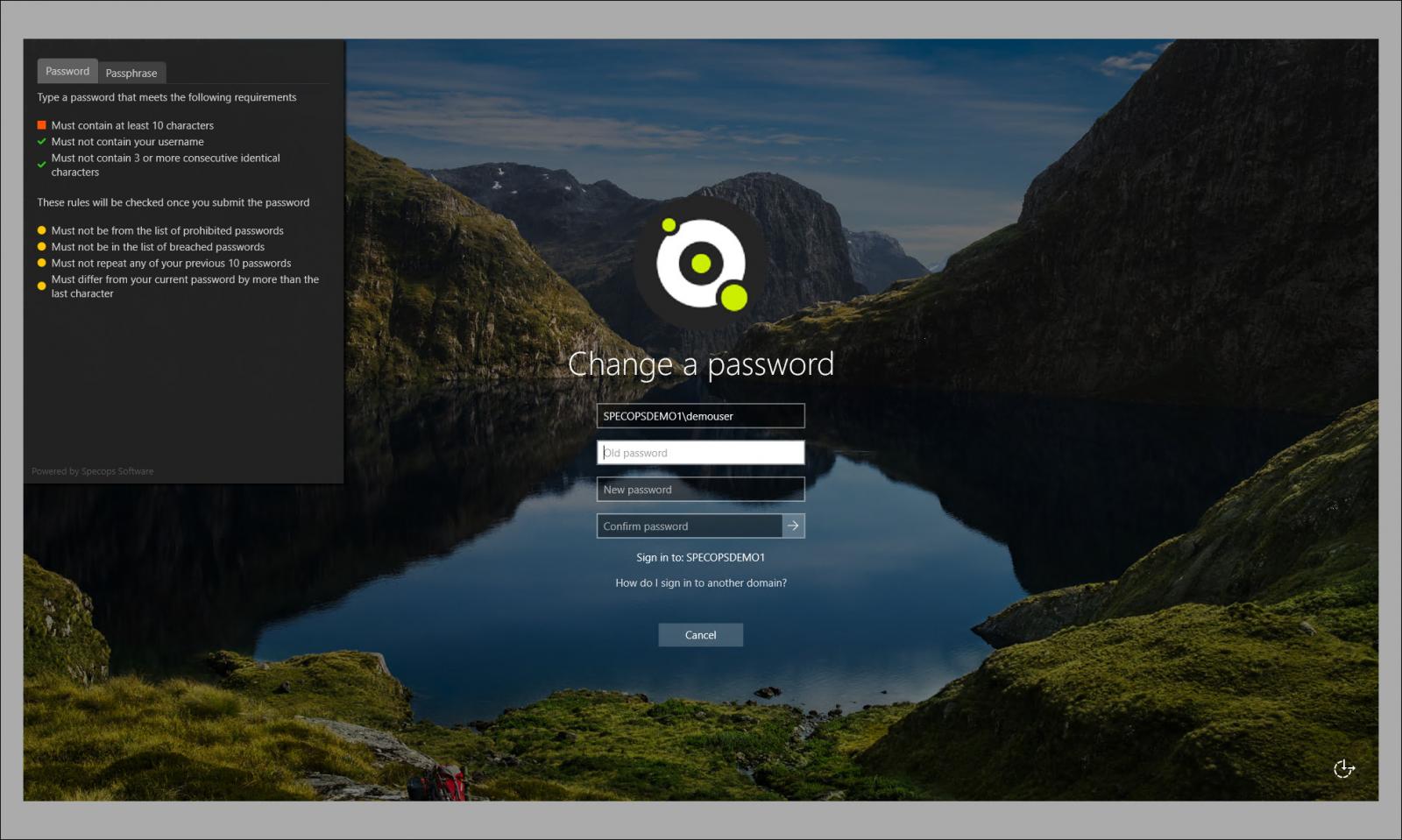

強力なパスワード ポリシーの基盤を構築するSpecops パスワード ポリシーは、組織の安全性とコンプライアンスを維持するための機能です。

詳細なパスワードの複雑さのルールと侵害されたパスワード保護アドオンにより、組織はユーザーがパスワードのベスト プラクティスに従うようにすることができます。

パスワード ルールを超えて、Specops パスワード ポリシーは Active Directory ドメインと統合して、デバイスの詳細なターゲティングを提供します。さらに、組織は、変更されたパスワードが複雑さの要件を満たしているかどうかを、ユーザーのデスクトップから直接表示できます。

ハッキングされたパスワード マネージャーの危険性を軽減する

最終的に、侵害されたパスワード マネージャーは決して良いものではありませんが、壊滅的である必要はありません。常識的なアカウント セキュリティ プラクティス、強力なパスワード ポリシー、強制的な多要素認証を使用することで、組織が犠牲者になるのを防ぐことができます。

どのサービスもいつでも侵害可能であると想定するのが常に最善です。侵害が発生した場合に備えて適切なセキュリティを実装し、会社と顧客のデータに対するリスクを最小限に抑えます。

Specops Softwareによる後援および執筆

Comments