セキュリティ研究者は、Silence として知られるロシア語を話すハッキング グループによって作成された TrueBot マルウェア ダウンローダーに感染したデバイスが急増していることに気付きました。

Silence グループは、金融機関に対する大規模な強盗で知られており、最初の侵害ベクトルとしてフィッシングから移行し始めています。

攻撃者は、Teleport と呼ばれる新しいカスタム データ抽出ツールも使用しています。過去数か月にわたる Silence の攻撃を分析した結果、このギャングは通常、FIN11 グループに関連する TA505 ハッカーによって展開されるClop ランサムウェアを配信したことが明らかになりました。

トゥルーボット感染

Silence ハッカーは、シェルコード、Cobalt Strike ビーコン、Grace マルウェア、Teleport 抽出ツール、および Clop ランサムウェアを取得するために、世界中の 1,500 を超えるシステムにマルウェアを植え付けました。

新しいキャンペーンは、2022 年 8 月以降、複数の新しい攻撃ベクトルが使用されていることを確認した Cisco Talos の研究者によって分析されました。

8 月から 9 月にかけて発生した少数の攻撃で、ハッカーはCVE-2022-31199として追跡されている Netwrix Auditor サーバーの重大な脆弱性を悪用した後、Truebot (Silence.Downloader) でシステムを感染させました。

2022 年 10 月、ギャングは USB ドライブを使用してコンピュータに Raspberry Robin ワームを感染させる方法に切り替えました。このワームは、IcedID、Bumblebee、Truebot のペイロードを配信することがよくありました。

Microsoft から 10 月に報告されたレポートでは、このワームと、Microsoft が追跡している脅威アクターによる Clop ランサムウェアの配布が関連付けられています。DEV-0950 の悪意のある活動は、FIN11 および TA505 ( 恐喝攻撃で Clop を使用することで知られています) の活動と重複しています。

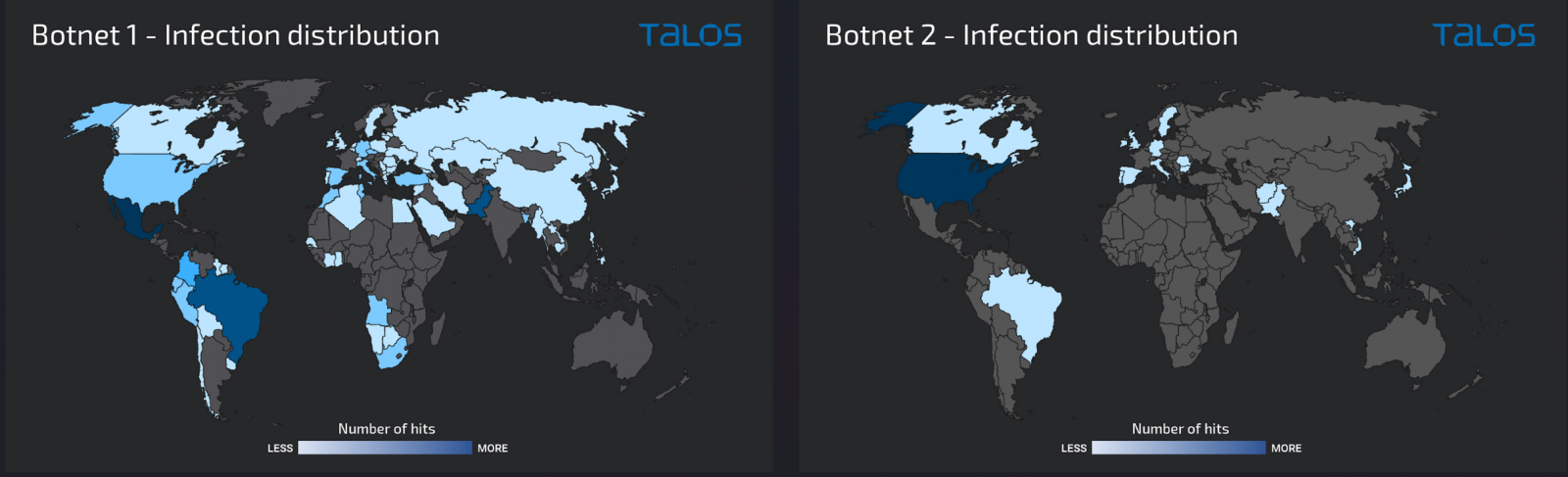

Cisco Talos は、Truebot ギャングが Raspberry Robin を使用して 1,000 以上のホストに感染したことを指摘しています。これらのホストの多くは、主にメキシコ、ブラジル、およびパキスタンで、パブリック Web 経由でアクセスできないデスクトップです。

11 月、ハッカーはパブリック インターネット上で SMB、RDP、および WinRM サービスを公開している Windows サーバーを標的にしました。研究者は 500 件以上の感染を数えましたが、その約 75% は米国で発生しました。

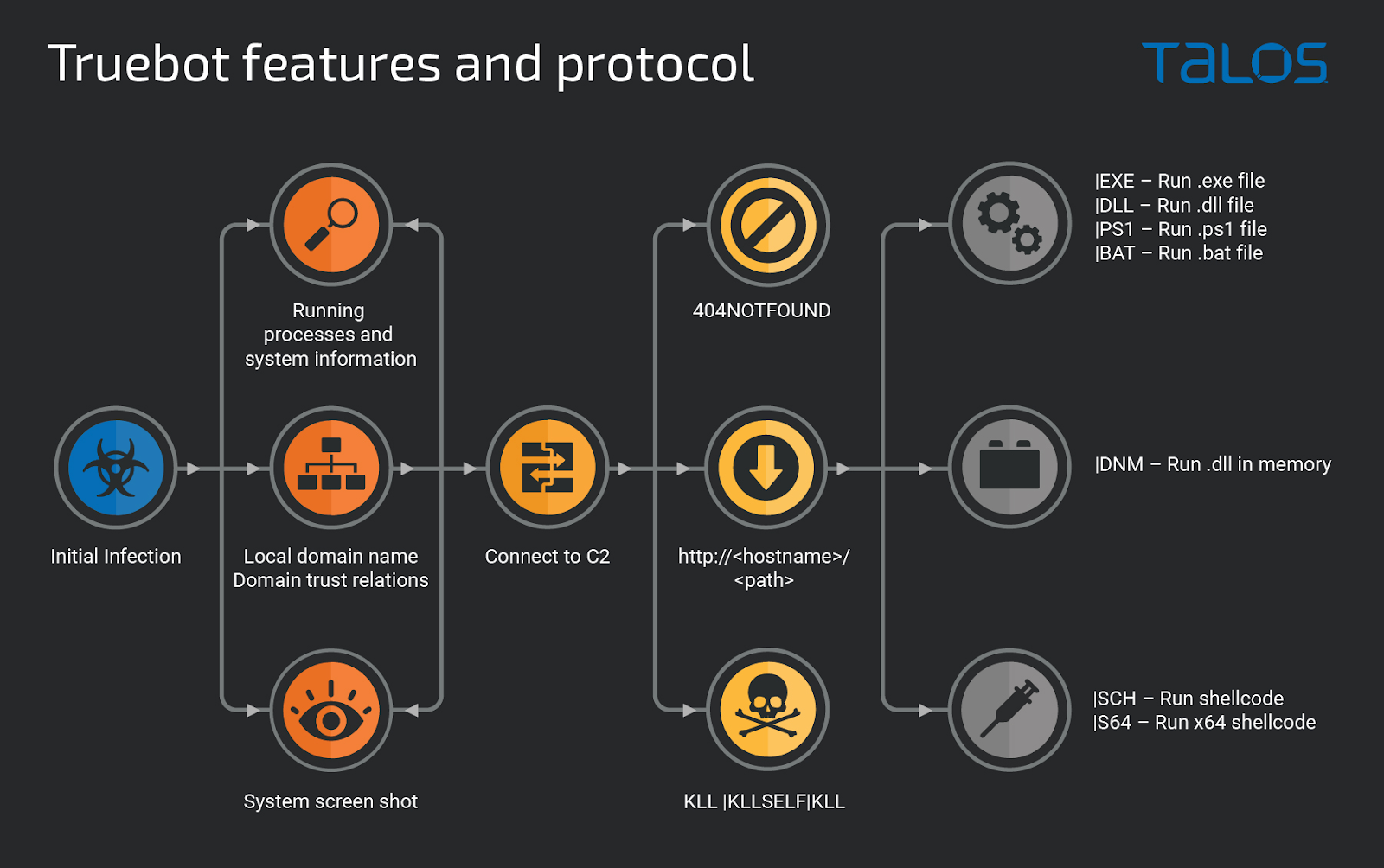

Truebot は、基本的な情報を収集してスクリーンショットを撮ることができる第 1 段階のモジュールです。また、攻撃者が感染後の活動を計画するのに役立つ Active Directory の信頼関係情報を盗み出します。

次に、コマンド アンド コントロール (C2) サーバーは、メモリにシェルコードまたは DLL をロードする、追加のモジュールを実行する、自身をアンインストールする、または DLL、EXE、BAT、および PS1 ファイルをダウンロードするように Truebot に指示できます。

新しい Teleport データ抽出ツール

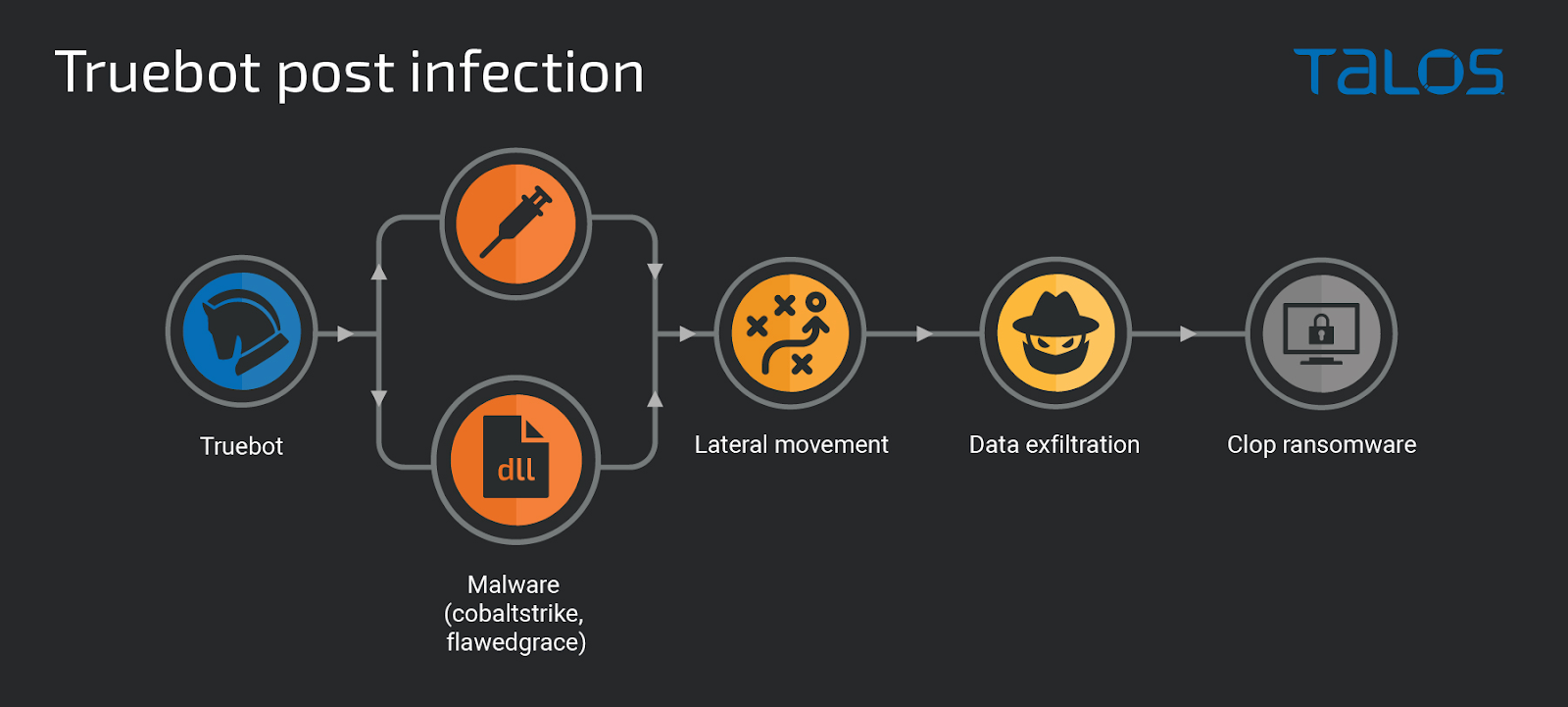

侵害後のフェーズでは、ハッカーは Truebot を使用して、Cobalt Strike ビーコンまたは Grace マルウェア (FlawedGrace、GraceWire) を投下します。これは、 TA505 サイバー犯罪グループに起因するとされています。

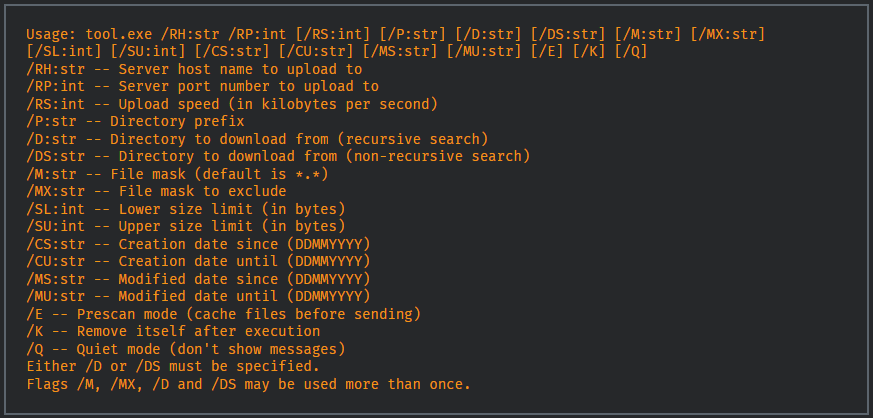

その後、侵入者は Teleport を展開します。これは、ハッカーが密かにデータを盗むのに役立つ、C++ で構築された新しいカスタム ツールであると Cisco は説明しています。

Teleport と C2 サーバー間の通信チャネルは暗号化されています。オペレーターは、アップロード速度を制限したり、ファイルをサイズでフィルタリングしてより多くのファイルを盗んだり、ペイロードを削除したりできます。これらはすべて、被害者のマシンで目立たないように設計されています。

Teleport には、OneDrive フォルダーからファイルを盗んだり、被害者の Outlook メールを収集したり、特定のファイル拡張子をターゲットにしたりするオプションもあります。

場合によっては、攻撃者は Cobalt Strike を利用してできるだけ多くのシステムに横方向に移動した後、Clop ランサムウェアを展開します。

「攻撃者は、探索と水平移動の段階で、主要なサーバーとデスクトップ ファイル システムを参照し、SQL データベースに接続し、Teleport ツールを使用して攻撃者が制御するサーバーに流出させたデータを収集しました」とCisco Talos の研究者は説明しています。

「十分なデータが収集されると、攻撃者は多数のシステムでスケジュールされたタスクを作成し、Clop ランサムウェアの実行を同時に開始し、可能な限り大量のデータを暗号化しました。」

沈黙のギャング活動

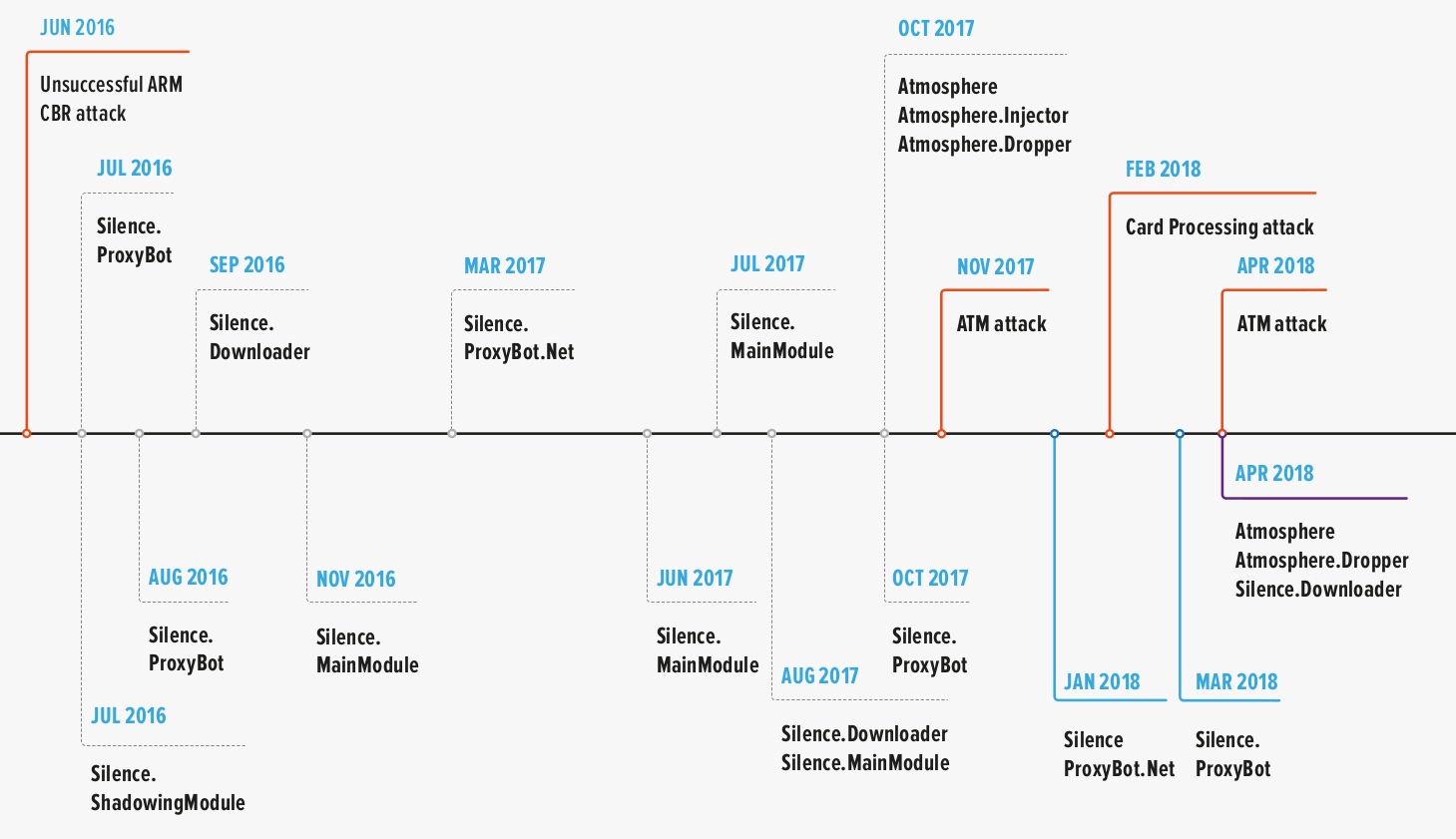

サイバーセキュリティ企業Group-IB の研究者は、2016 年にハッカーがひそかに銀行に侵入したが、支払い命令に問題があったためにお金を盗むことができなかったときから、Silence/Truebot の活動を追跡してきました。

攻撃者は再び同じターゲットを攻撃し、感染したシステムからスクリーンショットを撮り、ビデオをストリーミングすることで銀行オペレーターの活動を監視し始め、送金手順がどのように機能するかを学びました。

グループ IB の知る限り、2017 年に彼らは最初の強盗に成功し、ATM システムを攻撃して一晩で 10 万ドル以上を盗みました。

Silence は攻撃を続け、2016 年から 2019 年までの 3 年間で、旧ソ連、ヨーロッパ、ラテンアメリカ、アジアの銀行から少なくとも 420 万ドルを盗みました。

出典: Group-IB

Group-IB の研究者は、Silence のハッカーは非常に熟練しており、マルウェアをリバース エンジニアリングして目的に合わせて変更したり、アセンブラー命令レベルで国家グループ Fancy Bear が使用するエクスプロイトに適応したりできると説明しています。また、独自のツールを開発することもできます。

当初、攻撃者はロシアの組織のみを標的にしていましたが、Silence は過去数年間でその範囲をグローバル レベルに拡大しました。

Comments