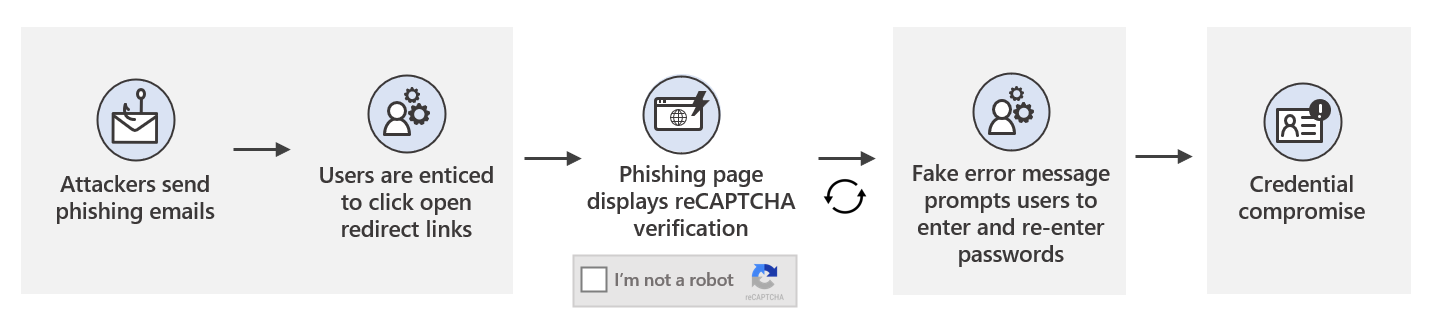

Microsoft は、オープン リダイレクター リンクを使用した広範な資格情報フィッシング キャンペーンを積極的に追跡してきました。攻撃者は、これらのリンクを、よく知られた生産性ツールやサービスになりすましたソーシャル エンジニアリングの餌と組み合わせて、ユーザーにクリックを誘導します。そうすることで、ユーザーを偽のサインイン ページに誘導する前に、正当性の感覚を追加し、一部の自動分析システムを回避しようとする CAPTCHA 検証ページを含む、一連のリダイレクトにつながります。これは最終的に資格情報の侵害につながり、ユーザーとその組織を他の攻撃にさらすことになります。

電子メール通信でのオープン リダイレクトの使用は、さまざまな理由で組織間で一般的です。たとえば、販売およびマーケティング キャンペーンでは、この機能を使用して顧客を目的のランディング Web ページに誘導し、クリック率やその他の指標を追跡します。ただし、攻撃者はオープン リダイレクトを悪用して、信頼できるドメインの URL にリンクし、最終的な悪意のある URL をパラメーターとして埋め込む可能性があります。このような悪用により、ユーザーやセキュリティ ソリューションは悪意のある意図をすぐに認識できなくなる可能性があります。

たとえば、リンクにカーソルを合わせて電子メール内の悪意のあるアーティファクトを検査するように訓練されたユーザーは、依然として信頼できるドメインを表示し、それをクリックする場合があります。同様に、従来の電子メール ゲートウェイ ソリューションでは、このキャンペーンからの電子メールが誤って通過する可能性があります。これは、それらの設定がプライマリ URL を認識するように訓練されており、目に見えないところに隠れている悪意のあるパラメーターを必ずしもチェックする必要がないためです。

図 1. オープン リダイレクト フィッシング キャンペーンの攻撃チェーン

このフィッシング キャンペーンは、送信者のインフラストラクチャにさまざまなドメインを使用していることでも注目に値します。これは、検出を回避するためのもう 1 つの試みです。これらには、多数の国別コード トップレベル ドメイン (ccTLD) からの無料の電子メール ドメイン、侵害された正当なドメイン、および攻撃者が所有するドメイン生成アルゴリズム (DGA) ドメインが含まれます。この記事の執筆時点で、このキャンペーンに使用された固有のフィッシング ドメインが少なくとも 350 件確認されています。これは、この攻撃が実行されている規模を示すだけでなく、攻撃者がそれにどれだけ投資しているかを示しており、潜在的に重要な利益を示しています.

今日の電子メールの脅威は、説得力のあるソーシャル エンジニアリングのルアー、巧妙に作成された検出回避技術、および攻撃を実行するための耐久性のあるインフラストラクチャという 3 つの要素に依存しています。このフィッシング キャンペーンは、資格情報を盗み、最終的にネットワークに侵入しようとする試みにおいて、これらの要素の完璧な嵐を示しています。また、すべてのサイバー攻撃の 91% が電子メールから発生していることを考えると、組織はこの種の攻撃に対して多層防御を提供するセキュリティ ソリューションを備えている必要があります。

Microsoft Defender for Office 365はこれらの電子メールを検出し、複数層の動的保護テクノロジを使用してユーザーの受信トレイに配信されないようにします。これには、メッセージ内のすべての開いているリダイレクター リンクを調べて爆発させる組み込みのサンドボックスが含まれます。ページには CAPTCHA 検証が必要です。これにより、埋め込まれた悪意のある URL も確実に検出され、ブロックされます。 Microsoft Defender for Office 365 は、電子メール キャンペーンの専門家による監視を通じて、マイクロソフトのソリューションにフィードされる脅威インテリジェンスを強化する Microsoft の専門家によって支えられています。

攻撃分析: オープン リダイレクター リンクを介した資格情報フィッシング

クレデンシャル フィッシング メールは、攻撃者がネットワークに足場を築くための非常に一般的な方法です。正当なドメインからのオープン リダイレクトの使用は決して新しいものではなく、攻撃者は一般的な予防策を克服するためにその機能を悪用し続けています。

フィッシングは、ユーザーの資格情報を収集することを目的とした主要な攻撃ベクトルとして成長し続けています。 2020 Digital Defense Reportによると、昨年 130 億件を超える悪意のある疑わしいメールをブロックし、そのうち 10 億件を超えるメールが URL ベースのフィッシングの脅威として分類されました。

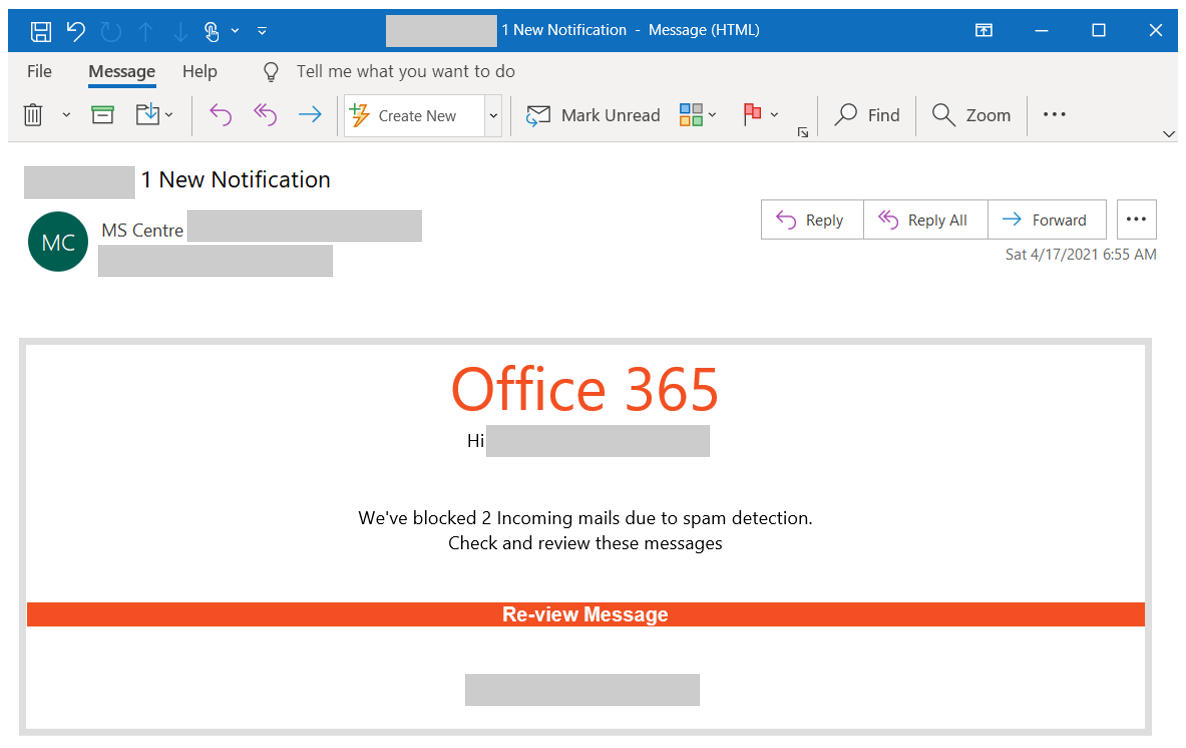

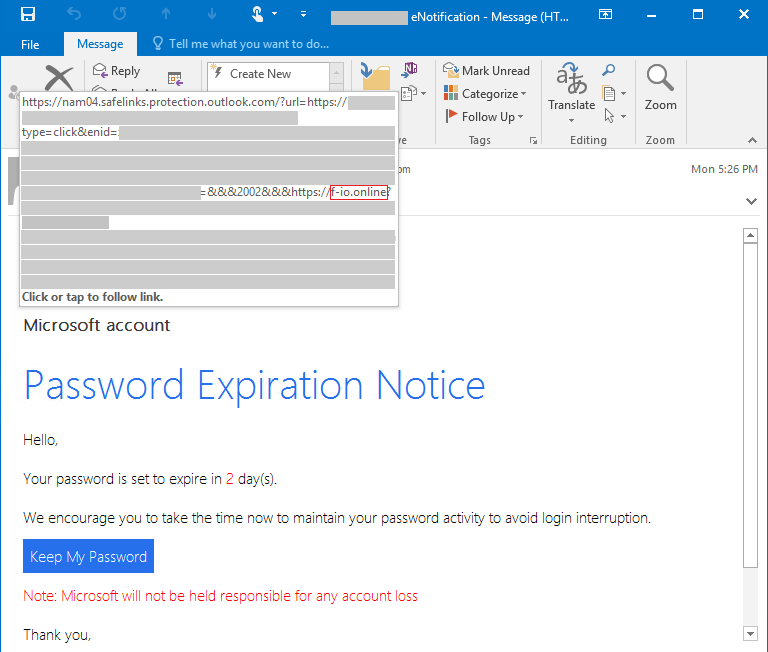

このキャンペーンでは、電子メールが、すべての電子メール コンテンツをボックスに表示し、クリックすると認証情報収集ページにつながる大きなボタンが表示されるという一般的なパターンに従っているように見えることに気付きました。電子メールの件名は、偽装したツールによって異なります。一般的に、以下の例に示すように、件名に受信者のドメインとタイムスタンプが含まれていることがわかりました。

- [受信者のユーザー名] 1 件の新着通知

- [受信者ドメイン名] の [日時] のレポート ステータス

- [日時] の [受信者ドメイン名] の Zoom ミーティング

- [受信者ドメイン名] の [日付と時刻] のステータス

- [受信者ドメイン名] のパスワード通知 [日時]

- [受信者ユーザー名] eNotification

図 2. Office 365 通知を装ったフィッシング メールの例

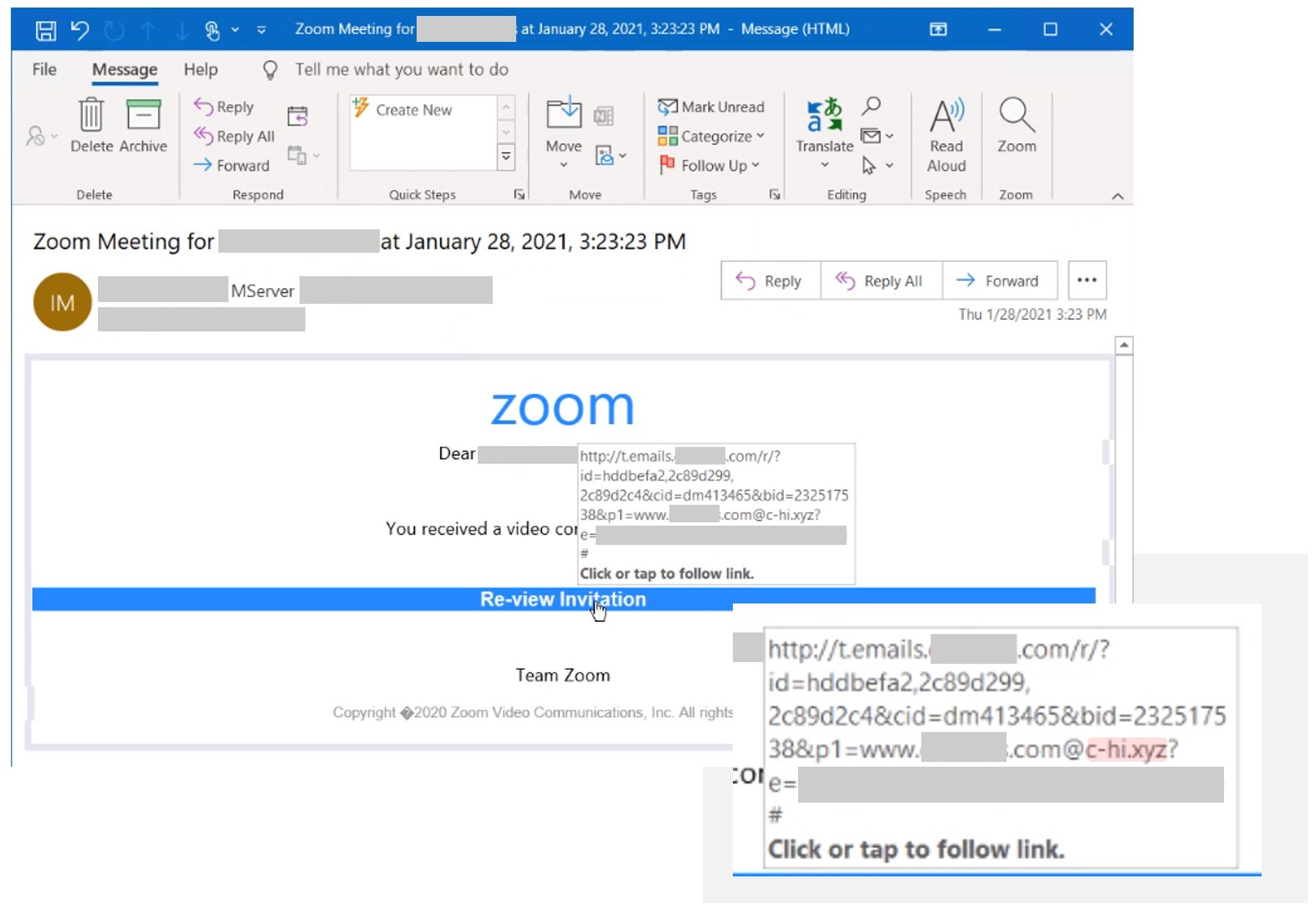

受信者が電子メールのリンクまたはボタンの上にカーソルを置くと、完全な URL が表示されます。ただし、攻撃者は正規のサービスを使用してオープン リダイレクト リンクを設定するため、ユーザーには、自分が知っていて信頼している企業に関連付けられている可能性が高い正規のドメイン名が表示されます。攻撃者は、このオープンで評判の良いプラットフォームを悪用して、潜在的な被害者をフィッシング サイトにリダイレクトしながら、検出を回避しようとしていると考えられます。

図 3. URL パラメーターに正規のドメインとフィッシング リンクを含むオープン リダイレクト リンクを示すホバー ヒント

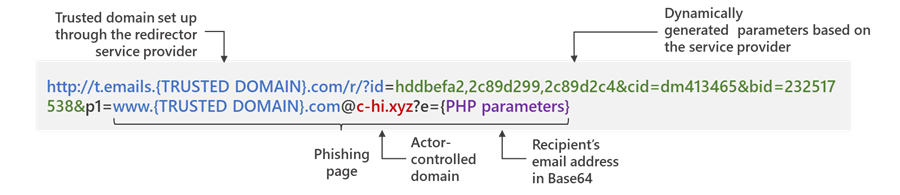

この期間に観察されたキャンペーンで使用された最終的なドメインは、ほとんどが特定のドメイン生成アルゴリズム (DGA) パターンに従っており、.xyz、.club、.shop、および .online TLD を使用しています。図 3 の [招待状を再表示] ボタンは、信頼できるドメインの後にパラメータが続く URL を指しており、攻撃者が制御するドメイン (c-hi[.]xyz) は見えないように隠されています。

図 4. アクターが制御するドメインは DGA パターンと .XYZ トップレベル ドメインを使用

8 月には、わずかに更新された Microsoft のスプーフィング ルアーとリダイレクト URL を使用するが、同じインフラストラクチャとリダイレクト チェーンを利用する、このキャンペーンからの新たなスパム実行が検出されました。

図 5. このフィッシング キャンペーンで最近実行されたスパムからのフィッシング メールの例

これらの細工された URL は、正当な組織によって現在使用されているオープン リダイレクト サービスによって可能になります。通常、このようなリダイレクト サービスを使用すると、組織は自社のドメインからセカンダリ ドメインにリダイレクトするリンクを含むキャンペーン メールを送信できます。たとえば、ホテルはオープン リダイレクトを使用して、メールの受信者をサード パーティの予約 Web サイトに誘導しながら、キャンペーン メールに埋め込まれたリンクでプライマリ ドメインを使用している場合があります。

攻撃者は、完全な URL で正当なドメインを維持しながら、独自の悪意のあるインフラストラクチャにリダイレクトすることで、この機能を悪用します。オープン リダイレクトが悪用されている組織は、これが行われていることに気付いていない可能性があります。

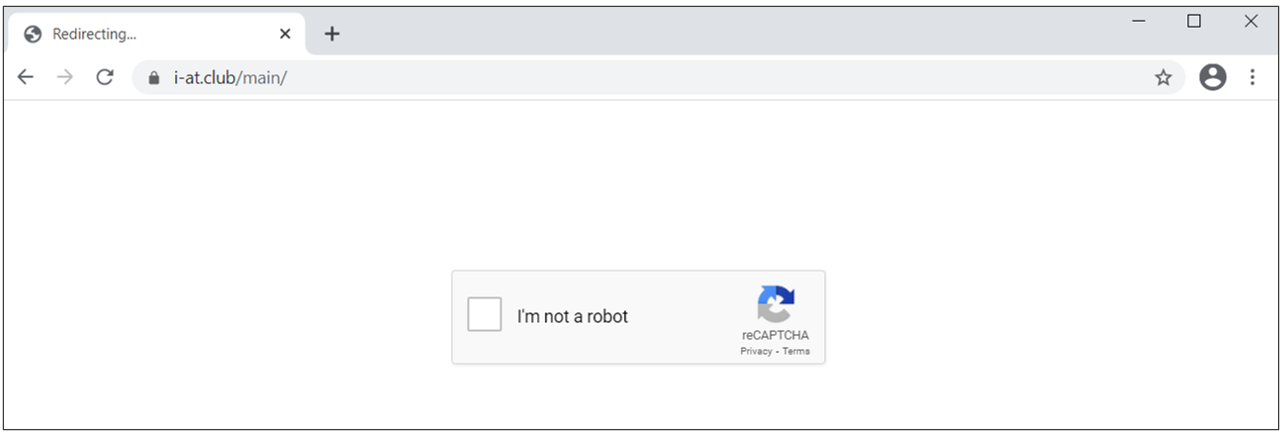

フィッシング ページへのリダイレクト

細工されたリダイレクト リンクの 1 つをクリックしたユーザーは、攻撃者が所有するインフラストラクチャのページに送信されます。これらのページは、Google の reCAPTCHA サービスを使用して、ページのコンテンツを動的にスキャンしてチェックする試みを回避し、一部の分析システムが実際のフィッシング ページに進むのを防いでいた可能性があります。

図 6. フィッシング ページで使用される reCAPTCHA サービス

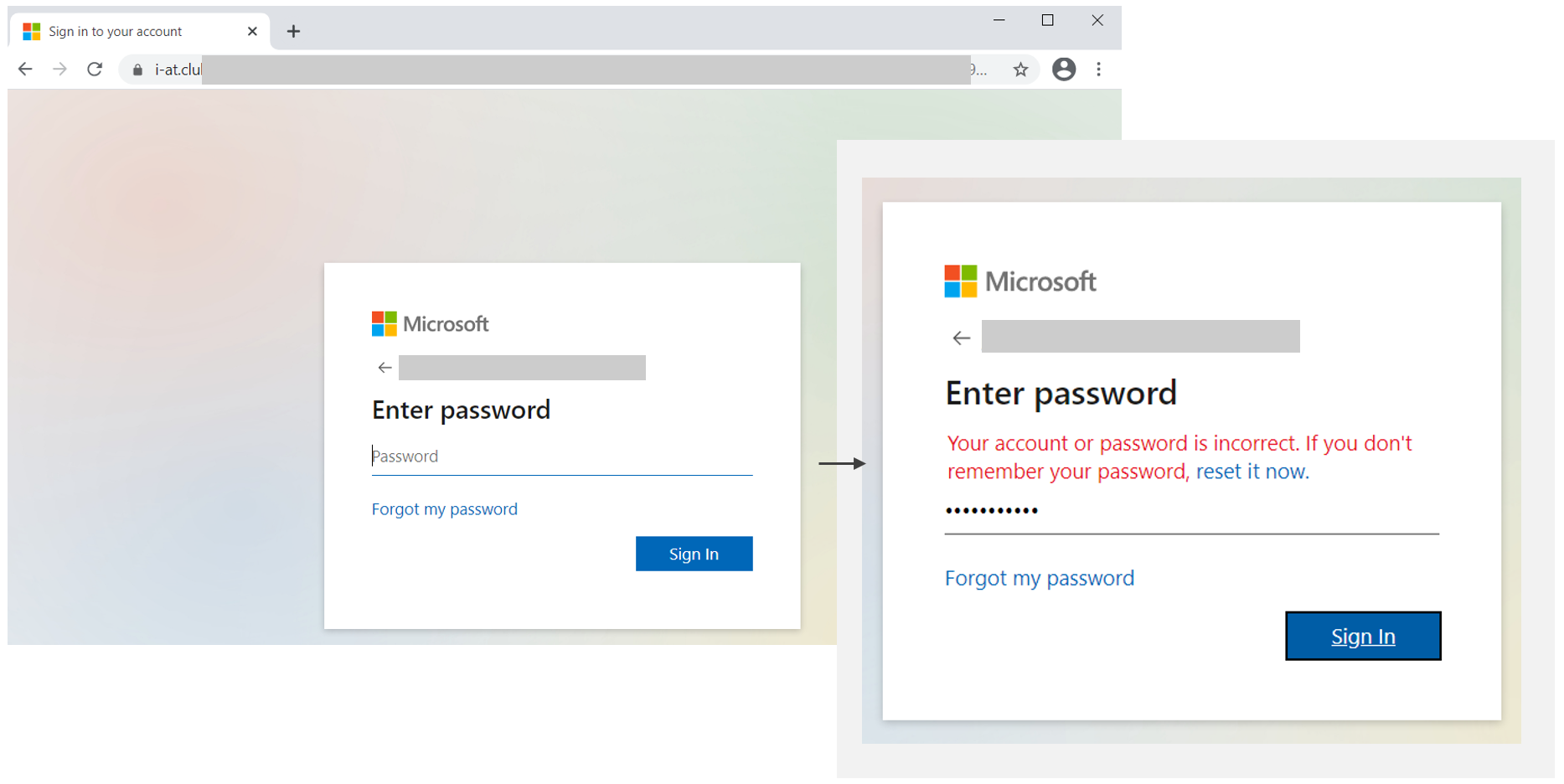

CAPTCHA 検証が完了すると、Microsoft Office 365 などの正当なサービスになりすますサイトがユーザーに表示され、ユーザーにパスワードを要求します。このサイトには、要求に正当性を追加するために、受信者の電子メール アドレスが事前に入力されています。この手法は、おなじみのシングル サインオン (SSO) の動作を利用して、ユーザーをだまして、企業の資格情報または電子メール アドレスに関連付けられたその他の資格情報を入力させます。

これを行うために、攻撃者は PHP パラメータを含む一意の URL を各受信者に送信し、フィッシング ページにカスタマイズされた情報を表示させます。場合によっては、フィッシング ページは、受信者のドメインに関連付けられた会社のロゴやその他のブランドを含むように特別に作成されます。

図 7. 受信者の電子メール アドレスが事前に入力された偽のサインイン ページと、ユーザーにパスワードの再入力を促す偽のエラー メッセージ

ユーザーがパスワードを入力すると、ページが更新され、ページがタイムアウトしたか、パスワードが正しくないため、パスワードを再入力する必要があることを示すエラー メッセージが表示されます。これはおそらく、ユーザーにパスワードを 2 回入力させ、攻撃者が正しいパスワードを取得できるようにするために行われます。

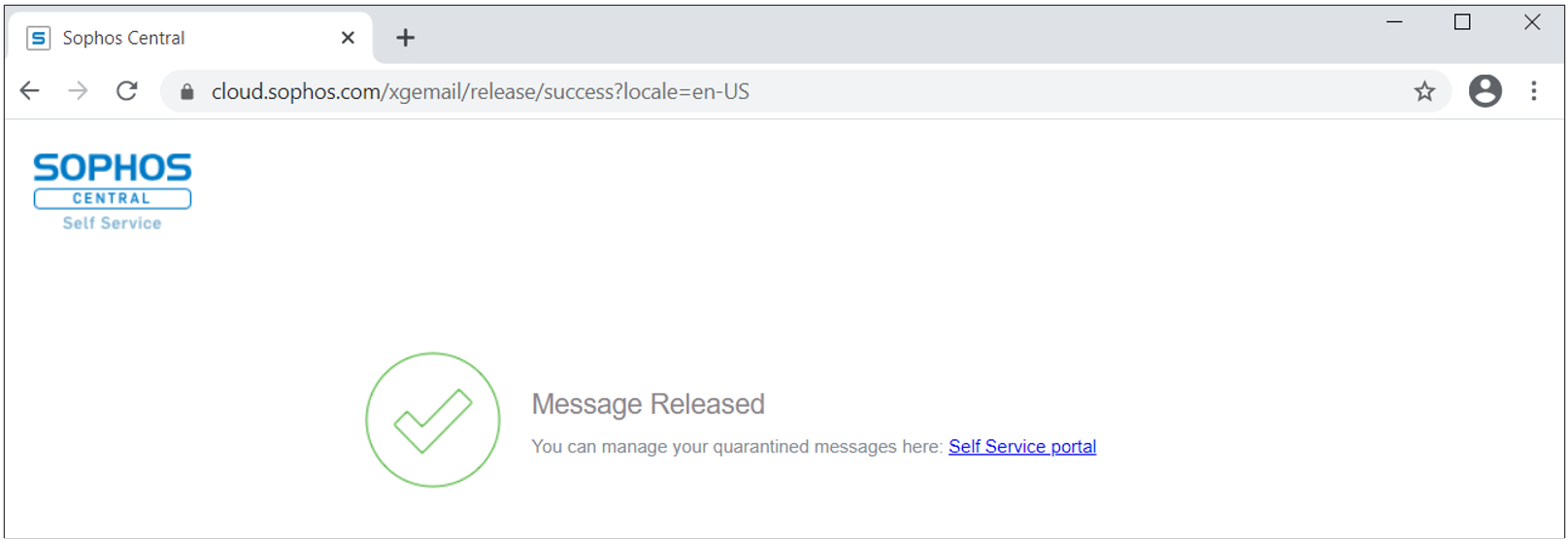

ユーザーがもう一度パスワードを入力すると、ページは、電子メール メッセージが解放されたと主張する正規のソフォス Web サイトに移動します。これにより、フィッシング キャンペーンに新たな偽りの正当性が追加されます。

図 8. ユーザーがパスワードを再入力した後に表示される正規の Sophos ページ

攻撃者が制御するドメインの追跡

このキャンペーンで使用されたドメインには次のものがあります。

- c-tl[.]xyz

- a-cl[.]xyz

- j-on[.]xyz

- p-at[.]クラブ

- i-at[.]クラブ

- f-io[.]オンライン

観察されたキャンペーンでは、攻撃者がさまざまな送信者ドメインを使用しており、ほとんどのドメインが次の特徴の少なくとも 1 つを備えていたため、送信者のインフラストラクチャはかなりユニークで注目に値します。

- 無料のメール ドメイン

- 侵害された正当なドメイン

- .co.jpで終わるドメイン

- 攻撃者所有の DGA ドメイン

フィッシング ページをホストしている最終的なドメインの多くは、特定の DGA パターンに従います。

- [文字]-[文字][文字].xyz

- [手紙]-[手紙][手紙].club

無料の電子メール ドメインは、次のようなさまざまな ccTLD にまたがっています。

- の

- com.mx

- com.au

- それ

攻撃者が所有する DGA ドメインは、次のようないくつかの異なるパターンに従います。

- [単語または文字列]-[単語][数字]、1 ずつ増加。例: masihtidur-shoes08[.]com

- [数値][単語または文字列]-[数値]、1 ずつ増加。例: 23moesian-17[.]com

- [単語][単語][番号]、1 ずつ増加します。例: notoficationdeliveryamazon10[.]com

- [単語または文字][数字]-[数字]、1 ずつ増加。例: dak12shub-3[.]com

これらはマイクロソフトのセキュリティ研究者が観察した最も一般的なパターンですが、これらのキャンペーン中に 350 を超える固有のドメインが観察されました。

Microsoft Defender for Office 365 が最新の電子メールの脅威から保護する方法

オープン リダイレクターの悪用は、現在の攻撃で使用されている他の脅威の傾向や攻撃者の手法と共に、Microsoft の専門家が常に監視している進行中の脅威です。 Microsoft の脅威に対する幅広い可視性と、攻撃者の操作方法に関する深い理解を組み合わせることで、メールベースの攻撃に対してMicrosoft Defender for Office 365によって提供される高度な保護を提供し続けます。

既知のサードパーティ プラットフォームまたはサービスを介したオープン リダイレクタ リンクの悪用を軽減するために、ユーザーは、該当する場合は最新のソフトウェア バージョンに更新するなど、サービス プロバイダーの推奨されるベスト プラクティスに従って、ドメインが不正に使用されないようにすることをお勧めします。将来のフィッシングの試みで悪用されます。

Microsoft Defender for Office 365は、電子メールの脅威に対する詳細な可視性と、AI と機械学習を活用した高度な検出テクノロジを活用して、この脅威からお客様を保護します。フィッシング対策、 安全なリンク、 安全な添付ファイルのポリシーを適用するなど、組織が Microsoft Defender for Office 365 で推奨される設定を構成することを強くお勧めします。また、Outlook 用の Report Message アドインをインストールして、ユーザーが疑わしいメッセージをセキュリティ チームに報告し、必要に応じて Microsoft に報告できるようにすることもお勧めします。

攻撃シミュレーションにより、組織は組織内で現実的かつ安全なシミュレートされたフィッシングおよびパスワード攻撃キャンペーンを実行できます。これらのシミュレートされた攻撃は、実際の攻撃が実際に影響を与える前に、脆弱なユーザーを特定して見つけるのに役立ちます。

Microsoft Defender 365の調査機能により、組織はフィッシングやその他の電子メール ベースの攻撃に対応できます。 Microsoft 365 Defender は、電子メールや他のドメインからの信号を関連付けて、調整された防御を提供します。 Microsoft Defender for Endpoint は、悪意のあるファイルやその他のマルウェア、および電子メールによる最初のアクセスから生じる悪意のある動作をブロックします。 Microsoft Defender SmartScreenは Microsoft Edge と統合して、フィッシング サイト、詐欺サイト、およびその他の悪意のあるサイトを含む悪意のある Web サイトをブロックし、 ネットワーク保護は悪意のあるドメインと IP アドレスへの接続をブロックします。

Microsoft Defender for Office 365 を使用した、業界をリードする包括的な保護により、資格情報のフィッシングやその他の電子メールの脅威を阻止する方法について説明します。

Microsoft 365 Defender 脅威インテリジェンス チーム

高度なハンティング クエリ

資格情報のフィッシング活動の可能性を特定するには、Microsoft 365 Defender で次の高度な検索クエリを実行します。

リダイレクト URL を t-dot 形式で開く

オープン リダイレクト URL の可能性があることを示す、先頭に「t」が付いている電子メールの URL を検索します。注: リダイレクタ URL を使用しても、悪意のある動作は必要ありません。この AHQ 経由で表示された電子メールが正当なものか悪意のあるものかを確認する必要があります。

EmailUrlInfo

| where Url matches regex @"s?://(?:www.)?t.(?:[w-.]+/+)+(?:r|redirect)/??"

攻撃者のインフラストラクチャを指すオープン リダイレクト URL

攻撃者が制御する URL にリダイレクトするように細工された可能性のある電子メール内の URL を見つけます。

EmailUrlInfo

//This regex narrows in on emails that contain the known malicious domain pattern in the URL from the most recent campaigns

| where Url matches regex @"^[a-zA-Z]-[a-zA-Z]{2}.(xyz|club|shop|online)"

侵害の兆候

以下は、このキャンペーンやその他の悪意のあるキャンペーンで送信者アドレスに使用されている DGA パターンと一致するドメインのリストです。これらすべてが、このキャンペーンに関連するメール フローで観察されたわけではないことに注意してください。

| masihtidur-shoes08[.]com | masihtidur-shoes07[.]com | masihtidur-shoes04[.]com |

| masihtidur-shoes02[.]com | masihtidur-shoes01[.]com | wixclwardwual-updates9[.]com |

| wixclwardwual-updates8[.]com | wixclwardwual-updates7[.]com | wixclwardwual-updates6[.]com |

| wixclwardwual-updates5[.]com | wixclwardwual-updates10[.]com | wixclwardwual-updates1[.]com |

| zxcsaxb-good8[.]com | zxcsaxb-good6[.]com | zxcsaxb-good5[.]com |

| zxcsaxb-good4[.]com | zxcsaxb-good3[.]com | zxcsaxb-good10[.]com |

| Trashxn-euyr9[.]com | Trashxn-euyr7[.]com | Trashxn-euyr6[.]com |

| Trashxn-euyr5[.]com | Trashxn-euyr3[.]com | Trashxn-euyr20[.]com |

| Trashxn-euyr2[.]com | Trashxn-euyr19[.]com | Trashxn-euyr18[.]com |

| Trashxn-euyr17[.]com | Trashxn-euyr16[.]com | Trashxn-euyr15[.]com |

| Trashxn-euyr14[.]com | Trashxn-euyr12[.]com | Trashxn-euyr11[.]com |

| Trashxn-euyr10[.]com | Trashxn-euyr1[.]com | beaver-9[.]com |

| beaver-7[.]com | beaver-12[.]com | beaver-6[.]com |

| 通知配信amazon8[.]com | beaver-8[.]com | berberang-3[.]com |

| beaver-4[.]com | beaver-10[.]com | beaver-11[.]com |

| beaver-13[.]com | beaver-5[.]com | 77support-update23-4[.]com |

| posher876ffffff-30[.]com | posher876ffffff-5[.]com | posher876ffffff-25[.]com |

| fenranutc0x24ai-11[.]com | organix-xtc21[.]com | fenranutc0x24ai-13[.]com |

| fenranutc0x24ai-4[.]com | fenranutc0x24ai-17[.]com | fenranutc0x24ai-18[.]com |

| adminsecurity102[.]com | adminsecurity101[.]com | 23moesian-17[.]com |

| 23moesian-10[.]com | 23moesian-11[.]com | 23moesian-26[.]com |

| 23moesian-19[.]com | 23moesian-2[.]com | cokils2ptys-3[.]com |

| cokils2ptys-1[.]com | 23moesian-20[.]com | 23moesian-15[.]com |

| 23moesian-18[.]com | 23moesian-16[.]com | sux71a37-net19[.]com |

| sux71a37-net1[.]com | sux71a37-net25[.]com | sux71a37-net14[.]com |

| sux71a37-net18[.]com | sux71a37-net15[.]com | sux71a37-net12[.]com |

| sux71a37-net13[.]com | sux71a37-net20[.]com | sux71a37-net11[.]com |

| sux71a37-net27[.]com | sux71a37-net2[.]com | sux71a37-net21[.]com |

| bimspelitskalix-xuer9[.]com | account-info005[.]com | irformainsition0971a8-net16[.]com |

| bas9oiw88remnisn-12[.]com | bas9oiw88remnisn-27[.]com | bas9oiw88remnisn-26[.]com |

| bas9oiw88remnisn-11[.]com | bas9oiw88remnisn-10[.]com | bas9oiw88remnisn-5[.]com |

| bas9oiw88remnisn-13[.]com | bas9oiw88remnisn-1[.]com | bas9oiw88remnisn-7[.]com |

| bas9oiw88remnisn-3[.]com | bas9oiw88remnisn-20[.]com | bas9oiw88remnisn-8[.]com |

| bas9oiw88remnisn-23[.]com | bas9oiw88remnisn-24[.]com | bas9oiw88remnisn-4[.]com |

| bas9oiw88remnisn-25[.]com | romanseyilefreaserty0824r-2[.]com | romanseyilefreaserty0824r-1[.]com |

| sux71a37-net26[.]com | sux71a37-net10[.]com | sux71a37-net17[.]com |

| maills-activitymove02[.]com | maills-activitymove04[.]com | solution23-servview-26[.]com |

| maills-activitymove01[.]com | copris7-yearts-6[.]com | copris7-yearts-9[.]com |

| copris7-yearts-5 [.] com | copris7-yearts-8 [.] com | copris7-yearts-37 [.] com |

| securityaccount102[.]com | copris7-yearts-4[.]com | copris7-yearts-40[.]com |

| copris7-yearts-7 [.] com | copris7-yearts-38 [.] com | copris7-yearts-39 [.] com |

| romanseyilefreaserty0824r-6[.]com | rick845ko-3[.]com | rick845ko-2[.]com |

| rick845ko-10[.]com | fasttuamz587-4[.]com | winb2as-wwersd76-19[.]com |

| winb2as-wwersd76-4[.]com | winb2as-wwersd76-6[.]com | org77supp-minty662-8[.]com |

| winb2as-wwersd76-18[.]com | winb2as-wwersd76-1[.]com | winb2as-wwersd76-10[.]com |

| org77supp-minty662-9[.]com | winb2as-wwersd76-12[.]com | winb2as-wwersd76-20[.]com |

| アカウント情報003[.]com | account-info012[.]com | アカウント情報002[.]com |

| Laser9078-ter17[.]com | account-info011[.]com | account-info007[.]com |

| notoficationdeliveryamazon1[.]com | notoficationdeliveryamazon20[.]com | notoficationdeliveryamazon7[.]com |

| 通知配信amazon17[.]com | 通知配信amazon12[.]com | お問い合わせamazon1[.]com |

| notoficationdeliveryamazon6[.]com | notoficationdeliveryamazon5[.]com | 通知配信amazon4[.]com |

| notoficationdeliveryamazon18[.]com | notoficationdeliveryamazon13[.]com | notoficationdeliveryamazon3[.]com |

| 通知配信amazon14[.]com | gaplerr-xt5[.]com | posher876ffffff-29[.]com |

| kenatipurecehkali-xt3[.]com | kenatipurecehkali-xt13[.]com | kenatipurecehkali-xt4[.]com |

| kenatipurecehkali-xt12[.]com | kenatipurecehkali-xt5[.]com | wtbwts-junet1[.]com |

| kenatipurecehkali-xt6[.]com | hayalanphezor-2sit[.]com | hayalanphezor-1sit[.]com |

| noticesumartyas-sc24[.]com | noticesumartyas-sc13[.]com | noticesumartyas-sc2[.]com |

| noticesumartyas-sc17[.]com | noticesumartyas-sc22[.]com | noticesumartyas-sc5[.]com |

| noticesumartyas-sc4[.]com | noticesumartyas-sc21[.]com | noticesumartyas-sc25[.]com |

| appgetbox3[.]com | notoficationdeliveryamazon19[.]com | notoficationdeliveryamazon10[.]com |

| appgetbox9[.]com | appgetbox8[.]com | appgetbox6[.]com |

| 通知配信amazon2[.]com | appgetbox7[.]com | appgetbox5[.]com |

| notoficationdeliveryamazon23[.]com | appgetbox10[.]com | notoficationdeliveryamazon16[.]com |

| hvgjgj-shoes08[.]com | hvgjgj-shoes13[.]com | jgkxjhx-shoes09[.]com |

| hvgjgj-shoes15[.]com | hvgjgj-shoes16[.]com | hvgjgj-shoes18[.]com |

| hvgjgj-shoes20[.]com | hvgjgj-shoes12[.]com | jgkxjhx-shoes02[.]com |

| hvgjgj-shoes10[.]com | jgkxjhx-shoes03[.]com | hvgjgj-shoes11[.]com |

| hvgjgj-shoes14[.]com | jgkxjhx-shoes05[.]com | jgkxjhx-shoes04[.]com |

| hvgjgj-shoes19[.]com | jgkxjhx-shoes08[.]com | hpk02h21yyts-6[.]com |

| romanseyilefreaserty0824r-7[.]com | gets25-amz[.]net | gets30-amz[.]net |

| gets27-amz[.]net | gets28-amz[.]net | gets29-amz[.]net |

| gets32-amz[.]net | gets3-amz[.]net | gets31-amz[.]net |

| noticesumartyas-sc19[.]com | noticesumartyas-sc23[.]com | noticesumartyas-sc18[.]com |

| noticesumartyas-sc15[.]com | noticesumartyas-sc20[.]com | noticesumartyas-sc16[.]com |

| noticesumartyas-sc29[.]com | rick845ko-1[.]com | bas9oiw88remnisn-9[.]com |

| rick845ko-5[.]com | bas9oiw88remnisn-21[.]com | bas9oiw88remnisn-2[.]com |

| bas9oiw88remnisn-19[.]com | rick845ko-6[.]com | bas9oiw88remnisn-22[.]com |

| bas9oiw88remnisn-17[.]com | bas9oiw88remnisn-16[.]com | adminmabuk103[.]com |

| account-info008[.]com | suppamz2-piryshj01-3[.]com | dak12shub-1[.]com |

| securemanageprodio-02[.]com | securemanageprodio-05[.]com | securemanageprodio-01[.]com |

| dak12shub-3[.]com | dak12shub-9[.]com | dak12shub-8[.]com |

| dak12shub-6[.]com | dak12shub-10[.]com | dak12shub-4[.]com |

| securemanageprodio-03[.]com | org77supp-minty662-7[.]com | winb2as-wwersd76-7[.]com |

| org77supp-minty662-10[.]com | bimspelitskalix-xuer2[.]com | gets34-amz[.]net |

| gets35-amz[.]net | サービス アカウント 7254[.]com | サービス アカウント 76357[.]com |

| サービス アカウント 7247[.]com | アカウント情報004[.]com | サービス アカウント 5315[.]com |

| bas9oiw88remnisn-14[.]com | solution23-servview-23[.]com | organix-xtc18[.]com |

| romanseyilefreaserty0824r-4[.]com | hayalanphezor-7sit[.]com | bimspelitskalix-xuer7[.]com |

| securemanageprodio-04[.]com | solution23-servview-15[.]com | solution23-servview-1[.]com |

| suppamz2-piryshj01-9[.]com | suppamz2-piryshj01-6[.]com | solution23-servview-25[.]com |

| solution23-servview-7[.]com | solution23-servview-16[.]com | solution23-servview-11[.]com |

| solution23-servview-27[.]com | romanseyilefreaserty0824r-5[.]com | cokils2ptys-6[.]com |

| solution23-servview-9[.]com | solution23-servview-19[.]com | solution23-servview-8[.]com |

| solution23-servview-17[.]com | solution23-servview-18[.]com | suppamz2-piryshj01-1[.]com |

| solution23-servview-30[.]com | solution23-servview-13[.]com | solution23-servview-12[.]com |

| solution23-servview-10[.]com | solution23-servview-4[.]com | solution23-servview-20[.]com |

| solution23-servview-24[.]com | solution23-servview-5[.]com | solution23-servview-14[.]com |

| サービス アカウント 7243[.]com | サービス アカウント 735424[.]com | サービス アカウント 8457845[.]com |

| サービス アカウント 374567[.]com | サービス アカウント 764246[.]com | サービス アカウント 762441[.]com |

| gxnhfghnjzh809[.]com | xcfhjxfyxnhnjzh10[.]com | accountservicealert002[.]com |

| accountservicealert003[.]com | care887-yyrtconsumer23-24[.]com | bas9oiw88remnisn-15[.]com |

| care887-yyrtconsumer23-23[.]com | care887-yyrtconsumer23-27[.]com | care887-yyrtconsumer23-25[.]com |

| care887-yyrtconsumer23-26[.]com | Laser9078-ter11[.]com | bimspelitskalix-xuer6[.]com |

| Laser9078-ter10[.]com | hayalanphezor-6sit[.]com | hayalanphezor-4sit[.]com |

| hayalanphezor-3sit[.]com | romanseyilefreaserty0824r-3[.]com | solution23-servview-6[.]com |

| ressstauww-6279-3[.]com | ressstauww-6279-10[.]com | syssss-tas7[.]com |

| ressstauww-6279-7[.]com | ressstauww-6279-1[.]com | hvgjgj-shoes01[.]com |

| 脇の下-muser14[.]com | 脇の下-muser13[.]com | 脇の下-muser15[.]com |

| スパマー-comingson01[.]com | スパマー-comingson02[.]com | スパマー-comingson04[.]com |

| スパマー-comingson05[.]com | スパマー-comingson07[.]com | posidma-posidjar01[.]com |

| posidma-posidjar03[.]com | posidma-posidjar05[.]com | posidma-posidjar06[.]com |

| through-bandar01[.]com | スルー-bandar02[.]com | スルー-bandar03[.]com |

| スルー-bandar04[.]com | スルー-bandar05[.]com | スルー-bandar06[.]com |

| スルー-bandar07[.]com | スルー-bandar08[.]com | スルー-bandar09[.]com |

| スルー-bandar10[.]com |

Comments