「RatMilad」という名前の新しい Android スパイウェアが、中東のモバイル デバイスを標的として発見され、被害者をスパイしてデータを盗むために使用されました。

RatMilad スパイウェアは、モバイル セキュリティ会社 Zimperium によって発見され、このマルウェアがサイバー スパイ、強要、または被害者の会話の盗聴に使用される可能性があると警告しました。

「これまでに確認された他のモバイル スパイウェアと同様に、これらのデバイスから盗まれたデータは、企業のプライベート システムへのアクセス、被害者への脅迫などに使用される可能性があります」と、公開前に BleepingComputer と共有された Zimperium Labs の新しいレポートは警告しています。

「その後、悪意のある攻撃者は被害者に関するメモを作成し、盗んだ資料をダウンロードし、他の悪質な行為に関する情報を収集する可能性があります。」

偽の Android アプリを介して配布される

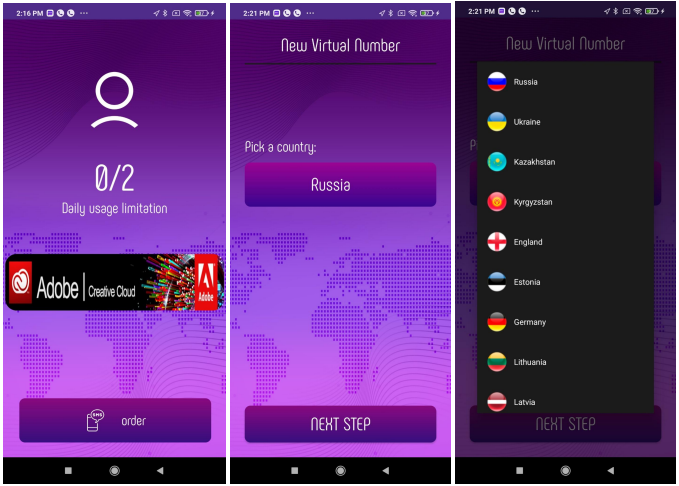

このスパイウェアは、「NumRent」と呼ばれるソーシャル メディア アカウントのアクティブ化に使用される偽の仮想番号ジェネレーターを通じて配布されます。インストールされると、アプリは危険なアクセス許可を要求し、悪用して悪意のある RatMilad ペイロードをサイドロードします。

NumRent、または RatMilad を運ぶ他のトロイの木馬は、Google Play ストアやサードパーティ ストアでは入手できないため、偽のアプリの主な配布チャネルは Telegram です。

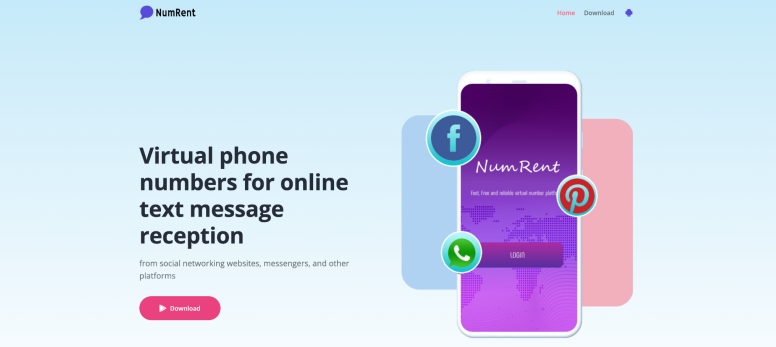

RatMilad の攻撃者は、モバイル リモート アクセス トロイの木馬 (RAT) を宣伝する専用の Web サイトも作成して、アプリをより説得力のあるものに見せかけています。この Web サイトは、Telegram またはその他のソーシャル メディアやコミュニケーション プラットフォームで共有される URL を通じて宣伝されています。

被害者のデバイスへのインストールに成功した後、RatMilad は VPN 接続の背後に隠れて、次のデータを盗もうとします。

- 基本的なデバイス情報 (モデル、ブランド、buildID、Android バージョン)

- デバイスの MAC アドレス

- 連絡先リスト

- SMS

- コールログ

- アカウント名と権限

- インストールされたアプリケーションのリストと権限

- クリップボード データ

- GPS 位置データ

- SIM情報(番号、国、IMEI、州)

- ファイル一覧

- ファイルの内容

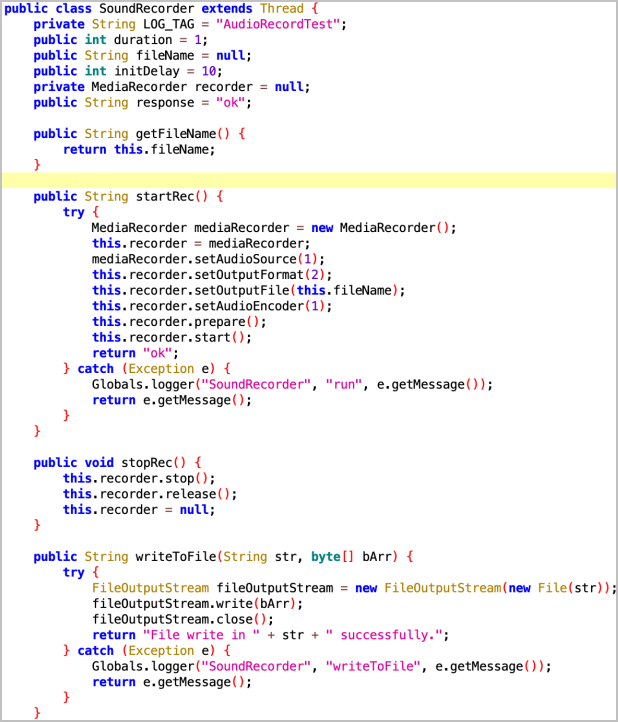

さらに、RatMilad は、ファイルの削除やファイルの盗用、インストールされたアプリのアクセス許可の変更、さらにはデバイスのマイクを使用して音声を録音し、部屋で盗聴するなどのファイル アクションを実行できます。

これらの機能は、企業情報、個人情報、個人的なコミュニケーション、写真、ビデオ、ドキュメントなどを収集するのに十分です.

Zimperium は、スパイウェアが顧客のデバイスに読み込まれず、マルウェアの分析に進んだ後、RatMilad を発見しました。

「RatMilad などのスパイウェアは、バックグラウンドで静かに実行されるように設計されており、疑われることなく常に被害者をスパイします」とZimperium のレポートは説明しています。

「私たちは、RatMilad に関与する悪意のある攻撃者が AppMilad グループからコードを取得し、疑うことを知らない被害者に配布するために、それを偽のアプリに統合したと考えています。」

証拠から、Zimperium は、RatMilad のオペレーターがレーザーに焦点を合わせたキャンペーンを実行する代わりに、ランダム ターゲット アプローチに従っていると結論付けています。

調査の時点で、スパイウェアの配布に使用された Telegram チャネルは 4,700 回以上閲覧され、200 以上の外部共有を数えました。

このような Android スパイウェアの感染から身を守るには、常に Google Play ストア以外でアプリをダウンロードしないようにし、新しくダウンロードした APK で AV スキャンを実行し、インストール中に要求された権限を慎重に確認してください。

Comments