「TommyLeaks」と「SchoolBoys」という名前の 2 つの新しいランサムウェアグループが、世界中の企業を標的にしています。ただし、落とし穴があります。どちらも同じランサムウェアグループです。

先月、セキュリティ研究者の MalwareHunterTeam は、「TommyLeaks」として知られる新しい恐喝ギャングについてツイートしました。

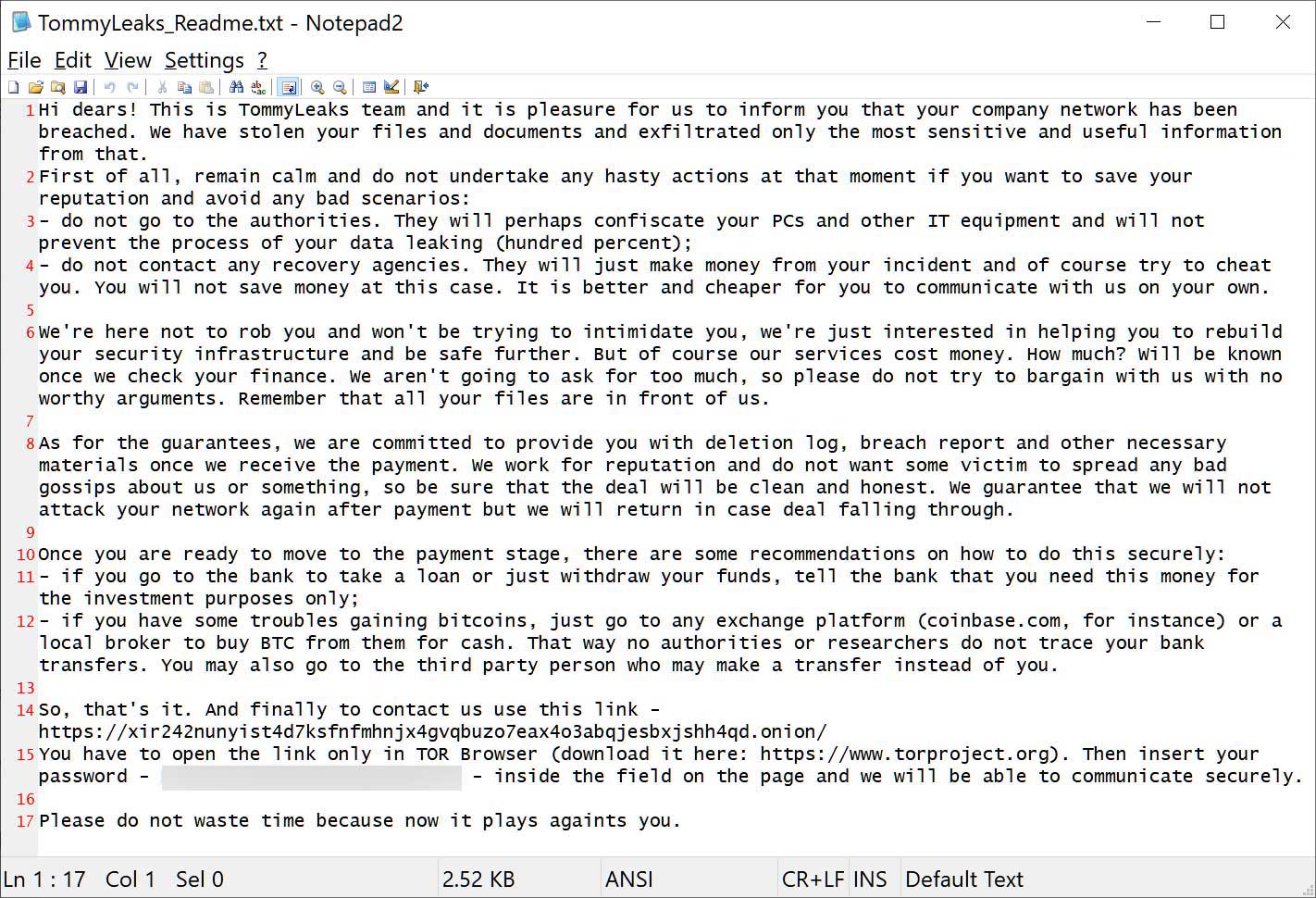

このハッキング グループは、企業ネットワークを侵害し、データを盗み、データを漏らさないように身代金を要求すると主張しています。確認した身代金の要求は、40 万ドルから 70 万ドルの範囲です。

ソース: BleepingComputer

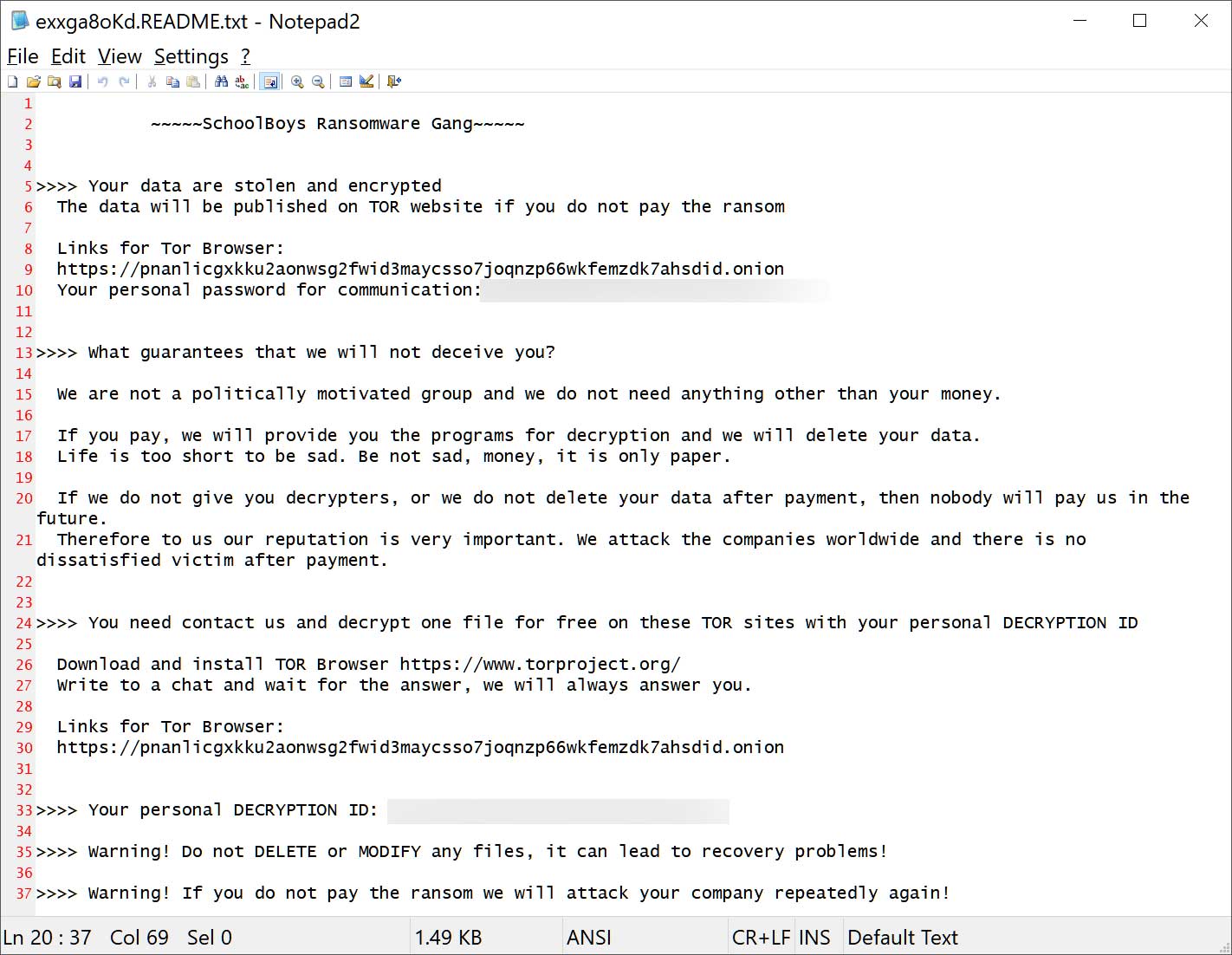

10 月、MalwareHunterTeam は、攻撃の一環としてデータを盗み、被害者のデバイスを暗号化すると主張する「SchoolBoys Ransomware Gang」という別の新しい恐喝ギャングを発見しました。

ソース: BleepingComputer

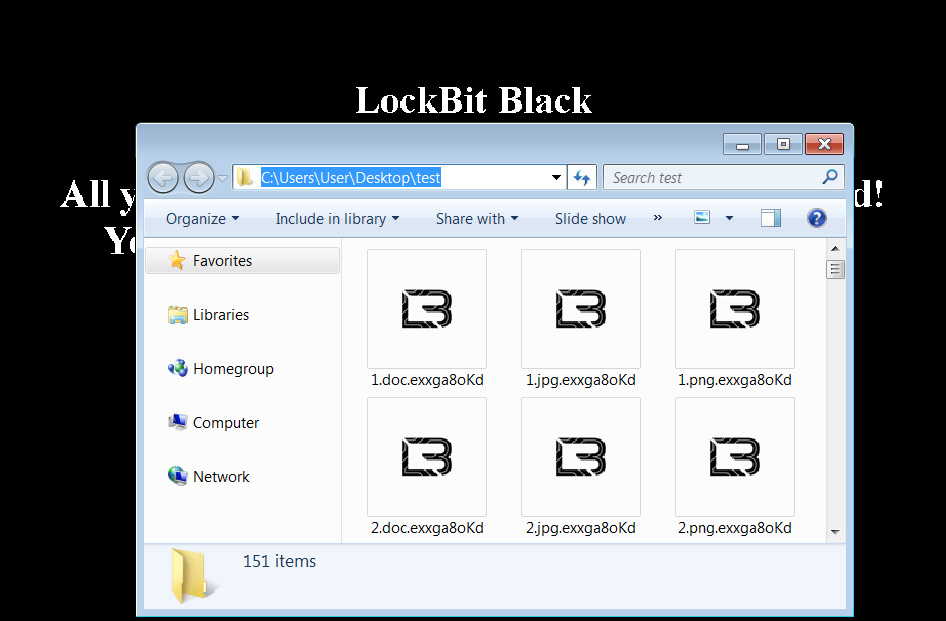

BleepingComputer はその後、SchoolBoys ランサムウェア エンクリプタ [ VirusTotal ] のサンプルを発見し、 流出した LockBit 3.0 ビルダーを使用して作成されたことを確認しました。

ソース: BleepingComputer

攻撃者は攻撃中にデータを盗みますが、現時点で既知の公開データ漏洩サイトはありません。

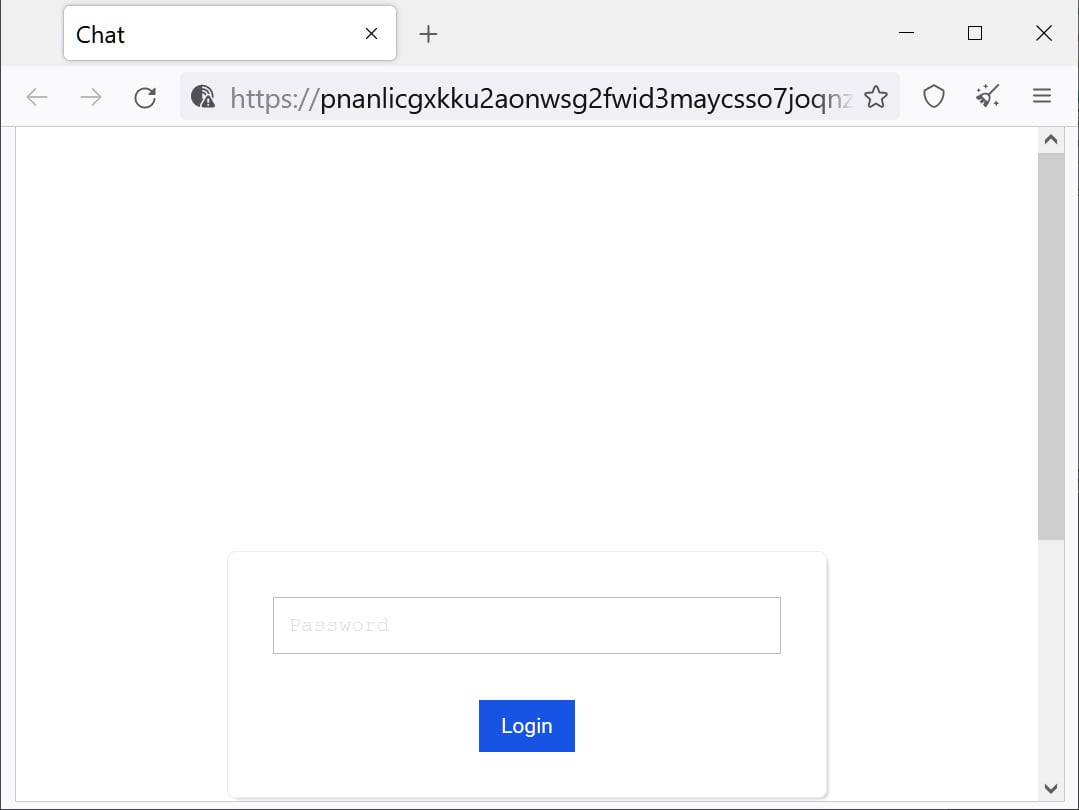

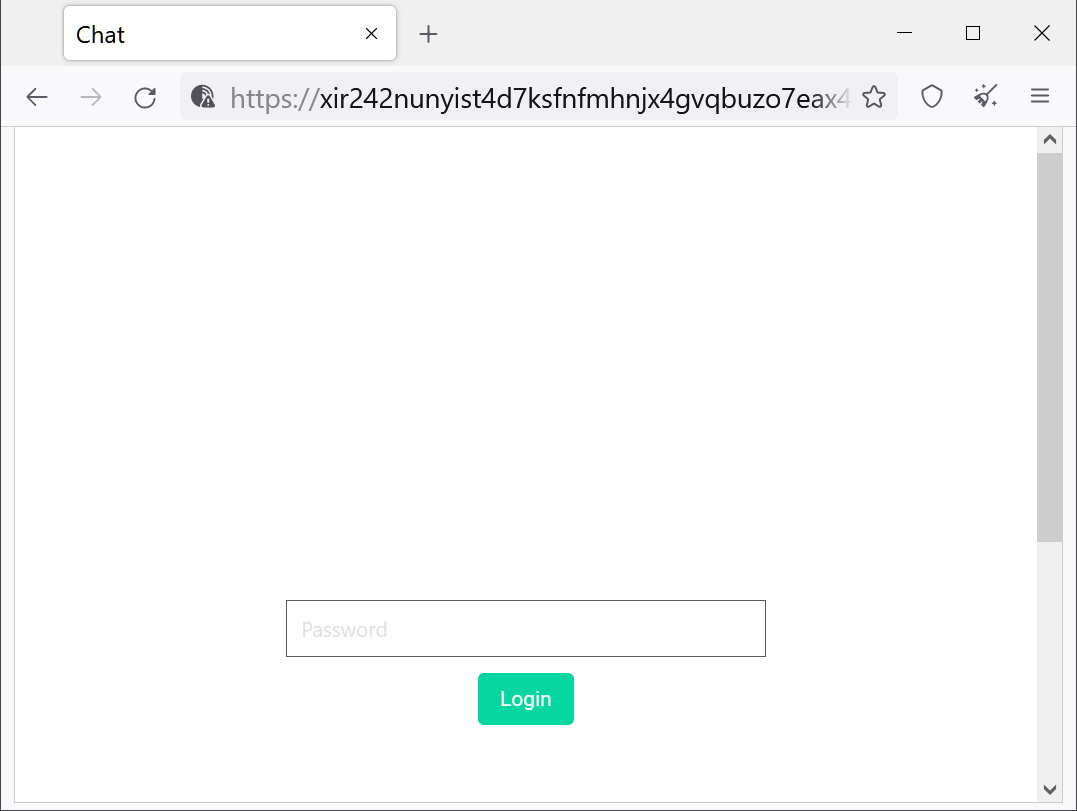

当時、グループをリンクするものは何もありませんでしたが、両者は交渉サイトに同じ Tor チャット システムを使用していました。

ソース: BleepingComputer.com |

ソース: BleepingComputer.com |

さらに興味深いことに、この同じチャット システムは以前、カラクルト恐喝グループによってのみ使用されていました。

同じコインの裏表

今週、TommyLeaks と SchoolBoys ランサムウェア ギャングの両方が実際には同じ恐喝グループであることを確認しました。

共有された SchoolBoys の交渉チャットで、攻撃者は身代金の支払いを強要しようとして被害者を「TommyLeaks」と呼んでいます。

彼らが作戦の一環として 2 つの異なる名前を使用している理由は不明ですが、コンティとカラクルトと同様のアプローチを試みている可能性があります。

今年初め、AdvIntel の CEO である Vitali Kremez 氏は、Karakurt は Conti サイバー犯罪シンジケートの一部であると語っています。

Conti のランサムウェア エンクリプタが攻撃でブロックされたとき、ハッカーは、Conti ブランドではなく、Karakurt の名前で既に盗まれたデータを使用して被害者を強要しました。

さらに一歩進めると、TommyLeaks/SchoolBoys グループがチャット システムを Karakurt として使用しているため、Conti の分派がこれらの新しいブランドに再ブランド化される可能性があります。

これが実際に起こっていることかどうかを判断するのは時期尚早ですが、恐喝グループは、あらゆる規模の組織を標的にしているため、企業が監視する必要があるグループです。

Comments