Clop ランサムウェア ギャングは、大規模な MOVEit データ盗難キャンペーンの被害者からの恐喝によって 7,500 万ドルから 1 億ドルを稼ぐと予想されています。

本日発表された新しいレポートの中で、コーブウェアは、身代金を支払った被害者の数が過去最低の 34% に減少したため、ランサムウェア犯罪組織が攻撃をより収益性の高いものにする戦略に切り替えたと説明しています。

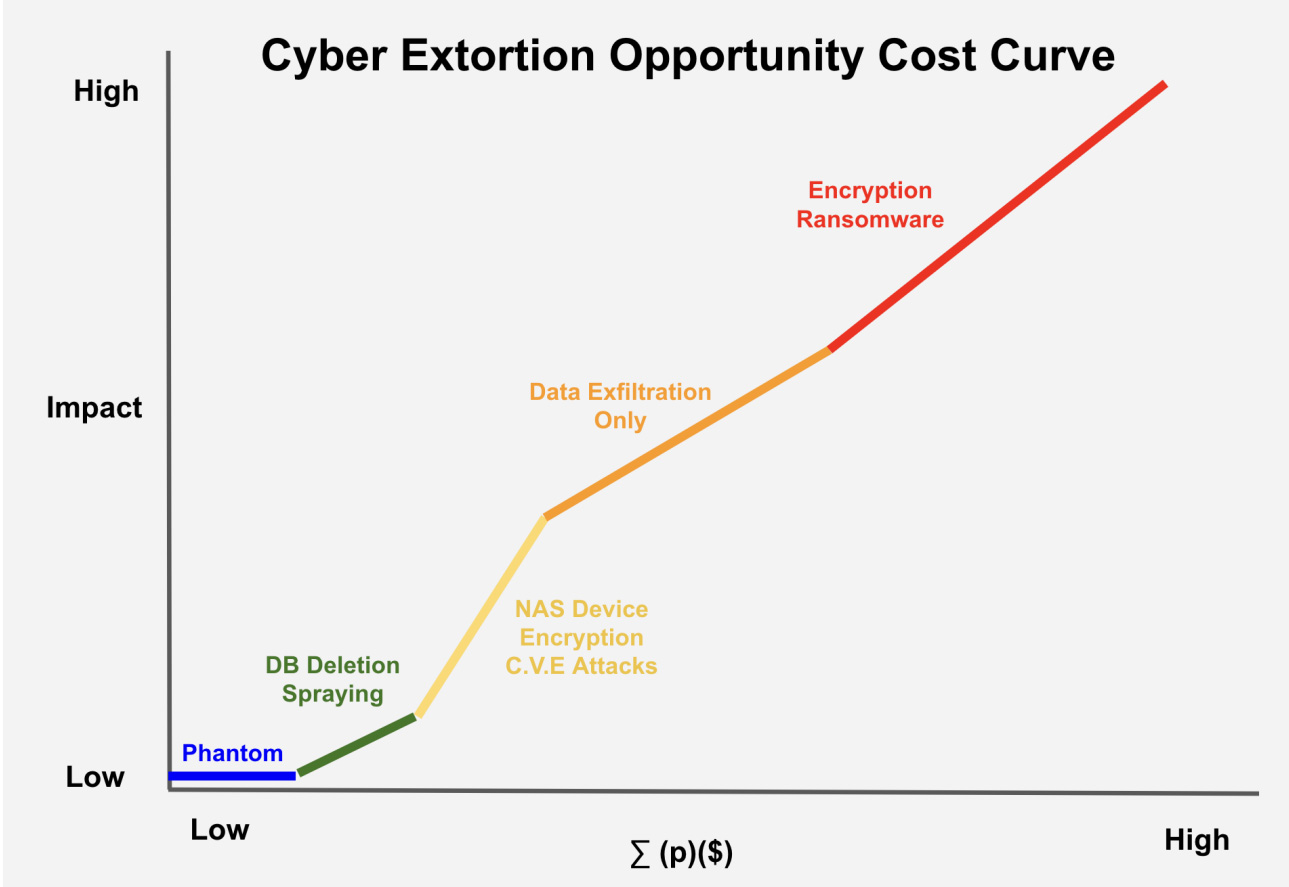

Coveware は、さまざまな恐喝攻撃には、予想される身代金要求と比較して、攻撃を実行するために必要な労力と投資の量に反映されるさまざまな機会費用があると説明しています。

被害者への影響と攻撃者が攻撃を実行するためのコスト (時間、労力、投資) の関係を以下のグラフに示します。縦軸は被害者への影響を表し、横軸は脅威アクターのコストを示します。

ソース:

このグラフは、複雑さと自動化が最も低い恐喝攻撃は、被害者への影響と攻撃者のコストが最も少ないことを示しています。

これは、ファントム攻撃 (ソーシャル エンジニアリング)、身代金を使用した DB ワイプ、およびQlockerのような NAS 暗号化攻撃などの身代金要求に反映されており、自動化と攻撃の複雑さの欠如により、一般に身代金要求が低くなります。

このような攻撃の場合、身代金の要求額は通常数百ドルから数千ドルの範囲であり、攻撃者は多額の支払いが身代金の安さを補ってくれることを期待しています。

ただし、より重大な影響を与える、より複雑で時間のかかる攻撃では、通常数百万に及ぶはるかに大きな身代金要求が発生します。

支払いが減少するにつれてクロップは戦術を変える

5 月 27 日、Clop ランサムウェア ギャングは、MOVEit Transfer 安全なファイル転送プラットフォームのゼロデイ脆弱性を悪用して、広範囲にわたるデータ盗難攻撃を開始しました。

これらの攻撃は世界中の数百の企業に影響を与えると予想されており、多くの企業はすでに過去 2 か月間で影響を受ける顧客に通知しています。

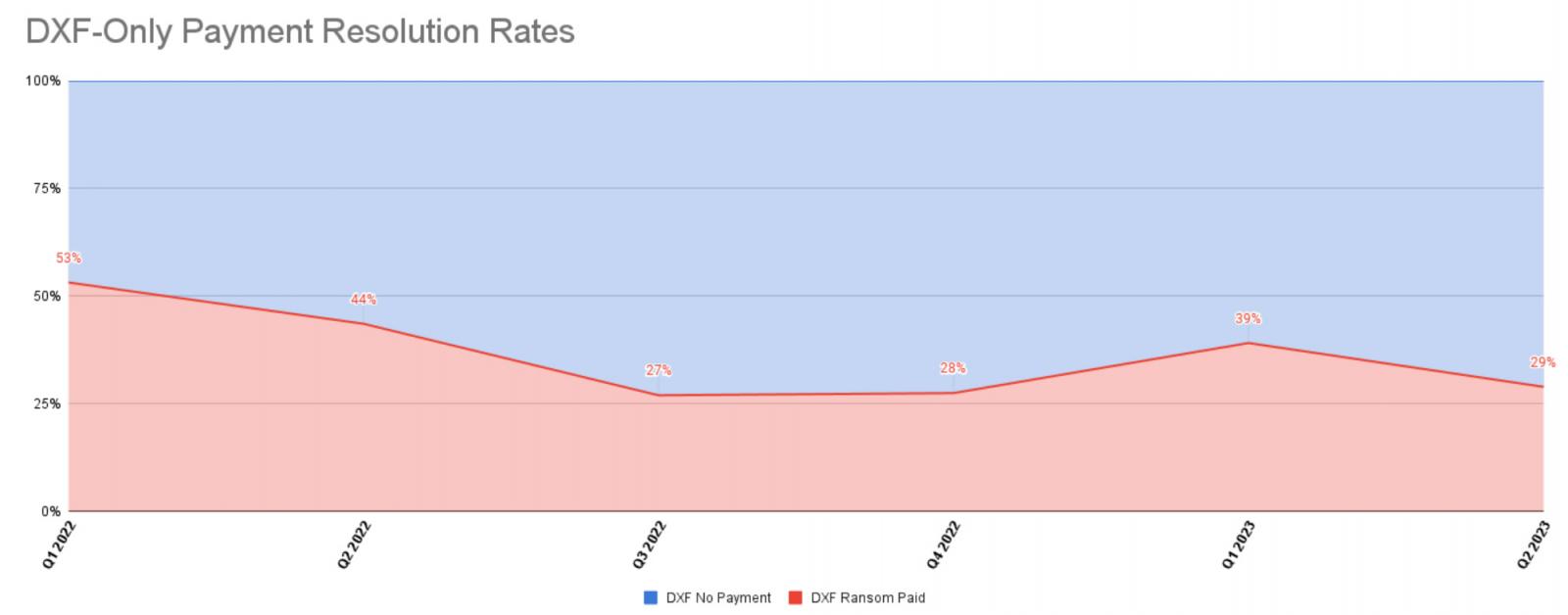

しかし、コーブウェアによれば、データ窃盗のみに焦点を当てた恐喝攻撃は時間の経過とともに支払い額が減少しており、被害者は攻撃者にお金を支払うよりも攻撃を開示してデータ侵害の通知を発行することを好んでいるという。

「DXF のみの攻撃は、暗号化の影響のような重大なビジネスの混乱を引き起こすことはありませんが、ブランドに損害を与え、通知義務が生じる可能性があります」と Coveware のレポートでは説明されています。

「身代金が支払われる確率は 50% 未満ですが、DXF のみの攻撃に対する身代金要求の金額は比較的高いです。」

出典: コーブウェア

コーブウェアによれば、クロップ社は、これまでのデータ窃取攻撃で見られたものよりもはるかに多額の身代金要求を要求することで恐喝戦略を変更し、数回の多額の支払いで全体的な落ち込みを克服できることを期待していると述べている。

Coveware の推定によると、MOVEit データ盗難の被害者のうち、賠償金を支払う可能性があるのはほんの少数だそうです。それにもかかわらず、クロップ氏は、多額の身代金要求を考慮すると、これらの支払いだけで 7,500 万ドルから 1 億ドルという莫大な利益を蓄積すると予想されています。

「CloP グループは MOVEit キャンペーンだけで 7,500 万ドルから 1 億ドルを稼ぐ可能性が高く、その額は非常に高額な支払いに屈したほんの一握りの被害者からのものです」と Coveware 氏は説明します。

「これは、比較的小規模な一グループが所有するには危険かつ驚異的な金額です。」

Coveware CEOのBill Siegel氏は、これらの攻撃におけるClopの成功は、最近のGoAnywhereデータ窃盗攻撃よりもはるかに大きいと語った。この攻撃では、攻撃者は被害者130名のみを侵害し、身代金の支払いはわずか数件しか受けていなかった。

シーゲル氏は、クロップ氏による2021年アクセリオンFTAデータ窃盗攻撃が成功したのは、被害者がデータ漏洩を防ぐための費用の是非について十分な教育を受けていなかったからだ、と考えている。さらに、2021 年には個別の侵害に対するメディアの注目がさらに高まり、メディアはこの種の攻撃に対して無感覚になりました。

「今日、被害者はこうした状況の長所と短所について、はるかによく教育されています(ほとんどの状況では、短所の方が明らかに長所を上回っています)」とシーゲル氏は語った。

「そのため、Accellion はかなり小規模な被害者集団から高い割合で被害者を支払ったため、経済的にはかなり大きな成功を収めましたが、GoAnywhere は別の小規模な被害者集団からはほぼ完全に失敗に終わったようです。」

「MOVEit は、これら 2 つの攻撃の少なくとも 10 倍の直接被害者を抱えていたため、90% をはるかに超える被害者が、支払いどころか、交渉に参加する気さえなかったにもかかわらず、CloP は、最も大規模で、支払いを検討する可能性が最も高い攻撃のみに焦点を当てることができました。」

ランサムウェア関連会社は新たな事業に移行

データ盗難攻撃の戦術の変化に加えて、コーブウェアはランサムウェア暗号化攻撃に関しても変化を経験しています。

Coveware は、身代金の支払いが非常に困難になったため、小規模企業をターゲットとしたサービスとしてのランサムウェアの運用が大幅に減少したと述べています。

その結果、Dharma や Phobos などの小規模なランサムウェアの攻撃は 2023 年に 37% 近く減少しました。

代わりに、コーブウェアは、これらのグループ内のより多くの関連会社が、Phobos 暗号化装置を使用して企業を大規模な攻撃の対象とする新しい 8base ランサムウェア オペレーションに移行していることを観察しました。

最近の VMware のレポートでは、8base が RansomHouse に関連付けられています。RansomHouse は、大規模な組織をターゲットにし、関連会社がより高額の身代金を要求できるようにすることで知られるランサムウェア オペレーションです。

Comments