Microsoft は、完全にパッチが適用された Windows システムに感染するために BlackLotus UEFI マルウェアによって悪用されるセキュア ブートのゼロデイ脆弱性に対処するためのセキュリティ更新プログラムをリリースしました。

セキュア ブートは、Unified Extensible Firmware Interface (UEFI) ファームウェアと Trusted Platform Module (TPM) チップを搭載したコンピューターで、OEM によって信頼されていないブートローダーをブロックして、起動プロセス中にルートキットが読み込まれないようにするセキュリティ機能です。

Microsoft Security Response Center のブログ投稿によると、セキュリティ上の欠陥 ( CVE-2023-24932として追跡) は、 CVE-2022-21894 (昨年のBlackLotus 攻撃で悪用された別のセキュア ブートのバグ) に対してリリースされたパッチをバイパスするために使用されました。

「マイクロソフトは、BlackLotus ブートキットが CVE-2022-21894 を悪用するために使用するセキュア ブート バイパスの脆弱性に対処するために、CVE-2023-24932 および関連する構成ガイダンスをリリースしています」と同社は述べています。

「この脆弱性により、攻撃者は、セキュア ブートが有効になっているときに、Unified Extensible Firmware Interface (UEFI) レベルで自己署名コードを実行できます。

「これは、主に持続性と防御回避メカニズムとして攻撃者によって使用されます。悪用の成功は、攻撃者が標的のデバイスに物理的なアクセス権またはローカル管理者権限を持っていることに依存しています。」

オンプレミス、仮想マシン、クラウドベースのデバイスなど、セキュア ブート保護が有効になっているすべての Windows システムがこの脆弱性の影響を受けます。

ただし、本日リリースされた CVE-2023-24932 セキュリティ パッチは、サポートされているバージョンの Windows 10、Windows 11、および Windows Server でのみ利用できます。

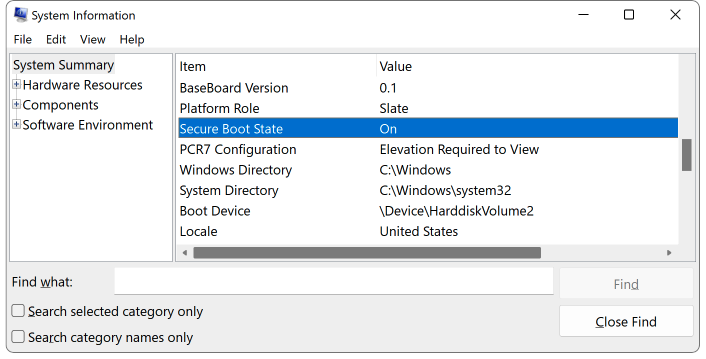

システムでセキュア ブート保護が有効になっているかどうかを確認するには、Windows コマンド プロンプトからmsinfo32コマンドを実行して、システム情報アプリを開きます。

[システムの概要] を選択した後、ウィンドウの左側に [Secure Boot State ON] メッセージが表示される場合、セキュア ブートはオンになっています。

CVE-2023-24932 を軽減するために必要な手動の手順

Redmond が本日リリースしたセキュリティ更新プログラムには Windows ブート マネージャーの修正が含まれていますが、既定では無効になっており、BlackLotus 攻撃で悪用された攻撃ベクトルを削除することはできません。

Windows デバイスを防御するには、「この更新を有効にする前に、ブータブル メディアを更新し、失効を適用する」ために、複数の手動手順を必要とする手順を実行する必要があります。

セキュア ブート CVE-2023-24932 バイパス バグの保護を手動で有効にするには、次の手順を正確な順序で実行する必要があります (そうしないと、システムが起動しなくなります)。

- 影響を受けるすべてのシステムに 2023 年 5 月 9 日の更新プログラムをインストールします。

- 2023 年 5 月 9 日以降にリリースされた Windows 更新プログラムでブータブル メディアを更新します。独自のメディアを作成しない場合は、更新された公式メディアを Microsoft またはデバイス メーカー (OEM) から入手する必要があります。

- CVE-2023-24932 の脆弱性から保護するために失効を適用します。

Microsoft はまた、CVE-2023-24932 保護を有効にすることによる顧客への影響を軽減するために、このセキュリティ上の欠陥に対処する保護を実施するための段階的なアプローチを取っています。

ロールアウト タイムラインには、 次の 3 つのフェーズがあります。

- 2023 年 5 月 9 日: CVE-2023-24932 の最初の修正プログラムがリリースされました。このリリースでは、この修正には、2023 年 5 月 9 日の Windows セキュリティ更新プログラムと、保護を完全に実装するための追加のお客様のアクションが必要です。

- 2023 年 7 月 11 日: 2 番目のリリースでは、保護の展開を簡素化するための追加の更新オプションが提供されます。

- 2024 年第 1 四半期: この最終リリースでは、デフォルトで CVE-2023-24932 の修正が有効になり、すべての Windows デバイスでブートマネージャーの取り消しが強制されます。

Microsoft はまた、CVE-2023-24932 緩和策が完全に展開されると、変更を元に戻す方法はないと顧客に警告しました。

「デバイスでこの問題の軽減策が有効になると、つまり失効が適用されると、そのデバイスでセキュア ブートを使用し続けても元に戻すことはできません」と Microsoft は述べています。

「すでに適用されている場合、ディスクを再フォーマットしても失効は削除されません。」

Comments