HTML スマグリングは、正当な HTML5 と JavaScript の機能を活用した回避性の高いマルウェア配信手法であり、バンキング マルウェア、リモート アクセス トロイの木馬 (RAT)、および標的型攻撃に関連するその他のペイロードを展開する電子メール キャンペーンでますます使用されています。特に、この手法は、5 月に脅威アクター NOBELIUM によるスピア フィッシング キャンペーンで確認されました。最近では、この手法がバンキング型トロイの木馬 Mekotio、AsyncRAT/NJRAT、および Trickbot を配信することも確認されています。これらのマルウェアは、攻撃者が影響を受けるデバイスを制御し、ランサムウェア ペイロードやその他の脅威を配信するために利用します。

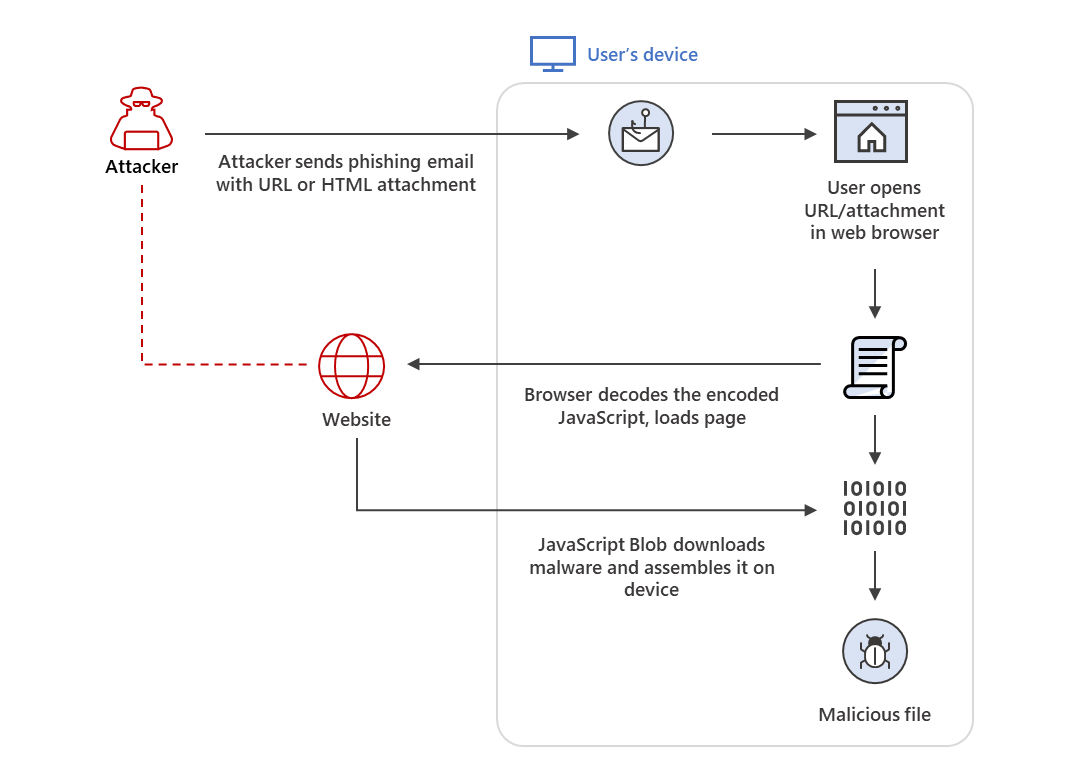

名前が示すように、HTML スマグリングは、攻撃者が特別に細工された HTML 添付ファイルまたは Web ページ内でエンコードされた悪意のあるスクリプトを「密輸」できるようにします。ターゲット ユーザーが Web ブラウザーで HTML を開くと、ブラウザーは悪意のあるスクリプトをデコードし、ホスト デバイスでペイロードを組み立てます。したがって、攻撃者は、悪意のある実行可能ファイルがネットワークを直接通過するのではなく、ファイアウォールの内側でローカルにマルウェアを作成します。

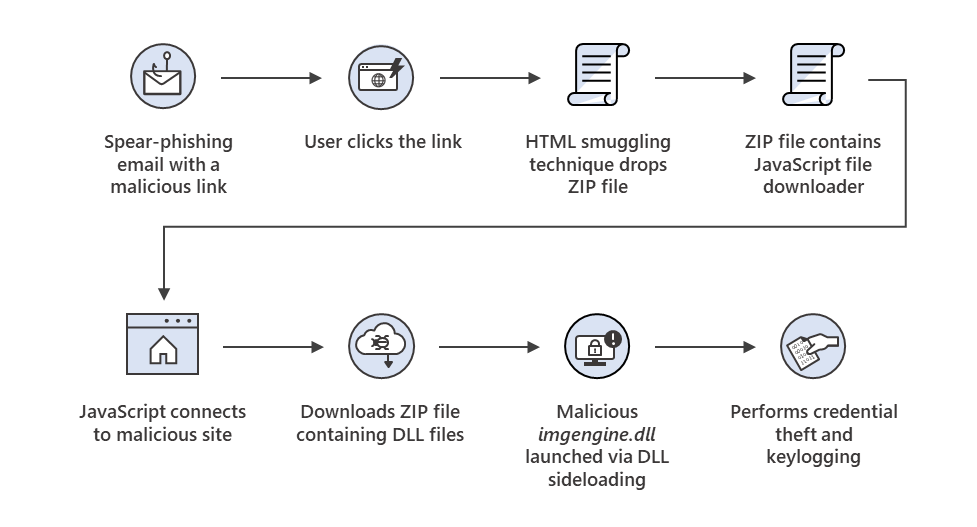

図 1. HTML スマグリングの概要

多くの場合、疑わしい添付ファイル (EXE、ZIP、DOCX など) や署名やパターンに基づくトラフィックのみをチェックする Web プロキシや電子メール ゲートウェイなどの標準的な境界セキュリティ制御をバイパスできるため、この手法は非常に回避的です。悪意のあるファイルは、ブラウザーを介して HTML ファイルがエンドポイントに読み込まれた後にのみ作成されるため、一部の保護ソリューションでは、最初にしか見えないのは無害な HTML および JavaScript トラフィックであり、それらの真の目的をさらに隠すために難読化することもできます。

HTML スマグリング バンクを使用して、日常業務で HTML と JavaScript を正当に使用する脅威は、組織の従来の軽減手順に異議を唱えるだけでなく、隠蔽と関連性を維持しようとします。たとえば、JavaScript を無効にすると、JavaScript Blob を使用して作成された HTML 密輸を軽減できます。ただし、ビジネス関連の Web ページやその他の正当な Web ページを表示するために JavaScript が使用されています。さらに、難読化による HTML スマグリングを実装する方法は複数あり、JavaScript をコーディングする方法も多数あるため、この手法はコンテンツ インスペクションを非常に回避できます。したがって、組織は真の「多層防御」戦略と、電子メールの配信、ネットワーク アクティビティ、エンドポイントの動作、後続の攻撃者のアクティビティを検査する多層セキュリティ ソリューションを必要としています。

電子メール キャンペーンでの HTML スマグリングの使用の急増は、攻撃者が回避能力の高い技術を統合することで、攻撃の特定のコンポーネントを改良し続けていることを示すもう 1 つの例です。 Microsoft Defender for Office 365は、機械学習やサンドボックス化などの動的保護テクノロジを使用して、このような攻撃を最初から阻止し、HTML 密輸のリンクや添付ファイルを検出してブロックします。 Defender for Office 365 からの電子メールの脅威シグナルもMicrosoft 365 Defenderにフィードされます。これにより、各ドメイン (電子メールとデータ、エンドポイント、ID、クラウド アプリ) に高度な保護が提供され、これらのドメインからの脅威データが関連付けられて、回避的で高度な脅威が表面化されます。これにより、組織はエンド ツー エンドの攻撃チェーンに対する包括的かつ協調的な防御を実現できます。

このブログ エントリでは、HTML スマグリングがどのように機能するかを詳しく説明し、それを使用する脅威と標的型攻撃キャンペーンの最近の例を示し、緩和手順と保護ガイダンスを列挙します。

HTML スマグリングのしくみ

HTML スマグリングは、最新のすべてのブラウザーでサポートされている HTML5 と JavaScript の正当な機能を使用して、ファイアウォールの背後に悪意のあるファイルを生成します。具体的には、HTML スマグリングは、アンカー タグに HTML5 の「ダウンロード」属性を利用し、JavaScript Blob を作成して使用して、影響を受けるデバイスにダウンロードされたペイロードをまとめます。

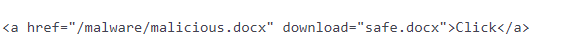

HTML5 では、ユーザーがリンクをクリックすると、「download」属性により、HTML ファイルが「href」タグで参照されているファイルを自動的にダウンロードします。たとえば、次のコードは、ブラウザーに「malicious.docx」をその場所からダウンロードし、「safe.docx」としてデバイスに保存するように指示します。

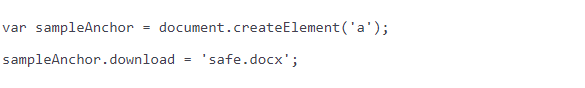

以下に示すように、アンカー タグとファイルの「ダウンロード」属性には、JavaScript コードでも同等のものがあります。

JavaScript Blob を使用すると、この手法の「密輸」の側面が増します。 JavaScript Blob はファイルのエンコードされたデータを格納し、URL を必要とする JavaScript API に渡されるときにデコードされます。これは、ユーザーが手動でクリックしてダウンロードする必要がある実際のファイルへのリンクを提供する代わりに、以下のような JavaScript コードを使用して、当該ファイルを自動的にダウンロードし、デバイス上でローカルに構築できることを意味します。

今日の攻撃では、HTML スマグリングが 2 つの方法で使用されています。HTML スマグリング ページへのリンクが電子メール メッセージに含まれているか、ページ自体が添付ファイルとして含まれています。次のセクションでは、これらの方法のいずれかを使用して最近確認された実際の脅威の例を示します。

HTML スマグリングを使用した脅威の実例

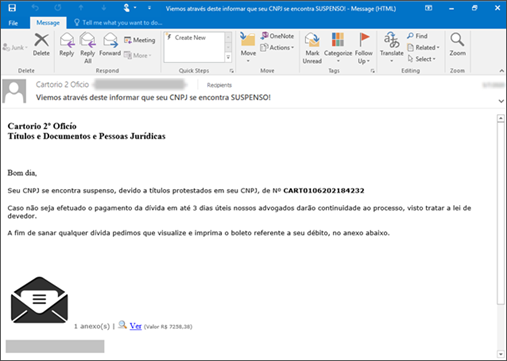

HTML スマグリングはバンキング マルウェア キャンペーンで使用されており、特に DEV-0238 (Mekotio としても知られる) および DEV-0253 (Ousaban としても知られる) に起因する攻撃は、ブラジル、メキシコ、スペイン、ペルー、およびポルトガルを標的としています。私たちが観察した Mekotio キャンペーンの 1 つで、攻撃者は下の画像に示すように、悪意のあるリンクを含む電子メールを送信しました。

図 2. Mekotio キャンペーンで使用された電子メールの例。リンクをクリックすると、HTML スマグリング手法が開始されます。

図 3. Mekotio キャンペーンで観察された脅威の動作

このキャンペーンでは、悪意のある Web サイト hxxp://poocardy[.]net/diretorio/ を使用して、HTML スマグリング手法を実装し、悪意のあるダウンローダー ファイルをドロップします。以下の画像は、ブラウザーでレンダリングされたときの HTML スマグリング ページを示しています。

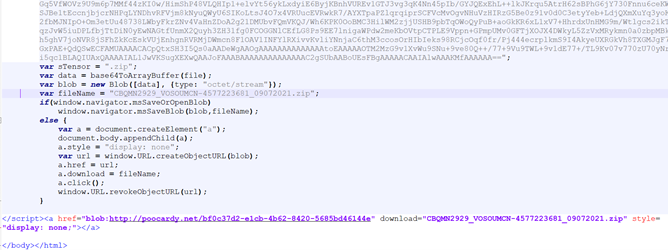

図 4. Mekotio キャンペーンの HTML スマグリング ページ。 「href」タグが octet/stream タイプの JavaScript Blob を参照して、悪意のある ZIP ファイルをダウンロードする方法に注意してください。

この攻撃の試みは、成功するためにソーシャル エンジニアリングとユーザー インタラクションに依存していることに注意してください。電子メールで送信されたハイパーリンクをユーザーがクリックすると、難読化された JavaScript ファイルが埋め込まれた ZIP ファイルが HTML ページにドロップされます。

図 5. 難読化された JavaScript ファイルを含む ZIP ファイル

ユーザーが ZIP ファイルを開いて JavaScript を実行すると、スクリプトは hxxps://malparque[.]org/rest/restfuch[.]png に接続し、PNG ファイルを装った別の ZIP ファイルをダウンロードします。この 2 番目の ZIP ファイルには、DAEMON Tools に関連する次のファイルが含まれています。

- sptdintf.dll – これは正当なファイルです。 DAEMON Tools、Alcohol 120% などのさまざまな仮想ディスク アプリケーションが、このダイナミック リンク ライブラリ (DLL) ファイルを使用します。

- imgengine.dll – これは難読化のために Themida-packed または VMProtected のいずれかである悪意のあるファイルです。ターゲットの地理位置情報にアクセスし、資格情報の盗難とキーロギングを試みます。

- 正規のファイル「Disc Soft Bus Service Pro」を改名したランダムな名前の実行ファイル。この正当なファイルは DAEMON Tools Pro の一部であり、両方の DLL をロードします。

最後に、ユーザーがプライマリ実行可能ファイル (名前が変更された正当なファイル) を実行すると、DLL サイドローディングを介して悪意のある DLL を起動してロードします。前述のように、この DLL ファイルは、2016 年の後半から中南米の産業を標的として Windows システムに展開されるバンキング型トロイの木馬のマルウェア ファミリである Mekotio に起因するとされています。

標的型攻撃における HTML スマグリング

バンキング マルウェア キャンペーンを超えて、さまざまなサイバー攻撃 (より巧妙な標的型攻撃を含む) は、武器庫に HTML スマグリングを組み込んでいます。このような採用は、戦術、技術、および手順 (TTP) がサイバー犯罪集団から悪意のある攻撃者に、またその逆にどのように浸透するかを示しています。また、そのような TTP が効果的であると見なされるとコモディティ化されるアンダーグラウンド エコノミーの現状を強化します。

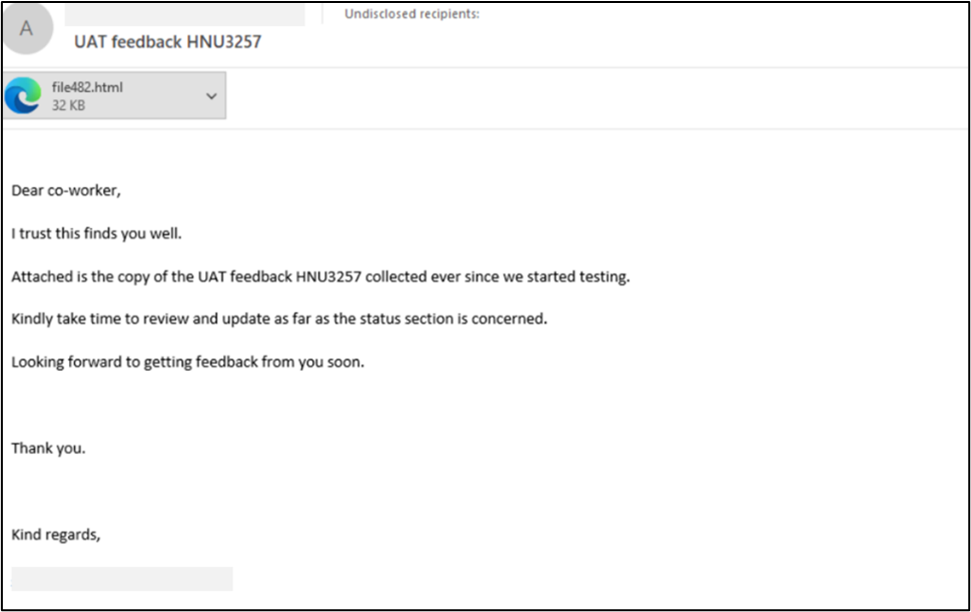

たとえば、5 月に Microsoft Threat Intelligence Center (MSTIC) は、NOBELIUM による新しい巧妙な電子メール攻撃の詳細な分析を公開しました。 MSTIC は、そのキャンペーンで使用されたスピア フィッシング メールには HTML ファイルの添付ファイルが含まれており、標的のユーザーがこの添付ファイルを開くと、HTML スマグリングを使用してデバイスにメインのペイロードをダウンロードしていることに注目しました。

それ以来、他の悪意のあるアクターが NOBELIUM に続いて、独自のキャンペーンにこの手法を採用したようです。 7 月から 8 月にかけて、オープンソース インテリジェンス (OSINT) コミュニティ シグナルは、 AsyncRAT/NJRATなどのリモート アクセス型トロイの木馬 (RAT) を配信するキャンペーンで、HTML 密輸の増加を示しました。

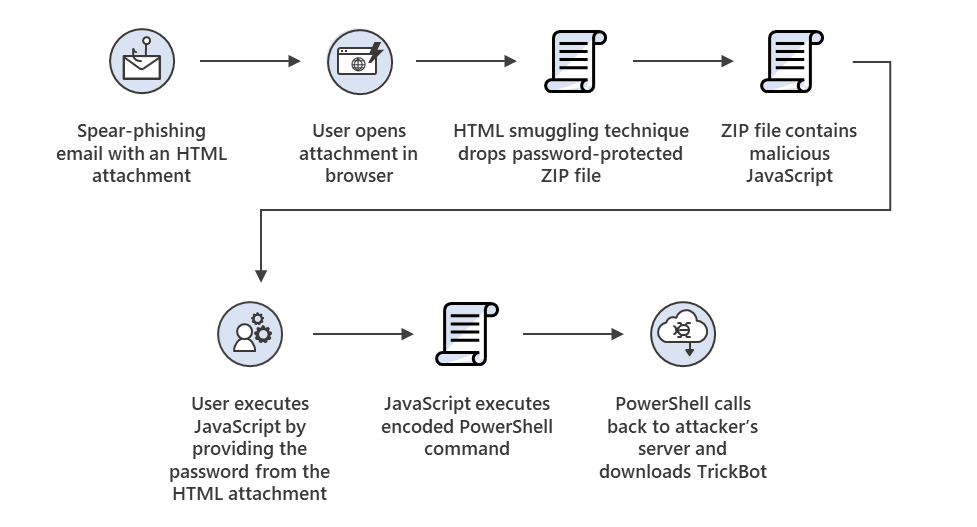

9 月には、HTML スマグリングを利用して Trickbot を配信する電子メール キャンペーンを確認しました。 Microsoft は、この Trickbot キャンペーンを、DEV-0193 として追跡している金銭目的の新興サイバー犯罪グループによるものと考えています。

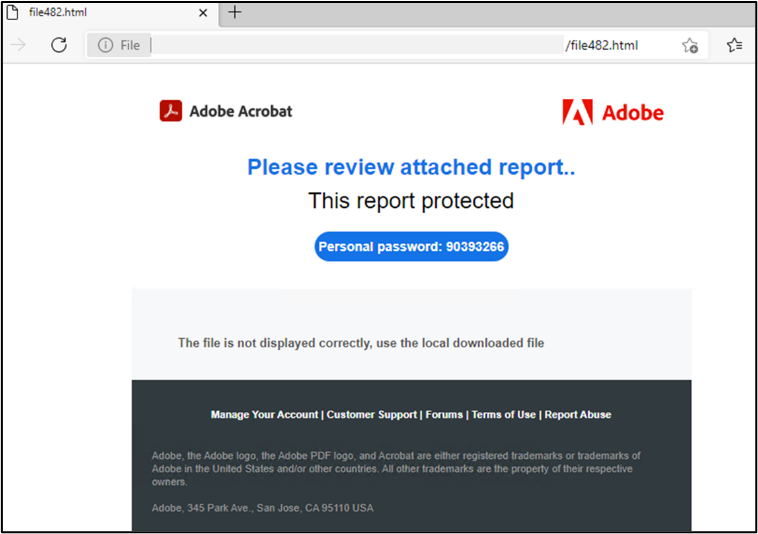

上記のキャンペーンでは、攻撃者は特別に細工された HTML ページを、ビジネス レポートを装った電子メール メッセージの添付ファイルとして送信します。

図 6. Trickbot スピア フィッシング キャンペーンに添付された HTML スマグリング ページ

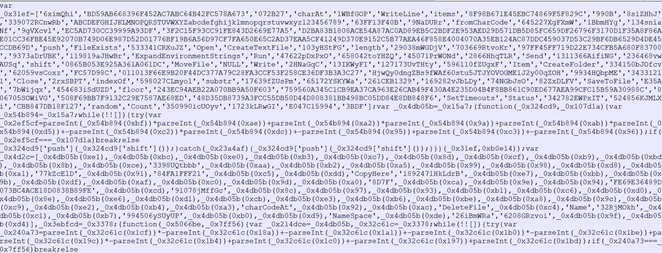

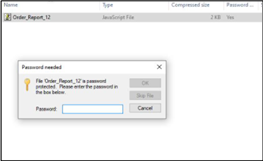

ターゲットの受信者が Web ブラウザーで HTML 添付ファイルを開くと、JavaScript ファイルが作成され、そのファイルがデバイスの既定のダウンロードフォルダーに保存されます。エンドポイント セキュリティ コントロールに対する追加の検出回避手法として、作成された JavaScript ファイルはパスワードで保護されます。したがって、ユーザーは、元の HTML 添付ファイルを開くために、そこに示されているパスワードを入力する必要があります。

図 7. HTML 添付ファイルは、パスワードで保護されたダウンローダー JavaScript をブラウザーで構築します

ユーザーが JavaScript を実行すると、Base64 でエンコードされた PowerShell コマンドが開始され、攻撃者のサーバーにコールバックして Trickbot をダウンロードします。

図 8. Trickbot スピア フィッシング キャンペーンにおける HTML スマグリング攻撃チェーン

私たちの調査によると、DEV-0193 は主に医療および教育業界の組織を標的にしており、悪名高い Ryuk ランサムウェアの背後にいる組織など、ランサムウェア オペレーターと密接に連携しています。組織を侵害した後、このグループは基本的なピボット ポイントとして機能し、後続のランサムウェア攻撃を可能にします。また、これらのオペレーターに不正アクセスを販売することもよくあります。したがって、このグループが環境を侵害すると、ランサムウェア攻撃が続く可能性が高くなります。

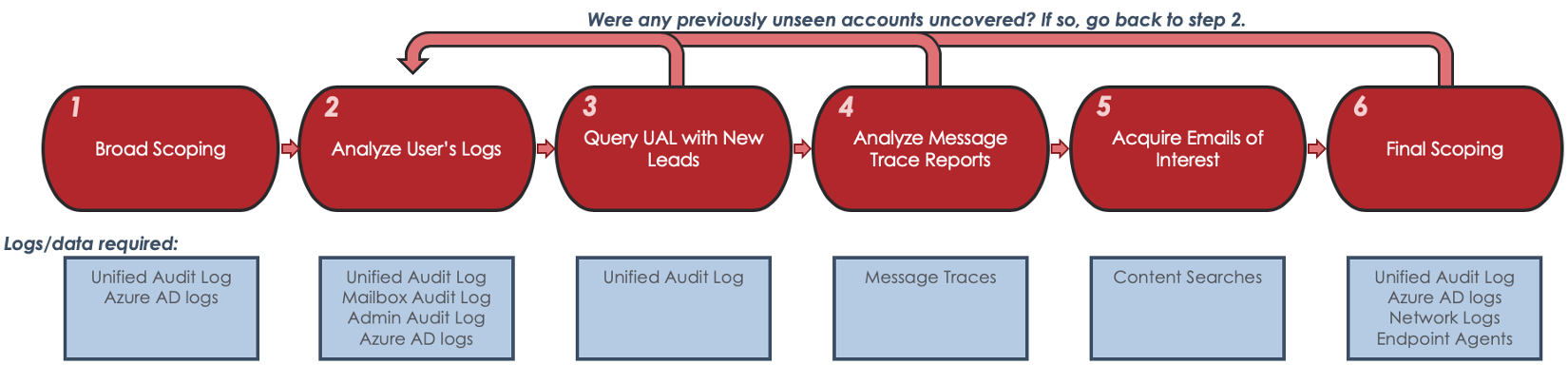

HTML スマグリングを利用した幅広い脅威に対する防御

HTML スマグリングは、従来のセキュリティ ソリューションに課題をもたらします。このステルス技術を効果的に防御するには、真の多層防御が必要です。攻撃チェーンの早い段階、つまり電子メール ゲートウェイと Web フィルタリング レベルで攻撃を阻止することは常に良いことです。脅威が境界セキュリティの隙間をすり抜けてホスト マシンに配信された場合、エンドポイント保護制御によって実行を防止できるはずです。

Microsoft 365 Defenderは、機械学習ベースの保護を含む複数層の動的保護テクノロジを使用して、さまざまなレベルで HTML スマグリングを使用するマルウェアの脅威やその他の攻撃から防御します。電子メール、エンドポイント、ID、およびクラウド アプリからの脅威データを関連付けて、詳細で調整された脅威防御を提供します。これらはすべて、脅威の状況を継続的に監視して新しい攻撃者のツールや手法を監視している脅威の専門家によって支えられています。

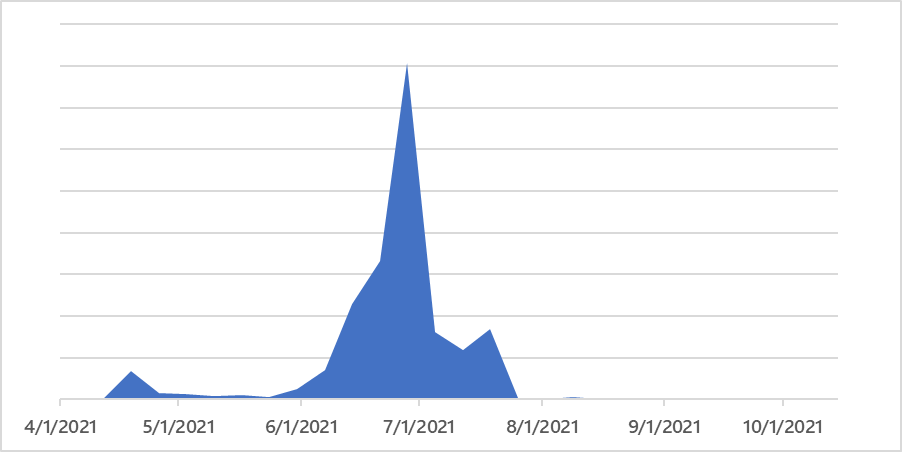

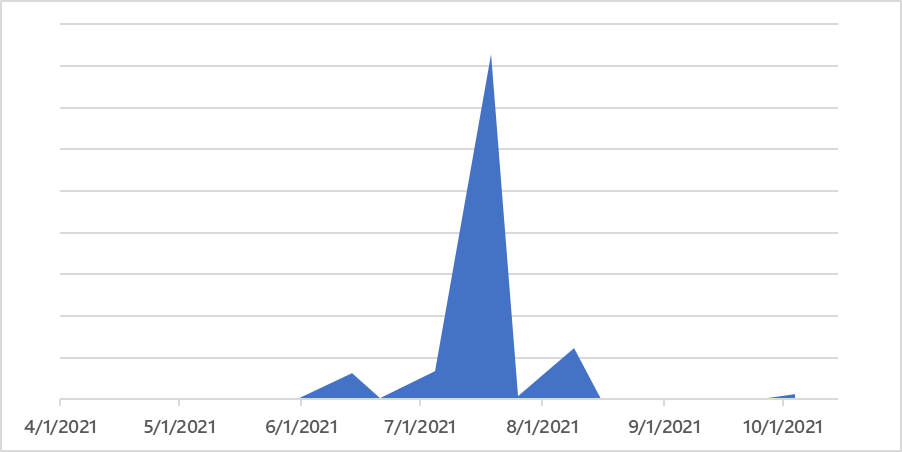

Microsoft Defender for Office 365は、電子メールの添付ファイルとリンクを検査して、HTML スマグリングの試みを検出して警告します。過去 6 か月間、Microsoft は何千もの HTML 密輸リンクと添付ファイルをブロックしました。以下のタイムライン グラフは、6 月と 7 月に HTML スマグリングの試みが急増したことを示しています。

図 9. 検出およびブロックされた HTML スマグリング リンク

図 10. HTML スマグリングの添付ファイルが検出され、ブロックされた

安全なリンクと安全な添付ファイルは、受信者に配信される前に、仮想環境を利用して電子メール メッセージ内のリンクと添付ファイルをチェックすることにより、HTML スマグリングやその他の電子メールの脅威に対するリアルタイムの保護を提供します。何千もの疑わしい行動属性が電子メールで検出および分析され、フィッシングの試みを判断します。たとえば、次のことを確認する行動ルールは、マルウェアを密輸する HTML 添付ファイルの検出に成功していることが証明されています。

- 添付の ZIP ファイルに JavaScript が含まれています

- 添付ファイルはパスワードで保護されています

- HTML ファイルに疑わしいスクリプト コードが含まれている

- HTML ファイルは Base64 コードをデコードするか、JavaScript を難読化します

自動化された脅威専門家による分析を通じて、既存のルールが変更され、新しいルールが毎日追加されます。

エンドポイントでは、 攻撃面削減ルールが HTML スマグリングに関連するアクティビティをブロックまたは監査します。次のルールが役立ちます。

- JavaScript または VBScript がダウンロードした実行可能コンテンツを起動するのをブロックする

- 難読化されている可能性のあるスクリプトの実行をブロックする

- 普及率、年齢、または信頼できるリストの基準を満たさない限り、実行可能ファイルの実行をブロックします

エンドポイント保護プラットフォーム (EPP) およびエンドポイントの検出と応答 (EDR)機能は、悪意のあるファイル、悪意のある動作、およびその他の関連イベントを実行前後に検出します。一方、 高度なハンティングでは、防御側がカスタム検出を作成して、関連する脅威をプロアクティブに検出できます。

防御側は、次の緩和策を適用して、HTML スマグリングを利用する脅威の影響を軽減することもできます。

- .jsおよび.jseファイルのファイルの関連付けを変更して、JavaScript コードが自動的に実行されないようにします。

- [User Configuration] > [Preferences] > [Control Panel Settings] > [Folder Options]の下にあるグループ ポリシー管理コンソールで、新しい[Open With]パラメータを作成します。

- .jseおよび.jsファイル拡張子のパラメーターを作成し、それらをnotepad.exeまたは別のテキスト エディターに関連付けます。

- Office 365 のメール フィルタリング設定をチェックして、なりすましメール、スパム、およびマルウェアを含むメールを確実にブロックします。 Microsoft Defender for Office 365を使用して、強化されたフィッシング保護と、新しい脅威とポリモーフィック バリアントに対するカバレッジを実現します。 Office 365 を構成して、クリック時にリンクを再チェックし、新たに取得した脅威インテリジェンスに対応して既に配信された悪意のあるメッセージを無効にします。

- 境界ファイアウォールとプロキシをチェックして、サーバーがインターネットに勝手に接続してファイルを参照またはダウンロードするのを制限します。このような制限は、マルウェアのダウンロードとコマンド アンド コントロール (C2) アクティビティを阻止するのに役立ちます。

- 悪意のある Web サイトを識別してブロックするMicrosoft Defender SmartScreenをサポートする Microsoft Edge およびその他の Web ブラウザーを使用するようユーザーに勧めます。 ネットワーク保護を有効にして、悪意のあるドメインと IP アドレスへの接続をブロックします。

- Microsoft Defender ウイルス対策で、 クラウドによる保護と自動サンプル送信を有効にします。これらの機能は、人工知能と機械学習を使用して、新しい未知の脅威を迅速に特定して阻止します。

- マルウェア感染の防止についてユーザーを教育します。ローカルまたはドメインの管理者権限を持つアカウントの使用を制限し、Microsoft Defender ファイアウォールを有効にして、マルウェアの感染と伝播を阻止します。

Microsoft 365 Defender を使用して、自動化されたクロスドメイン セキュリティによって攻撃を阻止する方法について説明します。

Microsoft 365 Defender 脅威インテリジェンス チーム

Comments