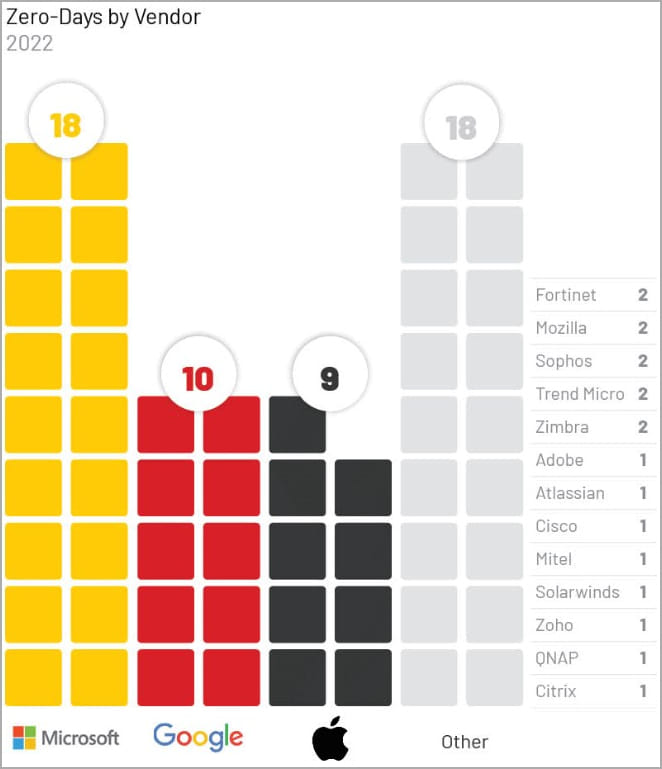

ハッカーは引き続き、悪意のあるキャンペーンでゼロデイ脆弱性を標的にしています。研究者は、2022 年に 55 のゼロデイ脆弱性が積極的に悪用されたと報告しており、そのほとんどは Microsoft、Google、および Apple 製品を標的としています。

これらの脆弱性のほとんど (55 件中 53 件) により、攻撃者は昇格された権限を取得したり、脆弱なデバイスでリモート コードを実行したりできました。

ゼロデイ脆弱性は、ソフトウェア製品のセキュリティ上の弱点であり、開発者がそれを知る前または修正プログラムをリリースする前に公開または悪用されます。

攻撃を追跡して阻止するための保護手段や特定の監視がないため、悪用は簡単でステルスであるため、ハッカーにとって非常に価値があると考えられています。

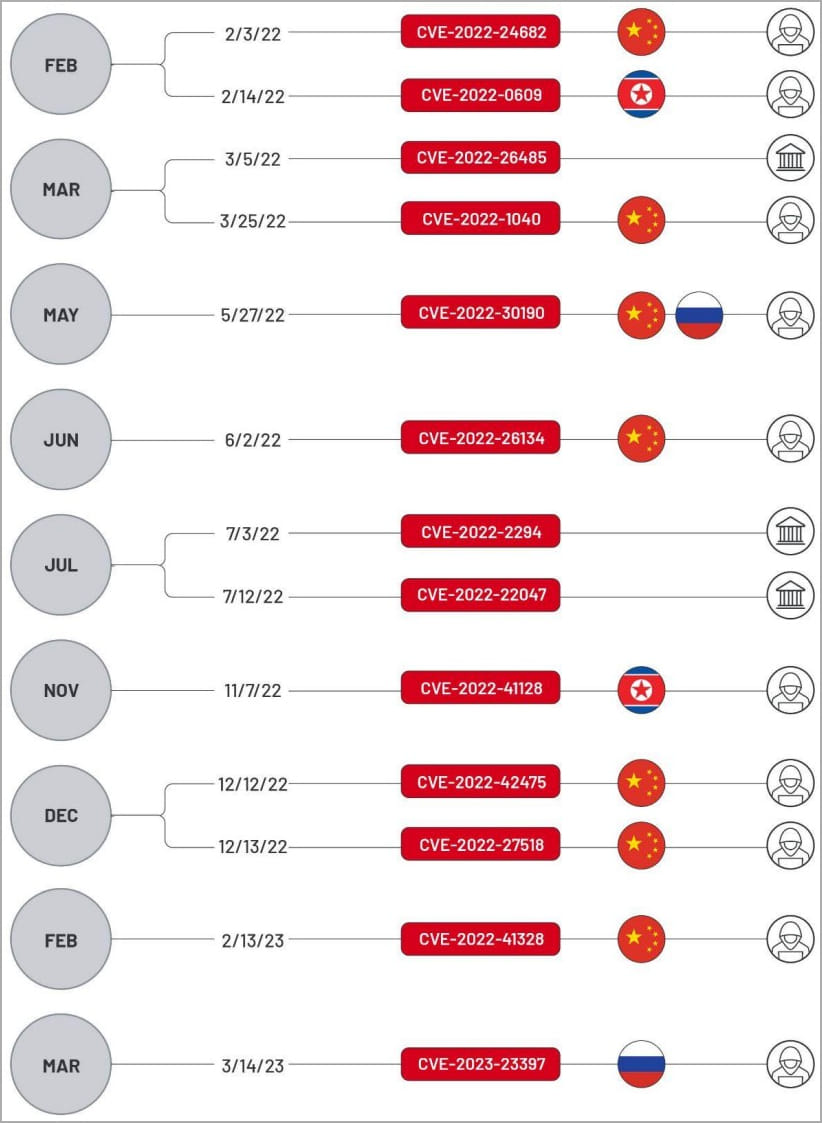

Mandiantによると、昨年のゼロデイ脆弱性のほとんどは、中国政府が支援する攻撃者と、最も懸念されるオペレーティング システム、Web ブラウザ、およびネットワーク管理製品によって悪用されました。

2021 年、攻撃者はさまざまな製品の80 のゼロデイ欠陥を悪用してセキュリティ侵害を実行したため、昨年はわずかな減少を示しています。それでも、積極的に悪用されたゼロデイ脆弱性の数に関しては、2022 年は他のすべての年を上回っています。

Mandiant は、2021 年はゼロデイ攻撃にとって特に例外的な年だったと述べており、このサイバーセキュリティ会社は 2023 年もこの傾向が続くと予想しています。

ただし、クラウド サービスへの継続的な移行により、クラウド ベンダーがセキュリティ レポートで異なるアプローチに従っているため、開示されるゼロデイ欠陥の数が減少する可能性があります。

2022 年のゼロデイ ランドスケープ

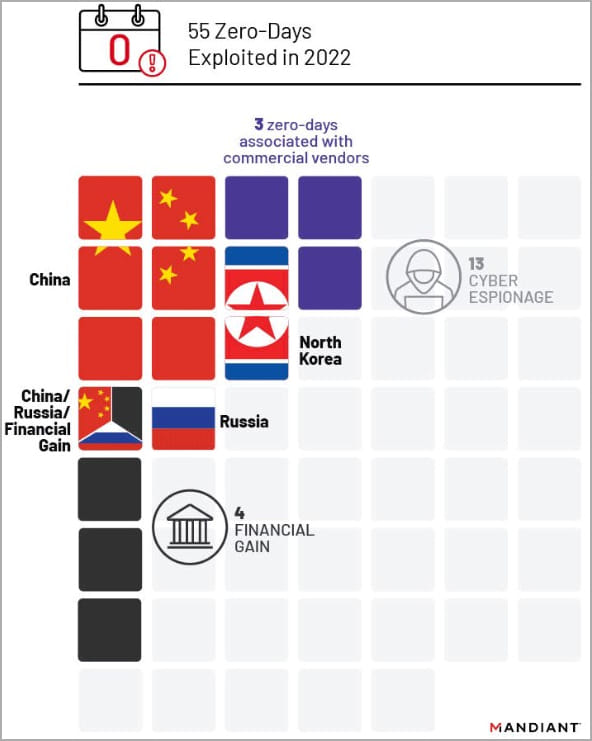

2022 年に悪用された 55 のゼロデイ脆弱性のうち、13 はサイバースパイグループによって悪用され、中国のサイバースパイは 7 を利用しました。

ロシアの脅威アクターは 2 つの欠陥を悪用し、1 つは重複し、北朝鮮は別の 2 つを悪用しましたが、Mandiant は 3 つのケースでスパイ攻撃の発信元を特定できませんでした。

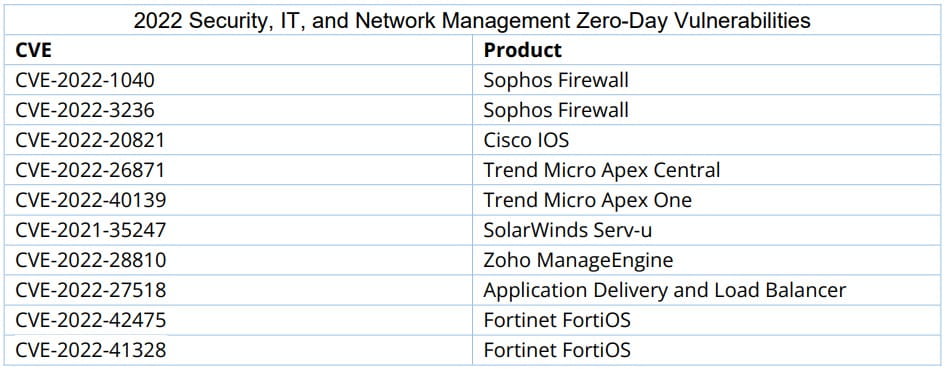

サイバースパイグループは、「エッジ インフラストラクチャ」製品をターゲットにすることを好んでいます。これらの製品には通常、検出ソリューションがなく、警報を発する可能性が低いからです。

また、それらの悪用は被害者との対話を必要とせず、侵害されたネットワーク内での横方向の移動を容易にすることができます.

昨年、金銭目的の攻撃者が 4 件のゼロデイ脆弱性を悪用したと考えられており、うち 3 件はランサムウェア攻撃者によるものでした。

Mandiant は、16 のゼロデイ脆弱性を悪用する正確な動機を推測できなかったと述べています。

商用スパイウェアの問題を抑制しようとする西側諸国の政府の努力にもかかわらず、Mandiant は 2022 年も引き続き問題であり、準合法的なマルウェア ベンダーによって少なくとも 3 つのゼロデイが発見されたと報告しています。

標的となった製品については、2022 年に Windows が 15 件のゼロデイ脆弱性の影響を受け、Chrome が 2 番目に活発に悪用された 9 件の脆弱性、3 番目に iOS が 5 件のゼロデイ脆弱性、4 番目に macOS が 4 件のゼロデイ脆弱性による影響を受けました。

対象となる脆弱性に対するパッチが存在しないため、ゼロデイ攻撃からシステムを保護することは困難な場合があります。ただし、組織はそのような攻撃の影響を軽減するための対策を講じることができます。

- 必要な場合を除き、内部デバイスをインターネットに公開しないでください。公開する場合は、IP アドレスに基づく許可リストを実装してください。

- サーバーをインターネットに公開するのではなく、プライベート トンネルまたは VPN を使用してサーバーにアクセスします。

- 最小権限の原則を適用して、ユーザー アクセス権を必要最小限に制限します。

- 侵害が発生した場合に攻撃の拡散を制限するために、ネットワーク セグメンテーションを実装します。

- ネットワーク監視、ファイアウォール、電子メールおよび Web フィルタリング製品、およびエンドポイント セキュリティ ツールを使用します。

また、管理者はベンダーからの製品発表またはセキュリティ速報を購読して、リリースされた新しい更新を常に把握することをお勧めします。

Comments