ウクライナのコンピューター緊急対応チーム (CERT-UA) は、同国の重要なネットワークに対する潜在的なキューバ ランサムウェア攻撃について警告を発しました。

10 月 21 日以降、CERT-UA は、受信者に埋め込まれたリンクをクリックするよう促す、ウクライナ国軍参謀総長のプレス サービスになりすましたフィッシング メールの新たな波を観測しました。

.png)

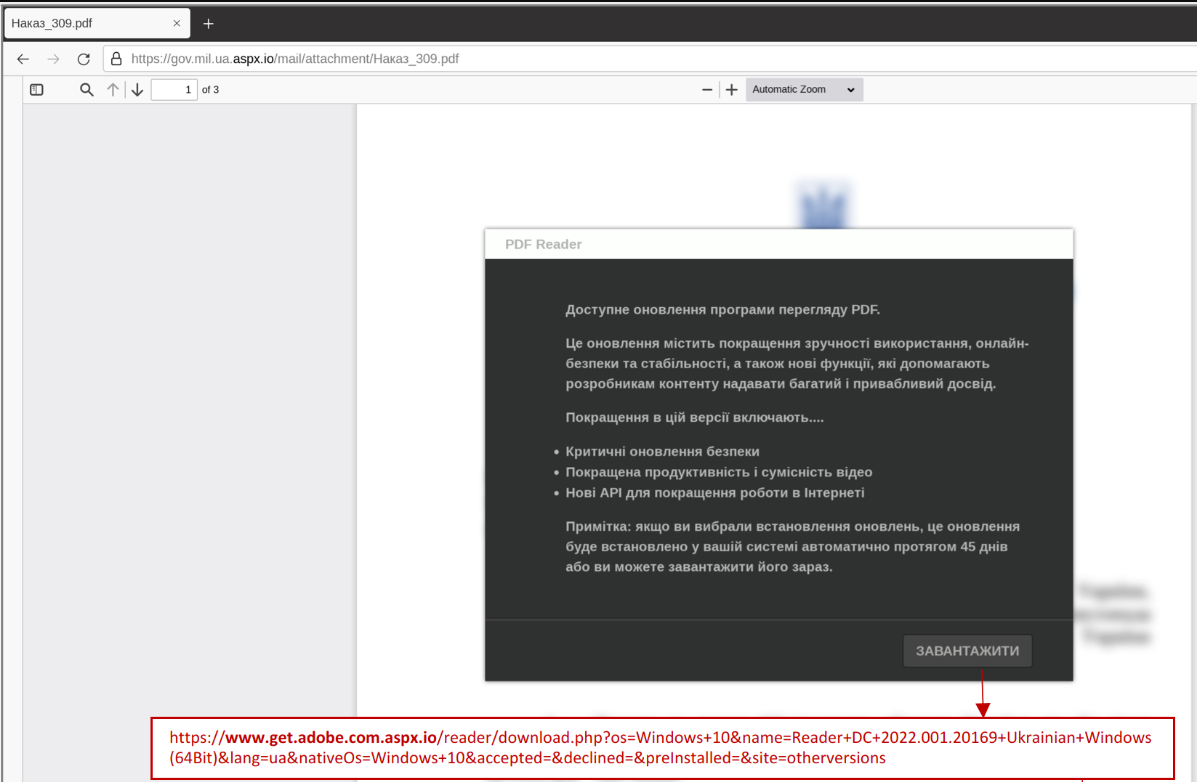

このリンクにより、受信者は「Наказ_309.pdf」という名前のドキュメントをダウンロードすると思われるサードパーティの Web ページに移動しますが、訪問者が最初に PDF リーダー ソフトウェアを更新する必要があることを示す偽の警告が表示されます。

Web サイトは、訪問者に「ダウンロード」ボタンをクリックするように促します。これにより、Acrobat Reader インストーラーに似た実行可能ファイル (「AcroRdrDCx642200120169_uk_UA.exe」) がダウンロードされます。

ただし、このファイルを実行すると、「ROMCOM RAT」として知られる Cuba Ransomware の特徴的なマルウェアである「rmtpak.dll」DLL ファイルがインストールされ、実行されます。

ROMCOM は、 2022 年 8 月に Palo Alto Networks の研究者によって最初に発見され、新しいマルウェアを使用するキューバ ランサムウェア アフィリエイトを「Tropical Scorpius」と名付けました。

このマルウェアにより、攻撃者はホスト上でファイル操作を実行したり、データを盗んだり、なりすましプロセスを生成したり、リバース シェルを開始したりできます。

「RomCom バックドアの使用、および関連ファイルのその他の機能を考慮すると、検出された活動を、Tropical Scorpius (Unit42) 別名 UNC2596 (Mandiant) の活動に関連付けることが可能であると考えています。キューバ ランサムウェアの配布」とCERT-UA の発表を締めくくります。

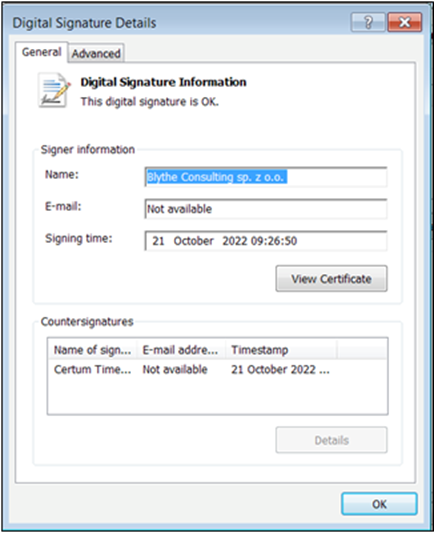

BlackBerryが昨日公開した別のレポートでは、ウクライナの軍事機関に対する ROMCOM の使用に関する追加の詳細が示され、攻撃で使用された悪意のある実行可能ファイルは有効なデジタル証明書で署名されていることが説明されています。

BlackBerry は、フィリピン、ブラジル、および米国にあるマルウェアの他の被害者も強調しています。

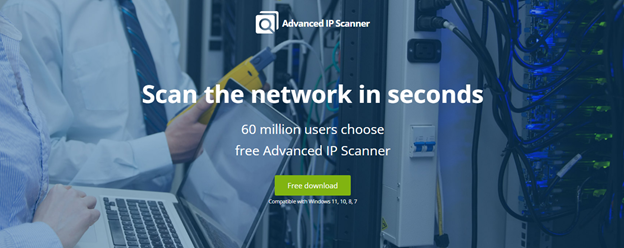

このような場合、攻撃者は別のペイロード ドロップ サイトを使用して、正当な「Advanced IP Scanner」サイトを偽装します。特に、BlackBerry のレポートでは、ROMCOM RAT が脅威アクターに関連付けられていませんでした。

2022 年 9 月、キューバ ランサムウェアがバルカン半島の小さな国モンテネグロを攻撃し、 10,000,000 ドルの身代金を要求したことが明らかになりました。

この事件は当初、地政学的な色合いを帯びていましたが、キューバ ランサムウェアは、ハクティビズムへの関心を表明したハッカーの 1 人ではなく、ロシアとウクライナの紛争に加担することもありませんでした。

Comments