ハッカーは、重要な WooCommerce Payments プラグインを広範囲にわたって悪用し、脆弱な WordPress インストールに対する管理者を含むすべてのユーザーの権限を取得しています。

WooCommerce Payments は、Web サイトが WooCommerce ストアでの支払いとしてクレジット カードやデビット カードを受け入れることができるようにする非常に人気のある WordPress プラグインです。 WordPressによると、このプラグインは 600,000 以上のアクティブなインストールで使用されています。

2023 年 3 月 23 日、 開発者は、CVE-2023-28121 として追跡された、評価 9.8 の重大な脆弱性を修正するバージョン 5.6.2 をリリースしました。この欠陥は WooCommerce Payment プラグインのバージョン 4.8.0 以降に影響し、バージョン 4.8.2、4.9.1、5.0.4、5.1.3、5.2.2、5.3.1、5.4.1、5.5.2 で修正されています。 、5.6.2以降。

この脆弱性により、リモート ユーザーが管理者になりすまして WordPress サイトを完全に制御できるため、 Automattic はプラグインを利用して WordPress インストールのセキュリティ修正を強制的にインストールしました。

当時、WooCommerce は、この脆弱性の積極的な悪用は知られていないと述べたが、研究者らは、このバグの重大な性質により、将来的に悪用が行われる可能性が高いと警告した。

欠陥が積極的に悪用される

今月、RCE Security の研究者はバグを分析し、CVE-2023-28121 脆弱性とその悪用方法に関する技術ブログをリリースしました。

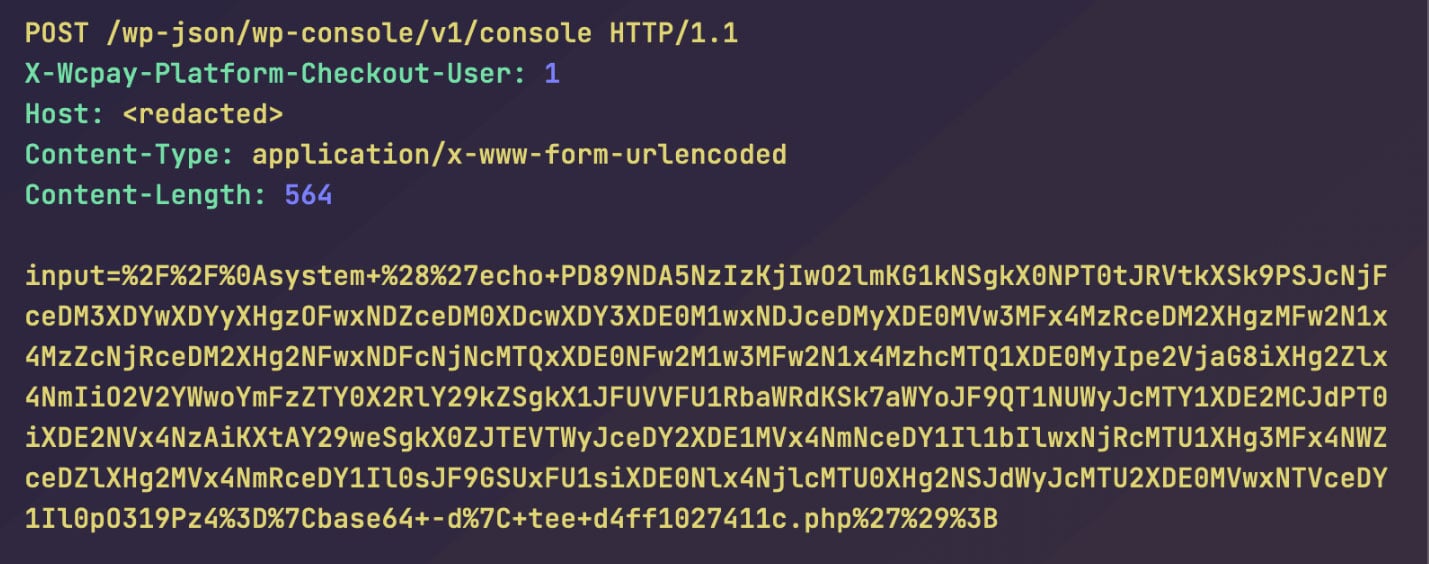

研究者らは、攻撃者は「 X-WCPAY-PLATFORM-CHECKOUT-USER 」リクエスト ヘッダーを追加し、なりすましたいアカウントのユーザー ID に設定するだけで済むと説明しています。

WooCommerce Payments がこのヘッダーを認識すると、リクエストは、ユーザーのすべての権限を含め、指定されたユーザー ID からのものであるかのように処理されます。

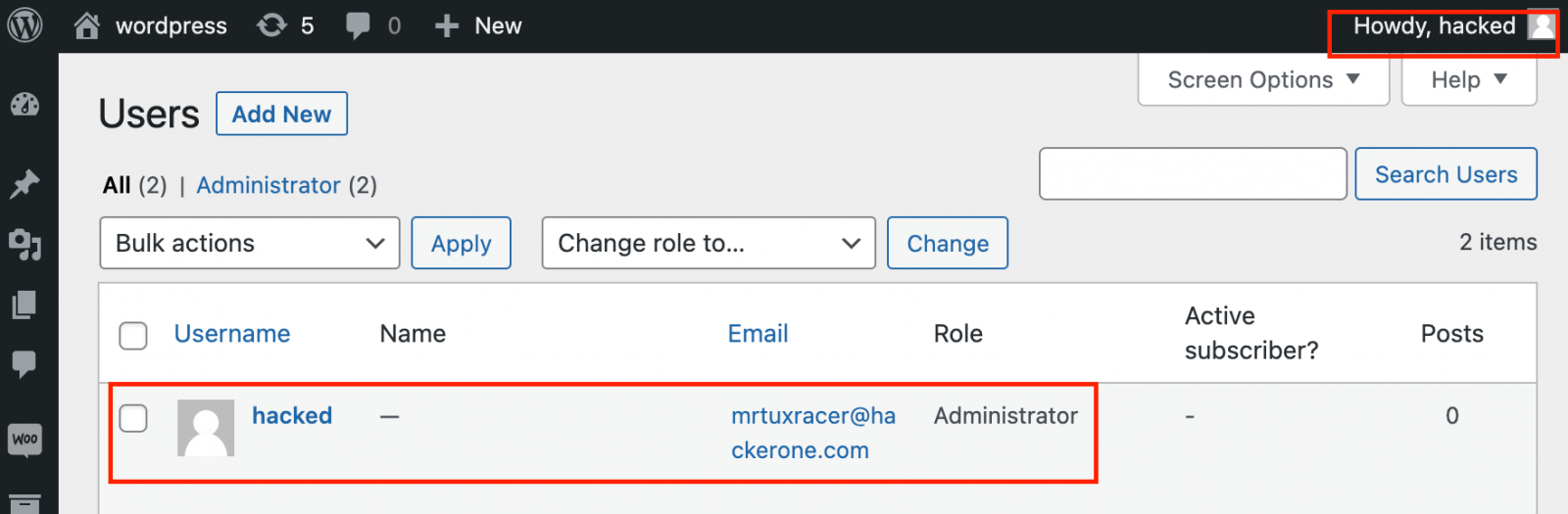

ブログ投稿の一環として、RCE Security は、この欠陥を利用して脆弱な WordPress サイトに新しい管理者ユーザーを作成し、攻撃者がサイトを簡単に完全に制御できるようにする概念実証エクスプロイトをリリースしました。

出典: RCEセキュリティ

本日、WordPress セキュリティ会社 Wordfence は、土曜日までに脅威アクターが 157,000 以上のサイトを標的とした大規模なキャンペーンでこの脆弱性を悪用していると警告しました。

「CVE-2023-28121 が割り当てられたこの脆弱性に対する大規模な攻撃は、2023 年 7 月 14 日木曜日に始まり、週末にかけて続き、2023 年 7 月 16 日土曜日には 157,000 サイトに対する 130 万回の攻撃に達しました」とWordfenceは説明しています。

Wordfence によると、攻撃者はこのエクスプロイトを利用して、 WP Console プラグインをインストールしたり、標的のデバイスに管理者アカウントを作成したりしているという。

WP Console がインストールされているシステムでは、脅威アクターはプラグインを使用して PHP コードを実行し、脆弱性が修正された後でもバックドアとして使用できるファイル アップローダーをサーバーにインストールしました。

出典: ワードフェンス

Wordfence は、他の攻撃者がこのエクスプロイトを使用してランダムなパスワードを持つ管理者アカウントを作成しているのを確認したと述べています。

脆弱な WordPress サイトをスキャンするために、攻撃者は「/wp-content/plugins/woocommerce-payments/readme.txt」ファイルへのアクセスを試み、ファイルが存在する場合はその欠陥を悪用します。

研究者らは、これらの攻撃の原因となった 7 つの IP アドレスを共有しており、IP アドレス 194.169.175.93 は 213,212 のサイトをスキャンしています。

7 月 12 日以降、同様のアクティビティがアクセス ログに記録されています。

CVE-2023-28121 が悪用されやすいため、WooCommerce Payment プラグインを利用しているすべてのサイトで、インストールが最新であることを確認することを強くお勧めします。

最近インストールを更新していない場合は、サイト管理者がサイトをスキャンして異常な PHP ファイルや不審な管理者アカウントがないか確認し、見つかった場合は削除することをお勧めします。

Comments