「Classiscam」というサービスとしての詐欺行為は、その範囲を世界中に拡大し、より多くのブランド、国、業界をターゲットにしており、以前よりも重大な経済的損害を引き起こしています。

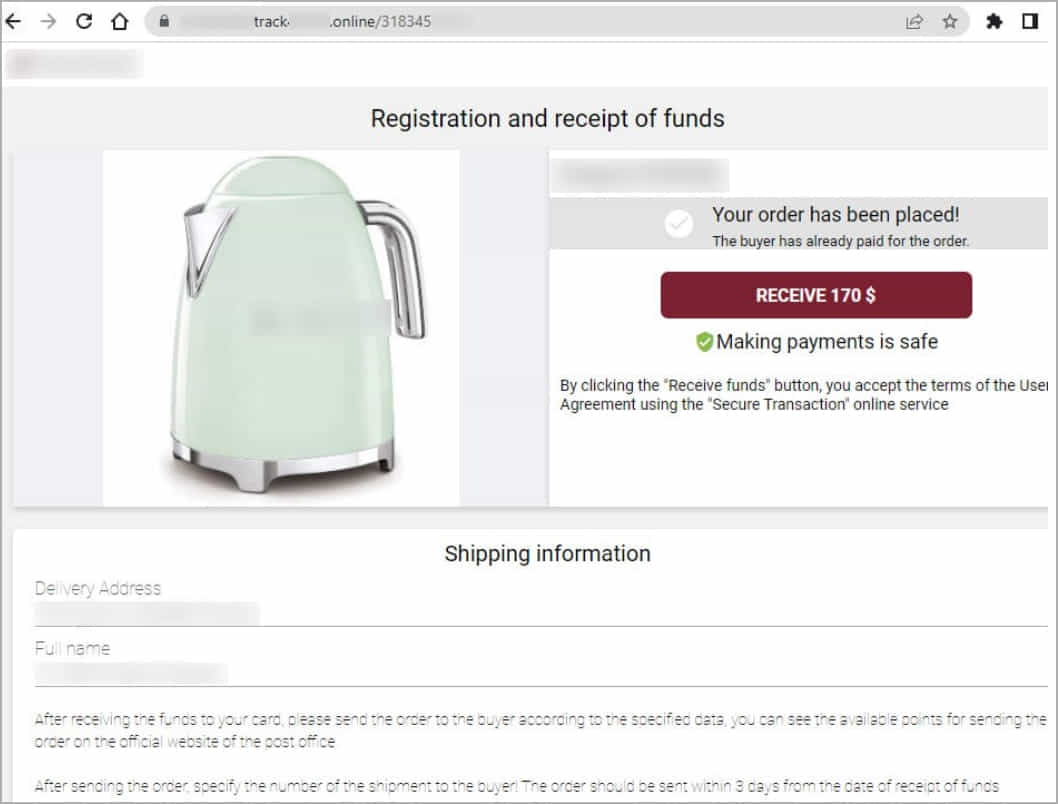

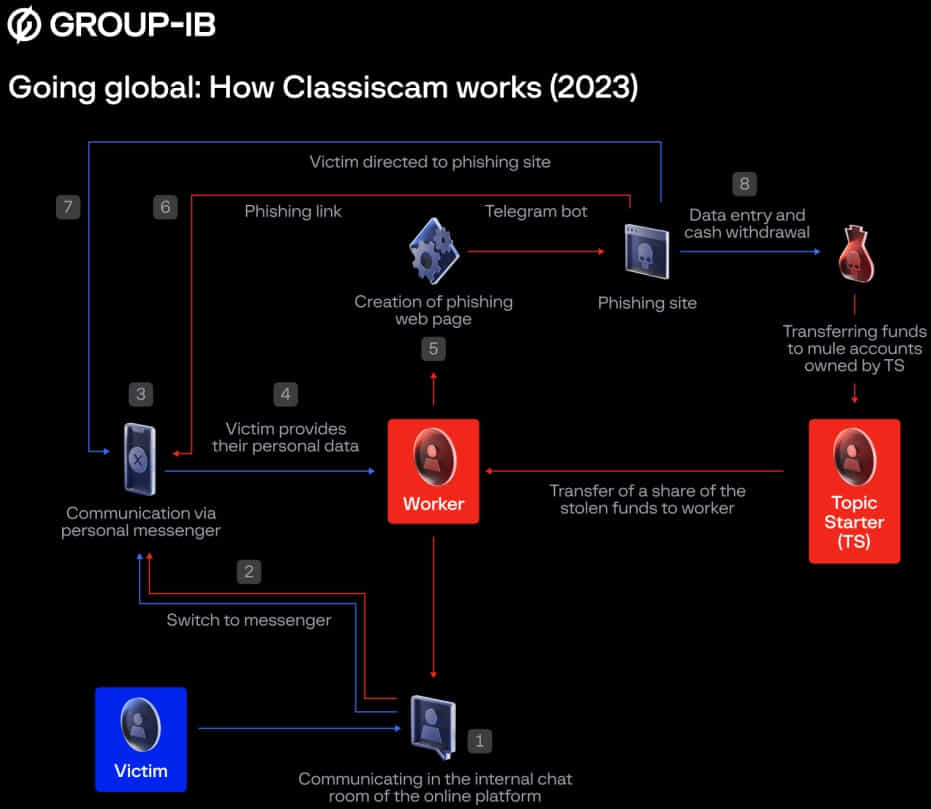

Ransomware-as-a-Service 作戦と同様に、この Telegram ベースの作戦では、サービスのフィッシング キットを使用して偽の広告やページを作成し、お金やクレジット カード情報、さらに最近では銀行の資格情報を盗むアフィリエイトを募集します。

その後、開発者は収益をアフィリエイトと分割し、開発者が収益の 20 ~ 30% を受け取り、アフィリエイトが残りを受け取ります。

この犯罪プラットフォームは 2019 年に Group-IB によって初めて発見され、 研究者らは急速に成長し、2020 年を通じて 650 万ドルを稼いだ 40 のサイバー犯罪組織によって使用されたと報告しています。

2021 年、Classiscam の活動規模はさらに拡大し、詐欺キットを販売する 90 の Telegram チャネル、38,000 人の登録メンバー、推定被害総額 2,900 万ドルが含まれました。

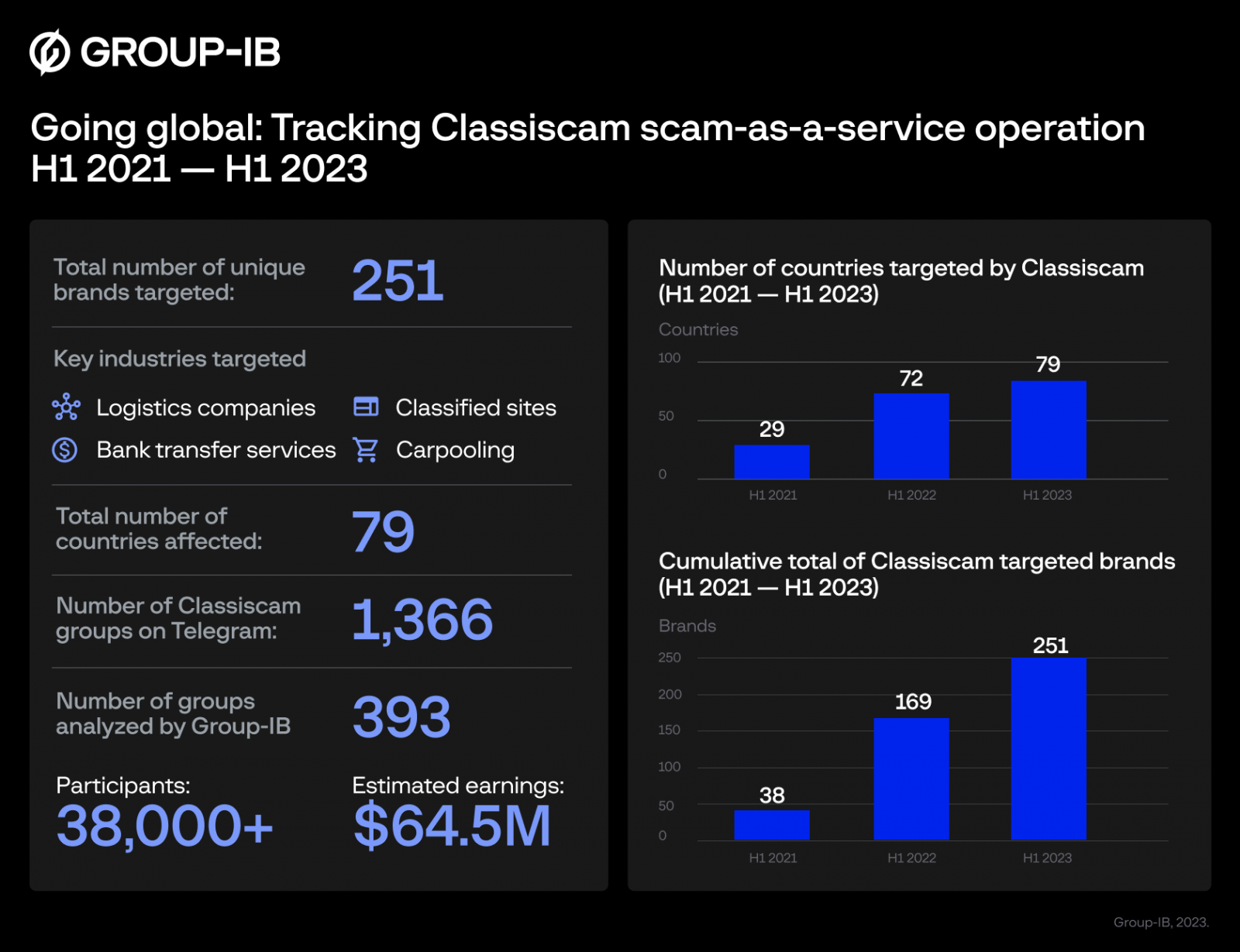

Group-IBは本日、この作戦に関する新たな情報を発表し、Classiscamが広告サイトのユーザーを詐欺し、お金と支払いカードの詳細を盗んだことにより合計6,450万ドルの収益を得ていたと報告した。

標的となったブランドの数も、昨年の169ブランドから今年は251ブランドに増加し、現在では79か国のユーザーを標的とする393の犯罪組織が存在し、1,366のテレグラムチャンネルの1つで連携している。

標的が最も集中しているのはヨーロッパで、最も多くの犠牲者を出したリストのトップはドイツで、次いでポーランド、スペイン、イタリア、ルーマニアとなっている。

Classiscam 取引あたりの平均損失額が最も高かったのは英国のインターネット ユーザーで、865 ドルでした。一方、世界平均は 353 ドルでした。

Group-IB の報告によると、Classiscam はさらに自動化され、Telegram ボットを使用してフィッシングや詐欺の広告ページをわずか数秒で作成できるようになりました。

また、作戦に参加する暴力団の階層も複雑化し、フィッシングサイトも大幅に強化されている。

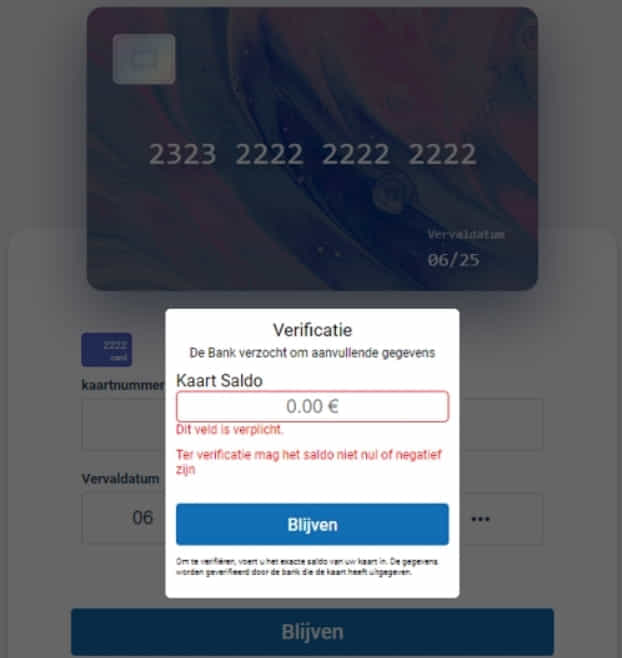

現在、Classiscam フィッシング サイトは、被害者に課せられる最大料金を評価するために残高チェックも実行し、人々の電子バンキング アカウントの資格情報を盗むために偽の銀行ログイン ページを備えています。

Group-IB のアナリストは、ベルギー、カナダ、チェコ共和国、フランス、ドイツ、ポーランド、シンガポール、スペインの金融機関を含む、14 か国の 63 銀行のログイン ページを模倣したフィッシング サイトを使用する 35 の詐欺グループを確認しました。

残念なことに、Classiscam の活動は成長を続けており、人々のお金を盗む効果がさらに高まっており、より多くのサイバー犯罪者がその仲間に加わることを奨励するだけです。

機密サイトのユーザーは、サイトのメッセージング システム外での通信を決して受け入れないこと、販売者への電信送金を避けること、極端な低価格を危険信号として扱うこと、詐欺から保護される安全な支払い方法のみを使用することによって、これらの詐欺から身を守ることができます。

Comments