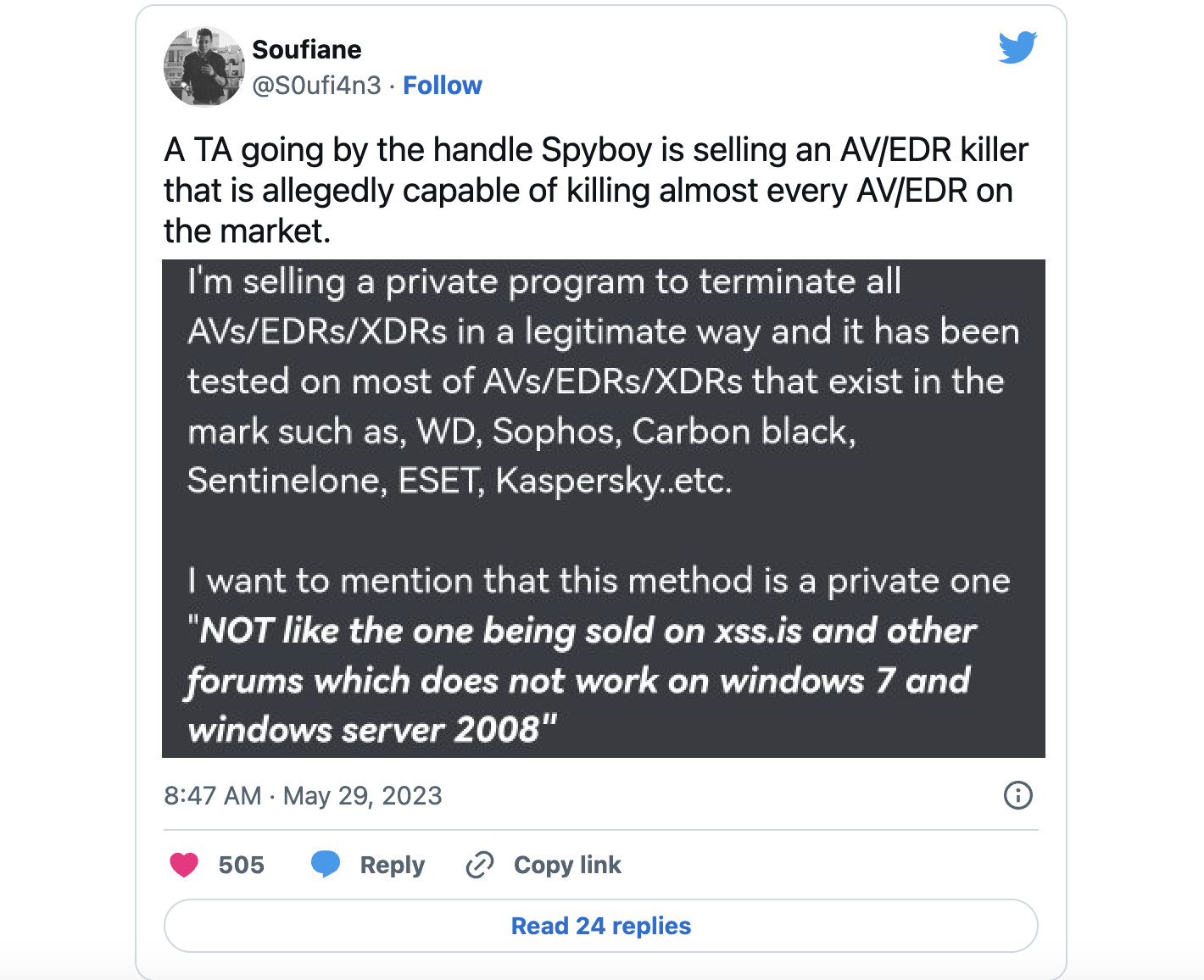

Spyboy として知られる攻撃者は、ロシア語圏のハッキング フォーラムで、ウイルス対策、XDR、EDR プラットフォームを終了できる「Terminator」と呼ばれるツールを宣伝しています。しかし、CrowdStrikeは、これは単なる派手なBring Your Own Vulnerable Driver (BYOVD)攻撃であると述べています。

Terminator は、Windows 7 以降を実行しているデバイス上で、Windows Defender を含む 24 種類のウイルス対策 (AV)、エンドポイント検出と応答 (EDR)、および拡張検出と応答 (XDR) セキュリティ ソリューションをバイパスできると言われています。

Spyboy は、単一バイパスの 300 ドルからオールインワン バイパスの 3,000 ドルまでの価格でソフトウェアを販売しています。

「次の EDR は単独で販売できません: SentinelOne、Sophos、CrowdStrike、Carbon Black、Cortex、Cylance」と脅威アクターは述べ、「ランサムウェアとロッカーは許可されておらず、そのような行為に対して私は責任を負いません」という免責事項を付け加えています。

Terminator を使用するには、「クライアント」は対象の Windows システムに対する管理者権限を必要とし、ツールの実行時に表示されるユーザー アカウント制御 (UAC) ポップアップを受け入れるようにユーザーをだます必要があります。

しかし、CrowdStrike のエンジニアが Reddit の投稿で明らかにしたように、ターミネーターは、zamguard64.sys または zam64.sys という名前の正規の署名済み Zemana マルウェア対策カーネル ドライバーを、4 から 4 までのランダムな名前で C:WindowsSystem32 フォルダーにドロップするだけです。 10文字。

悪意のあるドライバーがディスクに書き込まれると、ターミネーターはそのドライバーをロードし、カーネル レベルの権限を使用して、デバイス上で実行されている AV および EDR ソフトウェアのユーザー モード プロセスを強制終了します。

ターミネーター プログラムがドライバーとどのように連携しているかは明らかではありませんが、ドライバーの欠陥を悪用して Windows カーネル特権でコマンドを実行するPoC エクスプロイトが 2021 年にリリースされ、通常は保護されているセキュリティ ソフトウェア プロセスを終了するために使用される可能性があります。

VirusTotal スキャンによると、このドライバーは、現時点では単一のマルウェア対策スキャン エンジンによってのみ脆弱なドライバーとして検出されています。

幸いなことに、Nextron Systems の研究責任者 Florian Roth 氏と脅威研究者の Nasreddine Bencherchali 氏は、防御側が Terminator ツールで使用される脆弱なドライバーを検出するのに役立つYARAと Sigma ( ハッシュおよび名前による) ルールをすでに共有しています。

この手法は、侵害されたマシン上で実行されているセキュリティ ソフトウェアをバイパスし、悪意のあるコードを実行し、追加の悪意のあるペイロードを配信する権限を昇格させた後、脆弱な Windows ドライバーをインストールすることを好む攻撃者の間で蔓延しています。

知られているように、Bring Your Own Vulnerable Driver (BYOVD) 攻撃では、有効な証明書で署名され、カーネル権限で実行できる正規のドライバーが被害者のデバイスにドロップされ、セキュリティ ソリューションが無効になり、システムが乗っ取られます。

金銭目的のランサムウェア ギャングから国家支援のハッキング組織に至るまで、さまざまな脅威グループが長年にわたってこの技術を使用してきました。

最近では、Sophos X-Ops のセキュリティ研究者が、BYOVD 攻撃でランサムウェアを展開する前に、脆弱な Process Explorer ドライバを利用して EDR ソフトウェアを無効にするために実際に使用されているAuKill と呼ばれる新しいハッキング ツールを発見しました。

Comments