スポーツ賭博会社の DraftKings は本日、最大 300,000 ドルの損失につながる Credential Stuffing 攻撃によって顧客全体が影響を受けると発表しました。

この声明は、 DraftKingsがアカウントで問題が発生している顧客のレポート [ 1、2、3、4 ] を調査しているとの月曜日の早朝のツイートに続くものです。

ハイジャックされたすべてのアカウントの共通点は、攻撃者が最初に 5 ドルのデポジットをした後、攻撃者がパスワードを変更し、別の電話番号で 2 要素認証 (2FA) を有効にしてから、被害者のリンクされたアカウントから可能な限り引き出しているようです。銀行口座。

DraftKings の誰とも連絡が取れず、攻撃者が銀行口座から繰り返しお金を引き出すのを見なければならないため、一部の被害者はソーシャル メディアで不満を表明しています。

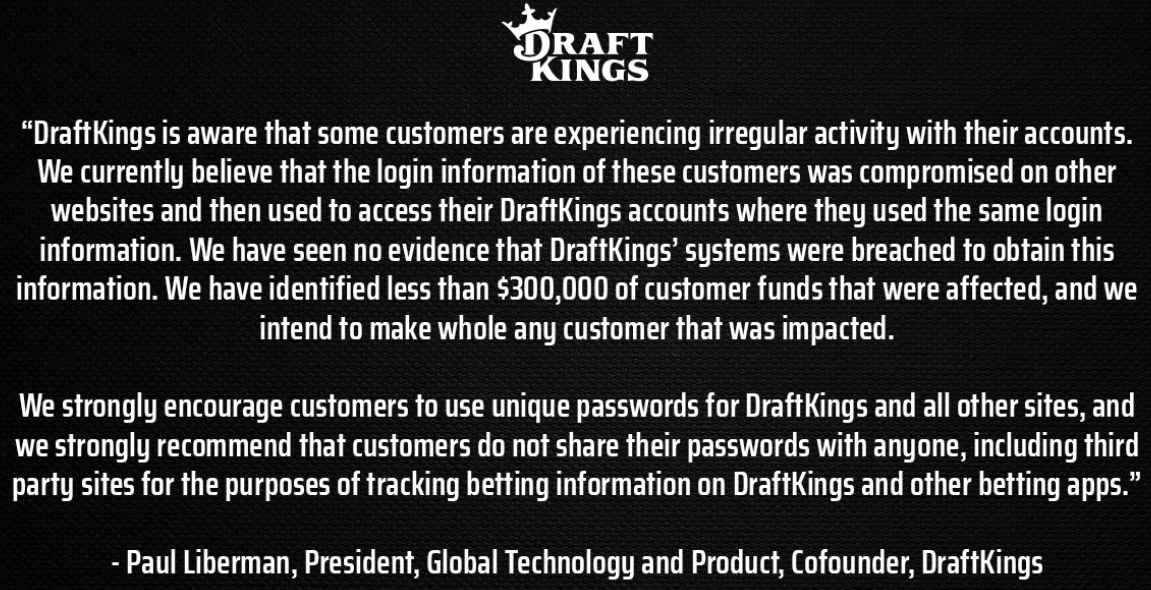

「現在、これらの顧客のログイン情報は他の Web サイトで侵害され、同じログイン情報を使用して DraftKings アカウントにアクセスするために使用されたと考えています」と、DraftKings の社長兼共同創設者である Paul Liberman は 12 時間以上後に明らかにしました。

「この情報を入手するために DraftKings のシステムが侵害されたという証拠は確認されていません。影響を受けた顧客の資金は 30 万ドル未満であることを確認しており、影響を受けたすべての顧客を完全にするつもりです。」

同社は顧客に対し、複数のオンライン サービスで同じパスワードを使用したり、DraftKings が提供するもの以外のベッティング トラッカーやベッティング アプリを含むサード パーティのプラットフォームと資格情報を共有したりしないようアドバイスしています。

このクレデンシャル スタッフィング キャンペーンの影響をまだ受けていない DraftKings の顧客は、すぐにアカウントで 2FA を有効にして、銀行の詳細をすべて削除するか、銀行口座のリンクを解除して、不正な引き出し要求をブロックすることをお勧めします。

Credential Stuffing では、攻撃者は自動化されたツールを使用して、他のオンライン サービスから盗んだ資格情報 (通常はユーザーとパスワードのペア) を使用してユーザー アカウントへのアクセスを繰り返し (一度に最大数百万回) 試みます。

これは、所有者が複数のプラットフォームで資格情報を再利用したアカウントに対して特に有効です。

目標は、できるだけ多くのアカウントを乗っ取り、関連する個人情報や財務情報を盗み、後でダーク Web やハッキング フォーラムで販売できるようにすることです。

攻撃者はまた、盗んだ情報を将来のなりすまし詐欺で使用して、不正な購入を行ったり、DraftKings のアカウントがハイジャックされた場合のように、リンクされた銀行口座から自分の管理下にあるアカウントに送金したりします。

FBI が最近警告したように、これらの攻撃は、漏えいした認証情報の集計リストと自動化されたツールが容易に入手できるおかげで、急速に増加しています。

Okta はまた、2022 年の最初の 3 か月間に同社のプラットフォームで 100 億件を超える資格情報スタッフィング イベントが記録されたため、今年は状況が大幅に悪化していると報告しています。

この数値は、Okta が追跡する認証トラフィック全体の約 34% に相当します。つまり、すべてのサインイン試行の 3 分の 1 が悪意のある詐欺によるものであることを意味します。

Comments