あるセキュリティ研究者は、Zeppelin ランサムウェアの暗号化メカニズムに脆弱性を発見し、それらを逆に利用して、2020 年以来使用されている機能する復号化プログラムを作成し、被害者が攻撃者に支払いをすることなくファイルを回復できるようにしました。

復号化ツールの開発者は、ニュージャージーに本拠を置くサイバーセキュリティ コンサルティング会社である Unit221b です。同社は 2020 年 2 月にテクニカル レポートを作成しましたが、ファイル暗号化マルウェアの脆弱性について攻撃者に知らせないようにするために公開を遅らせました。

Zeppelinの解読

Unit221b は、ランサムウェア オペレーターが慈善団体、非営利団体、さらにはホームレス シェルターを攻撃したことを知り、Zeppelin を解読する動機になりました。

サイバーセキュリティ コンサルティング会社は、2019 年 12 月に Blackberry Cylance からマルウェアの分析を読んだ後、Zeppelin に潜在的に悪用可能な脆弱性を発見しました。

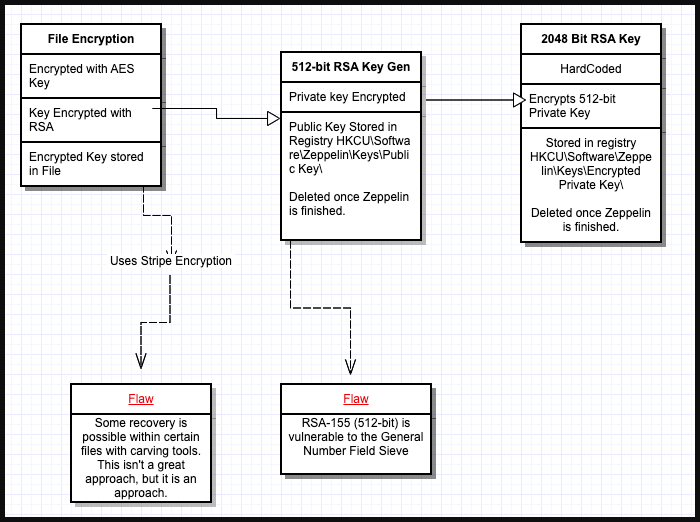

研究者は、Zeppelin が一時的な RSA-512 キーを使用して、暗号化されたデータへのアクセスをロックする AES キーを暗号化していたことに気付きました。

AES キーは暗号化された各ファイルのフッターに格納されていたため、RSA-512 キーが解読された場合、攻撃者に料金を支払うことなくファイルを復号化できました。

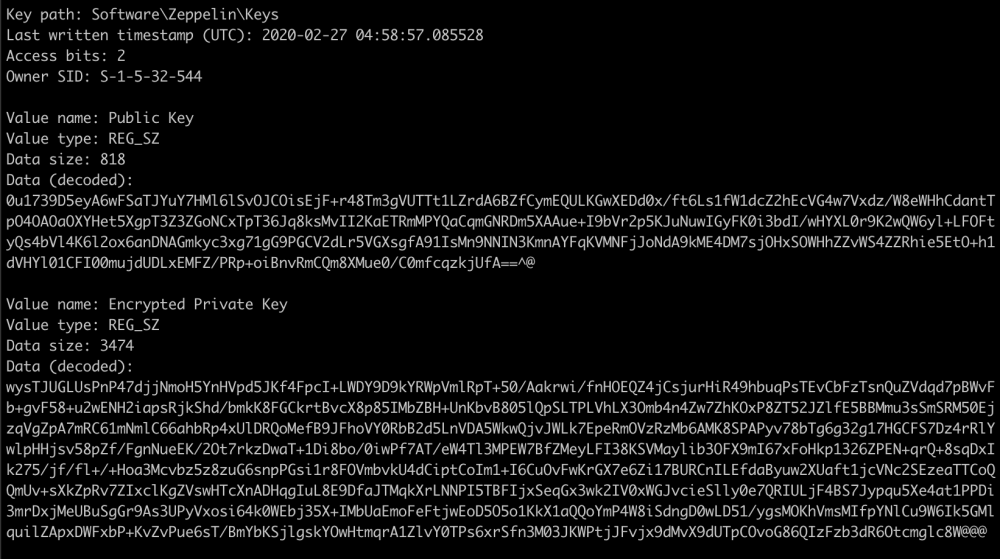

Unit221b は、この公開鍵が、データの暗号化が完了してから約 5 分間、感染したシステムのレジストリに残っていることを発見しました。

ロー ファイル システム、registry.exe メモリ ダンプ、および「/User/[user_account]/」ディレクトリの NTUSER.Dat でレジストリ カービングを行うことにより、キーを取得することができました。

結果のデータは RC4 で難読化され、そのレイヤーを解除した後、Unit221b には RSA-2048 暗号化の 1 つのレイヤーが残されました。

この最後の障害を克服するために、Unit221b は、それぞれ 40 個の CPU を備えた 20 台のサーバーで合計 800 個の中央処理装置 (CPU) を使用しました。キーの小さな部分を因数分解しました。

6 時間後、キーはクラックされ、アナリストはファイル フッターから AES キーを取得するために元に戻ることができました。

復号化ツールの可用性

Unit221b の創設者である Lance James 氏は、Zeppelin ランサムウェアの被害者の流入がここ数か月で大幅に減少したため、すべての詳細を公開することを決定したと語っています。

James 氏によると、復号化ツールは最新の Zeppelin バージョンでも機能するはずであり、要求に応じて被害者が利用できます。

Emsisoft の脅威アナリストであるBrett Callow氏は、Zeppelin 攻撃の減少を確認し、ランサムウェア株を使用した最後の主要な作戦は、数か月前にそれを放棄した Vice Society であると指摘しました。

Callow 氏はまた、2021 年半ば以降、データ復旧の専門家が Zeppelin の暗号化の脆弱性を悪用していることにも言及しました。

Emsisoft が株の公開復号化ツールをリリースする可能性について、アナリストは、キーを回復するための計算能力のコストが高いため、企業が使用できる無料ツールの良い候補にはならないと語った.

Zeppelinの活動背景

Zeppelin (別名「Buran」) は、ロシア起源の Delphi ベースのランサムウェアであり、2019 年後半に小規模なパートナーシップで運用されるセミプライベート プロジェクトとして出現しました。

ランサムウェア プロジェクトは、被害者に平均 50,000 ドルを強要し、堅牢な AES-256-CBC 暗号化を特徴としていました。

2021 年、オペレーションは休止期間の後、大幅に改良されたバージョンを開始し、長期的なパートナーにいくつかの特典を提供しました。

最近では、2022 年 8 月に FBI が Zeppelin ランサムウェアに関するアラートを投稿し、そのオペレーターが侵害されたシステムで複数の暗号化を実行する戦術に従っていることを警告しました。

この奇妙な戦術は、複数の暗号化レイヤーを持つ複数の被害者 ID とファイルを作成し、身代金を支払った後でもデータを復元するには、いくつかの復号化キーと多くの試行錯誤が必要でした。

Comments