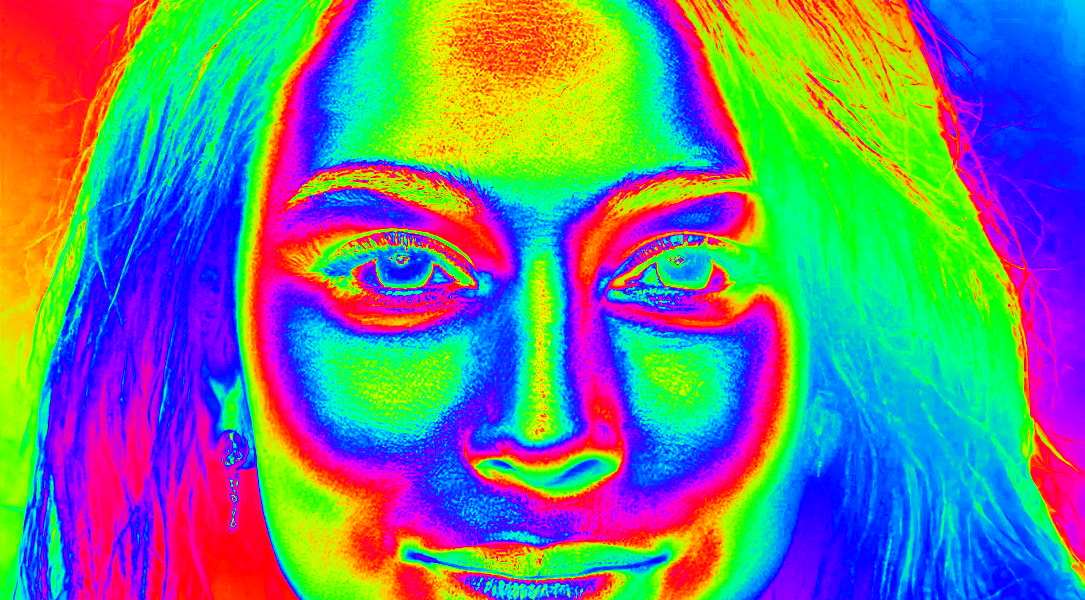

セキュリティ企業CyberArkは、Windows 10に搭載されている生体認証システム「Windows Hello」をデバイスの所有者の赤外線画像を使ってバイパスすることができることを公表しました。

CyberArkのセキュリティ研究者であるOmer Tsarfatiが発見したこの脆弱性は、Windows Helloの顔認証機能、特にUSB接続されたWebカメラからのデータをWindows Helloが処理するプロセスに存在していることがわかりました。

ほとんどのユーザーはウェブカメラを使って顔を使って認証していますが、Tsarfati氏は、Windows Helloが赤外線対応のウェブカメラ入力もサポートしていることを発見しました。

CybarArk社は、赤外線入力のビデオ入力認証プロセスが、通常の(RGB)カメラの場合と比べて十分ではないことを発見し、攻撃者がUSBウェブカメラを模倣して設計された悪意のあるUSBデバイスをWindows 10コンピュータに接続し、それを使ってデバイスの所有者の顔の赤外線画像を送り込むことができることを発見しました。

通常であれば、攻撃者は静止画像をWindows Helloに送信することはできませんが、赤外線入力にはこのルールが適用されず、CybarArkは認証プロセスをバイパスして、ロックされたWindows 10デバイスにアクセスすることに成功したとしています。

この攻撃経路を悪用するには物理的なアクセスが必要となりますが、Tsarfati氏によると、マイクロソフトはCVE-2021-34466としてトラックされているこの脆弱性を、7月のパッチチューズデーのセキュリティ更新プログラムの一部として修正しているとのことです。

Windows 10ユーザー、特にパスワードなし認証が有効になっていることが多い企業向け機器のユーザーは、最新のセキュリティ更新プログラムを適用することが推奨されます。

Tsarfati氏が行ったWindows Helloのバイパスの動画と技術的な記述はサイバーアークのブログでご覧いただけます。

Comments