ソウルにある高麗大学のサイバー セキュリティ学部の研究者は、CASPER という名前の新しい秘密チャネル攻撃を発表しました。この攻撃は、エアギャップされたコンピューターから近くのスマートフォンに 20 ビット/秒の速度でデータを漏らすことができます。

CASPER 攻撃は、ターゲット コンピューター内の内部スピーカーをデータ伝送チャネルとして利用して、人間の耳には聞こえない高周波オーディオを送信し、最大 1.5 m 離れたマイクにバイナリ コードまたはモールス コードを伝達します。

受信マイクは、攻撃者のポケットの中にある音声を録音しているスマートフォン、または同じ部屋にあるラップトップにある可能性があります。

研究者は以前、外部スピーカーを利用した同様の攻撃を開発しました。ただし、政府のネットワーク、エネルギー インフラストラクチャ、兵器制御システムなどの重要な環境で使用される、エア ギャップがあり、ネットワークから分離されたシステムでは、外部スピーカーが使用される可能性はほとんどありません。

一方、起動時のビープ音などのオーディオ フィードバックを提供する内部スピーカーは依然として必要であると考えられているため、一般的に存在し、より適切な候補となります。

ターゲットへの感染

ネットワークに隔離されたコンピュータを標的とするほとんどすべてのシークレット チャネル攻撃と同様に、標的に物理的にアクセスできる悪意のある従業員または秘密の侵入者は、最初に標的をマルウェアに感染させる必要があります。

このシナリオは非現実的、または大げさでさえあるように見えるかもしれませんが、過去にこのような攻撃が成功した事例が複数あり、注目すべき例として、Natanz にあるイランのウラン濃縮施設を標的とした Stuxnet ワーム、Agent.BTZ マルウェアが挙げられます。米軍基地を感染させたものと、5 年以上にわたってエアギャップされた政府ネットワークから秘密裏に情報を収集していた Remsec モジュラー バックドアです。

マルウェアは、ターゲットのファイル システムを自律的に列挙し、ハードコードされたリストに一致するファイルまたはファイル タイプを見つけて、それらを盗み出そうとします。

より現実的には、キーロギングを実行できます。これは、このような遅いデータ転送速度により適しています。

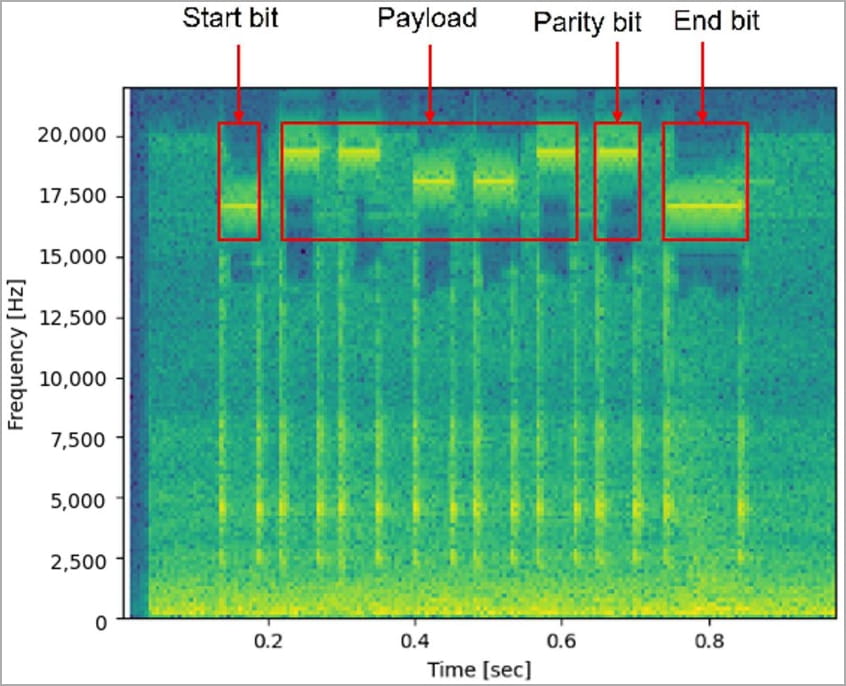

マルウェアは、ターゲットから抽出するデータをバイナリまたはモールス符号でエンコードし、周波数変調を使用して内部スピーカーから送信し、17 kHz から 20 kHz の範囲で知覚できない超音波を実現します。

結果

研究者は、Linux ベース (Ubuntu 20.04) コンピューターをターゲットとして、Samsung Galaxy Z Flip 3 を受信機として使用し、最大 20 kHz のサンプリング周波数で基本的なレコーダー アプリケーションを実行して、説明したモデルを実験しました。

モールス信号の実験では、研究者はビットあたりの長さを 100 ミリ秒に設定し、ドットに 18 kHz、ダッシュに 19 kHz を使用しました。スマートフォンは50cm離れたところにあり、送信された「コバート」という言葉を解読できました。

バイナリ データの実験では、1 ビットあたりの長さは 50 ms に設定され、18 kHz の周波数でゼロを転送し、19 kHz で 1 を転送します。新しいメッセージの開始を示すために、17 kHz で 50 ms の開始/終了ビットも使用されました。

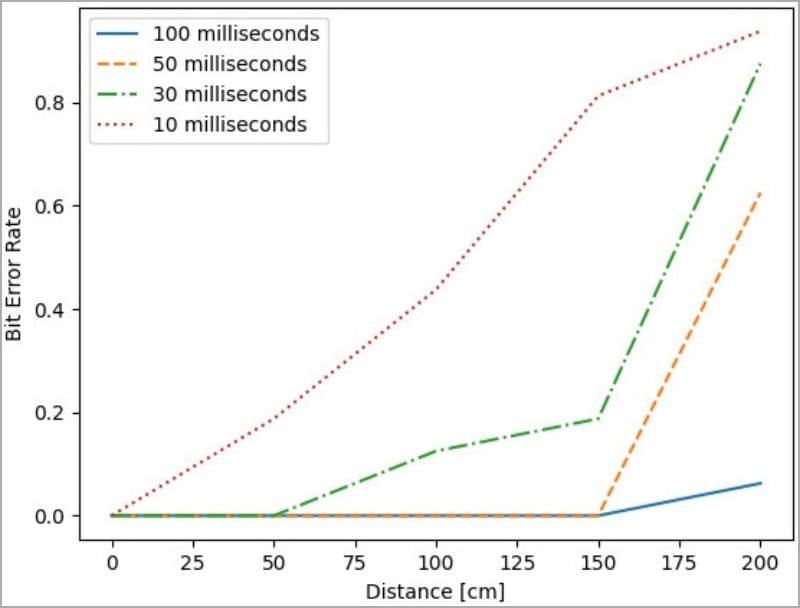

実施されたテストに基づくと、受信機の最大距離は 1.5 メートル (4.9 フィート) で、1 ビットあたりの長さは 100 ミリ秒です。

ただし、実験の全体的な結果は、ビットあたりの長さがビット誤り率に影響を与え、ビットあたりの長さが 50 ミリ秒の場合、信頼できる最大送信ビット レート 20 ビット/秒が達成可能であることを示しています。

このデータ転送速度では、マルウェアは一般的な 8 文字の長さのパスワードを約 3 秒で、2048 ビットの RSA キーを 100 秒で送信できます。

たとえば、10 KB の小さなファイルのようにそれを超えるものは、条件が理想的で送信中に中断が発生しない場合でも、エア ギャップ システムから抽出するのに 1 時間以上かかります。

遅いデータ レートの解決策は、複数の同時送信の周波数帯域を変更することです。ただし、内部スピーカーは単一の周波数帯域でしか音を生成できないため、アタックは実質的に制限されます。

研究者は、CASPER 攻撃を防御する方法を共有しました。最も簡単な方法は、ミッション クリティカルなコンピューターから内蔵スピーカーを取り外すことです。

それが不可能な場合、防御側はハイパス フィルターを実装して、生成されたすべての周波数を可聴音スペクトル内に保ち、超音波の送信をブロックすることができます。

エアギャップ システムに対する他の秘密チャネル攻撃に興味がある場合は、PSU を使用してデータを運ぶ電磁波を生成するCOVID-bitを調べてください。

同様の攻撃の他の例としては、ターゲットのネットワーク カードの LED ライトに依存してモールス符号信号を送信するETHERLEDや、SATA ケーブルをワイヤレス アンテナとして使用するSATAnという名前の攻撃があります。

Comments