暗号通貨ウォレット プロバイダーの MetaMask は、ユーザーをだまして意図した受信者ではなく詐欺師に資金を送信させるために使用される、「アドレス ポイズニング」と呼ばれる新しい詐欺についてユーザーに警告しています。

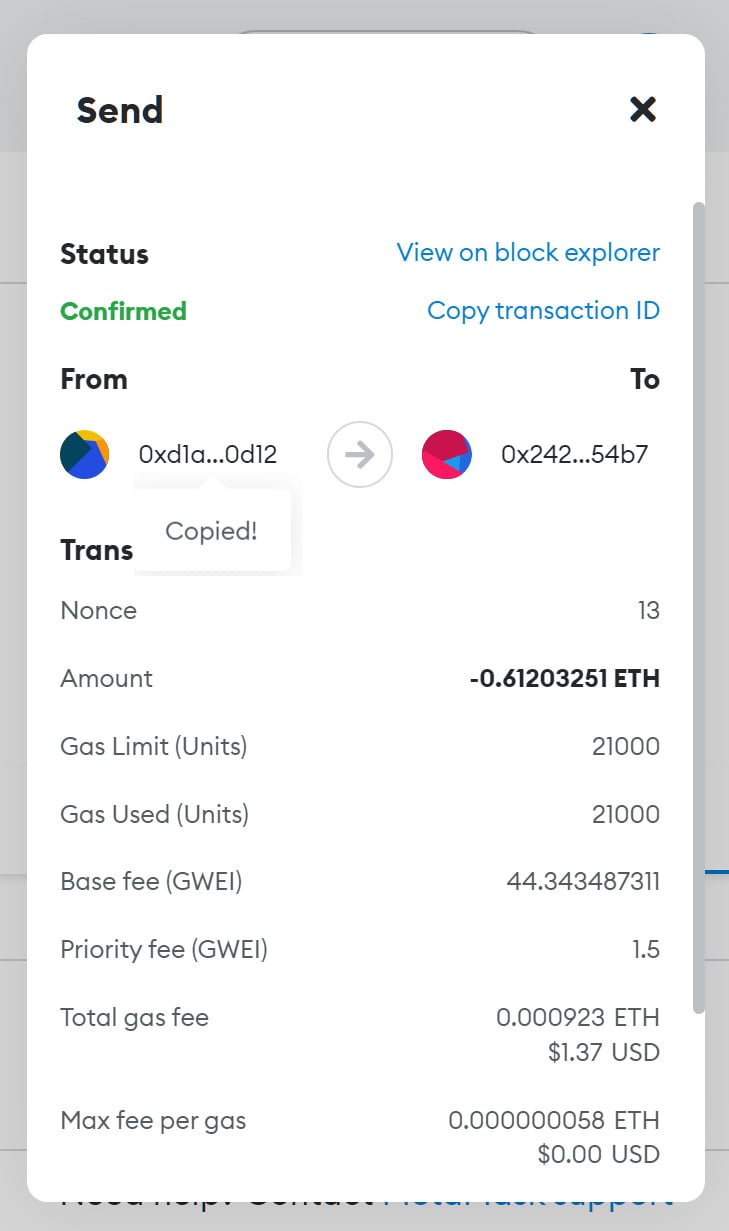

MetaMas のユーザーが暗号通貨を送受信すると、ウォレットのトランザクション リストに表示されます。トランザクションをクリックすると、トークン、送受信された金額、第三者のアドレスの短い形式など、詳細が表示されます。

たとえば、以下は、MetaMask 暗号通貨トランザクションで表示される可能性がある 2 つの短縮アドレスの例です。

From: 0x242...54b7 To: 0x242...54b7どちらのウォレット アドレスも短い形式では同じように見えますが、完全に異なる可能性があり、MetaMask ユーザーを簡単に混乱させます。

詐欺師はあなたの MetaMas トランザクションをポイズニングします

MetaMask の新しい投稿で、開発者は、ユーザーが最近トランザクションを行ったアドレスと非常によく似た詐欺師のアドレスでウォレットのトランザクション履歴をポイズニングすることに依存する「アドレス ポイズニング」と呼ばれる新しい詐欺について警告しています。

攻撃者は、ブロックチェーンを監視して、詐欺を実行するための新しいトランザクションを探します。

ターゲットを選択した後、バニティ アドレス クリエーターを使用して、最近のトランザクションに関係するものとほぼ同じではないにしても、非常によく似たアドレスを作成します。

ターゲット アドレスのプレフィックスまたはサフィックスに一致するアドレスの作成には、1 分もかからないことに注意してください。ただし、両方をターゲットにすると、生成にかなり時間がかかります (おそらく長すぎて価値がありません)。

次に攻撃者は、ターゲットの送信者のアドレスに、この新しいアドレスから少量の暗号通貨または $0 のトークン トランザクションを送信して、トランザクションがウォレットの履歴に表示されるようにします。

攻撃者のアドレスはユーザーの以前のトランザクションと非常に似ており、MetaMask がトランザクション履歴のアドレスを短縮しているため、同一人物からのもののように見えます。

この方法は、同じアドレス間であるように見えるが異なるアドレスを使用している複数のエントリ (実際の正当なトランザクション用のアドレスと、模倣ウォレット アドレスを使用する攻撃者からの新しいアドレス) を使用して、トランザクション履歴を効果的に汚染します。

次に、攻撃者は、ユーザーが以前に送信した相手に暗号通貨を送信する必要がある場合に、最新のトランザクション (この場合は攻撃者からのもの) を見つけ、その暗号を詐欺師のアドレスに送信することを期待します。

たとえごくわずかな金額であっても、トランザクションを実行するには、トランザクションがブロックチェーンに登録されるため、攻撃者は「ガス」と呼ばれる追加のコストを負担する必要があります。

しかし、脅威アクターは、より多くの支払いを期待して、詐欺に投資することを厭いません。

これらの悪意のあるトランザクションがブロックチェーン上で発生するのを止める方法がないため、MetaMask は、トランザクションからアドレスをコピーする際には注意を払うようユーザーに警告しています。

さらに、以下のモックアップに示すように、MetaMask トランザクションで短縮形式のアドレスをクリックすると、完全なアドレスを表示せずに自動的にキーボードにコピーされるため、十分に注意することが重要です。

ソース:

代わりに、トランザクション リストで既知の有効なトランザクションを検索し、 EtherScanなどのブロックチェーン エクスプローラーから完全なアドレスを取得します。

また、MetaMask は、[設定] → [連絡先] にある組み込みのアドレス帳機能を使用して、よくトランザクションを送信する人またはサービスの既知の有効な暗号通貨アドレスを保存することをお勧めします。

MetaMask がこれらのタイプの攻撃を防止できる可能性のある方法の 1 つは、トランザクション履歴に完全な送信者アドレスと送信者アドレスを強制的に表示する新しいオプションを作成することです。

ただし、イーサリアム アドレスは非常に長い (66 文字) ため、ユーザー インターフェイスの設計上の問題が発生する可能性があります。

Comments