マルウェア「Atomic Stealer」をmacOSユーザーに配信する新たなキャンペーンが、ユーザーを騙してターミナルでコマンドを実行させるClickFix攻撃のバリエーションとして、スクリプトエディターを悪用している。

Script Editorは、主にAppleScriptやJXAなどのスクリプトを記述・実行するためのmacOS内蔵アプリケーションで、ローカルスクリプトやシェルコマンドを実行することができます。macOSシステムにプリインストールされている信頼できるアプリケーションである。

このアプリケーションがマルウェア配信に悪用されたのは今回が初めてではないが、ClickFixのソーシャル・エンジニアリング手法の文脈では、被害者が手動でターミナルと対話し、コマンドを実行する必要はないと研究者は指摘している。

広く報告されているターミナルベースの亜種とは別に、macOS Tahoe 26.4では、コマンドを実行しようとすると警告が表示される形で、ClickFix攻撃に対する保護が追加されている。

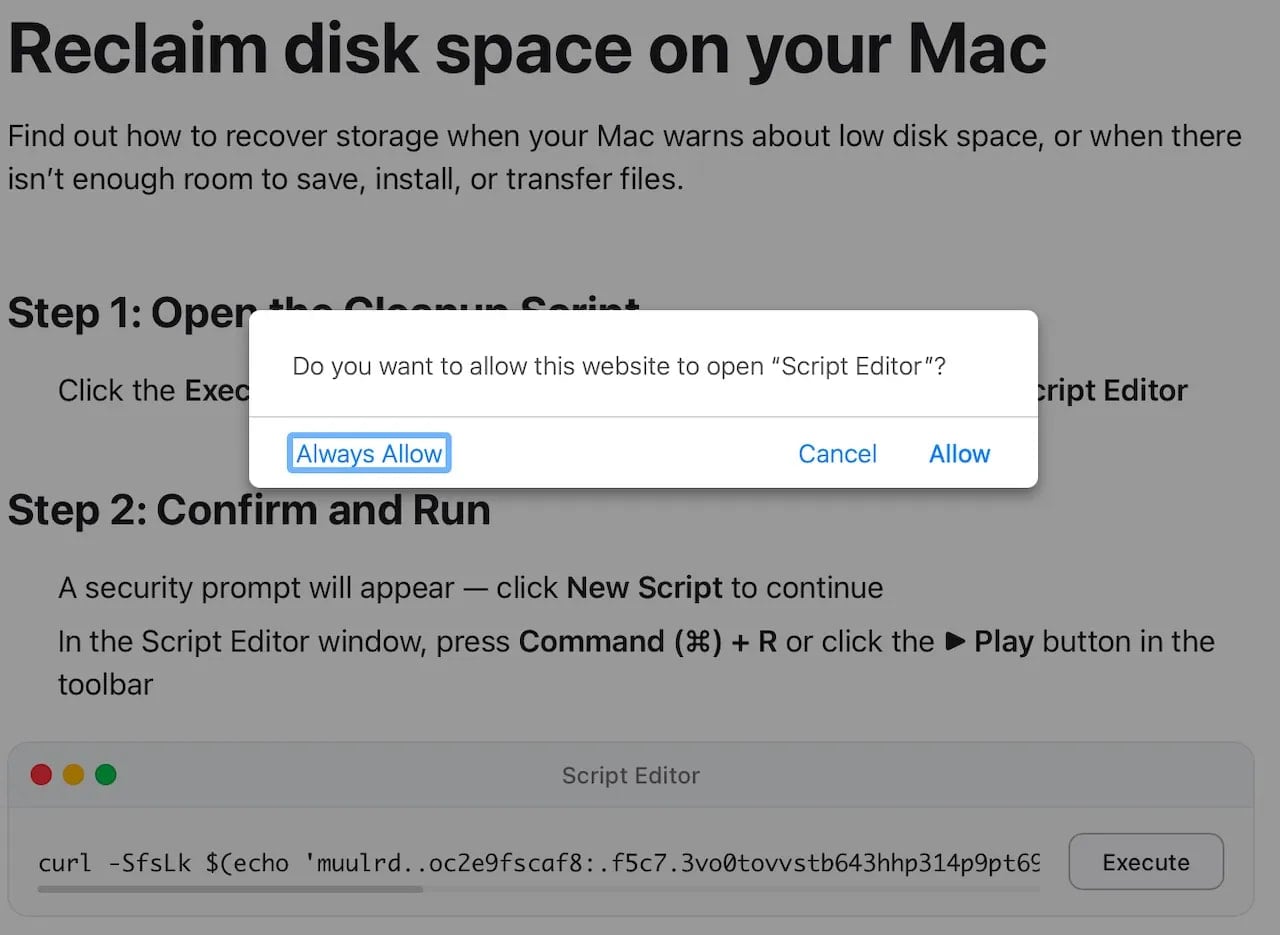

Jamfのセキュリティ研究者が観測したAtomic Stealerを配布する新たなキャンペーンでは、ハッカーは、Macコンピュータのディスク領域を取り戻すためのガイドを装ったAppleをテーマにした偽サイトで被害者を狙っている。

これらのページには、合法的に見えるシステムのクリーンアップ手順が記載されていますが、applescript:// URLスキームを使用して、事前に入力された実行可能コードでスクリプトエディタを起動します。

Source:Jamf

悪意のあるコードは、難読化された「curl | zsh」コマンドを実行し、システムメモリ内で直接スクリプトをダウンロードして実行します。

これは、base64 + gzipペイロードをデコードし、バイナリ(/tmp/helper)をダウンロードし、「xattr -c」によってセキュリティ属性を削除し、実行可能にして実行します。

最終的なペイロードは、Atomic Stealer(AMOS)として識別されるMach-Oバイナリであり、過去1年間に様々なルアーを使用してClickFixキャンペーンで 広範囲に展開されてきたコモディティマルウェア・アズ・ア・サービスです。

このマルウェアは、Keychain、デスクトップ、ブラウザの暗号通貨ウォレット拡張機能、ブラウザの自動入力データ、パスワード、クッキー、保存されたクレジットカード、システム情報などに保存された情報を含む、広範な機密データを標的としています。

また昨年、AMOSはバックドアコンポーネントを追加し、操作者が侵害されたシステムに持続的にアクセスできるようにした。

Macユーザーは、スクリプトエディターのプロンプトを高リスクとして扱い、その内容を十分に理解し、リソースを信頼しない限り、デバイス上で実行することは避けるべきである。

macOSのトラブルシューティングガイドについては、アップルの公式文書のみに頼ることを推奨する。

Apple Support Communitiesは、Appleの顧客がアドバイスで助け合えるフォーラムですが、リスクがないとは限りません。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

自動ペンテストは6面のうち1面のみをカバーする。

自動ペンテストはパスの存在を証明する。BASは、あなたのコントロールがそれを止めるかどうかを証明します。ほとんどのチームは、一方を実行し、もう一方を実行しない。

このホワイトペーパーは、6つの検証サーフェスをマッピングし、どこでカバーが終了するかを示し、実務者にあらゆるツール評価のための3つの診断質問を提供します。

Comments