CISA は、1 月以降攻撃に悪用されている Ivanti Endpoint Manager Mobile (EPMM) の重大な脆弱性に対し、4 日以内にシステムを保護するよう米国政府機関に指示しました。

CVE-2026-1340として追跡されているこの重大なコードインジェクションの欠陥は、インターネットに公開され、パッチが適用されていないEPMアプライアンス上で特権を持たない脅威行為者がリモートでコードを実行することを可能にします。

Ivanti社は、1月29日に両脆弱性にパッチを当てるセキュリティアップデートをリリースした際、このバグと2つ目のセキュリティバグ(CVE-2026-1281)がゼロデイ攻撃で悪用されていると指摘し、継続的な悪用を阻止するためにシステムをアップデートするよう、すべての顧客に「強く」呼びかけました。

「悪用に成功すると、認証されていないリモート・コードが実行される可能性があります。公開時点で、この脆弱性が悪用されている顧客はごく限られていると認識しています」と、同社は当時述べている。

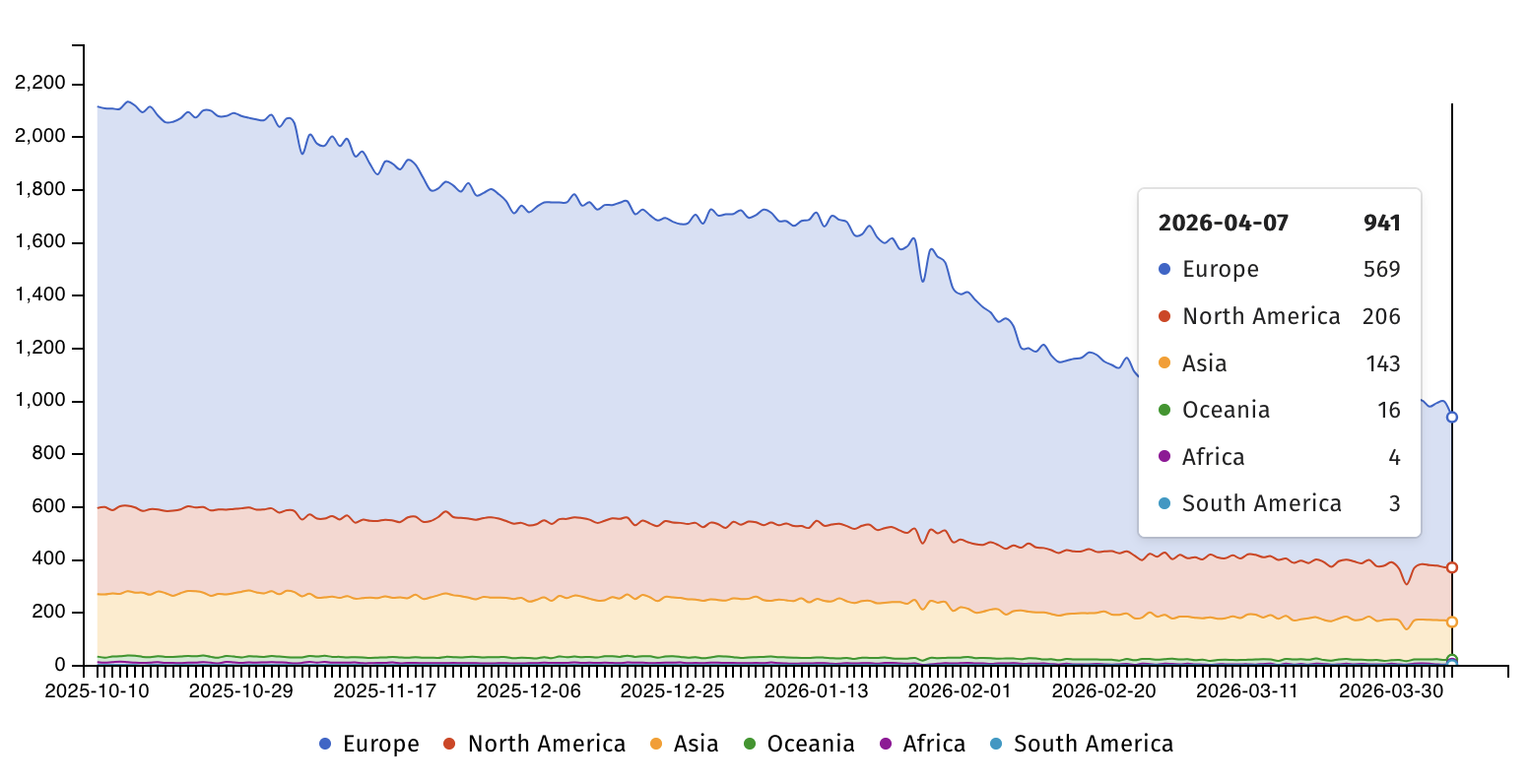

インターネット・セキュリティの監視団体であるShadowserverは現在、Ivanti EPMのフィンガープリントがオンライン上に公開されている950近くのIPアドレスを追跡しており、そのほとんどはヨーロッパ(569)と北米(206)からのものである。しかし、そのうちの何件がすでにパッチを適用済みであるかという情報はありません。

月曜日、米国サイバーセキュリティ・インフラストラクチャ・セキュリティ局は、この脆弱性をKEV(Known Exploited Vulnerabilities:既知の悪用される脆弱性)カタログに 追加し、拘束的運用指令(BOD)22-01で義務付けられている通り、連邦民間行政機関(FCEB)に対し、4月11日(土)午前0時までにEPMMシステムにパッチを当てるよう命じた。

「この種の脆弱性は、悪意のあるサイバー・アクターの攻撃経路として頻繁に使用されており、連邦政府企業に重大なリスクをもたらす」とCISAは警告している。「ベンダーの指示に従って緩和策を適用するか、クラウドサービスに適用されるBOD 22-01ガイダンスに従うか、緩和策が利用できない場合は製品の使用を中止すること。

CISAは、BOD 22-01が米国連邦政府機関のみに適用されるにもかかわらず、民間企業を含むすべての防御者に、CVE-2026-1340のパッチを優先的に適用し、できるだけ早く組織のデバイスを保護するよう助言した。

近年、Ivanti の他の複数の脆弱性がゼロデイ攻撃によって悪用され、世界中の政府 機関を含む広範な ターゲットに 侵入している。

CISAは、合計で33のIvantiの脆弱性が攻撃に悪用されたとタグ付けしており、そのうち12はさまざまなランサムウェアの操作に利用されている。

Ivanti社は、世界中の7,000社以上のパートナーネットワークを通じて、40,000社以上の顧客にIT資産管理製品を提供しています。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

自動ペンテストは6面のうち1面のみをカバーする。

自動ペンテストはパスの存在を証明する。BASは、あなたのコントロールがそれを止めるかどうかを証明します。ほとんどのチームは、一方を実行し、もう一方を実行しない。

このホワイトペーパーは、6つの検証サーフェスをマッピングし、どこでカバーが終了するかを示し、実務者にあらゆるツール評価のための3つの診断質問を提供します。

Comments