OAuth 2.0 Device Authorization Grantフローを悪用してアカウントを乗っ取るデバイスコードフィッシング攻撃が、今年に入って37倍以上に急増している。

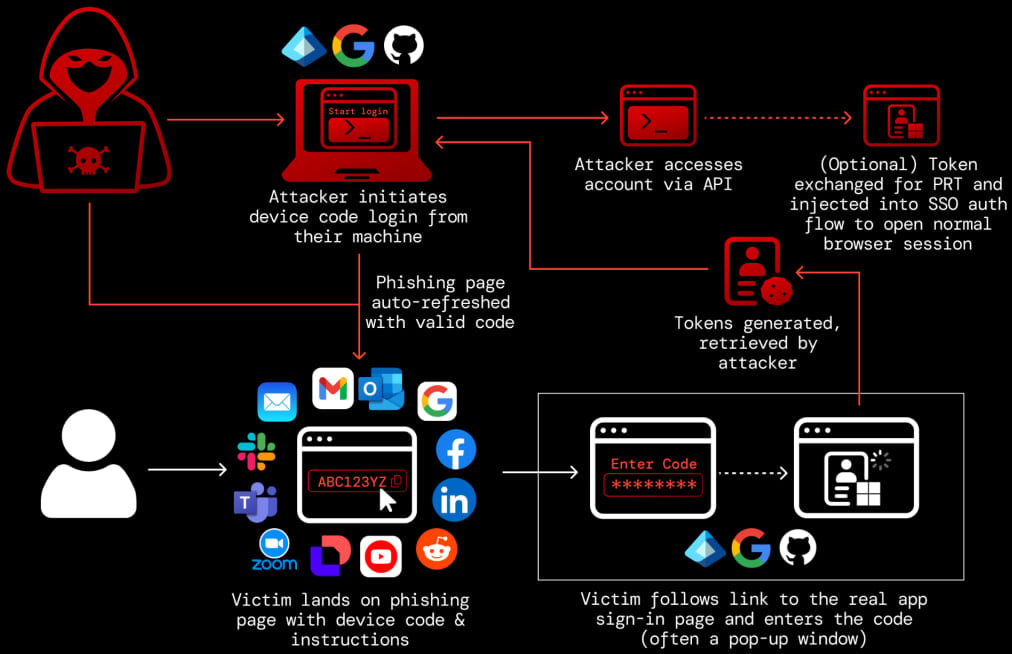

この種の攻撃では、脅威者はサービス・プロバイダーにデバイス認証リクエストを送信し、コードを受け取ります。

次に、被害者は騙されて正規のログイン・ページでコードを入力し、有効なアクセストークンとリフレッシュ・トークンを使って攻撃者のデバイスがアカウントにアクセスすることを承認する。

このフローは、アクセス可能な入力オプションを持たないデバイス(IoTデバイス、プリンター、ストリーミング・デバイス、スマートTVなど)の接続を簡素化するために設計されています。

プッシュ・セキュリティ

デバイスコードフィッシングの手口は2020年に初めて記録されましたが、悪意のある悪用はその数年後に記録され、国家ハッカーと金銭的動機のあるハッカーの両方によって使用されてきました[1,2,3,4]。

Push Securityの研究者は、これらの攻撃の使用が大幅に増加していることを観測し、サイバー犯罪者によって広く採用されていることを警告した。

「3月の初め(2026年)、私たちのリサーチチームが今年検出したデバイスコードのフィッシングページは15倍に増加しており、複数のキットとキャンペーンが追跡されていました。この数字は現在37.5倍にまで上昇している。”- プッシュ型セキュリティ

今週初め、脅威検知・対応企業のSekoiaは、EvilTokensのフィッシング・アズ・ア・サービス(PhaaS)作戦に関する調査結果を発表した。研究者は、このフィッシング・キットが、デバイス・コード・フィッシングを「民主化」し、スキルの低いサイバー犯罪者でも利用できるようにしたフィッシング・キットの顕著な例であると強調している。

Push氏は、EvilTokensがこの手法を主流に普及させる大きな原動力となったことに同意しているが、同じ市場で競合するプラットフォームが他にもいくつか存在し、法執行機関がEvilTokensを妨害した場合には、これらのプラットフォームがより顕著になる可能性があると指摘している:

- VENOM –デバイスコードフィッシングとAiTMの両方の機能を提供するクローズドソースのPhaaSキット。デバイスコードのコンポーネントはEvilTokensのクローンのようです。

- SHAREFILE – Citrix ShareFile ドキュメント転送をテーマにしたキットで、ノードベースのバックエンドエンドポイントを使ってファイル共有をシミュレートし、デバイスコードフローをトリガーします。

- CLURE – SharePointをテーマにしたルアーとDigitalOcean上のバックエンドインフラを使った、ローテーションAPIエンドポイントとアンチボットゲートを使ったキット。

- LINKID – CloudflareチャレンジページとセルフホストAPIを活用したキットで、Microsoft TeamsとAdobeをテーマにしたルアーが使われています。

- AUTHOV –ポップアップベースのデバイスコード入力とAdobeドキュメント共有ルアーを使用した、workers.dev主催のキット。

- DOCUPOLL – GitHub Pagesとworkers.devでホストされているキットで、DocuSignのワークフローを模倣しています。

- FLOW_TOKEN– Tencent Cloud のバックエンドインフラを利用した workers.dev ホストのキットで、HR と DocuSign をテーマにしたルアーとポップアップベースのフローがあります。

- PAPRIKA – Microsoftのログインクローンページを使ったAWS S3ホストのキットで、Office 365のブランディングと偽のOktaフッターがあります。

- DCSTATUS – 一般的なMicrosoft 365の “Secure Access “ルアーと限定された目に見えるインフラマーカーを使った最小限のキット。

- DOLCE – Dolce & GabbanaをテーマにしたMicrosoft PowerAppsホストのキット。

なお、VenomとEvilTokens以外のフィッシングキットの名前は、Pushのリサーチャーが悪意のある活動を追跡するために付けたものです。

また、Push SecurityはDOCUPOLLキットの仕組みを紹介するビデオも公開しています。このフィッシングキットは、DocuSignのブランド名と、契約書を装い、Microsoft Officeアプリケーションへのサインを要求します。

サイバー犯罪者にこの種の攻撃を提供するフィッシング・キットは、合計で少なくとも11種類あり、いずれもSaaSをテーマにしたリアルなルアー、ボット対策、ホスティングのためのクラウドプラットフォームの悪用などを使用しています。

デバイス・コードによるフィッシング攻撃をブロックするために、Push Securityは、ユーザーがアカウントに条件付きアクセス・ポリシーを設定することで、不要なときにフローを無効にすることを提案している。

また、予期しないデバイスコード認証イベント、異常なIPアドレス、セッションのログを監視することをお勧めします。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

自動ペンテストは6面のうち1面のみをカバーする。

自動ペンテストはパスの存在を証明する。BASは、あなたのコントロールがそれを止めるかどうかを証明します。ほとんどのチームは、一方を実行し、もう一方を実行しない。

このホワイトペーパーは、6つの検証サーフェスをマッピングし、どこでカバーが終了するかを示し、実務者にあらゆるツール評価のための3つの診断質問を提供します。

Comments