マイクロソフトは、ハッキンググループStorm-0539に関する新情報と、米国でメモリアルデーの祝日が近づくにつれてギフトカードの盗難が急増していることを伝える “Cyber Signals “レポートを発表した。

FBIは今月初め、Storm-0539(別名「Ant Lion」)の活動について警告を発し、ギフトカードの窃盗や詐欺を行う脅威グループの高度なテクニックを強調し、その手口は国家が支援するハッカーや洗練されたサイバースパイ行為者に似ていると述べています。

マイクロソフトは、脅威集団が大型連休前に活動を活発化させることを警告しており、昨年の冬休み(クリスマス)にはStorm-0539の活動が60%増加し、2024年3月から5月にかけては30%増加することが明らかになっている。

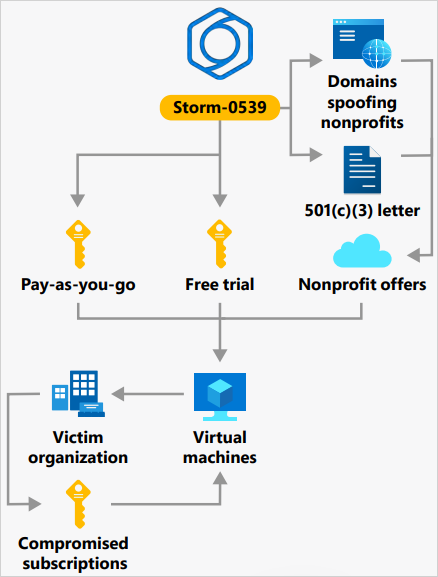

新たに発表されたCyber Signalsレポートの中で、マイクロソフトは、脅威行為者がエンドユーザーではなく、ギフトカードを発行する組織を標的にしていることを裏付けるとともに、低コストでの運用のためにクラウドサービスプロバイダを大規模に悪用していることを明らかにしています。

Storm-0539のプロフィールと手口

Storm-0539は、2021年から活動しているモロッコの金銭的動機に基づく脅威グループで、主にギフトカードとペイメントカードの詐欺に焦点を当てています。

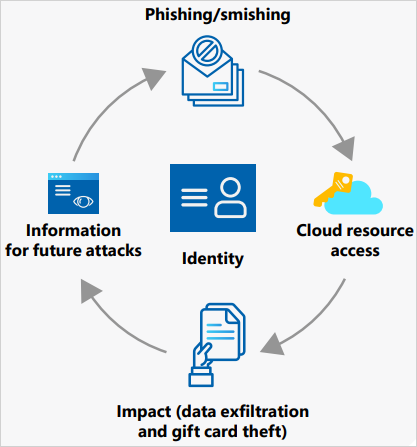

この脅威集団は、偵察活動やカスタムメイドの電子メールやSMSフィッシングメッセージで悪名高く、標的組織の従業員(通常はギフトカード発行会社)をターゲットにしています。

ソースはこちら:マイクロソフト

窃取したアカウントを使用してターゲット環境にアクセスすると、その企業の多要素認証(MFA)プラットフォームに自分のデバイスを登録して永続性を確保し、仮想マシン、VPN、SharePoint、OneDrive、Salesforce、およびCitrix環境を侵害することで横方向に移動します。

ソースはこちら:マイクロソフト

最終的にStorm-0539は、ダークウェブマーケットや店舗で換金するための新しいギフトカードを作成したり、マネーミュールを使って現金化したりするための認証情報にアクセスできるようになります。

「通常、組織は個々のギフトカードに発行できる現金価値の上限を設定しています。例えば、その限度額が10万ドルである場合、脅威者は9万9000ドルのカードを発行し、ギフトカードのコードを自分自身に送り、それを収益化する」とマイクロソフトのCyber Signalsレポートは説明している。

「彼らの主な動機は、ギフトカードを盗み、それを割引価格でオンライン販売することで利益を得ることです。

“私たちは、脅威行為者が特定の企業で1日に最高10万ドルを盗んだ例をいくつか見てきました。”

攻撃のための新たなインフラを構築するため、脅威行為者は非営利団体になりすましたウェブサイトを作成し、それを使ってクラウドサービスプロバイダーと契約する。これらのアカウントは “pay as you go “または “free trial “層に参加し、ほとんどコストをかけずに大規模なオペレーションに悪用される。

「Storm-0539の偵察能力とクラウド環境を活用する能力は、マイクロソフトが国家を標的にした脅威行為者から観察しているものと類似しており、スパイ活動や地政学に焦点を当てた敵対者によって普及した手法が、現在では金銭的な動機に基づく犯罪者に影響を与えていることを示している」とマイクロソフトは説明している。

ソースはこちら:マイクロソフト

防御に関する推奨事項

マイクロソフトは、ギフトカード発行ポータルの運営者に対して、常に異常を監視し、乗っ取られた可能性のある単一のアカウントが異常に多くのカードを生成することを防ぐ条件付きアクセスポリシーを導入することを推奨している。

さらに、組織はトークンのリプレイ保護対策を実施し、最小権限アクセスを強制し、FIDO2セキュリティキーを使用してリスクの高いアカウントを保護することを推奨する。

加盟店はまた、不審な兆候のある注文を認識し拒否することで、Storm-0539や同様の脅威行為者の利益連鎖を混乱させるという重要な役割を果たすことができる。

これらの攻撃は休日の買い物客には影響しないが、メモリアル・デーを控えたインターネット・ユーザーは、詐欺、偽ショップ、不正広告に厳重な注意を払う必要がある。

Comments