CapCut ビデオ編集ツールになりすまして、疑いを持たない被害者にさまざまなマルウェアを送り込む新たなマルウェア配布キャンペーンが進行中です。

CapCut は ByteDance の公式ビデオエディターおよび TikTok 作成ツールであり、音楽ミキシング、カラー フィルター、アニメーション、スローモーション効果、ピクチャー イン ピクチャー、安定化などをサポートしています。

Google Play だけで 5 億以上のダウンロードがあり、ウェブサイトには毎月 3,000 万以上のアクセスがあります。

このアプリケーションの人気と、台湾、インド、その他の地域での全国的な禁止が相まって、ユーザーはプログラムをダウンロードする別の方法を探すようになりました。

しかし、脅威アクターはこれを悪用し、CapCut インストーラーを装ったマルウェアを配布する Web サイトを作成します。

この悪意のある Web サイトはCybleによって発見され、異なるマルウェア株を配布する 2 つのキャンペーンが確認されたと報告しています。

被害者がこれらのサイトにどのように誘導されるかについての具体的な情報は提供されていませんが、通常、攻撃者はブラックハット SEO、検索広告、ソーシャル メディアを使用してサイトを宣伝します。

ソース:

問題のある Web サイトは次のとおりです。

- capcut-freedownload[.]com

- capcutfreedownload[.]com

- capcut-editor-video[.]com

- capcutdownload[.]com

- capcutpc-download[.]com

この記事の執筆時点では、すべてのドメインがオフラインになっています。

初回キャンペーン

Cyble のアナリストが発見した最初のキャンペーンでは、Offx Stealer のコピーをユーザーのコンピュータに配信するダウンロード ボタンを備えた偽の CapCut サイトが使用されています。

スティーラー バイナリは PyInstaller でコンパイルされており、Windows 8、10、および 11 でのみ実行されます。

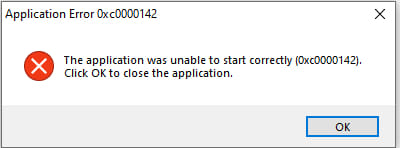

被害者がダウンロードしたファイルを実行すると、アプリケーションの起動に失敗したという偽のエラー メッセージが表示されます。ただし、Offx Stealer はバックグラウンドで動作し続けます。

マルウェアは、Web ブラウザからパスワードと Cookie を抽出し、ユーザーのデスクトップ フォルダから特定のファイルタイプ (.txt、.lua、.pdf、.png、.jpg、.jpeg、.py、.cpp、および .db) を抽出しようとします。

また、Discord や Telegram などのメッセージング アプリ、暗号通貨ウォレット アプリ (Exodus、Atomic、Ethereum、Coinomi、Bytecoin、Guarda、Zcash)、UltraViewer や AnyDesk などのリモート アクセス ソフトウェアに保存されているデータも対象となります。

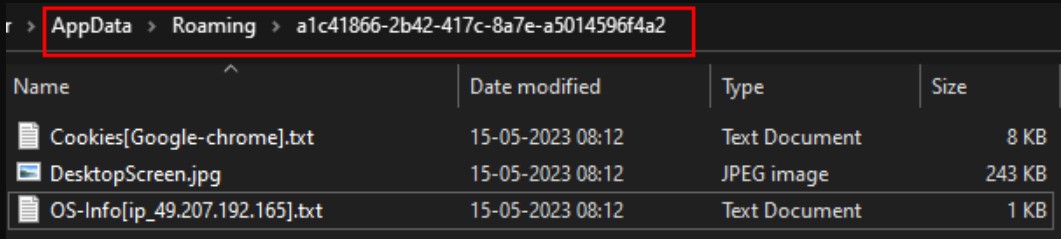

盗まれたすべてのデータは、%AppData% フォルダー内のランダムに生成されたディレクトリに保存され、圧縮されて、プライベート Telegram チャネルでマルウェア オペレーターに送信されます。脅威アクターは、抽出ステップの冗長性のために AnonFiles ファイル ホスティング サービスも使用します。

盗まれたファイルが攻撃者に送信された後、データを一時的にホストするために作成されたローカル ディレクトリは削除され、感染の痕跡はすべて消去されます。

キャンペーン第2弾

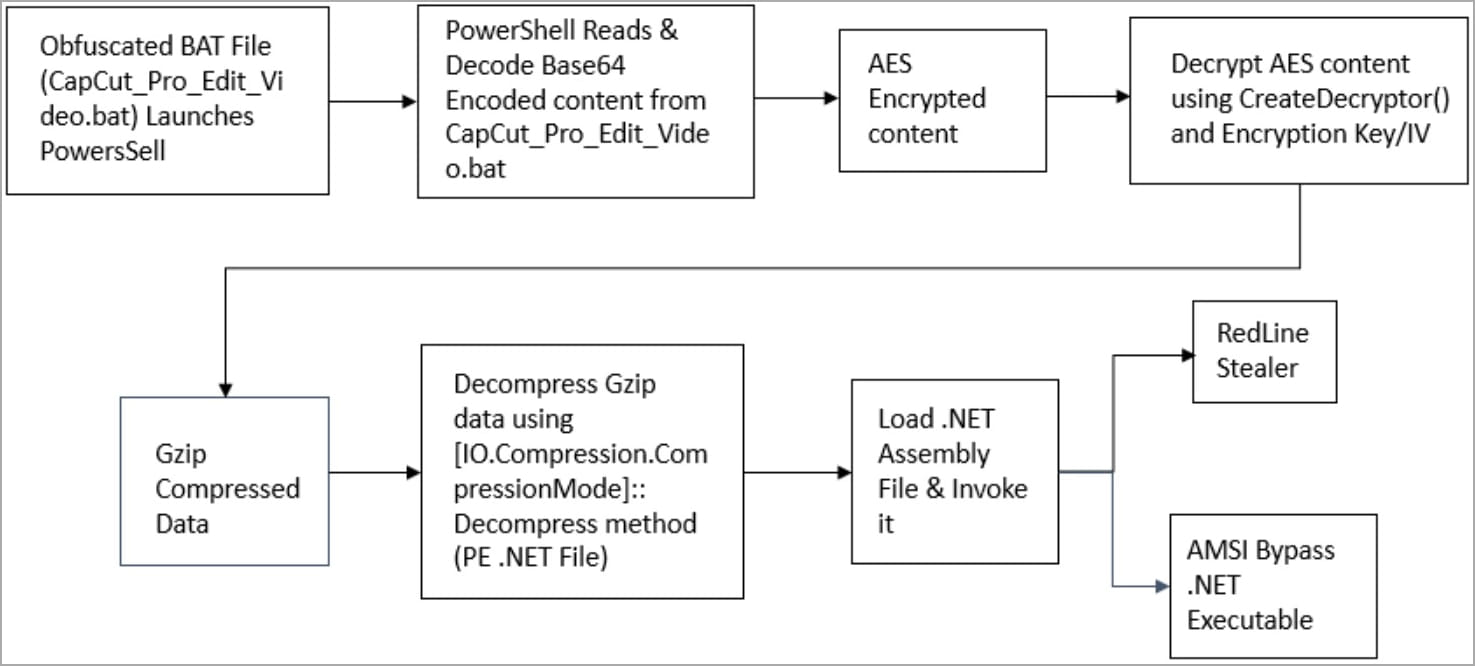

偽の CapCut サイトが関与する 2 番目のキャンペーンでは、被害者のデバイスに「CapCut_Pro_Edit_Video.rar」という名前のファイルが投下されます。このファイルにはバッチ スクリプトが含まれており、このファイルを開くと PowerShell スクリプトがトリガーされます。

Cyble 氏によると、分析時点では、バッチ ファイルに悪意があるとフラグを立てるウイルス対策エンジンはなかったため、ローダーは非常にステルス性が高いとのことです。

PowerShell スクリプトは、最終ペイロードである Redline Stealer と .NET 実行可能ファイルを復号化、解凍し、ロードします。

Redline は、認証情報、クレジット カード、オートコンプリート データなど、Web ブラウザーやアプリケーションに保存されているデータを取得できる、広く導入されている情報スティーラーです。

.NET ペイロードの役割は、AMSI Windows セキュリティ機能をバイパスし、侵害されたシステム上で Redline が検出されずに動作できるようにすることです。

マルウェアから身を守るには、フォーラム、ソーシャル メディア、ダイレクト メッセージで共有されているサイトではなく、公式サイトから直接ソフトウェアをダウンロードし、Google でソフトウェア ツールを検索するときに、推奨される結果を避けるようにしてください。

この場合、CapCut はcapcut.com 、 Google Play (Android の場合)、およびApp Store (iOS の場合) から入手できます。

Comments