組織は、ビジネスを推進するためにデータとテクノロジーに大きく依存しているため、クラウドを急速に採用しています。これらの組織は、コンピューティング、ストレージ、およびネットワークの運用を管理する高度にスケーラブルなクラウド サービスを利用しています。

クラウド ワークロードは、クラウド環境で実行され、リソースを消費する IT 資産です。クラウド ワークロードの例には、仮想マシン、データベース、マイクロサービス、ストレージ、ネットワーク、およびアプリケーションが含まれます。

クラウド ワークロード セキュリティは、すべてのクラウド ワークロードを適切に監視および保護するためのプラクティスです。クラウド セキュリティ ソリューションを使用して、このプラクティスを実現できます。クラウド セキュリティ ソリューションは、クラウド インフラストラクチャを標的とする脅威から保護するのに役立ちます。これにより、リスクが軽減され、アプリケーションの信頼性が向上し、規制へのコンプライアンスが確保されます。さらに、クラウド ワークロード セキュリティ ソリューションにより、組織はクラウド インフラストラクチャを可視化できます。

クラウド ワークロードのセキュリティの課題

- 大規模な攻撃対象領域: IT リソースが複数のオフプレミス サイトに分散されているほど、リスクと攻撃対象領域が大きくなります。クラウドの存在には、仮想サーバー、リモート アプリケーション、コンテナー、および環境間のネットワーク相互作用を保護するという追加の義務が伴います。

- マルチクラウド セキュリティ: ほとんどの組織は、複数のクラウド サービス プロバイダー (CSP) を使用して、信頼性と効率を高めています。ただし、これらの CSP には、クラウド ワークロード セキュリティ ソリューションを統合する際に固有の要件があるため、課題が生じます。この課題により、複数の CSP を持つ組織は、さまざまなクラウド セキュリティ ソリューションを使用してワークロードを監視する必要が生じる可能性があります。さらに、組織の全体的なセキュリティ体制を一元的に把握することは困難な場合があります。

- 規制遵守: 医療データや財務データなどの機密情報を扱う場合、コンプライアンスは不可欠です。多くの規制が変更されるため、企業は、クラウド サービス プロバイダーとインフラストラクチャが機密データの処理について認定されていることを確認する必要があります。

- 構成ミス: クラウド環境が継続的に進化するにつれて、組織がデータ侵害につながる攻撃にさらされる可能性がある構成ミスのリスクが高まります。たとえば、脆弱なデータ転送プロトコルや不適切に構成されたアクセス管理システムは、クラウド ワークロードを侵入にさらす可能性があります。クラウド移行の問題または構成疲労の結果として、構成ミスが発生する可能性があります。

クラウド ワークロード セキュリティ ソリューションの重要性

クラウド セキュリティ ソリューションは、多様なワークロード環境を保護できます。クラウドのワークロード保護を分析するときは、次の利点を考慮してください。

- 脆弱性管理: クラウド セキュリティ ソリューションは、リスク評価と優先順位付けのプロセスを自動化し、セキュリティ チームが最小限の労力で重大なリスクを排除するのを支援します。ワークロードの脆弱性評価に関しては、毎年出現する数千の脆弱性の中から最も深刻な脆弱性を優先して修復するのが最善です。

- 規制遵守: データのプライバシーとセキュリティは、組織の情報セキュリティ管理システム (ISMS) の重要な要素です。クラウド セキュリティ ソリューションは、組織のワークロードに堅牢なセキュリティを提供し、顧客の個人データや財務データなどのコンプライアンス要件を満たします。

- 保護: クラウド ワークロード セキュリティ ソリューションは、ウイルス、ワーム、トロイの木馬、高度な攻撃などのさまざまな脅威からクラウド ワークロードを保護します。最初の侵入からラテラル ムーブメントまでの時間が短いため、迅速な検出時間は組織のセキュリティにとって不可欠です。

- 管理の簡素化と集中化: クラウド セキュリティ ソリューションは、組織のクラウド環境全体で自動検出と応答を提供すると同時に、オーバーヘッドを最小限に抑えます。これにより、組織は、ワークロードの状態と全体的なセキュリティ体制を可視化する単一のビュー ペインを持つことができます。

クラウド セキュリティのための Wazuh

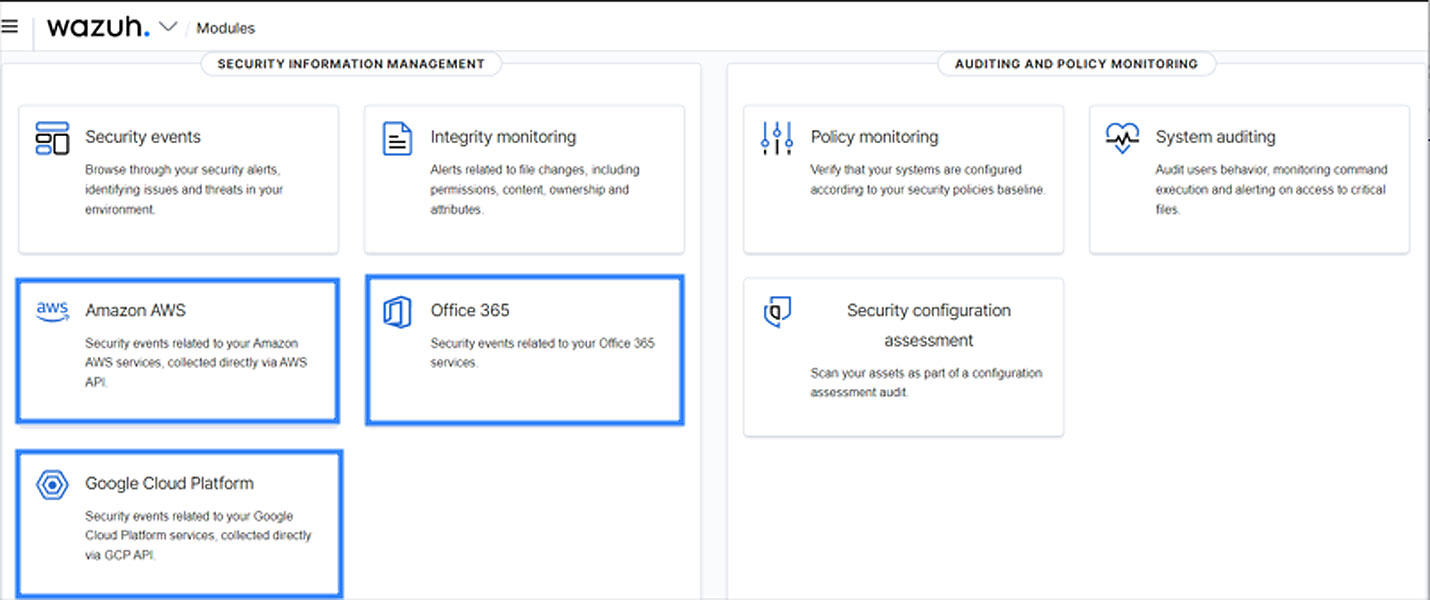

Wazuh は、Unified XDR および SIEM 機能を提供する無料のオープン ソース セキュリティ プラットフォームです。クラウド環境とオンプレミス環境のワークロード全体にセキュリティを提供するのに役立ちます。監視対象のエンドポイントとクラウド ワークロードのセキュリティ イベントとインシデントを監視、検出、アラートするための一元化されたビューを提供します。

Wazuh は、組織がセキュリティ脅威を検出して防御するために実装できるいくつかの機能を提供します。このセクションでは、AWS、Azure、GCP、Office 365 などのクラウド プラットフォームでワークロードを保護するいくつかの Wazuh 機能について説明します。これは、仮想インスタンスに Wazuh エージェントをインストールするか、さまざまな CSP モジュールを介してクラウド サービスからログを収集することで実現できます。

Wazuh エージェントは、Windows、Linux、Solaris、BSD、macOS など、いくつかのオペレーティング システムをサポートしています。エージェントは、仮想インスタンスからセキュリティ イベント データを収集し、これらのイベントを Wazuh 中央コンポーネントに転送します。ここで、ログ分析、関連付け、およびアラートが実行されます。

Wazuh は、このセクションで説明するすべてのクラウド ソリューションで疑わしいイベントを検出するためのすぐに使えるルールセットを提供していることに注意してください。

Wazuh を使用した AWS のモニタリング

以下に説明するように、Wazuh は、互いに補完し合う 2 つの異なる方法で AWS インフラストラクチャのセキュリティを強化するのに役立ちます。

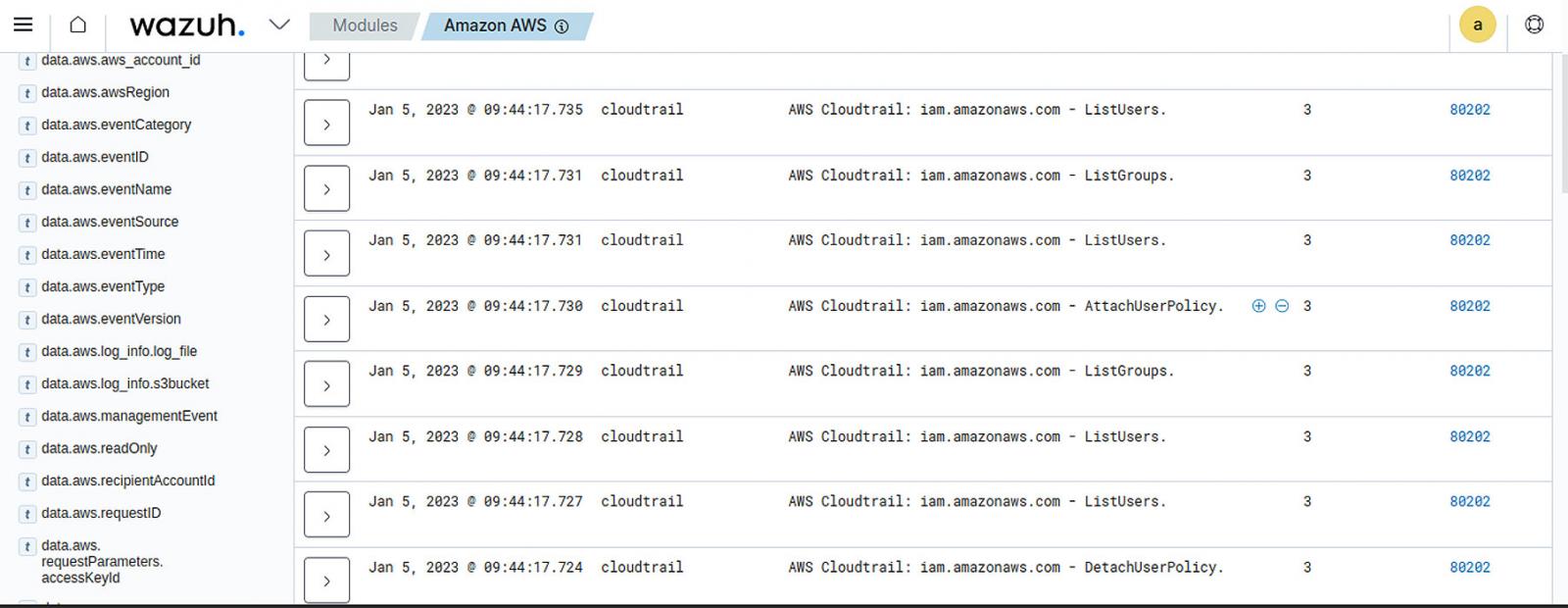

- Wazuh AWS モジュールの使用: Wazuh は AWS サービスを監視して、インフラストラクチャ ログ データを収集および分析し、収集したイベントに基づいてアラートを生成できます。 AWS モジュールのおかげで、これらのログは、インスタンスの構成、異常なアクティビティ、S3 バケットに保存されたデータなど、インフラストラクチャに関する包括的かつ詳細な情報を提供します。サポートされているサービスには、CloudTrail、VPC、Config、WAF、Macie、GuardDuty、CloudWatch Logs、Amazon ECR Image Scanning、Cisco Umbrella、Trusted Advisor などがあります。 Wazuh は、組織の AWS インフラストラクチャ全体のアカウント アクティビティ、AWS リソースの構成、異常な API 呼び出しなどを監視できます。

サポートされているサービスと構成オプションの詳細については、Wazuh のドキュメント を参照してください。

- 仮想インスタンスへの Wazuh エージェントのインストール: Wazuh エージェントを使用すると、脆弱性検出、 ファイル整合性監視、 マルウェア検出 などのいくつかの Wazuh 機能を使用して、仮想インスタンスを監視および保護できます。

Wazuh を使用した Azure の監視

Microsoft Azure 上のワークロードは、次の方法で Wazuh を使用して攻撃から適切に保護できます。

- Wazuh Azure モジュールの使用: Azure 用の Wazuh モジュールを使用すると、組織はクラウド インフラストラクチャのアクティビティ、サービス、および Azure Active Directory (Azure AD) を監視できます。 Azure Monitor ログは、これらのアクティビティ ログとパフォーマンス データを収集して整理します。 Wazuh は、Azure Log Analytics API を介してこれらのログを受け取るか、Azure ストレージ アカウントに格納されているログに直接アクセスします。構成オプションの詳細と、効果的な監視のために定義できるさまざまな使用例については、Wazuh のドキュメントを参照してください。

Wazuh は、Azure AD アクティビティを監視して、Azure AD サービスがどのようにアクセスされ、使用されているかを発見できます。 Azure AD は、重要なディレクトリ サービス、アプリケーション アクセス管理、および ID 保護を 1 つのソリューションに組み合わせた ID および管理サービスです。 Wazuh は、Microsoft Graph REST API からのアクティビティ レポートを使用して、Azure AD を監視します。詳細については、Wazuh のドキュメントを参照してください。

- 仮想インスタンスへの Wazuh エージェントのインストール: Wazuh エージェントを使用すると、 脆弱性検出、 ファイル整合性監視、 マルウェア検出 などのいくつかの Wazuh 機能を使用して、仮想インスタンスを監視および保護できます。

Wazuh を使用した GCP のモニタリング

Wazuh は、ログ データを収集して分析することにより、GCP 上のワークロードに対するセキュリティ モニタリングを提供します。これは、次の 3 つの方法で実現できます。

- GCP 用の Wazuh Pub/Sub 統合モジュールの使用: Google Cloud Pub/Sub メッセージングおよび取り込みサービスは、一般的にイベント ドリブン システムとストリーミング分析に利用されます。アプリケーションがメッセージを送受信できるようにします。 GCP の Wazuh モジュールは、これを使用して、Wazuh がサポートする GCP サービスからいくつかのイベントを取得します。 Wazuh がサポートする GCP サービスには、監査対象リソース、DNS クエリ、VPC フロー ログ、ファイアウォール ルール ロギング、HTTPS 負荷分散ロギングが含まれます。 Wazuh のドキュメントでは、これらのサービスの詳細と、適切な監視のために Wazuh がログを処理する方法について説明しています。 Wazuh は、管理アクティビティ、データ アクセス、システム イベントなどのイベントを監視できます。

- GCP 用 Wazuh Storage 統合モジュールの使用: Wazuh は、GCP-buckets モジュールを使用してストレージと使用状況のログを処理し、アクセス制御設定、リクエストのレイテンシ情報などを監視できます。 Storage モジュールの統合に関する詳細は、このドキュメントを参照してください。

- 仮想インスタンスへの Wazuh エージェントのインストール: Wazuh エージェントを使用すると、脆弱性検出、 ファイル整合性監視、 マルウェア検出 などのいくつかの Wazuh 機能を使用して、仮想インスタンスを監視および保護できます。

Wazuh で Office 365 を監視する

Microsoft Office 365 は、Microsoft が提供するコラボレーションと生産性のクラウドベース サービスのスイートです。その結果、Microsoft Office 365 でユーザーの行動を追跡することは有益です。 Microsoft Office 365 の監査ログには、アクティビティのユーザー、時間、場所など、システム構成の変更とアクセス イベントに関する情報が記録されます。

Office 365 の Wazuh モジュールを使用すると、その API を使用してすべての監査ログを収集できます。 Office 365 Management Activity API は、コンテンツの種類とソースに基づいて、イベントをテナント固有のコンテンツ BLOB にグループ化します。監査ログにより、Wazuh は Exchange Online でのユーザー アクティビティ、SharePoint Online での管理者アクティビティ、Dynamics 365 でのユーザーと管理者のアクティビティなどを監視できます。 Wazuh を使用した Office 365 の監視の詳細については、Wazuh のドキュメントを参照してください。

結論

クラウド ワークロードを標的とする日和見攻撃者は、大規模な構成と管理を必要とする、広大で複雑なクラウド環境を利用します。組織は、セキュリティ戦略を補完するために最適なクラウド セキュリティ テクノロジを選択する必要があります。

Wazuh は、組織に包括的なセキュリティを提供する無料のオープン ソース SIEM および XDR ソリューションです。この投稿で説明したように、Wazuh は複数のクラウド ソリューション プロバイダーと統合する際に優れた柔軟性を提供し、可視性と堅牢なセキュリティを提供するすべての機能を提供します。

Wazuh の年間ダウンロード数は 1,000 万を超えており、常に成長しているオープン ソースコミュニティを通じてユーザーに幅広いサポートを提供しています。

Wazuhが後援および執筆

Comments