Chrome のアプリケーション モード機能を使用した新しいフィッシング手法により、攻撃者はデスクトップ アプリケーションとして表示されるローカル ログイン フォームを表示できるようになり、資格情報を盗むことが容易になります。

アプリケーション モード機能は、Google Chrome、Microsoft Edge、Brave Browser など、すべての Chromium ベースのブラウザーで利用できます。正規のログイン プロンプトと区別するのが難しい、現実的なログイン画面を生成できます。

一般に、デスクトップ アプリケーションはスプーフィングしにくいため、フィッシングに広く悪用されているブラウザ ウィンドウと同じように、ユーザーがそれらを扱う可能性は低くなります。

フィッシング攻撃で Chrome のアプリ モードを使用する可能性は、今年初めに「Browser-in-the-Browser」攻撃も考案した研究者 mr.d0x によって実証されました。その後、複数の攻撃者がフィッシング攻撃で BiTB 技術を使用して資格情報を盗みました。

Chromium アプリケーション モード機能

Chrome のアプリケーション モードを使用すると、Web 開発者は、ChromeOS や、YouTube の視聴など、クリーンで最小限のインターフェイスを楽しみたいユーザーに適したネイティブ デスクトップの外観を備えた Web アプリを作成できます。

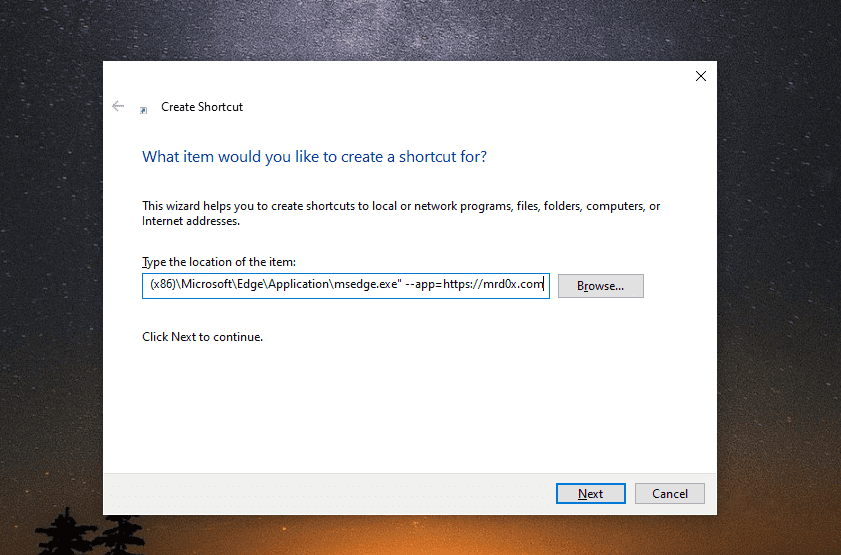

アプリ モードでは、URL アドレス バーやブラウザー ツールバーなどを表示しない別のウィンドウで Web サイトを起動できますが、Windows タスクバーには Chrome のアイコンではなく Web サイトのファビコンが表示されます。

これにより、攻撃者が偽のデスクトップ ログイン フォームを作成できるようになり、ユーザーがこれらの「アプリ」を故意に起動していない場合、卑劣なフィッシング攻撃につながる可能性があります。

攻撃におけるアプリモードの悪用

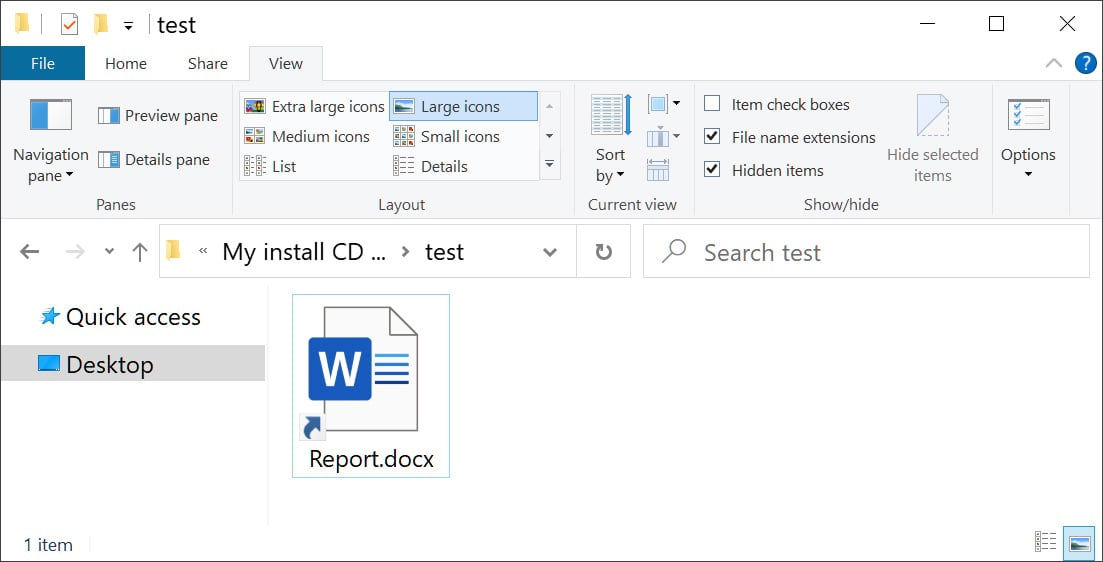

この手法を使用して攻撃を行うには、攻撃者はまず、Chromium のアプリ モード機能を使用してフィッシング URL を起動する Windows ショートカットを実行するようにユーザーを説得する必要があります。

Microsoft が Office で既定でマクロを無効にし始めた後、 攻撃者は、非常に成功していることが証明されている新しいフィッシング攻撃に切り替えました。一般的に使用される 1 つの方法は、ISO アーカイブ内の Windows ショートカット (.LNK) を電子メールで送信して、 QBot 、 BazarLoader 、 BumbleBee 、およびその他のマルウェアを配布することです。

ただし、マルウェアのインストールは非常にノイズが多く、マシン上で実行されているセキュリティ ソフトウェアによって簡単に検出されます。一方、ブラウザーを開いて新しいフィッシング URL にアクセスしても、検出される可能性は低くなります。

Microsoft Edge が Windows 10 以降に既定でインストールされるようになったため、脅威アクターは Microsoft Edge を起動する Windows ショートカット ファイルを簡単に配布できるため、これらの攻撃を実行しやすくなりました。

ソース: BleepingComputer

mr.d0x が投稿で説明しているように、悪意のある攻撃者は次のコマンドを使用して、ターゲットのコンピューターでフィッシング「アプレット」を起動するショートカットを作成できます。

# Chrome "C:Program FilesGoogleChromeApplicationchrome.exe" --app=https://example.com # Microsoft Edge "c:Program Files (x86)MicrosoftEdgeApplicationmsedge.exe" --app=https://example.com

これにはターゲットのマシンへのアクセスが必要であり、これは強力な前提条件ですが、これが Chrome のアプリ モードを悪用する唯一の方法ではありません。

または、攻撃者は移植可能な HTML ファイルを使用して攻撃を開始し、「-app」パラメータを埋め込んでフィッシング サイトを指定し、ファイルをターゲットに配布することもできます。

ユース ケースによっては、攻撃者はブラウザ イン ザ ブラウザ手法を使用して、必要な HTML/CSS を追加し、Microsoft 365、Microsoft Teams などのソフトウェアのクローンを作成することで、偽のアドレス バーを挿入することもできます。 、または VPN ログイン プロンプトも表示されます。

研究者はまた、これらのオペレーティング システムに適切なコマンドを使用して、macOS と Linux で攻撃を開始することが可能であると主張しています。

"/Applications/Google Chrome.app/Contents/MacOS/Google Chrome" --app=https://example.comフィッシング ウィンドウは、ユーザーがログイン資格情報を入力した後に閉じる、ウィンドウのサイズ変更要求を受け入れる、画面上の特定の位置にレンダリングするなど、JavaScript を介してアクション コマンドを受信することもできます。

Chromium アプリ モードはデバイス上でローカルに起動する必要があるため、攻撃の可能性は限られています。このローカル アクセスは、デバイスがすでにある程度侵害されていることを意味します。

ただし、攻撃者がターゲットをだまして Windows ショートカットを起動させると、高度なフィッシング攻撃の可能性は、攻撃者の創造性によってのみ制限されます。

Comments