今週は、Cactus と Akira という名前の企業をターゲットにした新しいランサムウェア ファミリに関する複数のレポートがあり、どちらも企業をターゲットにして活動がますます活発になっています。

Cactus の作戦は 3 月に開始され、VPN の脆弱性を悪用して企業ネットワークにアクセスすることが判明しました。

暗号化プログラムでは、マルウェアが使用する構成ファイルを復号化するためにコマンド ラインで暗号化キーを渡す必要があります。適切な構成キーが渡されない場合、暗号化プログラムは終了し、何も暗号化されません。

この方法は、セキュリティ研究者やウイルス対策ソフトウェアによる検出を回避するためのものです。

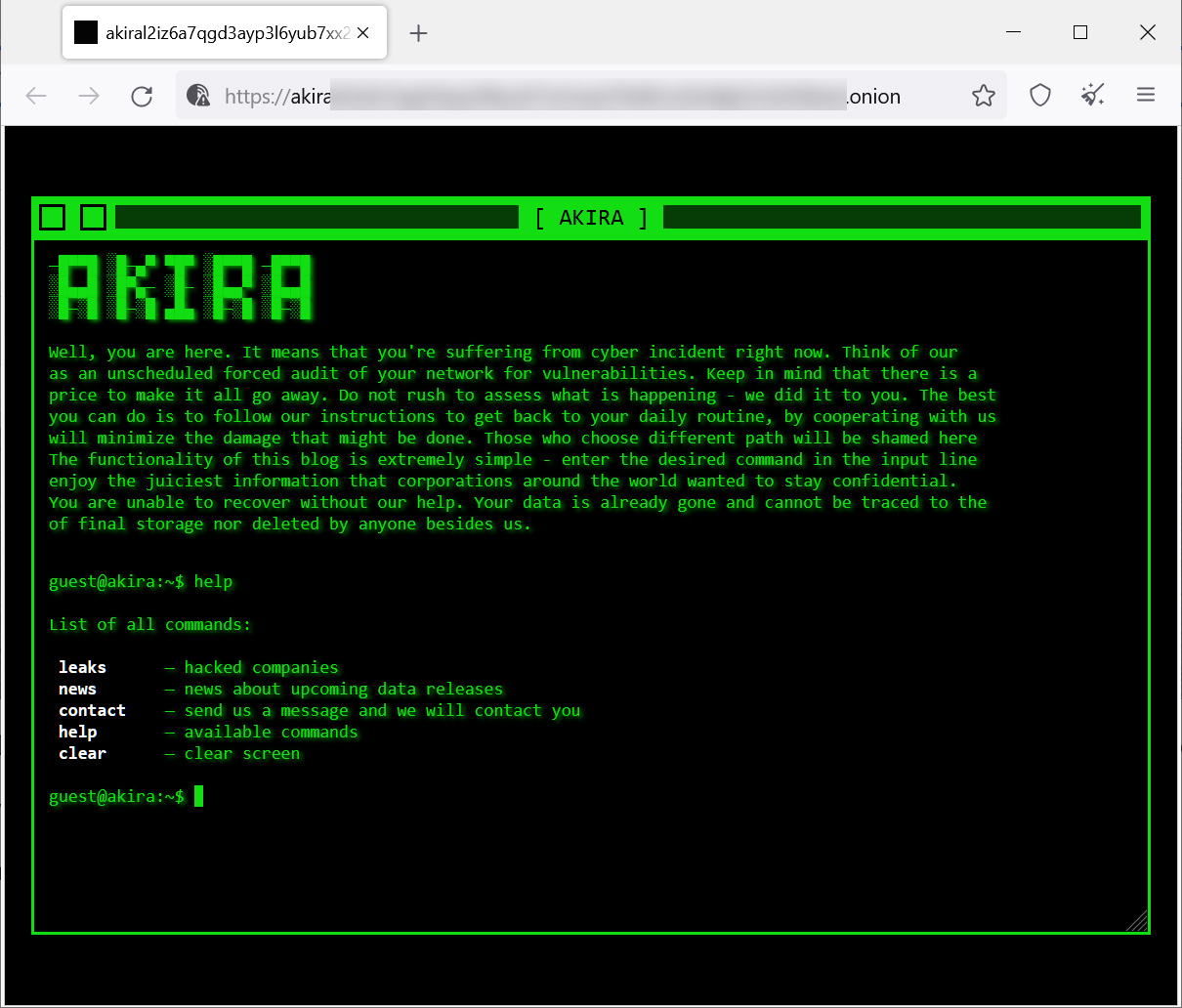

また、Akira ランサムウェアについても報告しました。これは 3 月に開始された新しい作戦で、データ漏洩サイトにすぐに 16 人の被害者を集めました。

Akira の作戦では、Linux シェルを使用しているかのようにコマンドを入力する必要がある、レトロな外観のデータ漏洩サイトが使用されています。

ソース:

また、新しい攻撃と以前の攻撃における重要な開発者についても学びました。

5 月 7 日、多国籍オートメーション企業ABB は Black Basta ランサムウェア攻撃を受け、ネットワークと工場を混乱させました。

ABB は、エネルギー供給会社や製造業向けに多数の SCADA および産業用制御システム (ICS) を開発しており、データが盗まれたかどうか、またその内容について懸念が生じています。

先週には、Money Message ランサムウェアの作戦により、 Intel Boot Guard の秘密キーが含まれていたMSI に属するソース コードが公開されたというニュースも発表されました。

Binarly は、これらの漏洩したキーが、MSI デバイス上の Intel Boot Guard をバイパスできる UEFI マルウェアのデジタル署名に使用される可能性があると警告しました。

最後に、研究者と法執行機関は新しいレポートを発表しました。

- 新しいWhite Phoenix 復号化ツールを使用すると、 断続的な暗号化を使用してランサムウェアによって暗号化されたデータを部分的に回復できます。

- SentinelOne は、 9 つの異なるランサムウェア操作が、 漏洩した Babuk ソース コードを使用して VMware ESXi 暗号化プログラムを作成したことを発見しました。

- FBI と CISA の共同勧告では、 Bl00dy ランサムウェア ギャングが教育分野の PaperCut サーバーを悪用していることが明らかになりました。

今週、新しいランサムウェア情報やストーリーを提供した寄稿者および参加者は次のとおりです。@PolarToffee、@malwrhunterteam、@Ionut_Ilascu、@demonslay335、@シャギーゲル、@マルウェアフォーム、@BleepinComputer、@billtoulas、@FourOctets、@セルゲイ、@VK_インテル、@fwosar、@ローレンス・エイブラムス、@セイフリード、@jorntvdw、@ダニエル・ギャラガー、@LabsSentinel、@BrettCallow、@マトロソフ、@binarly_io、@Checkmarx、@KrollWire、@yinzlovecyber、 と@pcrisk。

2023 年 5 月 7 日

アキラの紹介 — 企業をターゲットにした新たなランサムウェア作戦

新しい Akira ランサムウェアの作戦は、世界中の企業ネットワークに侵入し、ファイルを暗号化し、数百万ドルの身代金を要求する被害者のリストを徐々に構築しています。

新しい Cactus ランサムウェアは自身を暗号化してウイルス対策を回避します

Cactus と呼ばれる新たなランサムウェア活動は、VPN アプライアンスの脆弱性を悪用して、「大規模な商業団体」のネットワークに最初にアクセスします。

新しい STOP ランサムウェアの亜種

PCrisk は、 .qore拡張子を付加する新しい STOP ランサムウェアの亜種を発見しました。

2023 年 5 月 8 日

Intel、MSI侵害後のIntel Boot Guard秘密キーの漏洩を調査

Intel は、Intel Boot Guard セキュリティ機能で使用される秘密キーの漏洩の疑いについて調査を行っており、MSI デバイスへの悪意のある UEFI ファームウェアのインストールをブロックする機能に影響を与える可能性があります。

2023 年 5 月 9 日

新しい GlobeImposter ランサムウェアの亜種

PCrisk は、拡張子.Sufferingを付加し、 how_to_back_files.htmlという名前の身代金メモを投下する、新しい GlobeImposter ランサムウェアの亜種を発見しました。

新しい Solix ランサムウェア

PCrisk は、 .Solix拡張子を付加する新しいランサムウェアの亜種を発見しました。

新しい MedusaLocker ランサムウェア

PCrisk は、 .newlocker拡張子を追加し、 HOW_TO_RECOVER_DATA.htmlという名前の身代金メモを投下する新しいランサムウェアの亜種を発見しました。

新しい BrightNite ランサムウェア

PCrisk は、 .BrightNight拡張子を追加し、 README.txtという名前の身代金メモを投下する新しいランサムウェアの亜種を発見しました。

新しい STOP ランサムウェアの亜種

PCrisk は、 .gash拡張子を付加する新しい STOP ランサムウェアの亜種を発見しました。

2023 年 5 月 10 日

新しいランサムウェア復号ツールは、部分的に暗号化されたファイルからデータを回復します

新しい「White Phoenix」ランサムウェア復号ツールを使用すると、被害者は断続的な暗号化を使用するランサムウェア株によって暗号化されたファイルを部分的に回復できます。

新しい Xorist ランサムウェアの亜種

PCrisk は、 .SIGSCH拡張子を付加し、 README_SIGSCH.txtという名前の身代金メモを投下する新しい Xorist ランサムウェアの亜種を発見しました。

新しい Army Signal ランサムウェア

PCrisk は、拡張子.zipp3rsを付加する Xorist ランサムウェアの新しい亜種を発見しました。

2023 年 5 月 11 日

VMWare ESXi サーバーの暗号化に 9 つのランサムウェア集団が使用した Babuk コード

漏洩した Babuk ランサムウェア ソース コードを利用して、VMware ESXi サーバーをターゲットとする Linux 暗号化プログラムを作成するランサムウェア操作が増加しています。

多国籍テクノロジー企業ABBがBlack Bastaランサムウェア攻撃に見舞われた

電化および自動化技術の大手プロバイダーであるスイスの多国籍企業 ABB は、Black Basta ランサムウェア攻撃を受け、事業運営に影響を与えたと伝えられています。

新しい STOP ランサムウェアの亜種

PCrisk は、 .gatz拡張子を付加する新しい STOP ランサムウェアの亜種を発見しました。

2023 年 5 月 12 日

FBI:Bl00dy ランサムウェアは教育機関を標的とした PaperCut 攻撃を実施

FBI と CISA は共同勧告を発行し、Bl00dy ランサムウェア ギャングが現在、ネットワークへの初期アクセスを取得するために PaperCut のリモート コード実行の脆弱性を積極的に悪用していると警告しました。

Comments