news

news 機械学習モデルの大量生産: モデル予測の変更の処理

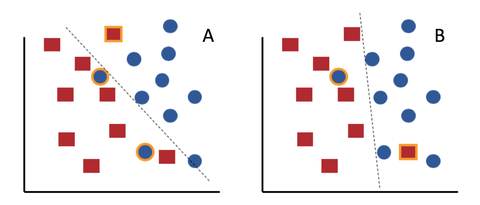

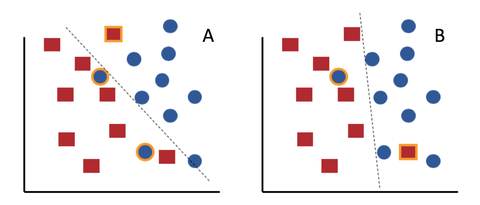

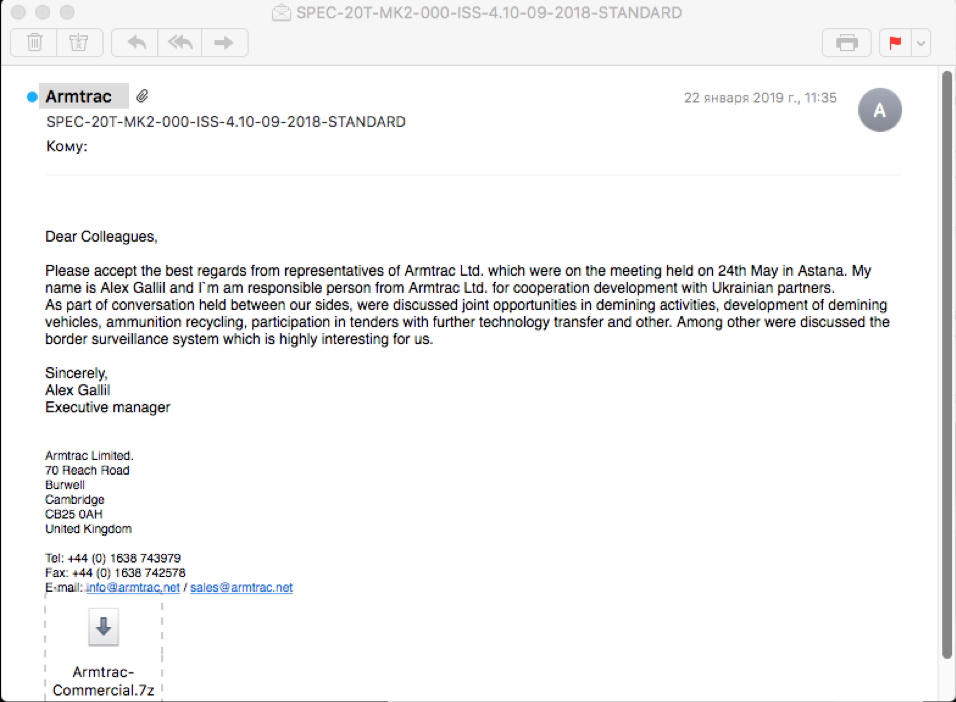

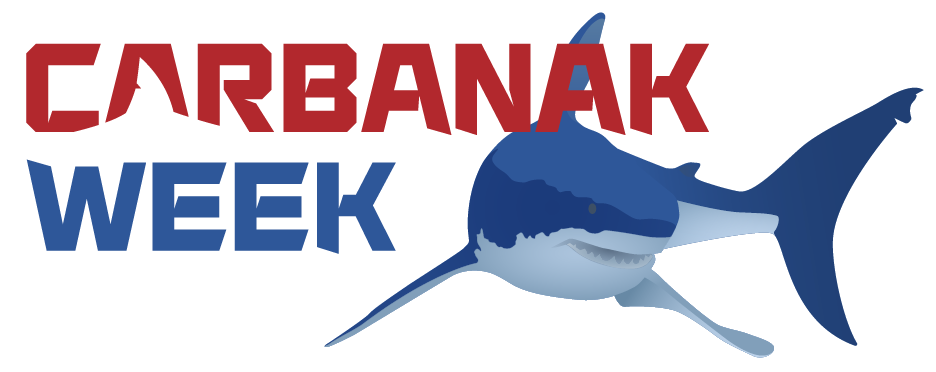

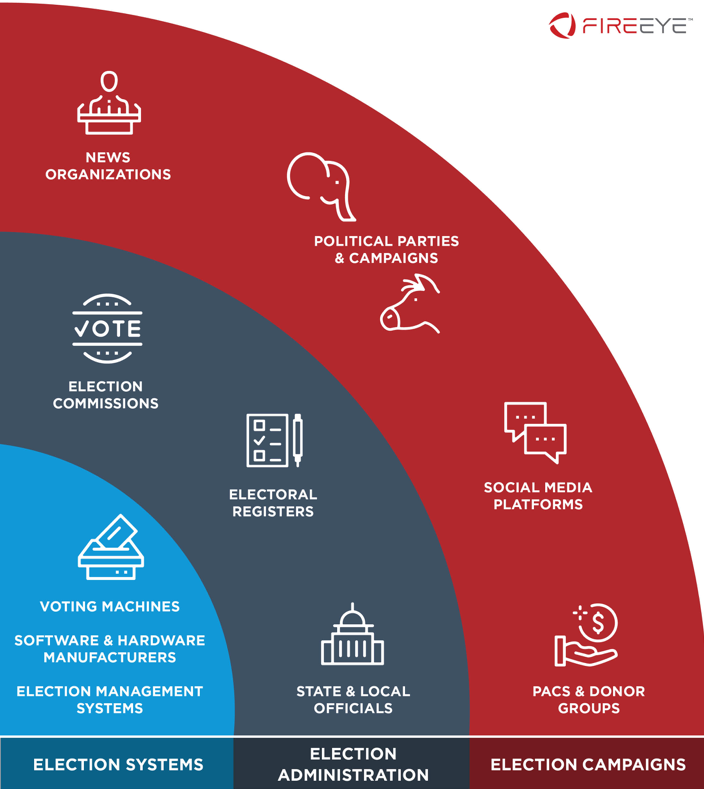

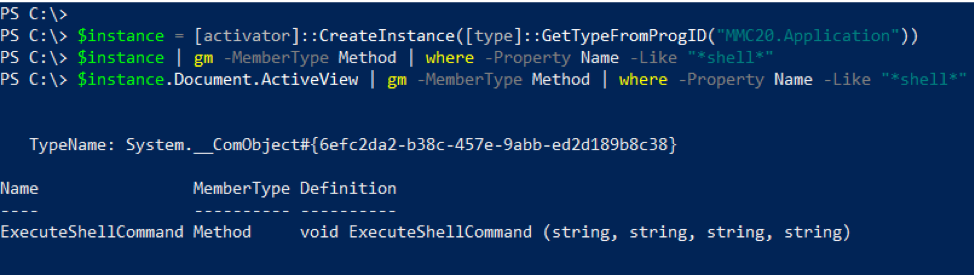

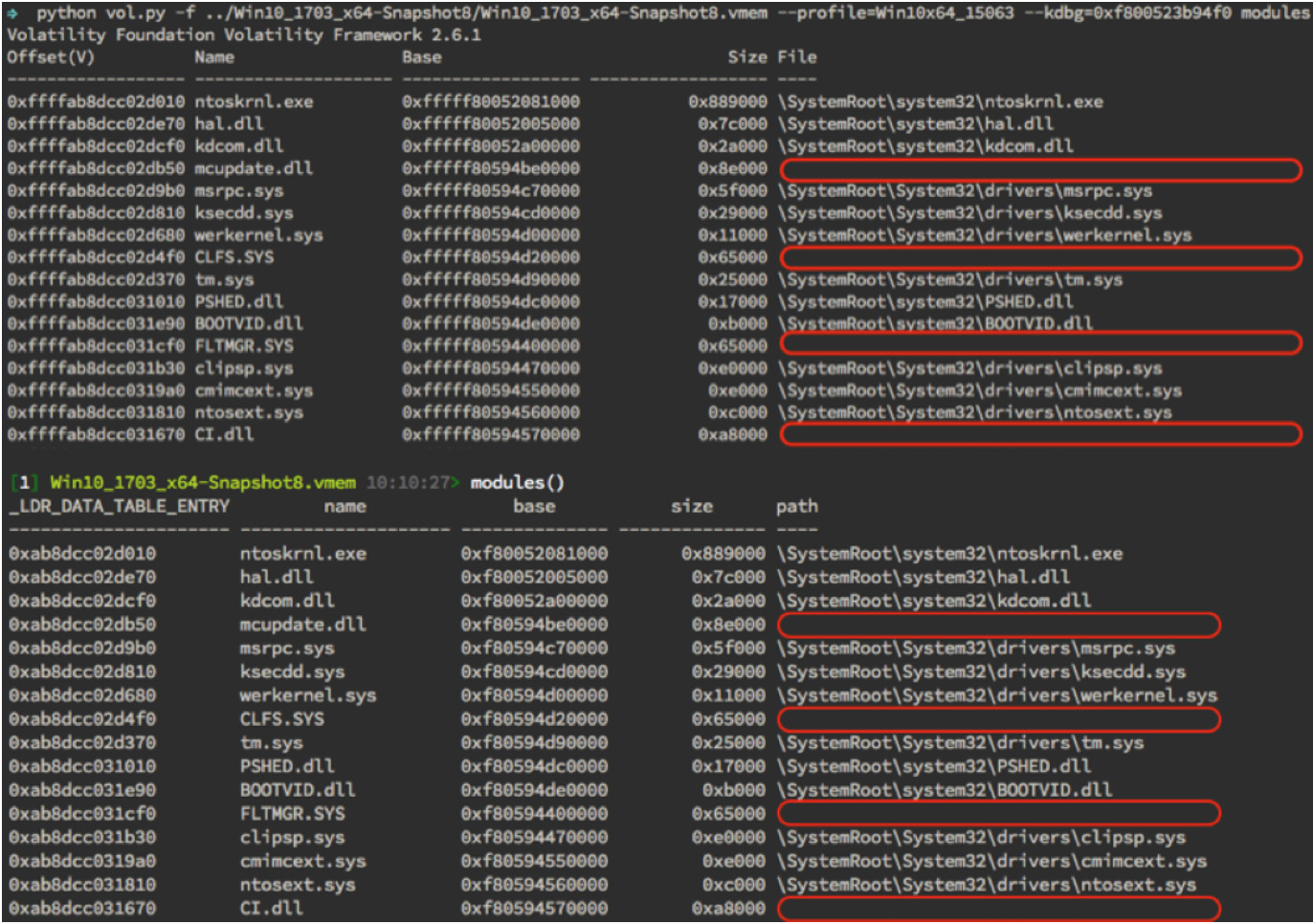

序章 機械学習 (ML) は、サイバー セキュリティにおいてますます重要な役割を果たしています。 FireEye では、次のようなさまざまなタスクに ML を採用しています。ウイルス対策、悪意のある PowerShell の検出、 と脅威ア...

news

news  news

news  news

news  news

news  news

news  news

news  news

news  news

news  news

news  news

news