「Crimson Kingsnake」という名前のビジネス電子メール侵害 (BEC) グループが出現し、有名な国際法律事務所になりすまして、受信者をだまして期限切れの請求書の支払いを承認させていることがわかりました。

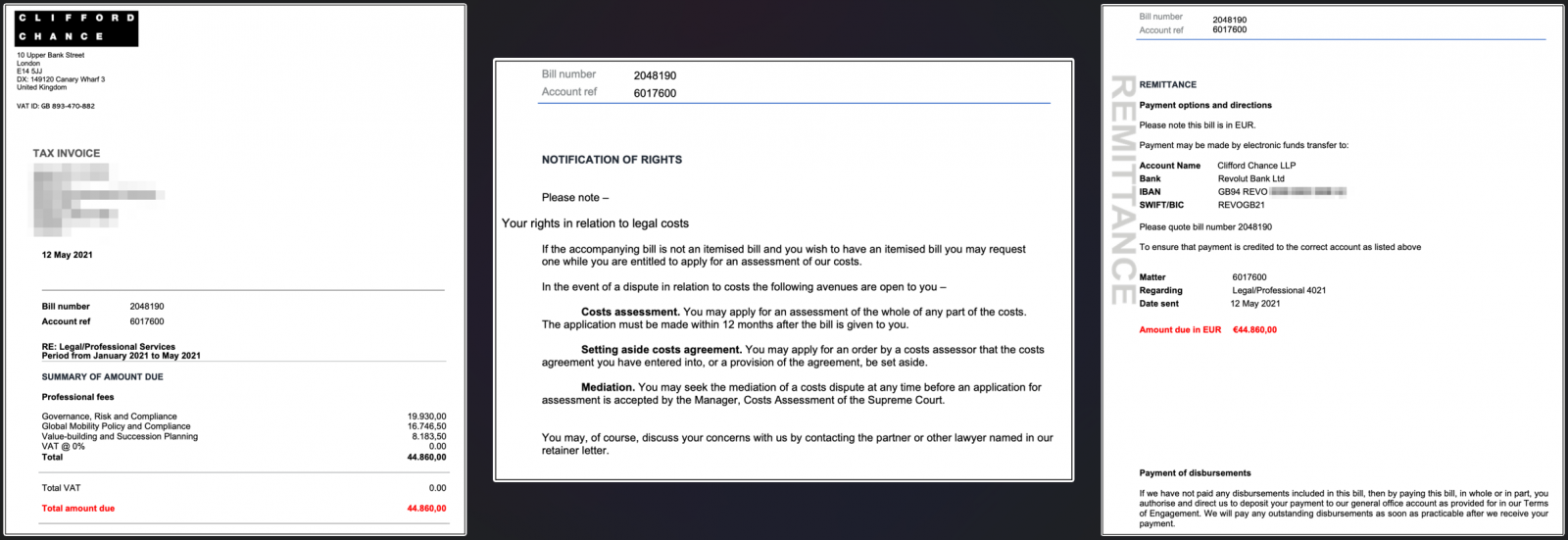

攻撃者は、1 年前に受信した会社に提供されたと思われるサービスの支払いを延滞している請求書を送信している弁護士になりすましています。

このアプローチは、詐欺でなりすましのような大規模な法律事務所から電子メールを受信すると、受信者が脅迫される可能性があるため、BEC 攻撃の強固な基盤を作成します。

法律事務所のなりすまし

2022 年 3 月に Crimson Kingsnake の活動を初めて発見した Abnormal Security のアナリストは、脅威アクターに関連する 92 のドメインを特定したと報告していますが、これらはすべて本物の法律事務所のサイトに似ています。

このタイポスクワッティング アプローチにより、BEC アクターは、一見本物に見えるアドレスを介して被害者に電子メールを送信できます。

電子メールには、なりすましのエンティティのロゴとレターヘッドが含まれており、専門的に作成されており、時間厳守で書かれています。

Crimson Kingsnake になりすました法律事務所は次のとおりです。

- アレン&オーヴェリー

- クリフォードチャンス

- デロイト

- デントン

- エバーシェッド・サザーランド

- ハーバート・スミス・フリーヒルズ

- ホーガン・ロヴェルズ

- カークランド&エリス

- リンジー・ハート

- マニックス法律事務所

- モンレックス・インターナショナル

- モリソン・フォースター

- シモンズ&シモンズ

- サリバン&クロムウェル

これらはグローバルに展開する主要な多国籍企業であるため、攻撃者は標的が自分たちを認識すると想定し、電子メールに正当性を追加します。

クリムゾン キングスネークの攻撃

フィッシング メールは、特定の業界や国をターゲットにしているわけではありませんが、Abnormal Security が「ブラインド BEC 攻撃」と呼んでいる方法でランダムに配布されています。

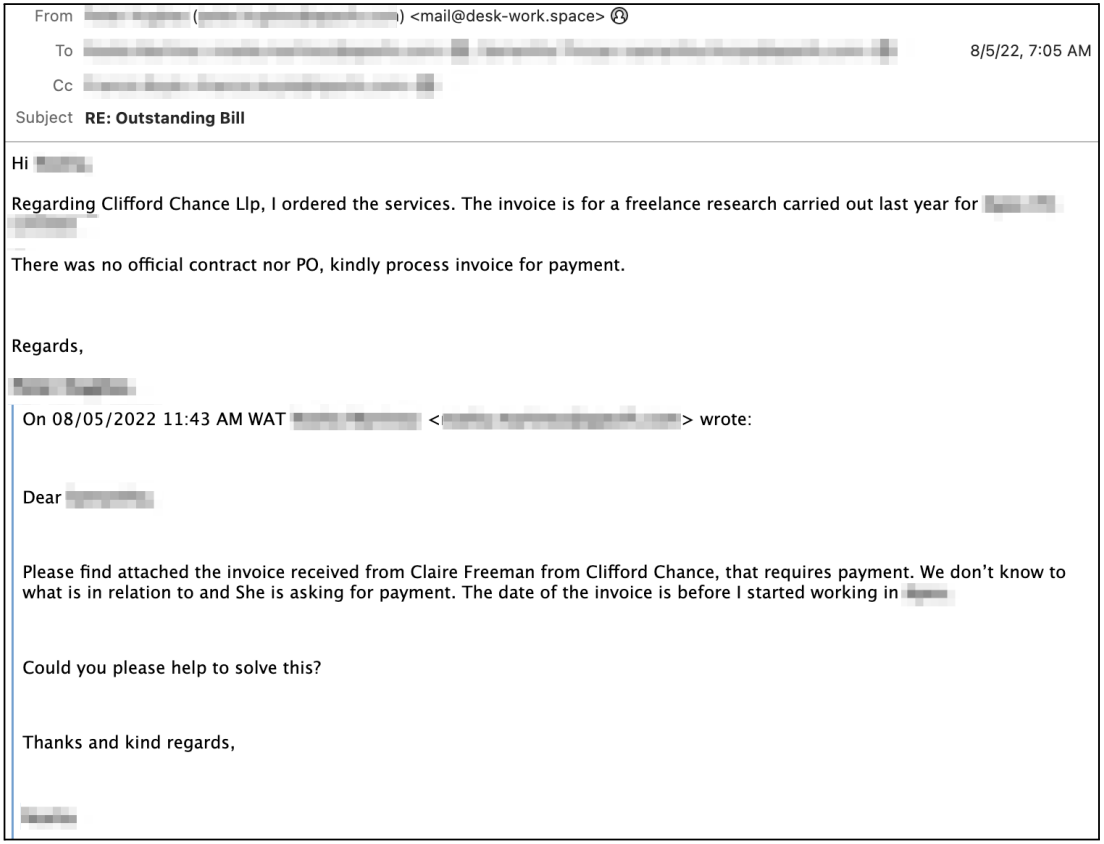

受信者が餌に引っかかり、請求書に関する詳細情報を要求した場合、Crimson Kingsnake は、提供されたサービスの偽の説明を提供して応答します。

BEC アクターが抵抗に遭遇した場合、ターゲット企業の幹部からの偽の「返信」を追加して取引を承認することがあります。

「グループが標的にされた従業員からの抵抗に遭遇すると、クリムゾン キングスネークは時折、標的にされた企業の幹部である 2 番目のペルソナになりすますために戦術を適応させます」と Abnormal Security のレポートは説明しています。

「クリムゾン キングスネークの攻撃者が請求書の支払いの目的について質問されたとき、攻撃者が会社の重役を装った表示名で新しい電子メールを送信する事例を観察しました。」

「この電子メールで、攻撃者は請求書の目的を明確にし、多くの場合、数か月前に起こったと思われることを参照し、従業員に支払いを続行することを「承認」します。」

電子メールは社外から送信されたものですが、メールボックス フィルターや対象の従業員に警告する警告システムがない場合は特に、幹部の電子メール アドレスが受信者をだます可能性があります。

BEC 攻撃の増加

BEC 攻撃は、世界中の受信トレイで毎日流通しているすべてのフィッシング メールのごく一部にすぎませんが、このように少量であっても、依然として数十億件の問題です。

FBI によると、 2016 年から 2019 年までに報告された BEC による損失の事例は 430 億ドルに達し、2021 年だけでも、IC3 は 19,954 のエンティティが BEC 詐欺で失った 24 億ドルを記録しました。

Abnormal Security の2022 年上半期の電子メール脅威レポートでも、2021 年上半期に BEC 攻撃が 84% 増加し、受信トレイ 1,000 件あたり平均 0.82 件の電子メールが測定されたと報告されています。

同じレポートによると、従業員が 50,000 人を超える組織では、毎週 BEC メールを受信する可能性が 95% あります。

Comments