侵害の復旧後に何が変わるのですか?

侵害からの復旧作業が成功した後は、制御を取り戻すことができます。おそらく、あなたはチームに拍手を送り、安堵のため息をついたでしょう。

それで?すべてが過去のように戻っていますか?絶対違う!侵害復旧エンゲージメントは、短時間で大量のサイバーセキュリティ構成とアップグレードを行う高速な方法です。ドメイン管理者が基本的な保護を受けているからといって、完全な環境がまだ安全であるとは限りません。

侵害復旧作業の後、Microsoft の侵害復旧チームは、セキュリティ戦略的復旧と呼ばれるものをフォローアップします。これは、セキュリティ ポスチャを備えた環境を最新の状態にするために前進するための計画です。この計画は、組織のニーズに応じて、特権アクセスの保護や拡張された検出と対応 (XDR) などのさまざまなコンポーネントで構成されていますが、すべて同じ方向を指しています。つまり、従来のネットワークベースのセキュリティよりもゼロトラスト戦略を進めています。

特権管理

最も重要な特権サーバー (オンプレミス環境の「Tier 0」サーバーとも呼ばれるドメイン コントローラーを含む) と特権アカウント (ドメイン管理者) を保護したら、次のステップは、データ/ワークロードと管理プレーン (オンプレミス環境では「Tier 1」とも呼ばれます)。

すべてのメンバー サーバーでローカル管理者のアクセス許可を取得する暗号化攻撃は依然として破壊的であるため、適切な委任モデルを実装する必要があります。ランサムウェアはこのアカウントを利用して、ドメイン管理者アカウントを使用するのと同じ方法で、アプリケーション サーバーとデータベース サーバーを暗号化できます。 PIM/PAM や戦略などのさまざまなツールを使用して、データ/ワークロードの管理者とサービスのセキュリティを強化できます。詳細については、 エンタープライズ アクセス モデルを参照してください。

特権アクセス ワークステーション

侵害の回復中に、「戦術的な」特権アクセスワークステーションと呼ばれるものを実装しています。セキュリティが侵害された環境で動作する「クリーンなキーボード」を備えた安全なワークステーションを提供する目的で機能しますが、長期にわたる企業展開向けに設計されたものではありません。

適切な特権アクセス ワークステーションを、すべての管理タスク用のより広範な特権アクセス環境と共に実装することは、攻撃ベクトルと再侵害のリスクを軽減するために必要です。

Privileged Access Workstation 構成には、機密性の高いジョブ タスクを実行するために絶対に必要なものだけに攻撃対象領域を最小限に抑えるために、ローカル管理アクセスと生産性ツールを制限するセキュリティ コントロールとポリシーを含める必要があります。詳細については、特権アクセス デバイスが重要な理由を参照してください。

戦術監視からXDRまで

侵害の回復を実行する際に、すべての重要なシステムでMicrosoft Defender スイートとMicrosoft Sentinelの対象を絞った実装を活用して、お客様の調査を補足するための「戦術的監視」を実装します。

これは、環境を可視化し、異常または疑わしいアクティビティが別のセキュリティ インシデントに発展する前に迅速かつ効率的に対応するための鍵となります。

戦略的なセキュリティ ロードマップの一環として、 Microsoft Defender Threat Protectionを使用して XDR の実装を完了し、自動化された調査と修復機能を活用して、セキュリティ運用チームの時間と労力を節約することを強くお勧めします。

お客様の環境を保護および管理するための追加の支援が、 Microsoft Security Expertsを通じて Microsoft から利用できるようになりました。

ゼロ トラストへの道のり

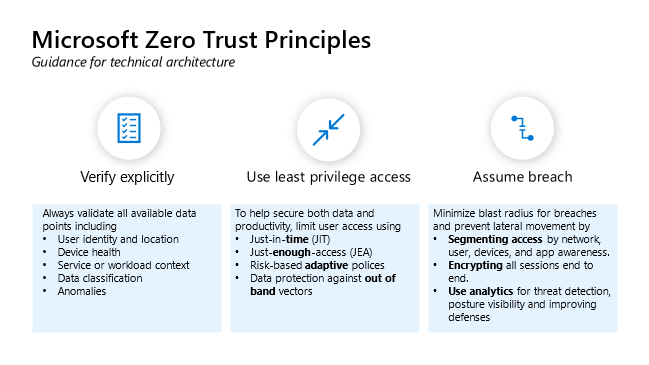

特権管理に最小特権アクセスを使用し、防御を改善するために XDR を使用するという前述の Strategic Recovery の推奨事項は、より広範なゼロ トラスト ジャーニーへの最初のステップにすぎません (図 1 を参照)。

図 1 は、マイクロソフトのゼロ トラスト原則の概要を示しています。最初の原則は、明示的に検証することです。これは、ユーザーの ID と場所、デバイスの正常性、サービスまたはワークロードのコンテキスト、データ分類、異常など、利用可能なすべてのデータ ポイントを常に検証することを意味します。 2 番目の原則は、最小特権アクセスを使用することです。これは、データと生産性の両方を保護し、iust-in-time アクセス (JIT)、just-enough-access (JEA)、リスクベースの適応ポリシー、およびデータを使用してユーザー アクセスを制限することを意味します。帯域外ベクトルに対する保護。最後に、3 番目の原則は違反を想定することです。これは、ネットワーク、ユーザー、デバイス、およびアプリの認識によってアクセスをセグメント化することで、違反の爆発範囲を最小限に抑え、横方向の移動を防ぐ場合です。すべてのセッションをエンドツーエンドで暗号化します。分析を使用して脅威の検出と態勢を整えます。

侵害復旧作業のほとんどで観察されたように、攻撃者は通常、ユーザー ID の悪用を通じて侵入し、横方向の移動と特権アクセスへのエスカレーションを実行します。

ほとんどの組織は、ネットワークと境界の保護に基づいて長年にわたってセキュリティ制御を構築してきましたが、現在の脅威の状況における「ID リスク」を依然として過小評価しています。

Strategic Recovery では、ゼロ トラストの原則を活用して、ネットワークと境界の保護から ID ベースの保護へとマインド シフトする必要もあります。ゼロ トラスト セキュリティ戦略の実装には、テクノロジとトレーニングの両方が必要ですが、前進する必要があります。

組織は、 Microsoft ゼロ トラスト成熟度評価クイズを活用して、現在のゼロ トラスト成熟度と次のステップに関する推奨事項を評価できます。 Microsoft が組織のゼロ トラスト ジャーニーを支援する方法の詳細については、 Zero Trust Essentials eBookを参照してください。

CRSPとは?

Microsoft Compromise Recovery Security Practice (CRSP) は、公的組織と民間組織の両方のほとんどの国で活動しているサイバーセキュリティ専門家の世界的なチームであり、セキュリティ侵害後の環境を保護し、侵害を最初から防止するのに役立つ深い専門知識を備えています。 . CRSP は、広範なMicrosoft Security Experts内の専門チームです。マイクロソフト セキュリティ エキスパートは、調査から成功した封じ込めおよび復旧関連の活動まで、サイバー攻撃全体を通じてお客様を支援します。対応および回復サービスは、2 つの高度に統合されたチームによって提供されます。検出および対応チーム (DART) は調査と回復の基礎に焦点を当てており、妥協回復セキュリティ プラクティス (CRSP) は封じ込めと回復の側面に焦点を当てています。 .

もっと詳しく知る

Microsoft セキュリティ ソリューションの詳細については、当社の Web サイト を参照してください。セキュリティ ブログをブックマークして、セキュリティに関する専門家の記事を入手してください。また、 @MSFTSecurityをフォローして、サイバーセキュリティに関する最新ニュースと更新情報を入手してください。

Comments