Python Software Foundationチームは、9月初旬に発生したGhostActionサプライチェーン攻撃で盗まれたすべてのPyPIトークンを無効化し、脅威行為者がマルウェアを公開するためにトークンを悪用しなかったことを確認しました。

これらのトークンは、Pythonのパッケージ管理ツールのデフォルトソースとして機能し、数十万のパッケージをホストするソフトウェアリポジトリであるPython Package Index(PyPI)でパッケージを公開するために使用されます。

PyPIの管理者であるMike Fiedler氏が説明したように、GitGuardianの従業員が9月5日に、悪意のあるGitHub Actionsのワークフロー(FastUUIDなど)がリモートサーバーにPyPIトークンを流出させようとしていると報告しました。別の GitGuardian の研究者が同日、追加の発見を PyPI Security にメールで送ったが、そのメッセージはスパムフォルダに入ってしまい、インシデント対応が 9 月 10 日まで遅れた。

サプライチェーン攻撃の全容が明らかになるとすぐに、GitGuardianは影響を受けた570以上のリポジトリでGitHub issueを公開し、GitHub、npm、PyPIのセキュリティチームに通知した。

多くのプロジェクトのメンテナは、GitGuardian からインシデントの通知を受けた後、PyPI トークンを交換したり、アクションのワークフローの変更を元に戻したり、影響を受けたワークフローを削除したりしました。PyPI チームは、調査中に侵害された PyPI リポジトリの証拠は見つからなかったものの、影響を受けたすべての公開トークンを無効にし、プロジェクトの所有者に連絡してアカウントの安全確保を支援しました。

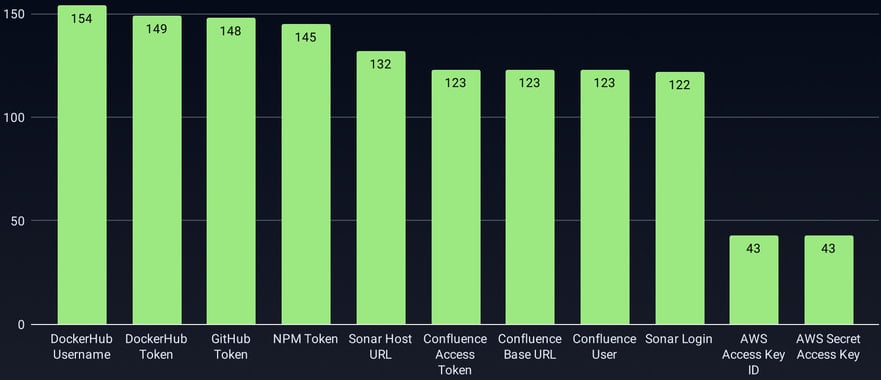

しかし、GitGuardian は当時、PyPI、npm、DockerHub、GitHub、Cloudflare API トークン、AWS アクセスキー、データベース認証情報など、3,000 を超える秘密情報がGhostAction キャンペーンで盗まれたと推定していました。

「この分析により、Rustクレートやnpmパッケージなど、複数のパッケージエコシステムで漏洩したトークンが明らかになりました。”いくつかの企業では、SDKポートフォリオ全体が侵害され、悪意のあるワークフローがPython、Rust、JavaScript、Goリポジトリに同時に影響を及ぼしていることが判明した。”

火曜日に Fiedler 氏は、GitHub Actions を使っている PyPI パッケージメンテナに対して、寿命の長いトークンを寿命の短いTrusted Publishersトークンに置き換えるよう助言しました。Fiedler氏はまた、アカウントにログインし、不審な動きがないかセキュリティ履歴を確認するよう促しました。

「PyPIのアカウントが侵害されていないことを確認した後、9月15日に、影響を受けたプロジェクトのメンテナに連絡を取り、状況を通知し、トークンが無効になったことを伝え、今後プロジェクトを保護するためにGitHub ActionsでTrusted Publishersを使用することを勧めました。

「攻撃者はさまざまなリポジトリを標的にしており、その多くは PyPI トークンを GitHub のシークレットとして保存し、ワークフローを変更してトークンを外部サーバーに送信していました。攻撃者はいくつかのトークンの流出に成功しましたが、PyPIでは使用していないようです。”

8月、攻撃者は別のサプライチェーン攻撃(s1ngularityと名付けられた)の一環として、Nxリポジトリ(非常に人気のあるビルドシステムとmonorepo管理ツール)で使用されているGitHub Actionsワークフローの欠陥を悪用し、2,180アカウントと7,200リポジトリに影響を与えた。

その1ヶ月前には、Python Software Foundationも、偽のPython Package Index (PyPI)ウェブサイトを使って認証情報を盗もうとするフィッシングキャンペーンが行われていると警告していた。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

パイカス・ブルー・レポート2025年版はこちらパスワード・クラッキングが2倍増加

46%の環境でパスワードがクラックされ、昨年の25%からほぼ倍増。

今すぐPicus Blue Report 2025を入手して、予防、検出、データ流出の傾向に関するその他の調査結果を包括的にご覧ください。

Comments