大規模なネットワーク・スキャンが Cisco ASA デバイスを標的にしており、サイバーセキュリティ研究者から、この製品に近々欠陥が生じる可能性があるとの警告が出されている。

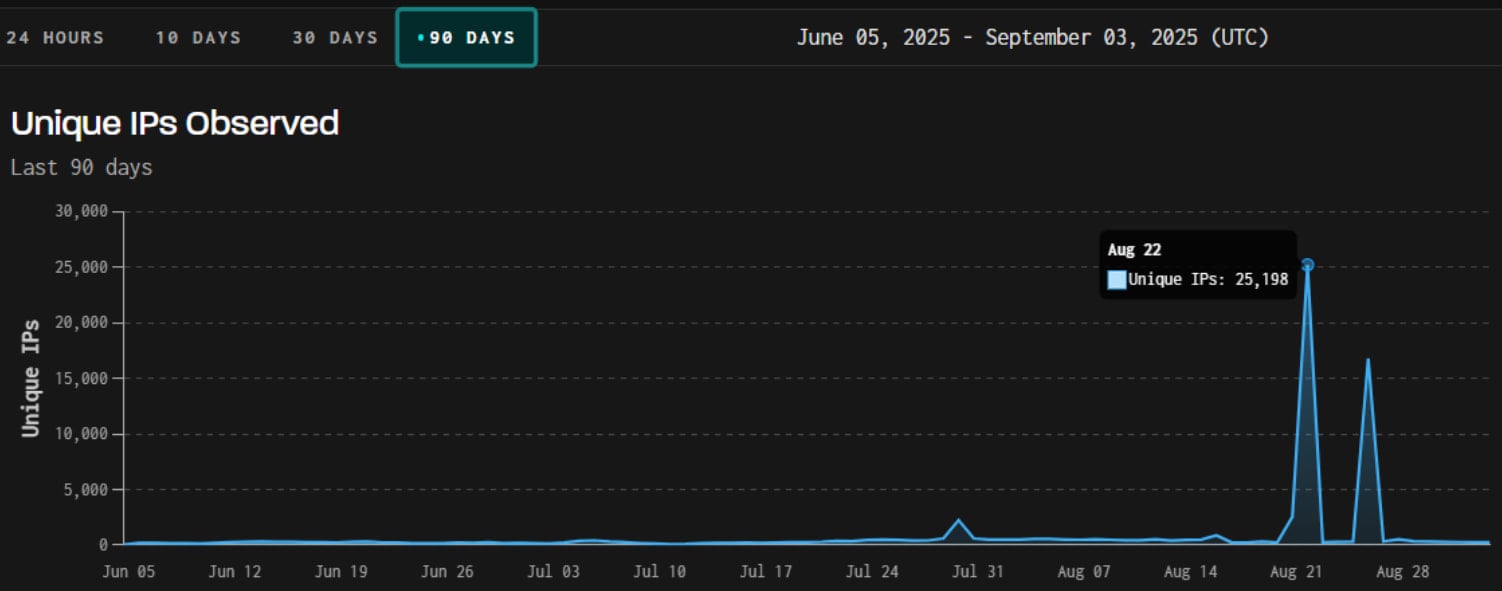

GreyNoiseは、8月下旬に2つの重大なスキャンスパイクを記録しており、最大25,000のユニークなIPアドレスがASAのログインポータルとCisco IOS Telnet/SSHをプローブしている。

2025年8月26日に記録された2つ目の波は、ブラジルのボットネットが大部分(80%)を占めており、およそ17,000のIPが使用されていました。

どちらのケースでも、脅威当事者は重複するChromeのようなユーザーエージェントを使用しており、共通の起源があることを示唆しています。

スキャン活動の主な標的は米国で、英国やドイツも標的になっていた。

GreyNoiseは以前、このような偵察活動は、80%のケースでスキャンされた製品の新たな脆弱性の開示に先行すると説明している。

統計的には、この相関関係は他のベンダーに比べてCiscoの場合は弱かったが、それでもこのようなスパイクに関する情報は、防御側にとって監視や事前対策を強化する上で役に立つだろう。

このようなスキャンは、すでにパッチが適用されているバグを悪用しようとして失敗することが一般的ですが、新たな欠陥を悪用するための準備として、列挙やマッピングを行うこともあります。

システム管理者「NadSec – Rat5ak」が先に発表した別のレポートでは、7月31日に始まった低レベルの日和見的スキャンが8月中旬にエスカレートし、8月28日に最高潮に達したという重複した活動が報告されている。

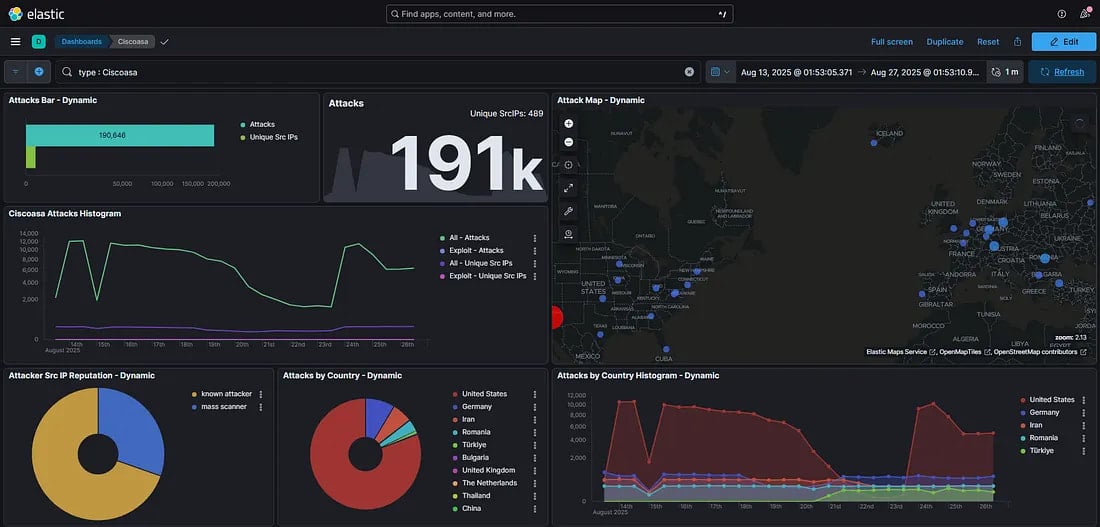

Rat5akは20時間以内にCisco ASAエンドポイントに200,000のヒットを確認し、高度に自動化されたと思われる均一な10k/IPトラフィックを確認しました。

管理者の報告によると、このアクティビティは Nybula、Cheapy-Host、Global Connectivity Solutions LLP という 3 つの ASN から発信されている。

システム管理者は、Cisco ASA の最新のセキュリティアップデートを適用して既知の脆弱性にパッチを適用し、すべてのリモート ASA ログインに多要素認証(MFA)を実施し、/+CSCOE+/logon.html、WebVPN、Telnet、または SSH を直接公開しないようにすることをお勧めします。

外部アクセスが必要な場合は、VPN コンセントレータ、リバースプロキシ、またはアクセスゲートウェイを使用して、追加のアクセス制御を実施する必要があります。

最後に、GreyNoiseとRat5akのレポートで共有されているスキャンアクティビティのインジケータを使用して、これらの試みを先制的にブロックするか、組織から遠く離れた地域に対してジオブロッキングとレート制限を使用してください。

観測された活動に関するコメントをCiscoに問い合わせたので、返答があり次第、この記事を更新する。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

パイカス・ブルー・レポート2025年版はこちらパスワード・クラッキングが2倍増加

46%の環境でパスワードがクラックされ、昨年の25%からほぼ倍増。

今すぐPicus Blue Report 2025を入手して、予防、検出、データ流出の傾向に関するその他の調査結果を包括的にご覧ください。

Comments